Срок хранения личных карточек т 2: Как хранить личные карточки уволенных работников

Как хранить личные карточки уволенных работников

Работодатель обязан оформлять личные карточки на каждого своего сотрудника, а после увольнения сохранять длительный срок. Как долго хранить личные карточки сотрудников после увольнения? С какой даты отсчитывается этот срок? Как быть с личными карточками, если работодатель ликвидируется? Ответы — в материале.

Как хранить личные карточки до увольнения

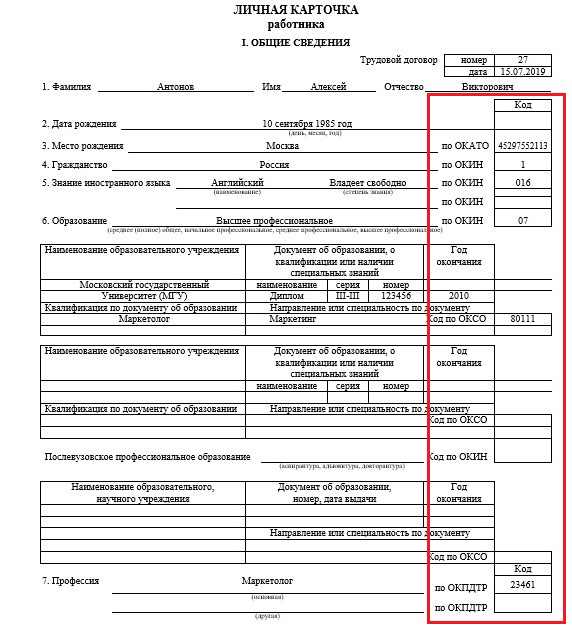

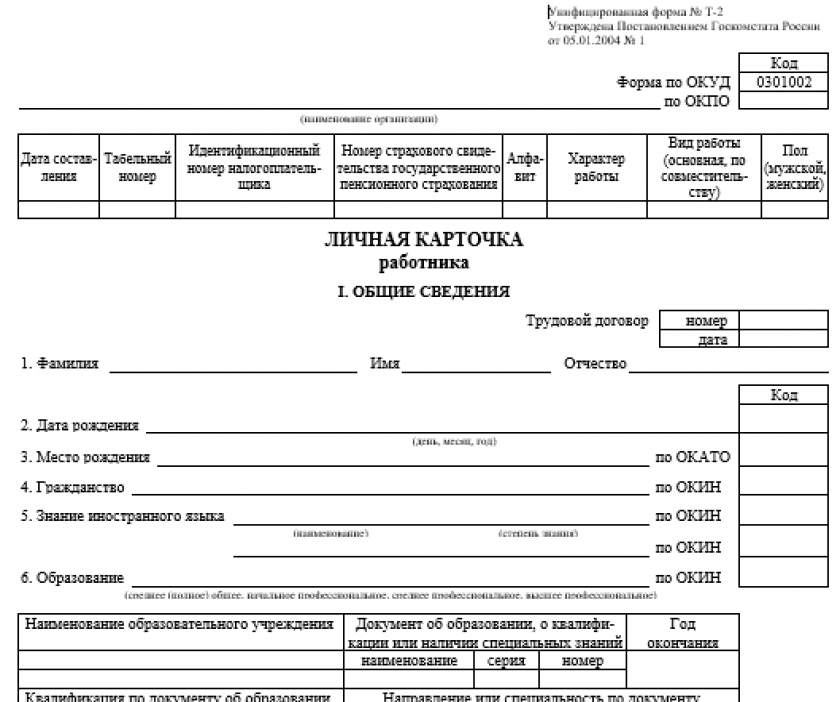

Личная карточка работника относится к документам по личному составу, отражающим трудовые отношения работника с работодателем (п. 3 ст. 3 Федерального закона от 22.10.2004 № 125-ФЗ «Об архивном деле в РФ»).

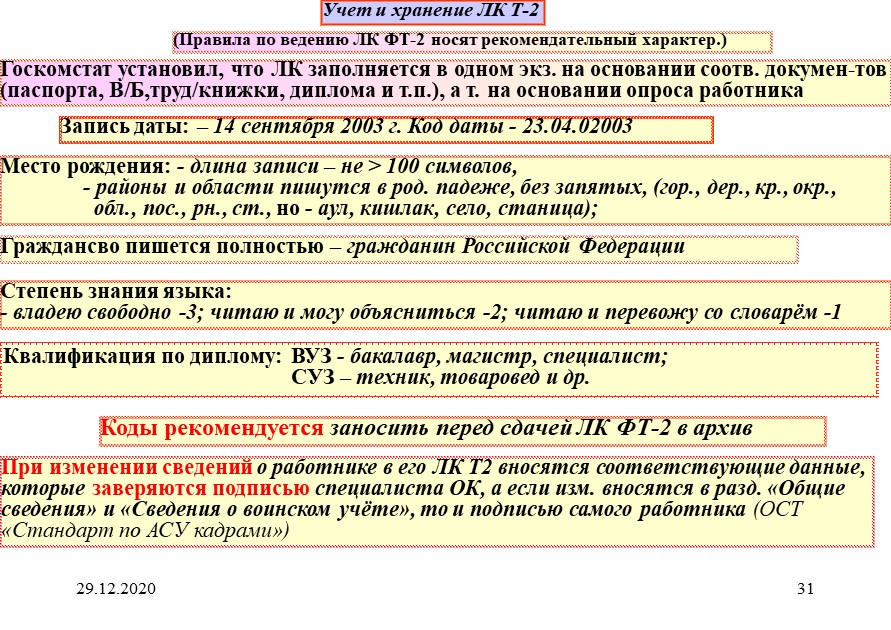

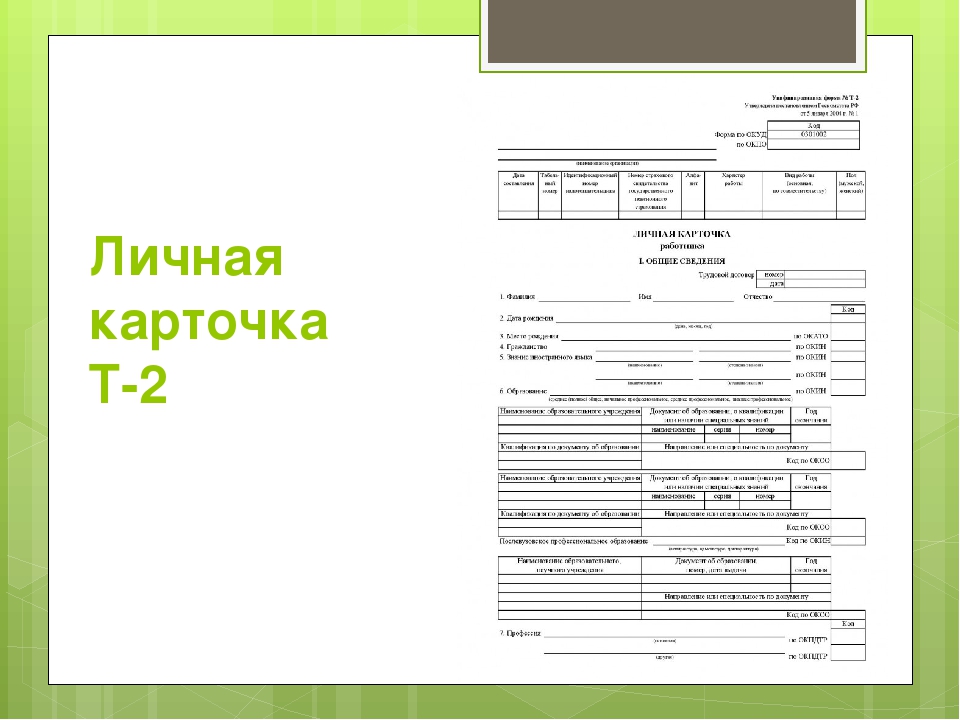

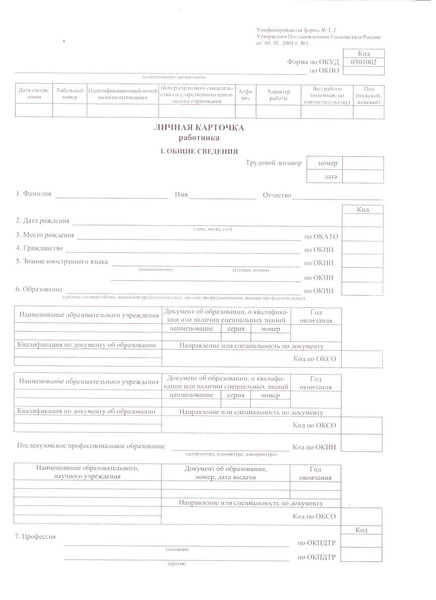

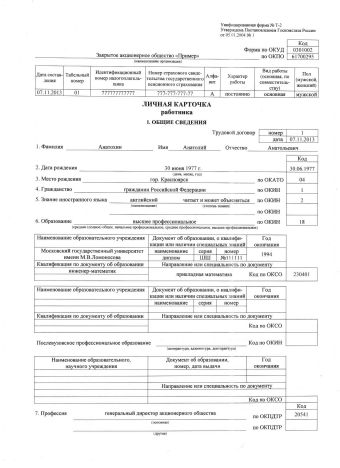

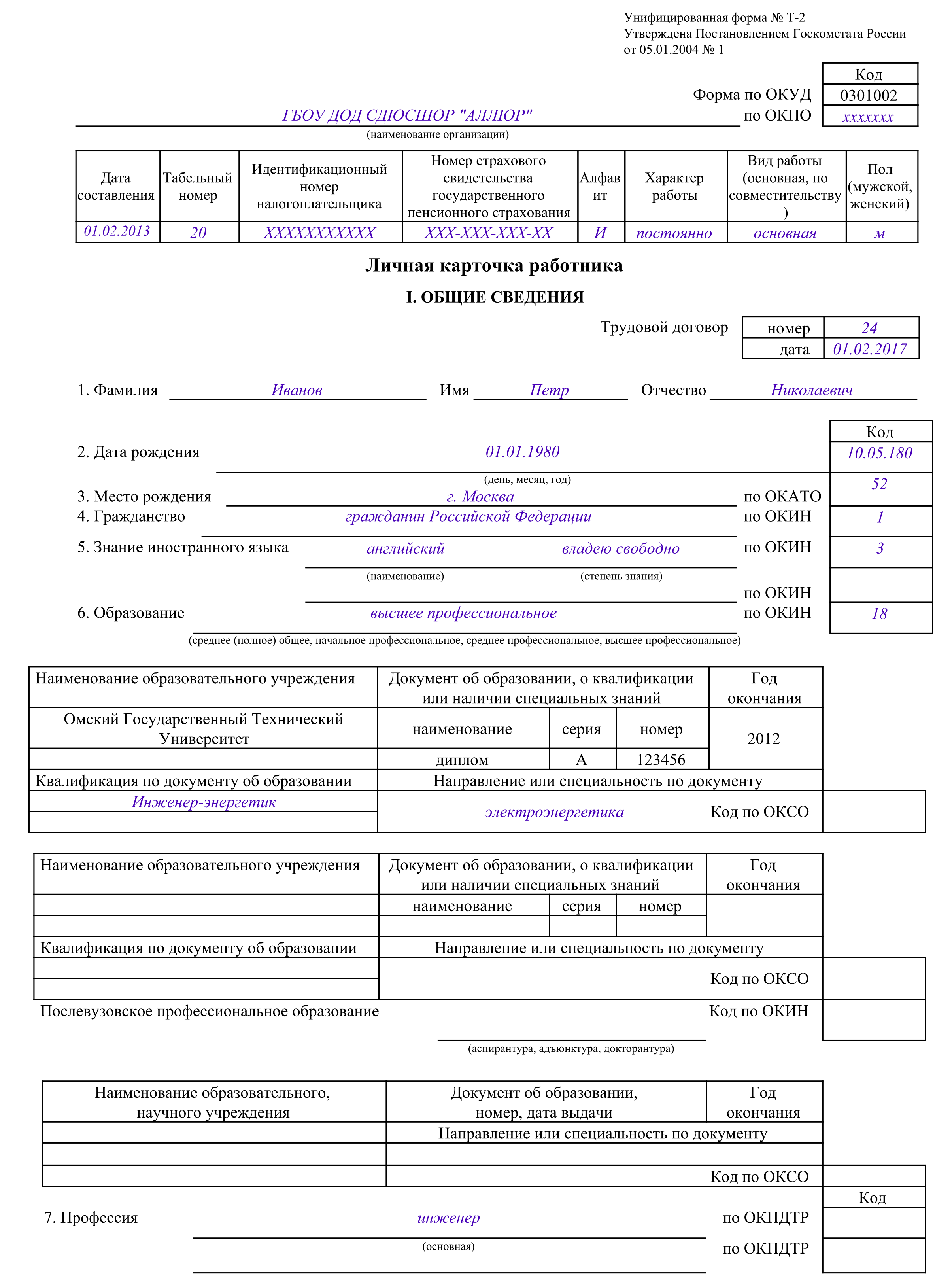

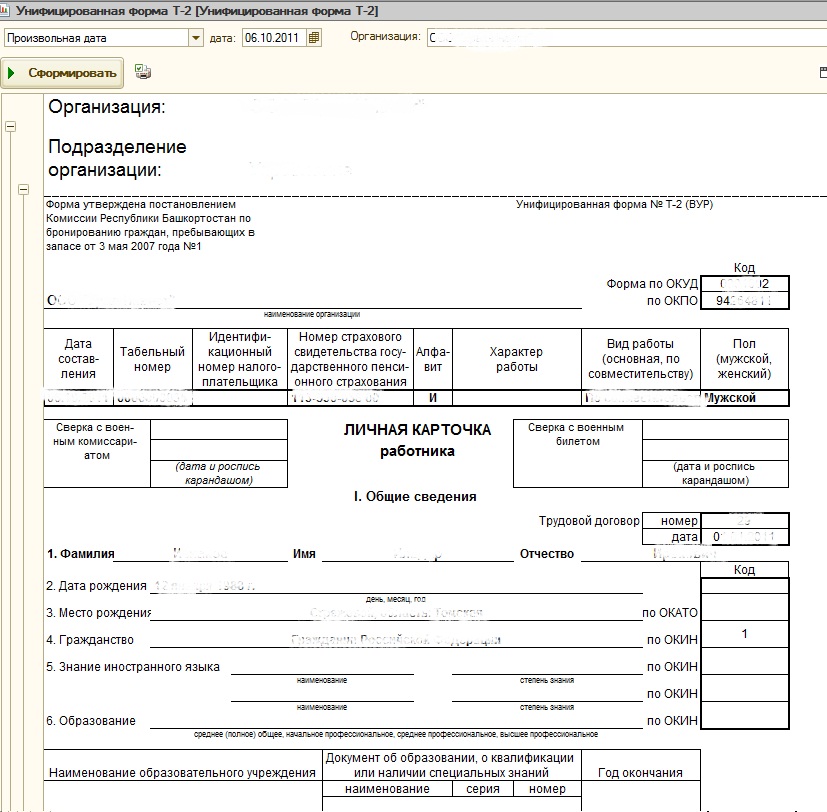

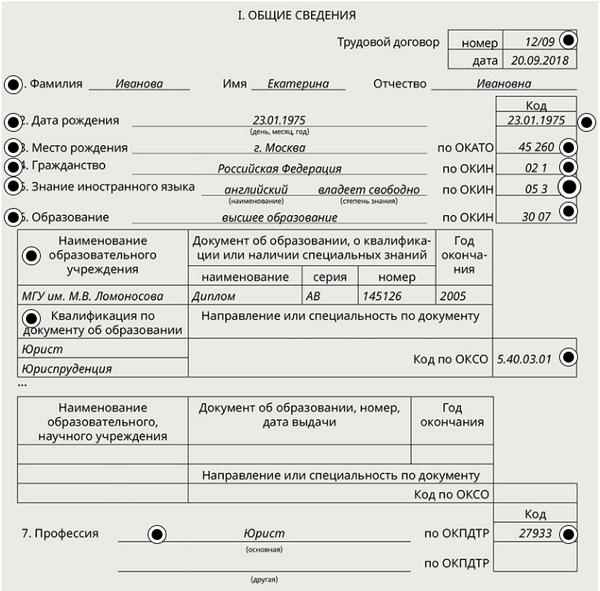

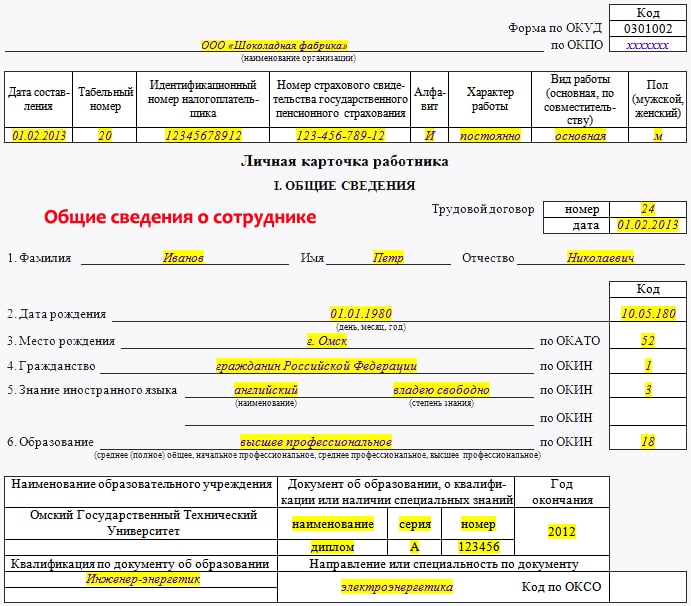

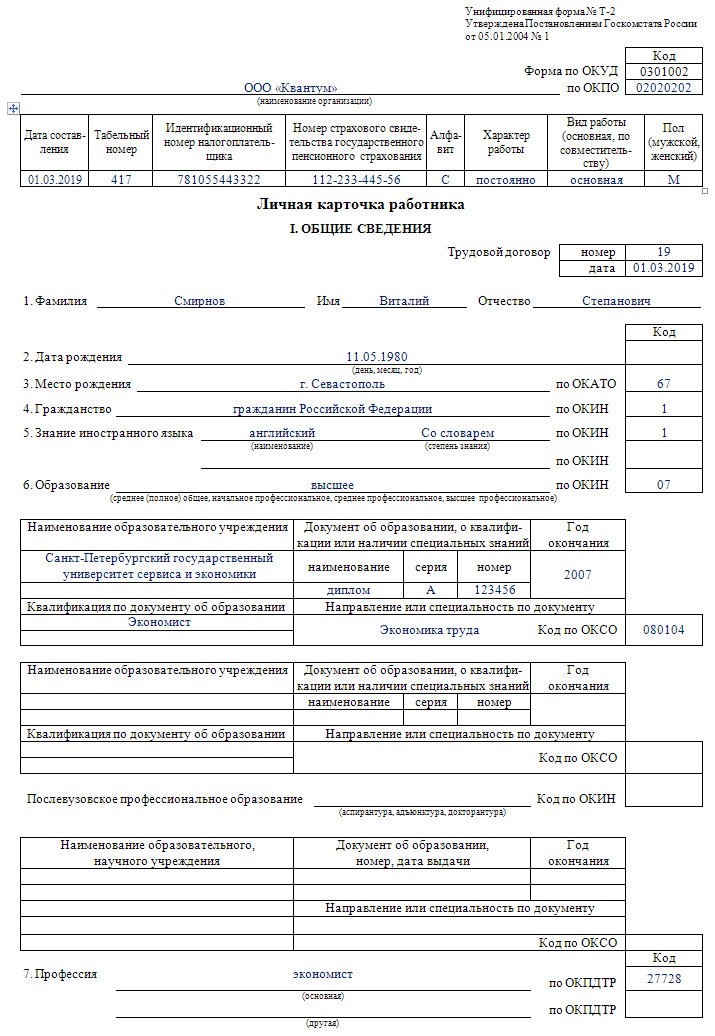

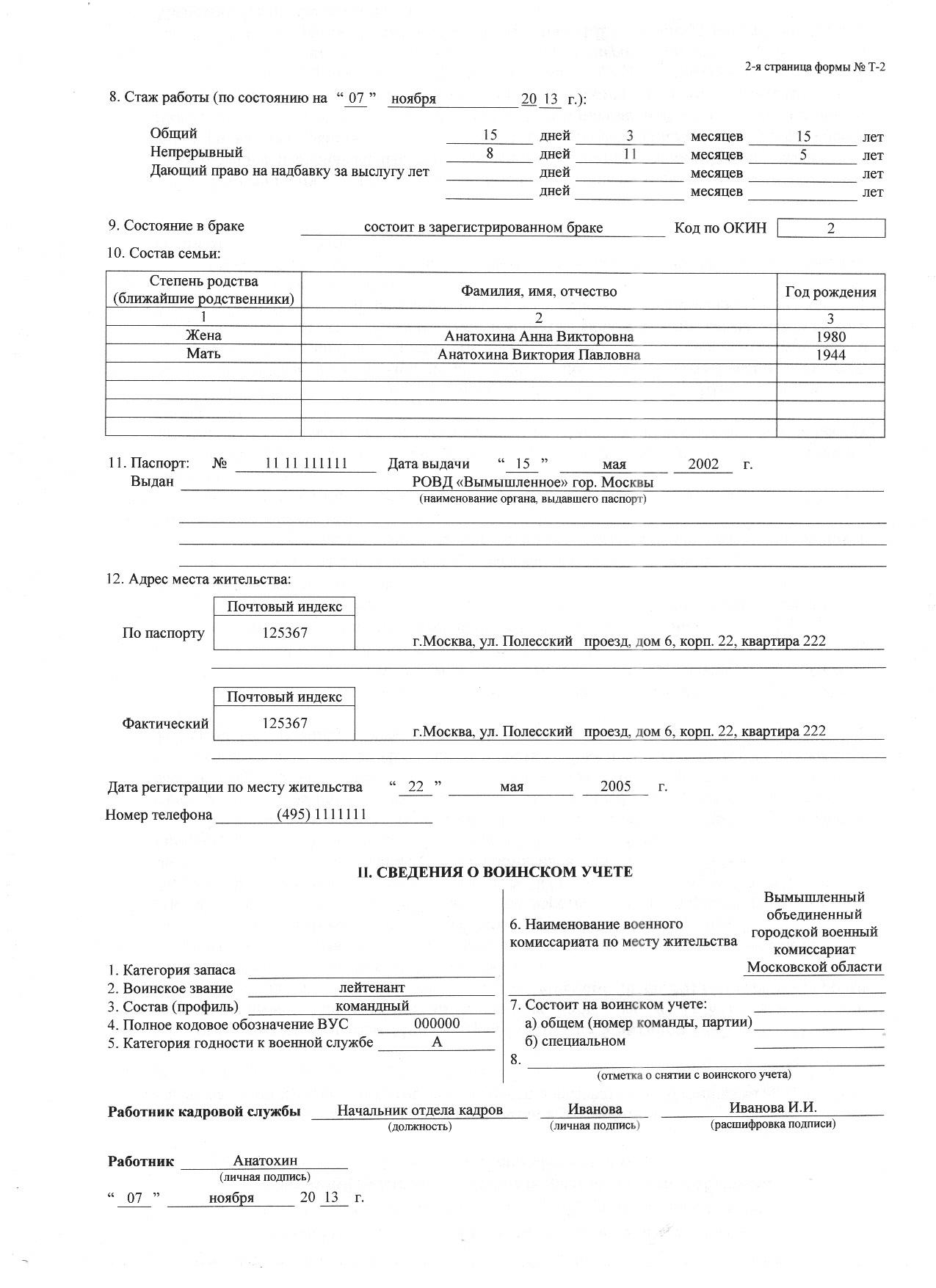

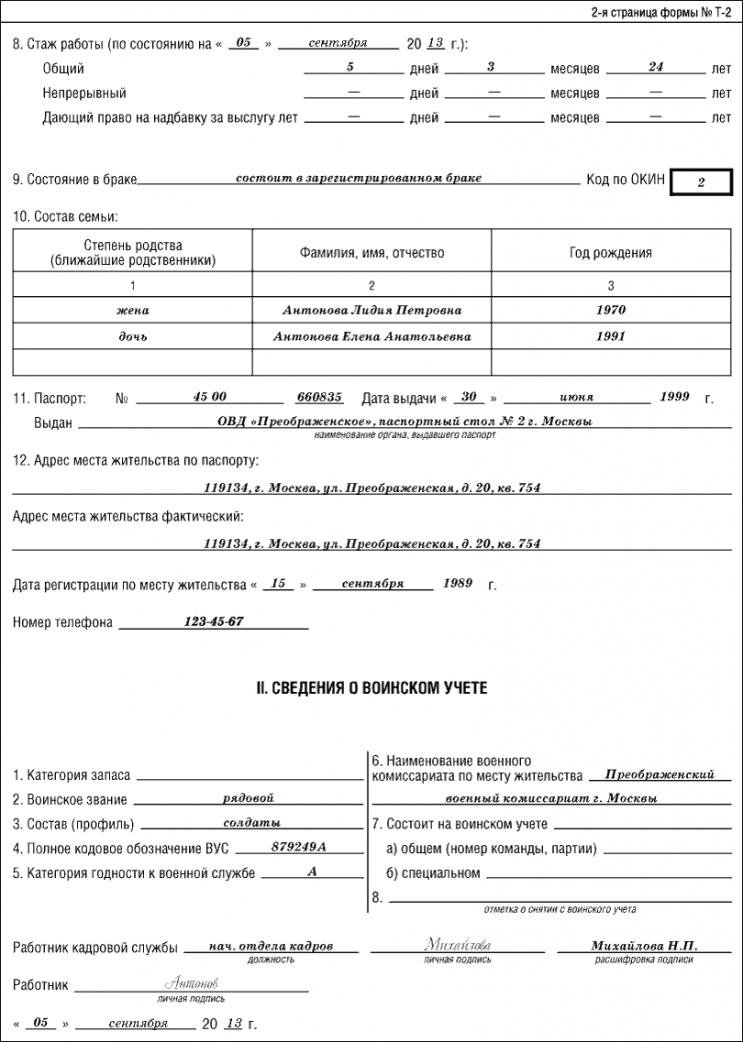

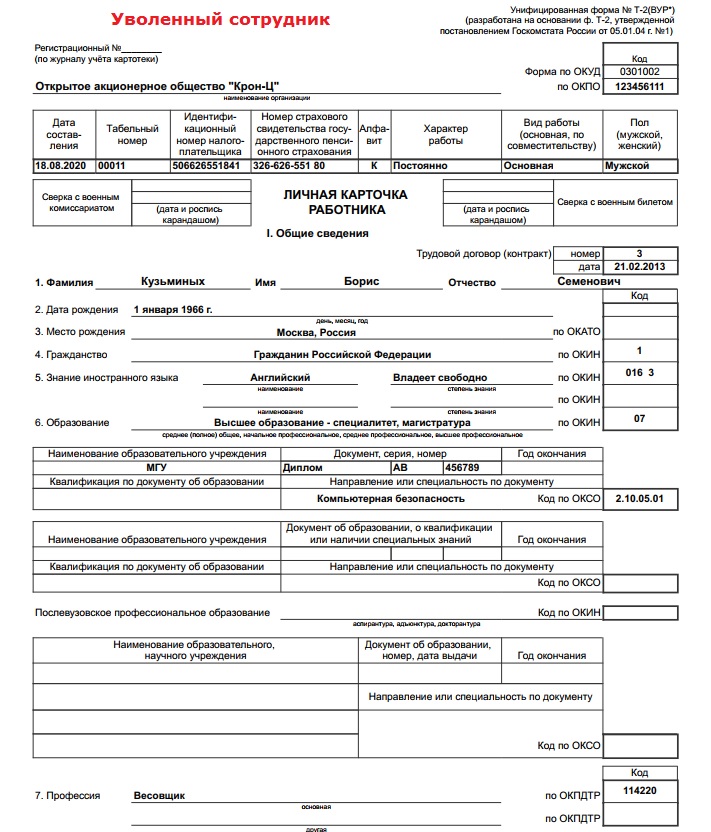

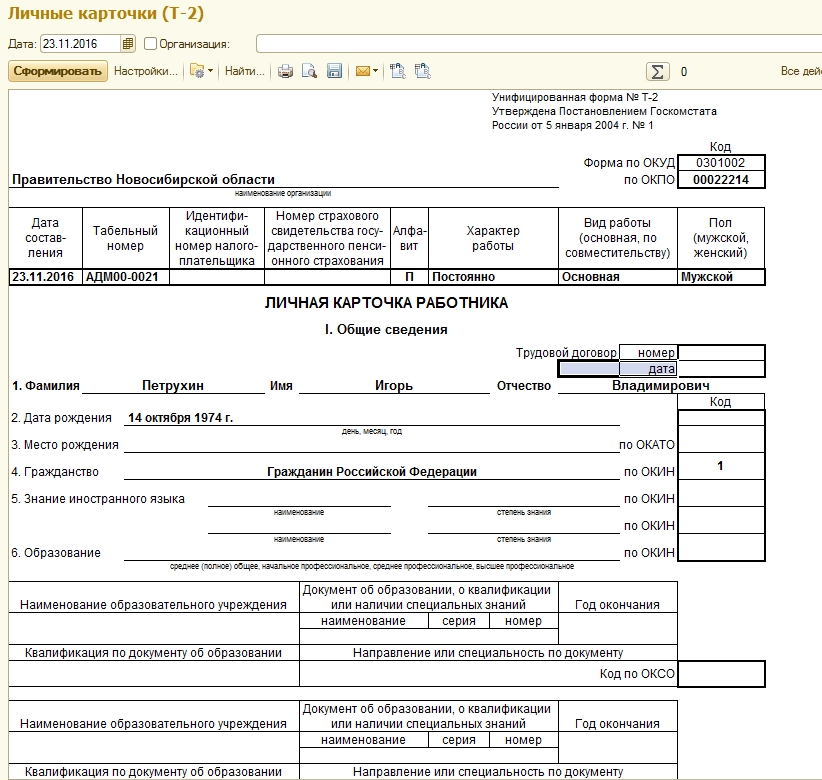

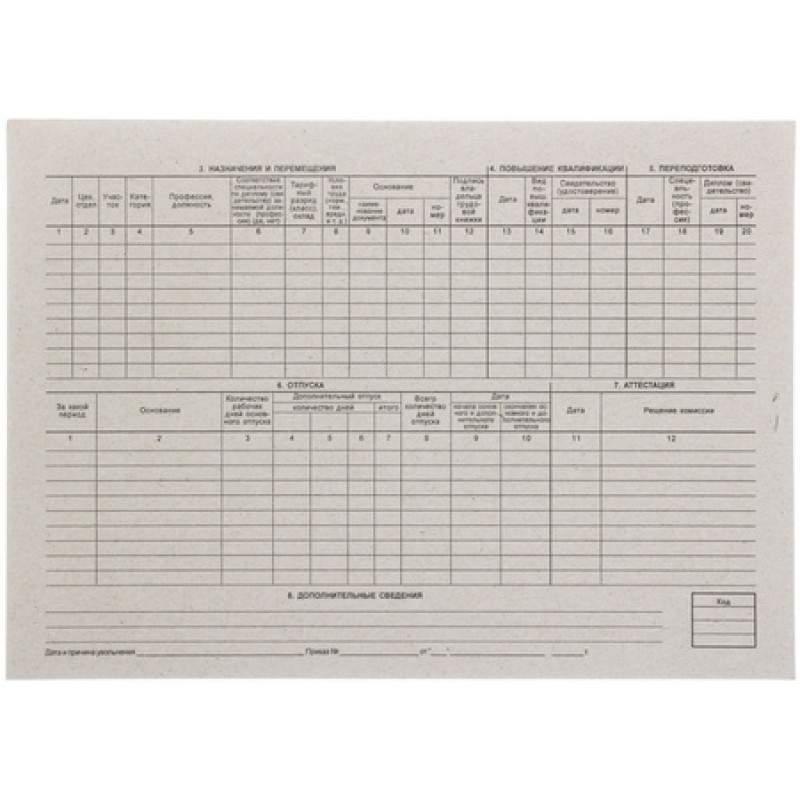

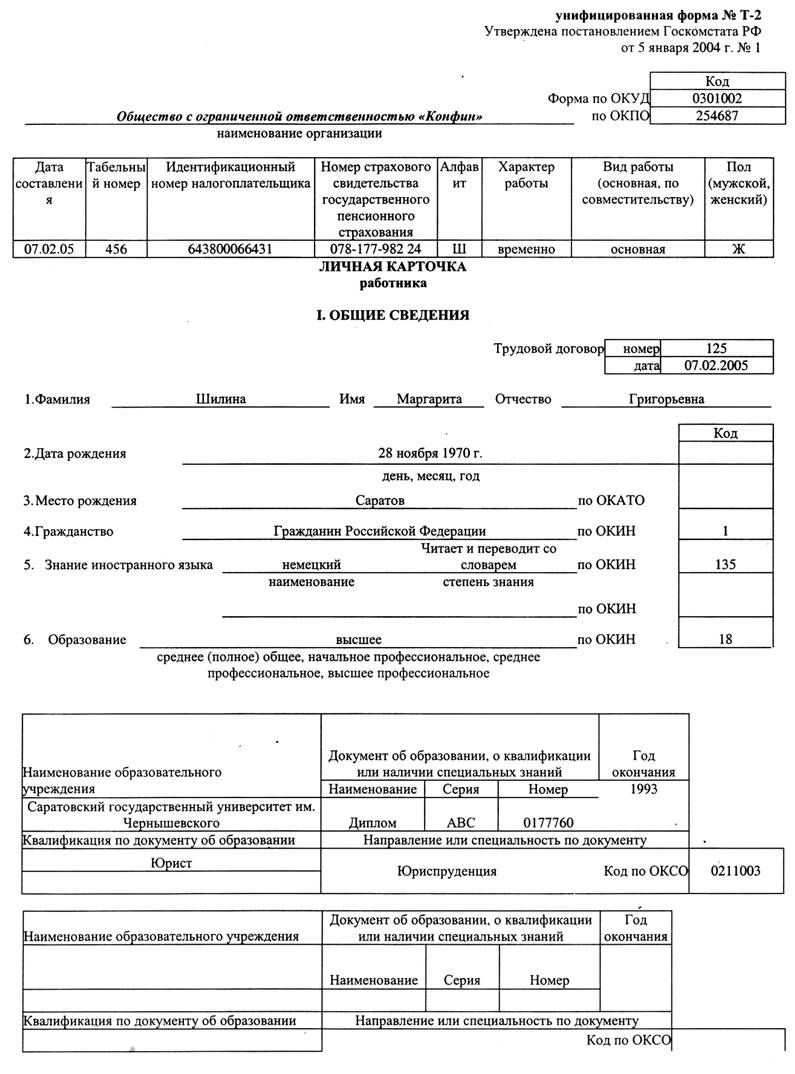

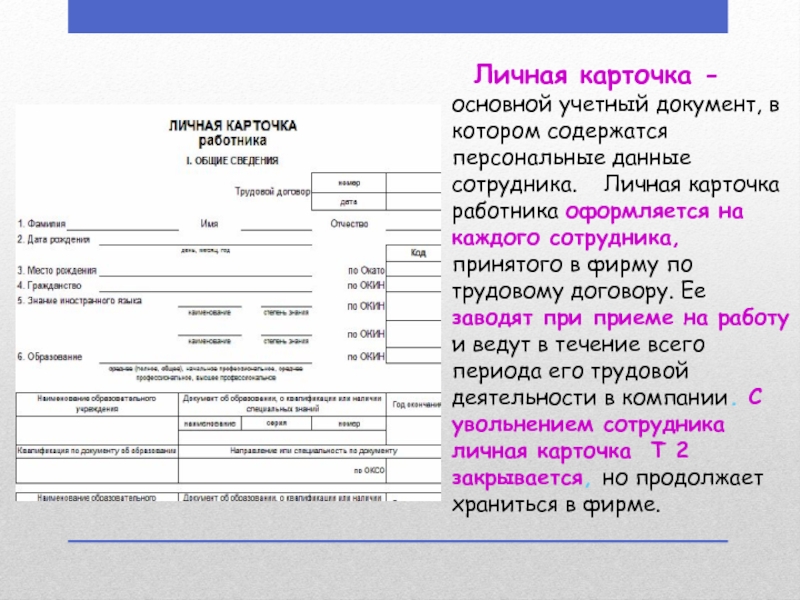

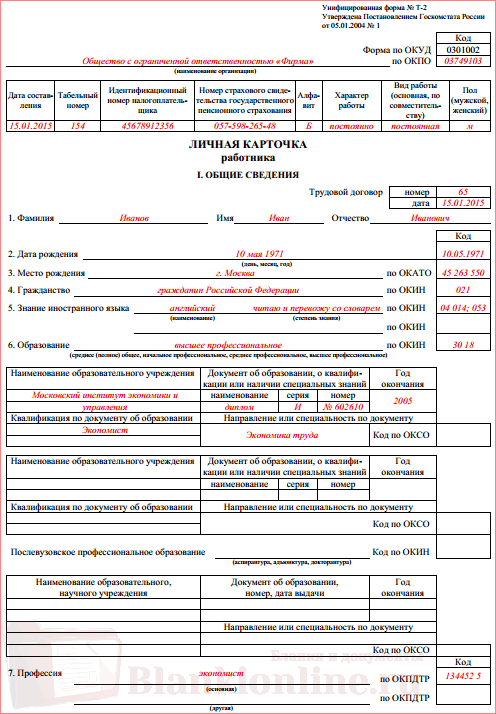

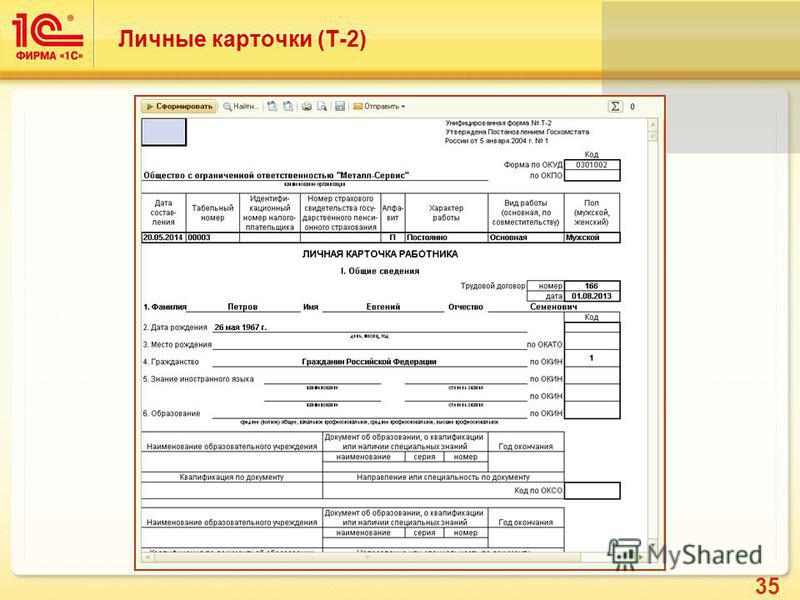

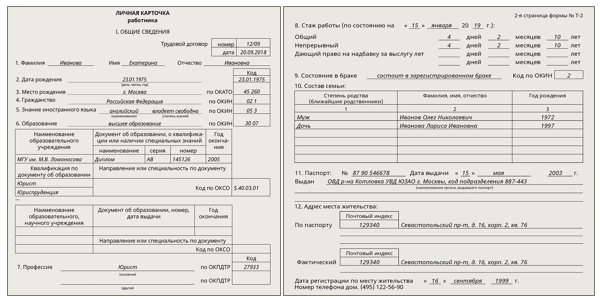

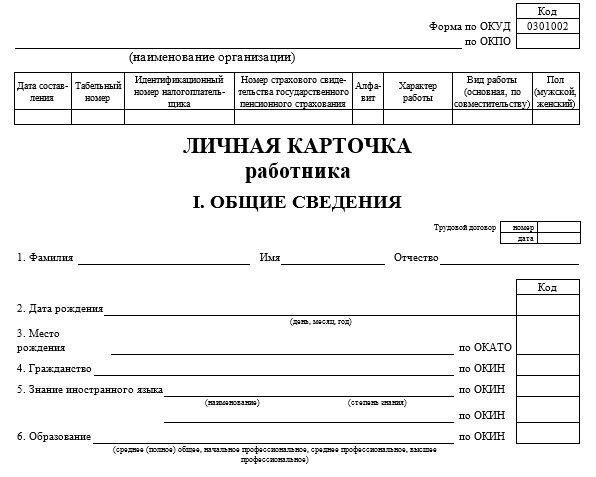

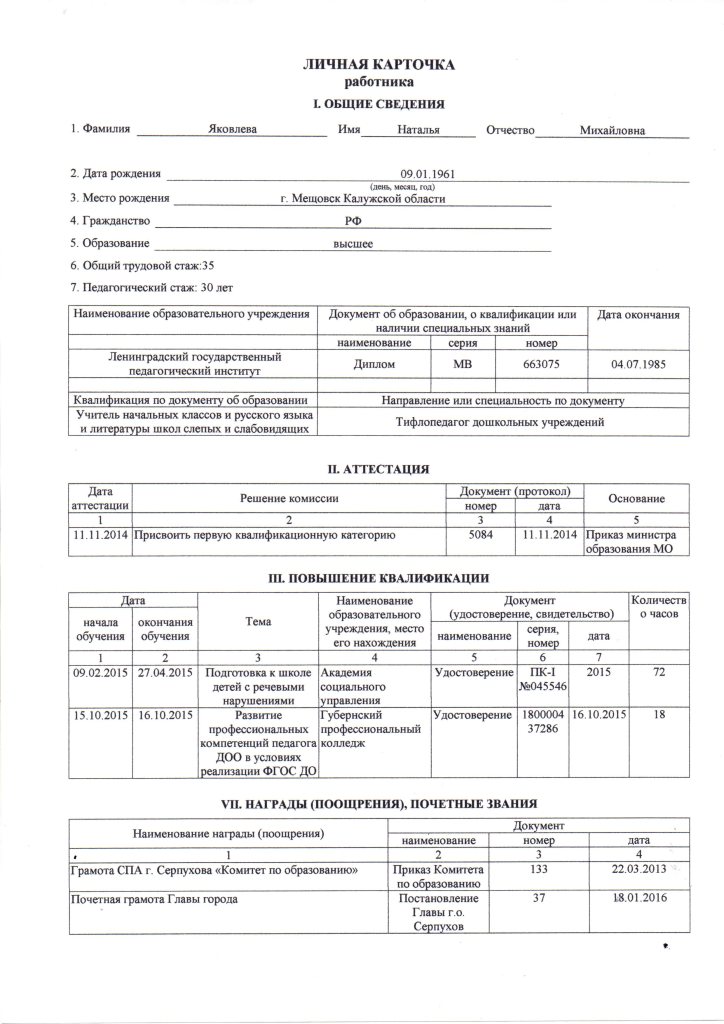

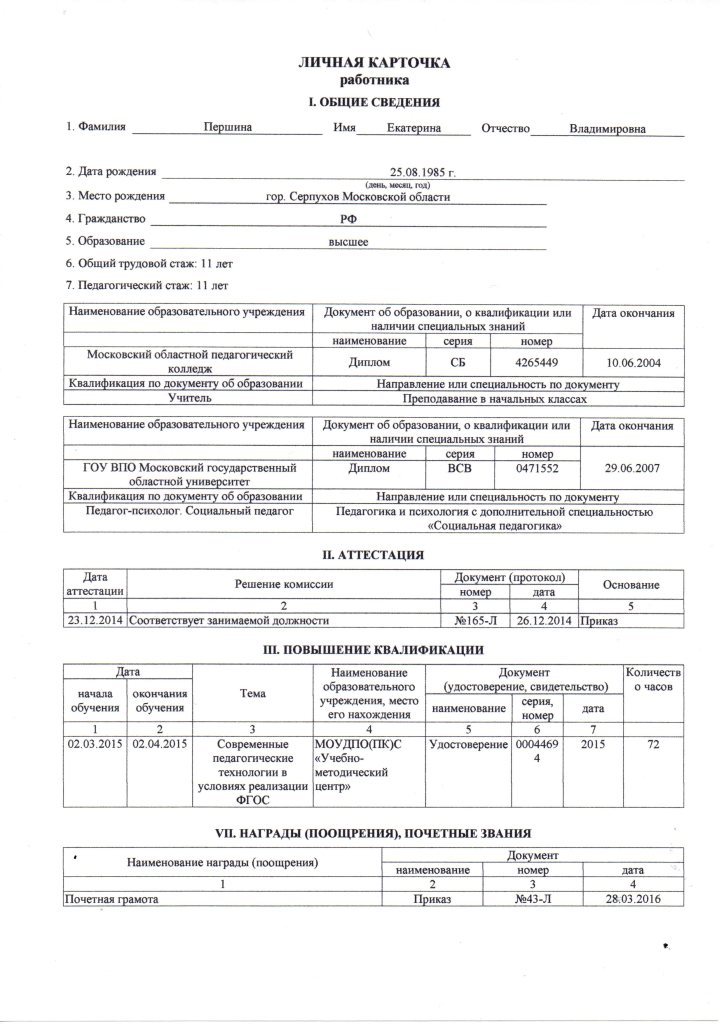

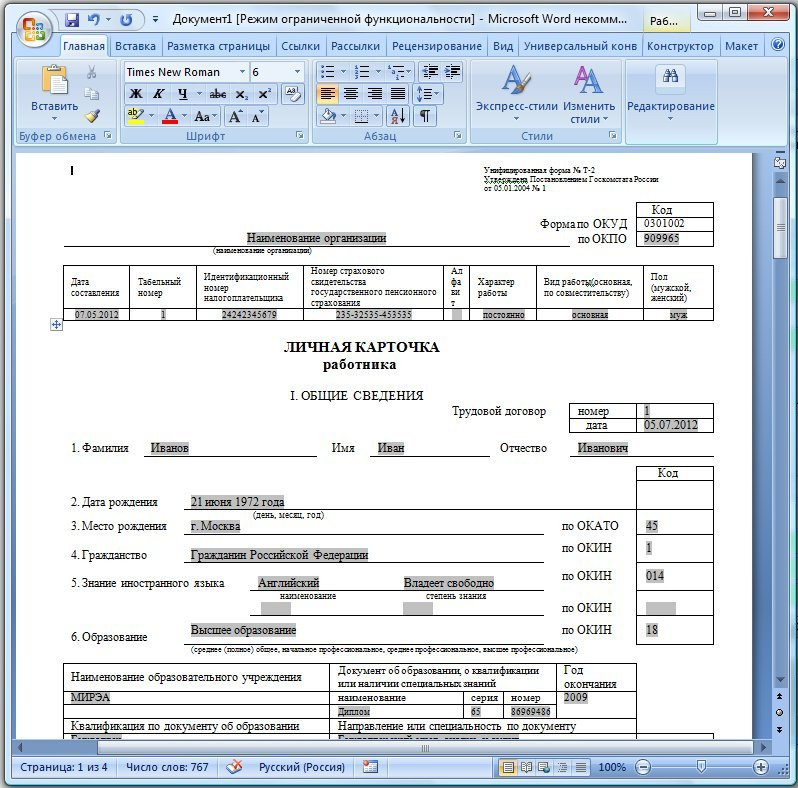

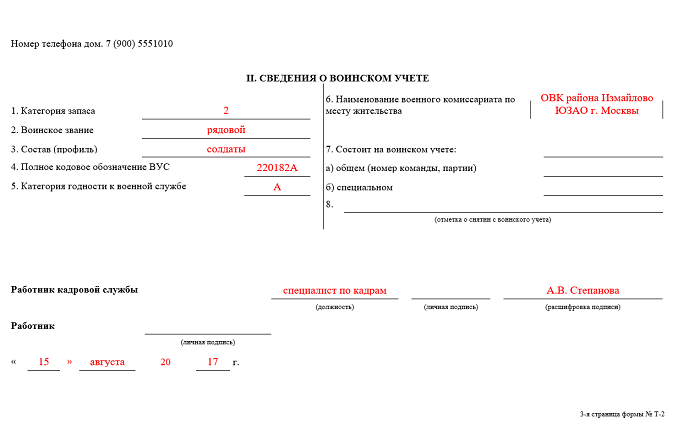

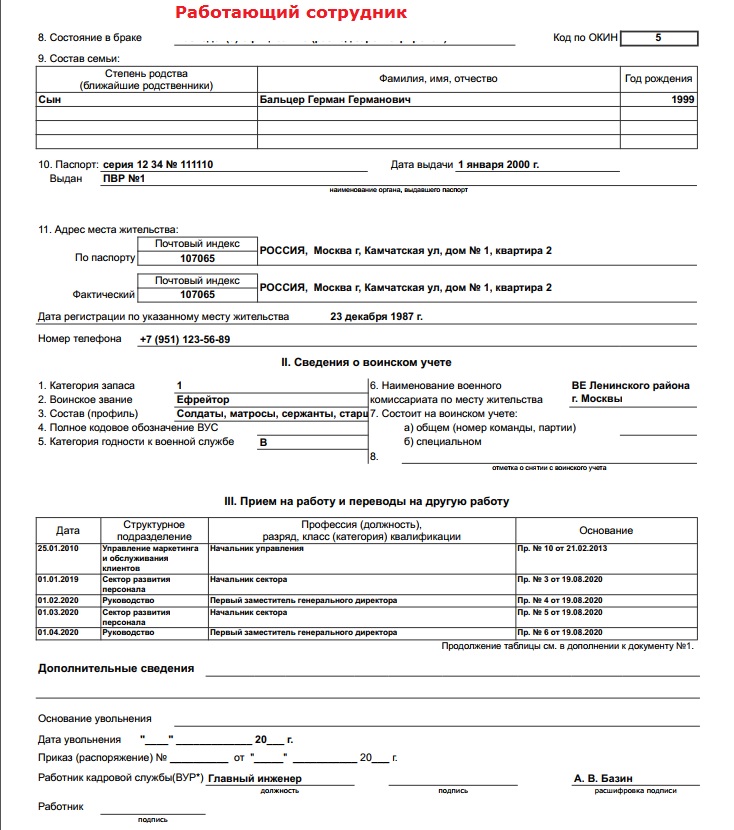

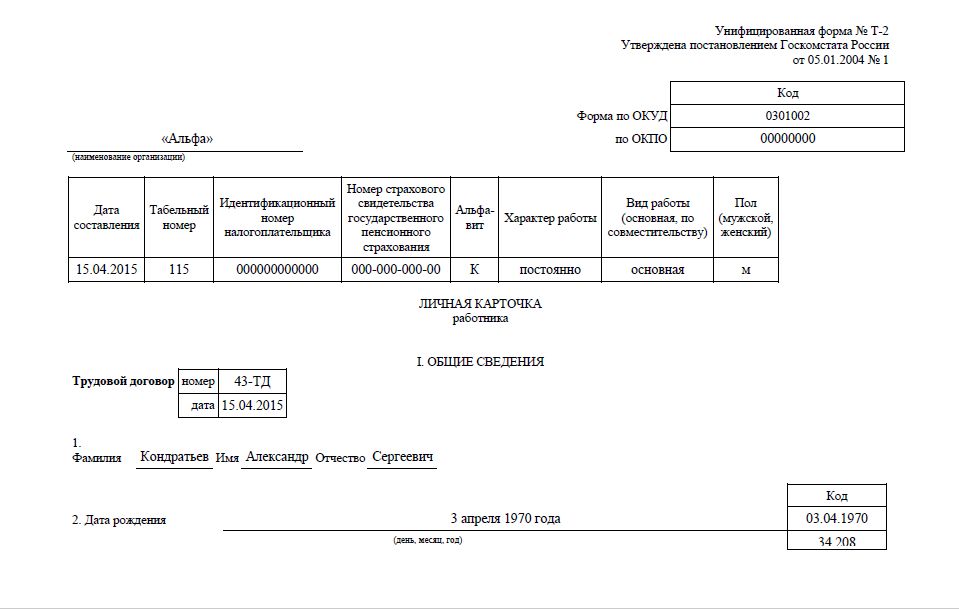

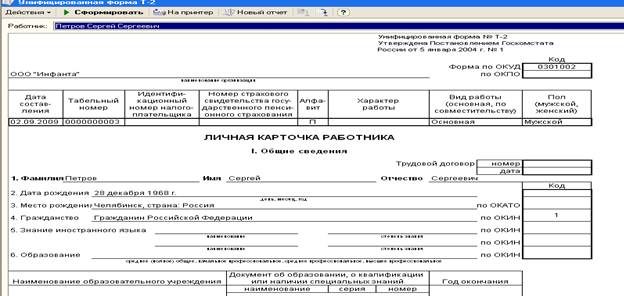

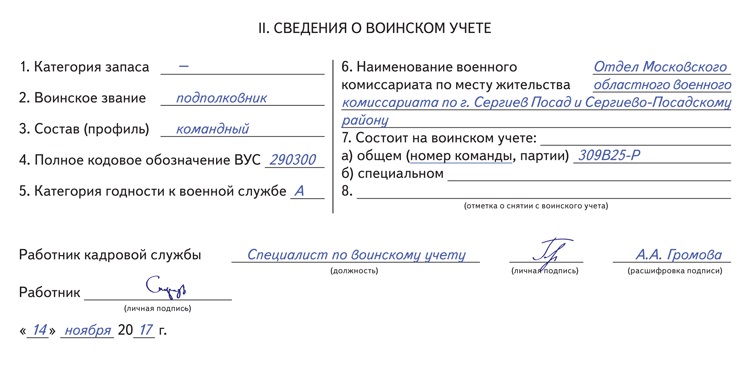

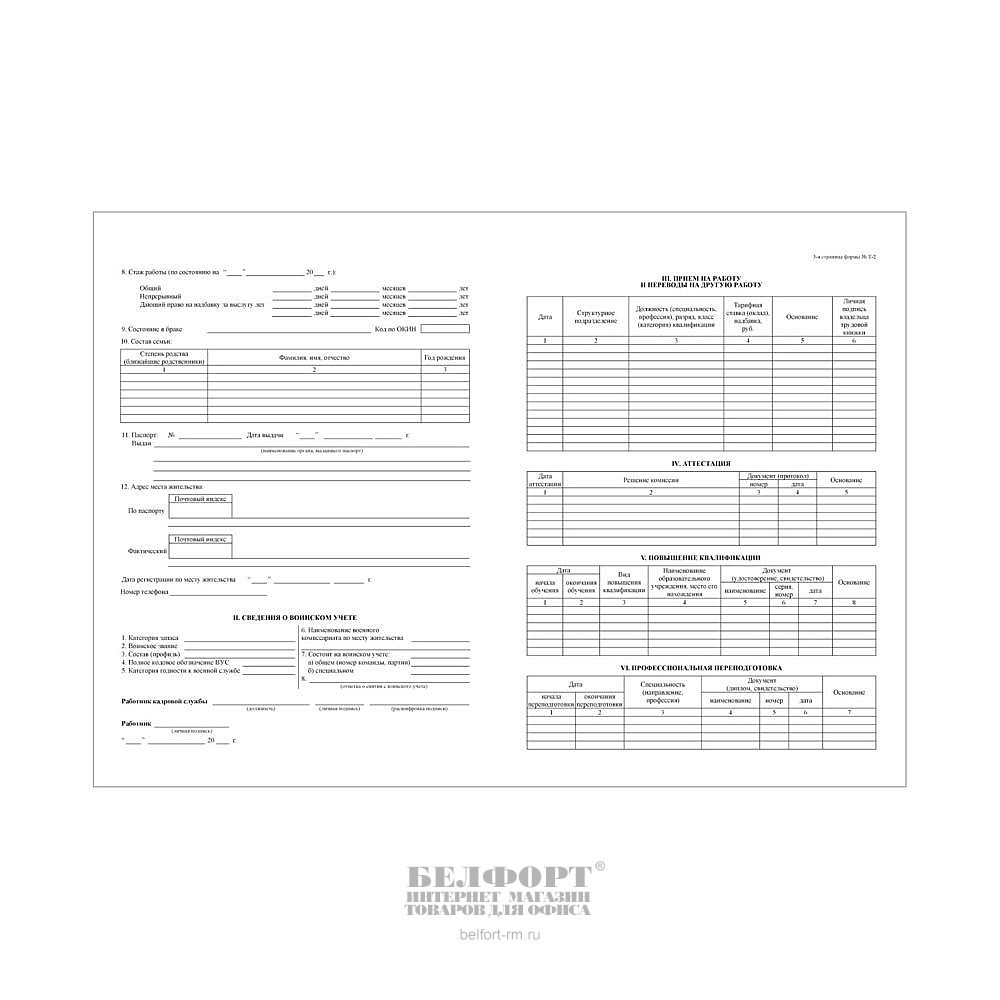

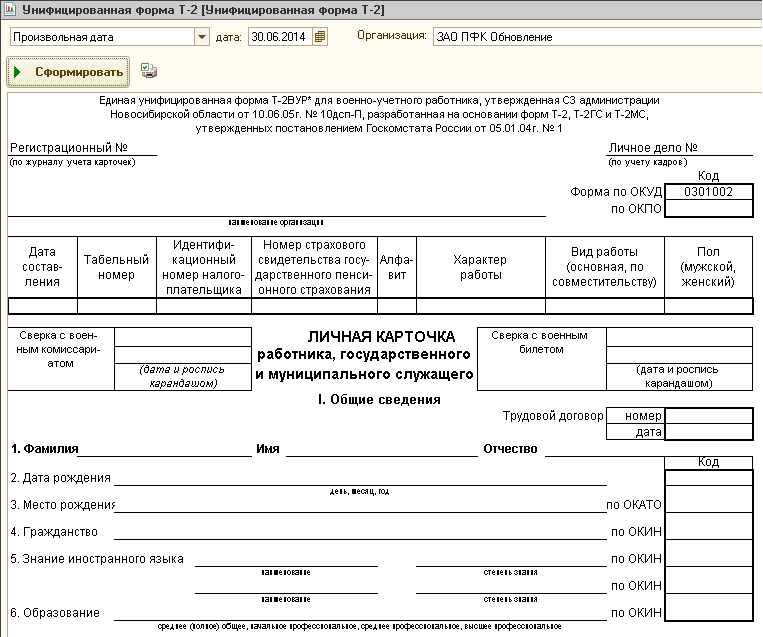

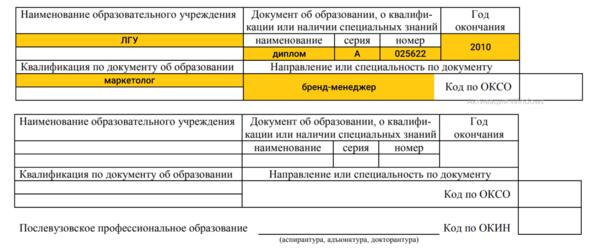

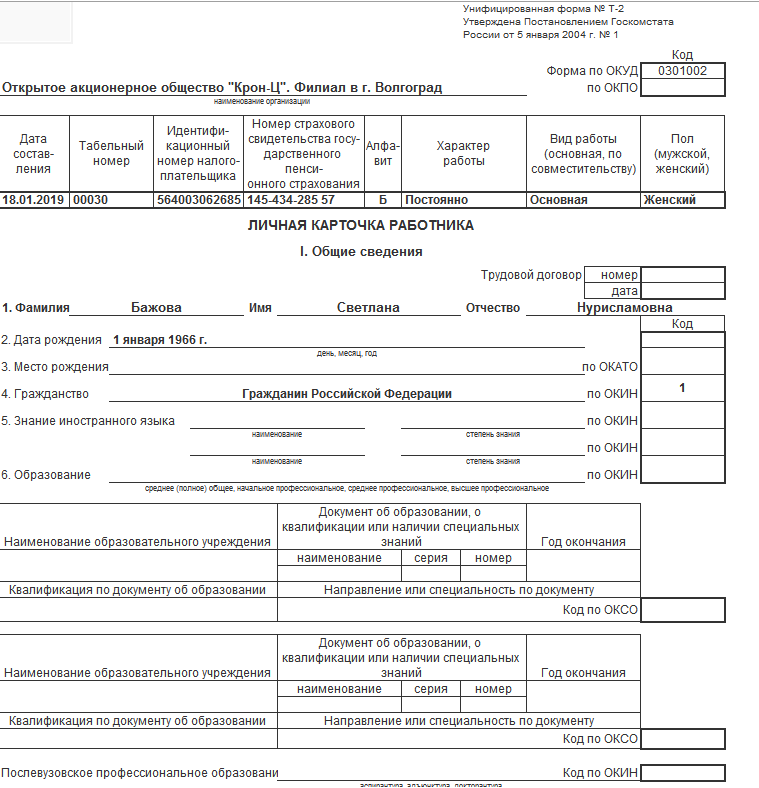

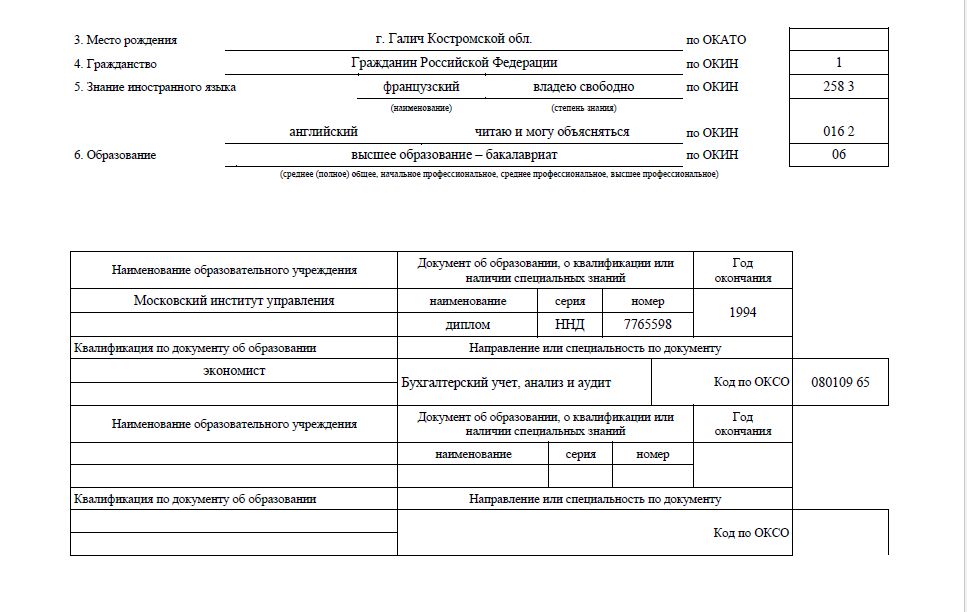

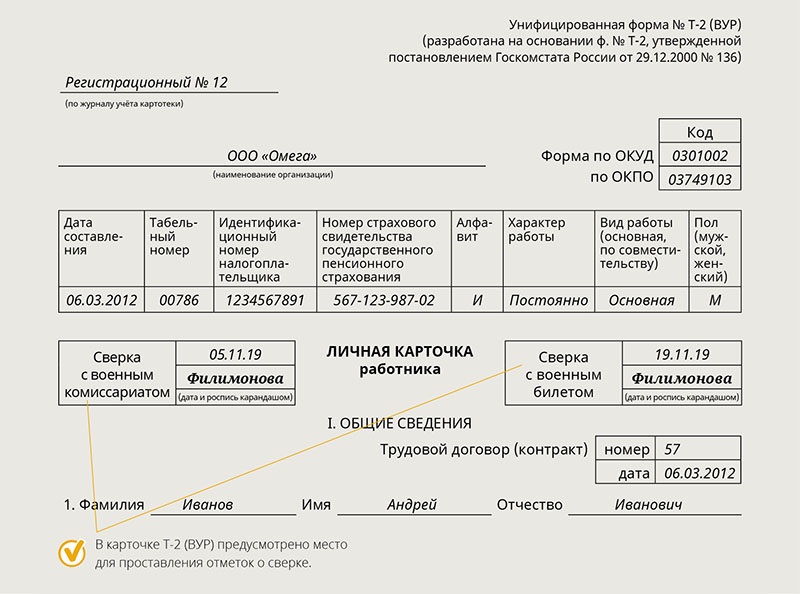

Обычно для этого применяется унифицированная форма № Т-2 (№ Т-2 ГС (МС) для государственных или муниципальных служащих). Содержит личная карточка информацию о сотруднике: паспортные данные, сведения о составе его семьи, переводах, дисциплинарных нарушениях и других кадровых событиях, произошедших за все время его работы у данного работодателя.

Весь период работы сотрудника в компании его личная карточка хранится в кадровой службе в несгораемом шкафу, закрывающемся на ключ, или в сейфе с трудовыми книжками и другими важными бумагами.

Порядок хранения личных карточек уволенных работников

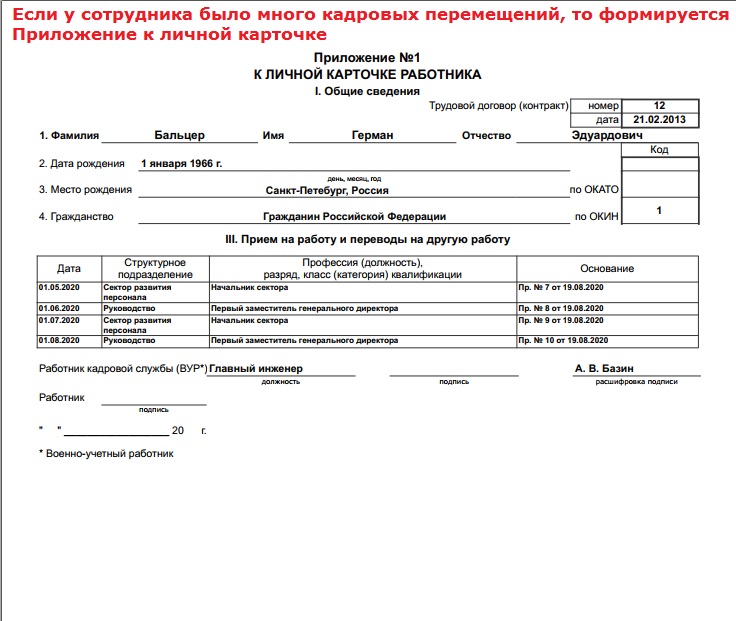

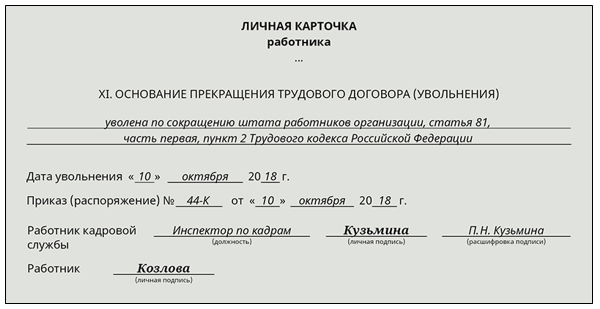

В день увольнения сотрудника в личной карточке производится последняя запись — о выдаче трудовой книжки на руки. Затем специалисты кадровой службы должны изъять личную карточку сотрудника из общей картотеки и подготовить к передаче в архив.

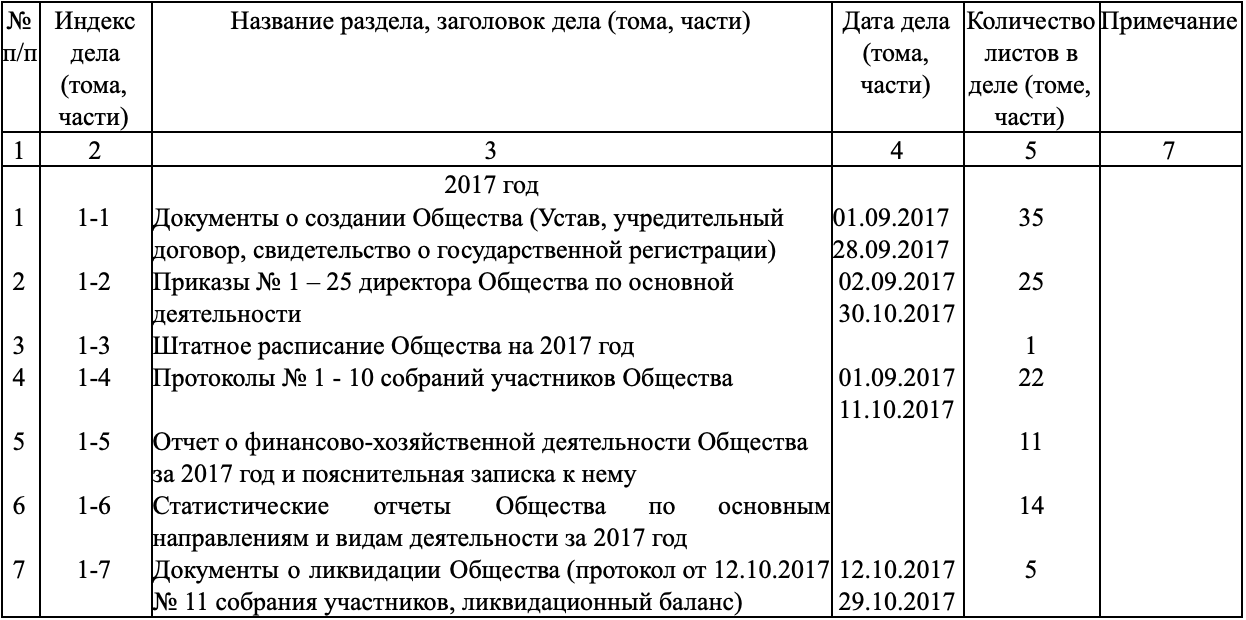

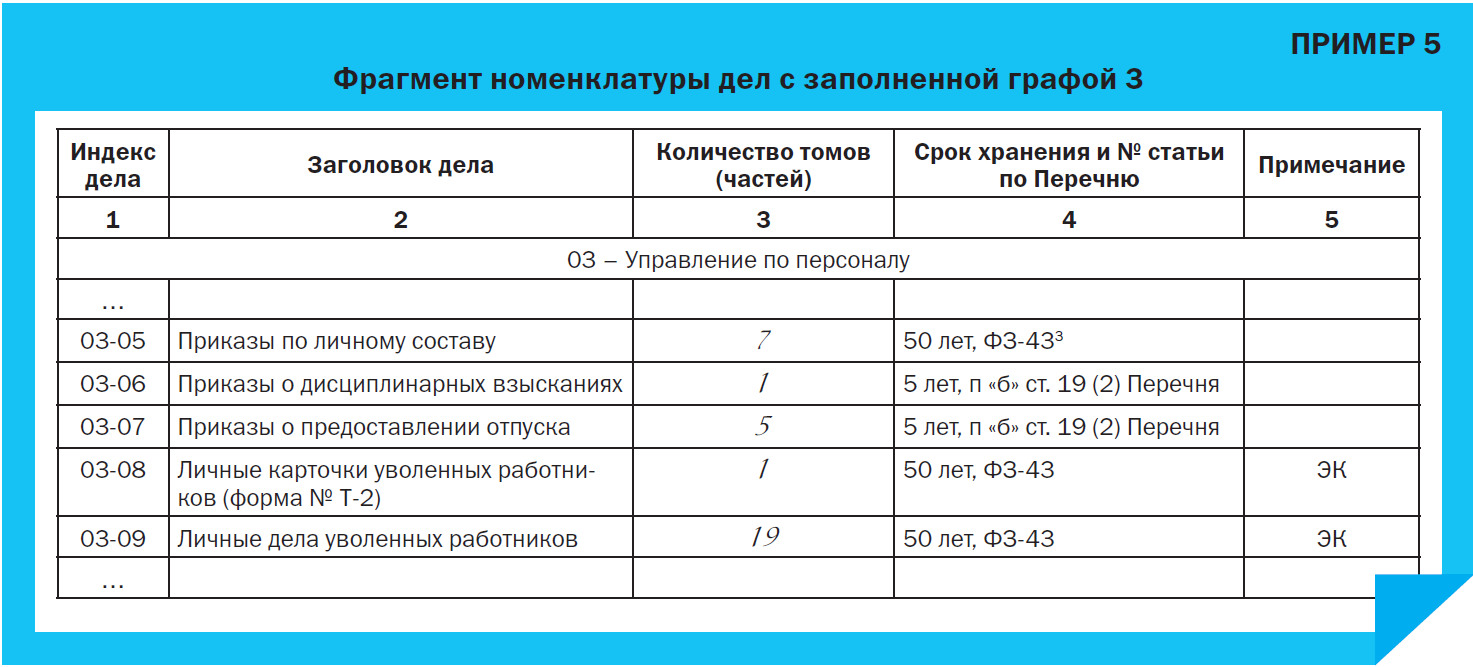

Перед тем, как отправить личные карточки на хранение, их нужно систематизировать ─ сформировать отдельное дело с личными карточками уволенных сотрудников, которое будет закрыто после окончания календарного года. Личные карточки уволенных работников систематизируются в пределах каждой группы по алфавиту фамилий (п. 2.1.1 Методических рекомендаций по применению Правил организации хранения, комплектования, учета и использования документов Архивного фонда РФ, утв.

Требования к формированию и оформлению дел содержатся в п. 4.19-4.26 Правил организации хранения, комплектования, учета и использования документов Архивного фонда РФ, утв. Приказом Минкультуры от 31.03.2015 № 526, и в разделах 1.1.2 и 1.2 Методических рекомендаций к Правилам.

Срок хранения личных карточек после увольнения

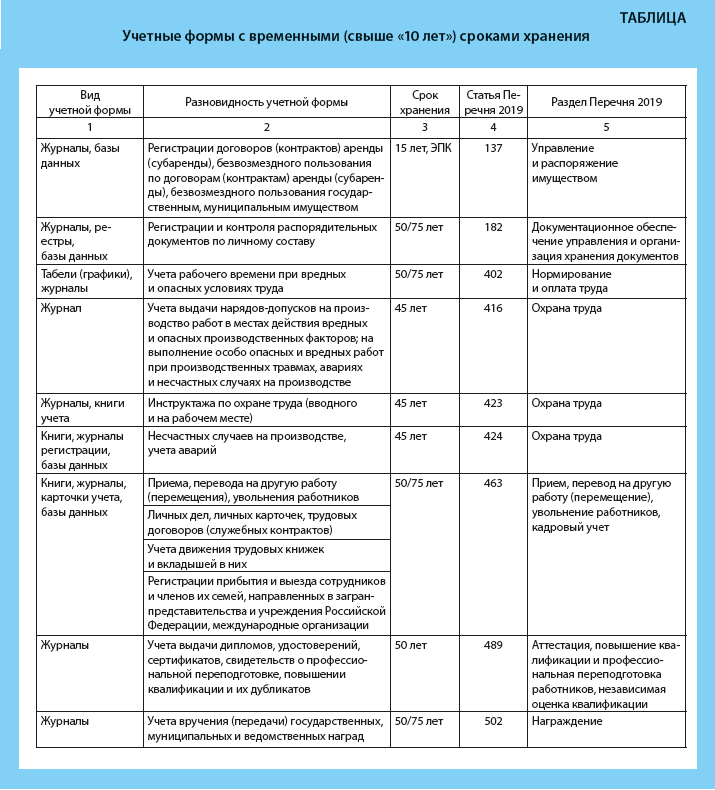

Личные карточки работников нужно хранить 50 лет, если работники уволены после 01.01.2003 года. Если увольнение произошло ранее указанной даты, срок хранения личных карточек составляет 75 лет (п. 444 Перечня типовых архивных документов, утв. Приказом Росархива от 20.12.2019 № 236).

Начало течения срока хранения личных карточек следует исчислять с 1 января года, следующего за годом, в котором они были закончены делопроизводством (п. 2 ст. 21.1 Федерального закона от 22.10.2004 № 125-ФЗ).

Что делать с личными карточками сотрудников при ликвидации или реорганизации компании?

Для компаний, деятельность которых прекращена (в результате ликвидации, при банкротстве и т. д.), предусмотрен следующий порядок (ч. 10 ст. 23 Федерального закона от 22.10.2004 № 125-ФЗ):

д.), предусмотрен следующий порядок (ч. 10 ст. 23 Федерального закона от 22.10.2004 № 125-ФЗ):

- документы, образовавшиеся в процессе деятельности (в том числе личные карточки работников) подлежат упорядочению и передаче на хранение в государственный или муниципальный архив;

- передача документов осуществляется ликвидационной комиссией (ликвидатором) или конкурсным управляющим на основании договора с архивом.

При реорганизации компании условия и место дальнейшего хранения архивных документов (в том числе личных карточек уволенных работников) определяет учредитель компании или органы, уполномоченные на такие действия учредительными документами (ч. 9 ст. 23 Федерального закона от 22.10.2004 № 125-ФЗ).

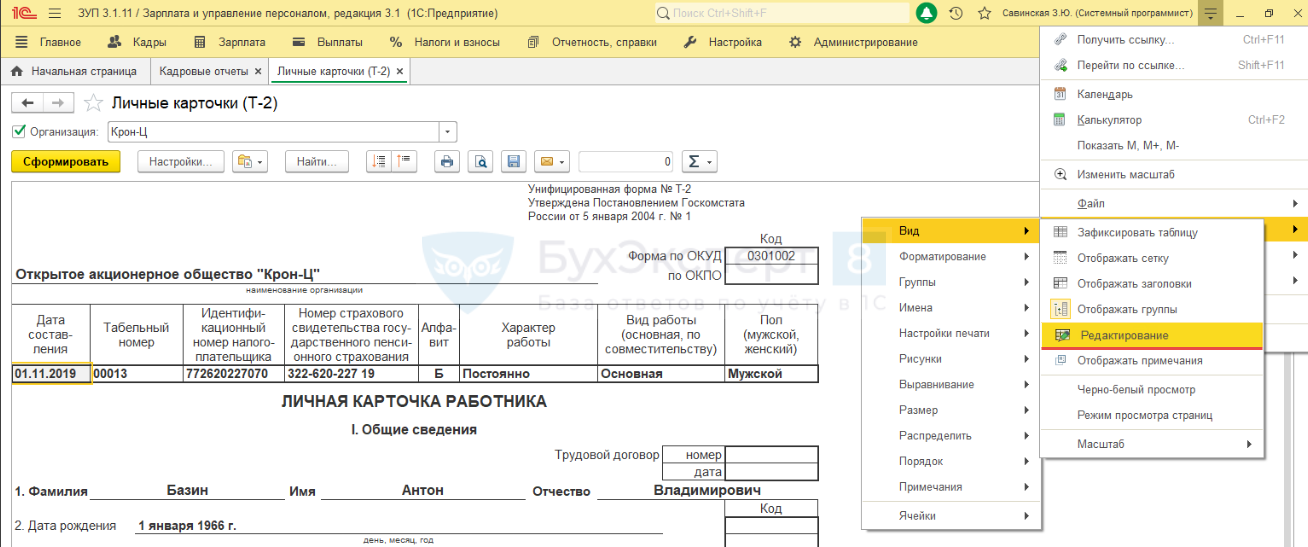

Хранение личных карточек в электронном виде

Ведение личной карточки в электронном виде законом не запрещено. В условиях перехода работодателей к безбумажной технологии работы с документами этот вопрос особенно актуален. Но с личной карточкой не все так просто, так как работодатель обязан знакомить работника под роспись с записями в карточке, продублированными из трудовой книжки.

Но с личной карточкой не все так просто, так как работодатель обязан знакомить работника под роспись с записями в карточке, продублированными из трудовой книжки.

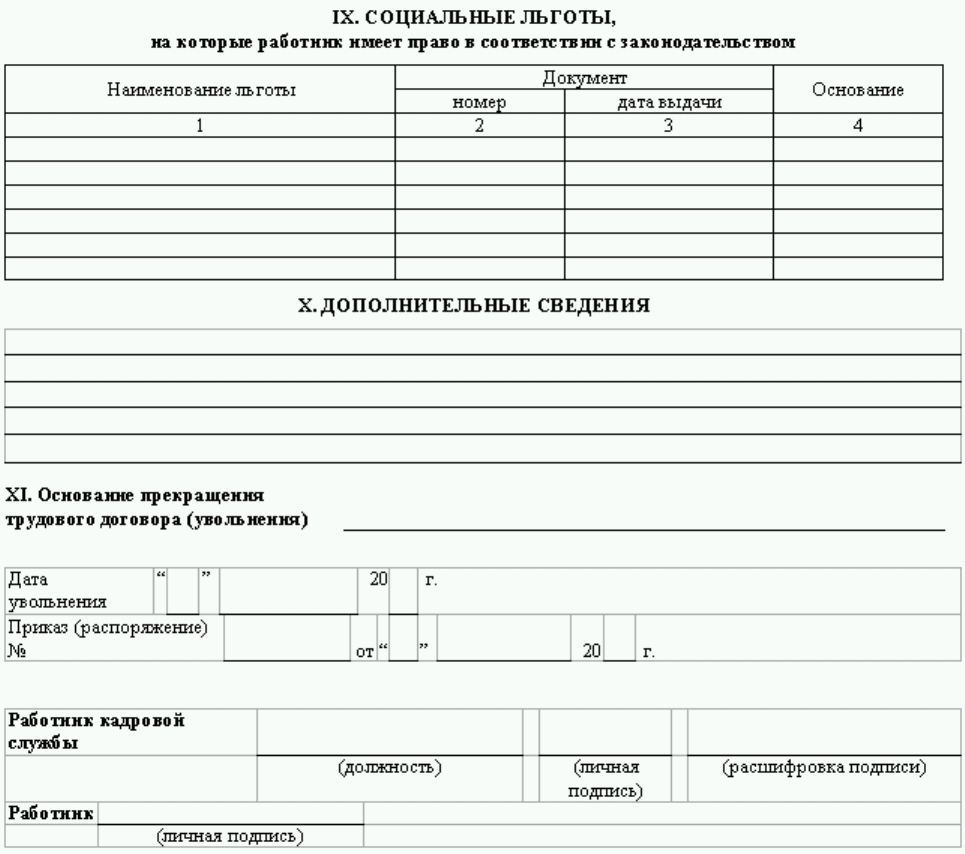

В итоге с каждой записью в трудовой книжке о выполняемой работе, переводе на другую работу или увольнении, в личной карточке работника должна появиться дублирующая запись и личная подпись сотрудника. В том числе уволенный работник должен расписаться в личной карточке при получении трудовой книжки при увольнении (п. 12, абз. 3 п. 41 Правил, утв. Постановлением Правительства РФ от 16.04.2003 № 225).

Выполнить эту обязанность работодатель не сможет, если заполняет и хранит личные карточки сотрудников в электронном виде. Такую позицию высказали специалисты Роструда на портале «Онлайнинспекция.рф» (ответ на вопрос № 143718 от 03.02.2021).

Наказание работодателя за отсутствие личных карточек

Если контролеры обнаружат, что работодатель не позаботился о надлежащем хранении личных карточек работника, и они отсутствуют в компании, его могут привлечь к административной ответственности за нарушение трудового законодательства по ч. 1 ст. 5.27 КоАП РФ.

1 ст. 5.27 КоАП РФ.

Подводим итоги

- Пока работник трудится у работодателя, его личная карточка хранится в кадровой службе — в специально оборудованном помещении, несгораемом шкафу или сейфе.

- После увольнения личная карточка закрывается и передается в архив компании, где хранится 50 лет или 75 лет (если увольнение произошло до 01.01.2003).

- При ликвидации компании личные карточки уволенных работников передаются в государственный архив для дальнейшего хранения.

Хранение карточек формы т-2 \ Акты, образцы, формы, договоры \ Консультант Плюс

]]>Подборка наиболее важных документов по запросу Хранение карточек формы т-2 (нормативно–правовые акты, формы, статьи, консультации экспертов и многое другое).

Судебная практика: Хранение карточек формы т-2 Открыть документ в вашей системе КонсультантПлюс:Апелляционное определение Верховного суда Республики Башкортостан от 30.

07.2019 по делу N 33-14527/2019

07.2019 по делу N 33-14527/2019Требование: Об обязании произвести перерасчет пенсии.

Обстоятельства: Истец ссылается на то, что у него возникло право на пенсию по возрасту, ему назначена пенсия. Ответчиком не включены сведения о заработной плате в спорный период.

Решение: Требование удовлетворено.Разрешая спор и частично удовлетворяя исковые требования, суд исходил из того, что прокурорской проверкой установлен факт ненадлежащего хранения работодателем первичных бухгалтерских документов относительно заработной платы Ш., начиная с 01 января 1988 года, в архив документы не сданы в связи с чем суд согласился с истцом в том, что в качестве подтверждающего фактический заработок работника Ш. документа могут быть приняты: личная карточка формы Т-2, где указаны оклады, информация Башкортостанстата о среднемесячной начисленной заработной плате в Республике Башкортостан за 1988 – 1993 годы, справка работодателя о заработной плате на аналогичных должностях 1988 – 1993 годы. Судебная коллегия не может согласиться с данными выводами суда первой инстанции по следующим основаниям.

Путеводитель по кадровым вопросам. Как изменить существенные условия трудового договораЗапись о временном переводе работника в трудовой книжке (в случае ее ведения) не делается. Не вносится данная информация и в сведения о трудовой деятельности, поскольку это не предусмотрено ст. 66.1 ТК РФ, п. 4 Порядка ведения и хранения трудовых книжек. Если в организации ведут личные карточки (форма N Т-2), то факт перевода может быть отражен в разд. X “Дополнительные сведения” личной карточки работника.Нормативные акты: Хранение карточек формы т-2

Как хранить личные карточки уволенных сотрудников

]]>Подборка наиболее важных документов по запросу Как хранить личные карточки уволенных сотрудников (нормативно–правовые акты, формы, статьи, консультации экспертов и многое другое).

Апелляционное определение Московского городского суда от 26.05.2021 по делу N 33-20955/2021

Категория спора: Пенсионное обеспечение.

Требования заявителя: Об обязании произвести перерасчет пенсии.

Обстоятельства: Истец является получателем страховой пенсии по старости, обратился к ответчику с заявлением о перерасчете размера пенсии, решением ответчика ему было отказано.

Решение: Удовлетворено.Разрешая заявленные требования ***, оценив представленные доказательства, в том числе справки N А101-345/15 (2.5.1.9-PD1) и N 097/2015/002 представленные ответчику по правилам ст. 67 ГПК РФ, суд верно указал на то, что спорные периоды работы истца с октября 1985 г. по февраль 1992 г., с февраля по декабрь 1992 года, следует обязать ответчика включить в подсчет страхового стажа истца, поскольку в справках содержатся сведения о приеме на работу и увольнении, сведения о размере зарплаты ***, справки выданы на основании имеющихся на хранении первичных документов – карточках личных счетов, лицевых счетов организации, в них содержится зарплата истца, в том числе в рублях, и отказ ответчика не может являться достаточным основанием для лишения истца прав на пенсионное обеспечение и перерасчет его пенсии.

Статьи, комментарии, ответы на вопросы: Как хранить личные карточки уволенных сотрудников Открыть документ в вашей системе КонсультантПлюс:

Статьи, комментарии, ответы на вопросы: Как хранить личные карточки уволенных сотрудников Открыть документ в вашей системе КонсультантПлюс:Статья: Закрытие ИП-“упрощенца”: алгоритм действий

(Гусаров Д.Ю.)

(“Упрощенная система налогообложения: бухгалтерский учет и налогообложение”, 2019, N 8)Документы, связанные с осуществлением ИП предпринимательской деятельности, необходимо хранить еще в течение 4 лет после ее завершения (пп. 8 п. 1 ст. 23 НК РФ). По документам, связанным с уплатой страховых взносов, срок хранения составляет 6 лет (п. 3 ст. 8, пп. 6 п. 3.4 ст. 23), а кадровые документы (приказы о приеме на работу, увольнении, личные карточки работников, трудовые договоры) должны храниться в течение 75 лет.

Вопрос: Как присваивается табельный номер работнику?

(Консультация эксперта, 2021)При приеме работника на работу на него заводится личная карточка Т-2 и ведется в течение всего периода его трудовой деятельности у работодателя.

В личной карточке Т-2 также указывается табельный номер работника. При расторжении трудового договора с работником личная карточка Т-2 закрывается, но продолжает храниться с присвоенным табельным номером у работодателя.Нормативные акты: Как хранить личные карточки уволенных сотрудников Открыть документ в вашей системе КонсультантПлюс:

В личной карточке Т-2 также указывается табельный номер работника. При расторжении трудового договора с работником личная карточка Т-2 закрывается, но продолжает храниться с присвоенным табельным номером у работодателя.Нормативные акты: Как хранить личные карточки уволенных сотрудников Открыть документ в вашей системе КонсультантПлюс:Обзор: “Росархив установил новые сроки хранения кадровых документов”

(КонсультантПлюс, 2020)Для ряда документов срок хранения будет зависеть от того, когда по ним закончено делопроизводство: если до 1 января 2003 года, то их нужно хранить 75 лет, если после – 50 лет. Среди них трудовые договоры, документы о приеме, переводе, увольнении, личные карточки работников. Сейчас такие документы лежат на полках 75 лет.

Нужно ли вести личную карточку Т-2 после 1 сентября 2021 года

Правилами ведения и хранения трудовых книжек, утв. Постановлением Правительства РФ от 16.04.2003 N 225, с 01.09.2021 предусматривалось ведение личной карточки работника (форма Т-2). Но с 1 сентября 2021 года Правила признаны утратившими силу (Постановление Правительства РФ от 24.07.2021 N 1250).

Постановлением Правительства РФ от 16.04.2003 N 225, с 01.09.2021 предусматривалось ведение личной карточки работника (форма Т-2). Но с 1 сентября 2021 года Правила признаны утратившими силу (Постановление Правительства РФ от 24.07.2021 N 1250).

Эксперт Минтруда отмечает, что в Порядке ведения и хранения трудовых книжек, утв. Приказом Минтруда России от 19.05.2021 N 320н, вступившим в силу с 1 сентября 2021 года, отсутствует положение о необходимости ведения личной карточки работника работодателем. При этом законодательство не запрещает работодателю продолжить ведение личной карточки работника после 1 сентября 2021 года.

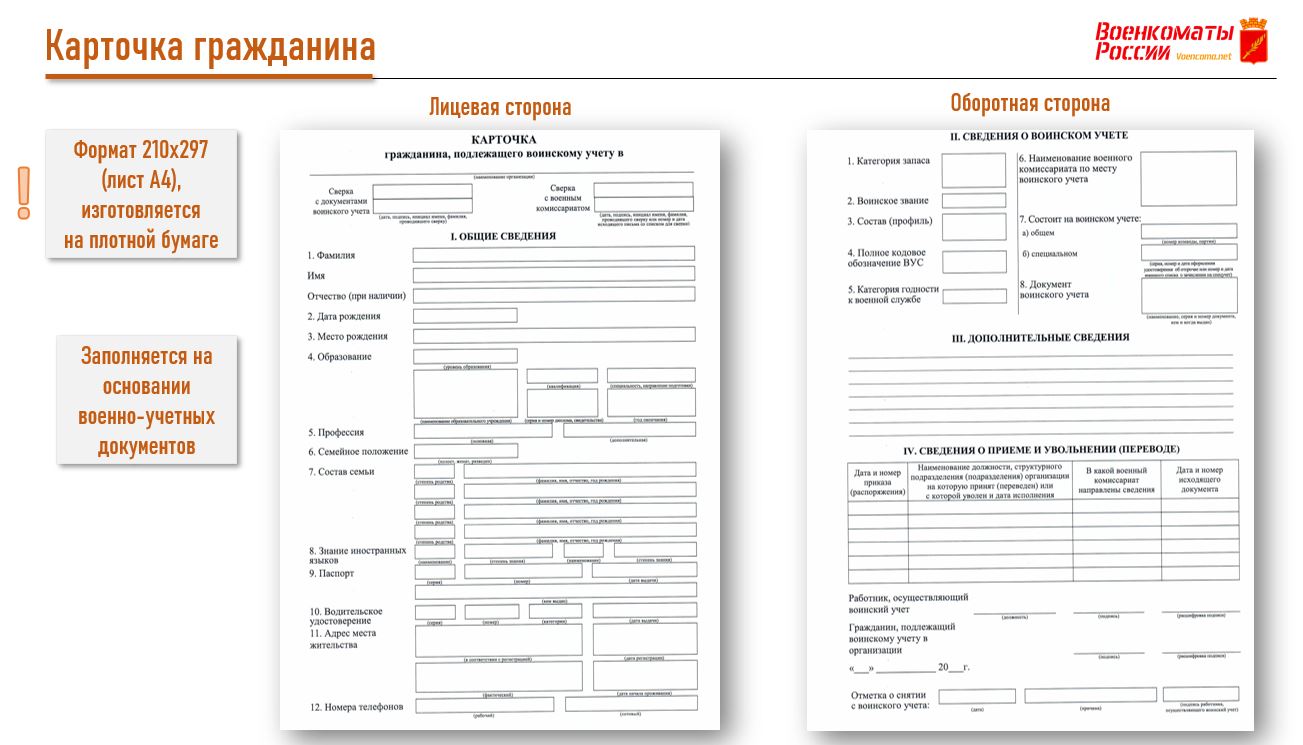

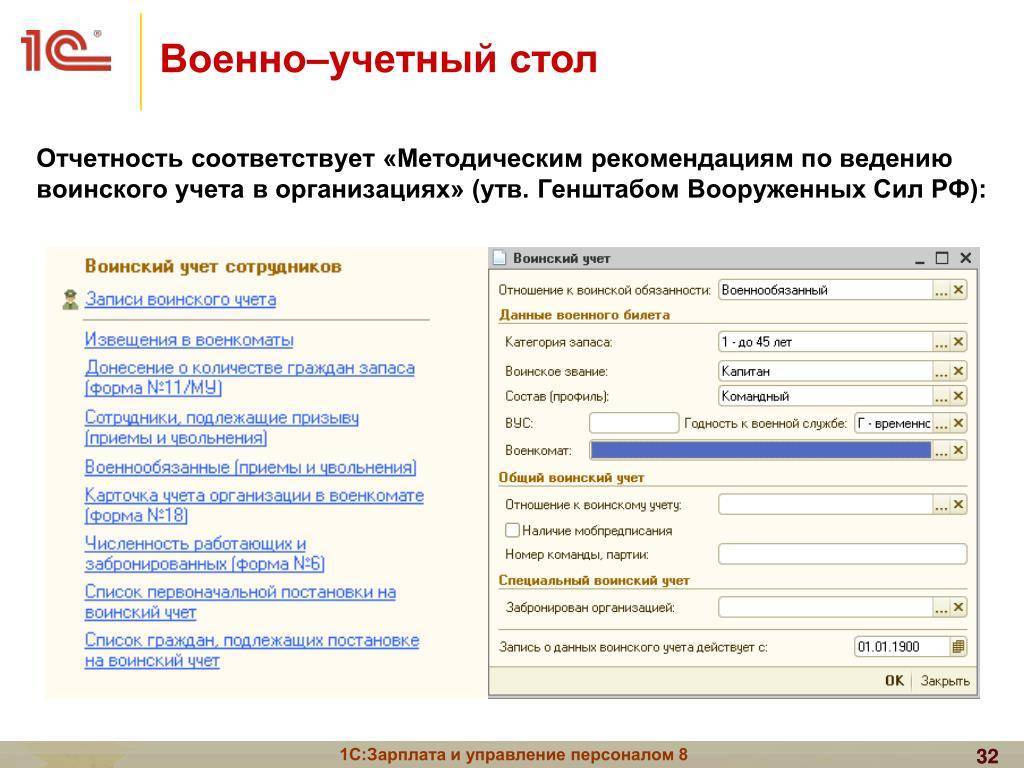

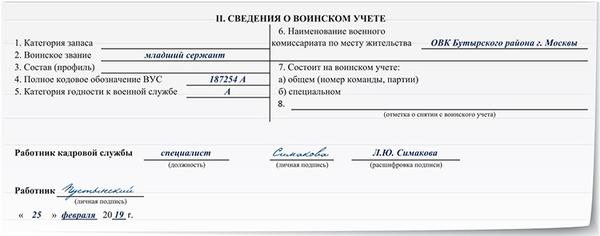

На заметку: для целей воинского учета обязанность вести личные карточки не отменена. Так, воинский учет призывников и военнообязанных запаса организациями осуществляется по личным карточкам работников в силу п. 23 Методических рекомендаций. Ведение личной карточки по форме Т-2 предусмотрено также п. 39 Методических рекомендаций.

С февраля 2020 года Минобороны разрабатывает новую форму – карточку гражданина, подлежащего воинскому учету, которая заменит личные карточки для воинского учета (Проект Приказа Министра обороны РФ, ID проекта 01/02/02-20/00099171). Проектом предусмотрена отмена использования личных карточек Т-2 для работы с военнообязанными.

Почему работодателям в настоящее время пока целесообразнее продолжить использовать форму Т-2, читайте в разделе «Трудовые книжки» электронного приложения «Летние решения –2021. Бархатный сезон», чтобы исключить какие-либо нарекания со стороны контролирующих органов.

О практике применения нового порядка ведения трудовых книжек расскажет лектор на Дне практических решений «Трудовое законодательство и кадровое делопроизводство в 2021 году. Перспективы 2022 года» 22 декабря 2021 года.

Читайте подробнееЛичные карточки уволенных работников — как хранить?: blogkadrovika — LiveJournal

Работодатель обязан оформлять личные карточки на каждого своего сотрудника, а после увольнения сохранять длительный срок.

Как долго хранить личные карточки сотрудников после увольнения? С какой даты отсчитывается этот срок? Как быть с личными карточками, если работодатель ликвидируется? Ответы — в нашем материале.

Как долго хранить личные карточки сотрудников после увольнения? С какой даты отсчитывается этот срок? Как быть с личными карточками, если работодатель ликвидируется? Ответы — в нашем материале.Как хранить личные карточки до увольнения

Личная карточка работника относится к документам по личному составу, отражающим трудовые отношения работника с работодателем ([cplink params=”req=doc&base=RZR&n=370229&dst=10

Обычно для этого применяется унифицированная форма № Т-2 (№ Т-2 ГС (МС) для государственных или муниципальных служащих). Содержит личная карточка информацию о сотруднике: паспортные данные, сведения о составе его семьи, переводах, дисциплинарных нарушениях и других кадровых событиях, произошедших за все время его работы у данного работодателя.

[stextbox]Весь период работы сотрудника в компании его личная карточка хранится в кадровой службе в несгораемом шкафу, закрывающемся на ключ, или в сейфе с трудовыми книжками и другими важными бумагами. [/stextbox]

[/stextbox]

Порядок хранения личных карточек уволенных работников

В день увольнения сотрудника в личной карточке производится последняя запись — о выдаче трудовой книжки на руки. Затем специалисты кадровой службы должны изъять личную карточку сотрудника из общей картотеки и подготовить к передаче в архив.

Перед тем как отправить личные карточки на хранение, их нужно систематизировать — сформировать отдельное дело с личными карточками уволенных сотрудников, которое будет закрыто после окончания календарного года.

Формируются личные карточки в дела по алфавиту (по фамилиям уволенных работников). Если в компании число уволенных в течение календарного года незначительное, возможно формирование одного дела с личными карточками за несколько лет. Допускается выделение личных карточек руководящего состава в самостоятельные дела.

Полезная информация от КонсультантПлюсСмотрите [cplink params=”req=doc&base=PAPB&n=51048&dst=10

00000002&date=19. 03.2021″]образец[/cplin

k] заполнения личной карточки унифицированной формы Т-2 (это бесплатно).

Срок хранения личных карточек после увольнения

Личные карточки работников нужно хранить 50 лет, если работники уволены после 01.01.2003 года. Если увольнение произошло ранее указанной даты, срок хранения личных карточек составляет 75 лет (п. 444 Перечня типовых архивных документов, утв. [cplink params=”req=doc&base=RZR&n=345020&dst=10

[stextbox]Начало течения срока хранения личных карточек следует исчислять с 1 января года, следующего за годом, в котором они были закончены делопроизводством ([cplink params=”req=doc&base=RZR&n=370229&dst=10

Что делать с личными карточками сотрудников при ликвидации или реорганизации компании?

Для компаний, деятельность которых прекращена (в результате ликвидации, при банкротстве и т.

д.), предусмотрен следующий порядок ([cplink params=”req=doc&base=RZR&n=370229&dst=10

д.), предусмотрен следующий порядок ([cplink params=”req=doc&base=RZR&n=370229&dst=10- документы, образовавшиеся в процессе деятельности (в том числе личные карточки работников) подлежат упорядочению и передаче на хранение в государственный или муниципальный архив;

- передача документов осуществляется ликвидационной комиссией (ликвидатором) или конкурсным управляющим на основании договора с архивом.

При реорганизации компании условия и место дальнейшего хранения архивных документов (в том числе личных карточек уволенных работников) определяет учредитель компании или органы, уполномоченные на такие действия учредительными документами ([cplink params=”req=doc&base=RZR&n=370229&dst=10

Хранение личных карточек в электронном виде

Ведение личной карточки в электронном виде законом не запрещено.

В условиях перехода работодателей к безбумажной технологии работы с документами этот вопрос особенно актуален. Но с личной карточкой не все так просто, так как работодатель обязан знакомить работника под роспись с записями в карточке, продублированными из трудовой книжки.

В условиях перехода работодателей к безбумажной технологии работы с документами этот вопрос особенно актуален. Но с личной карточкой не все так просто, так как работодатель обязан знакомить работника под роспись с записями в карточке, продублированными из трудовой книжки.В итоге с каждой записью в трудовой книжке о выполняемой работе, переводе на другую работу или увольнении, в личной карточке работника должна появиться дублирующая запись и личная подпись сотрудника. В том числе уволенный работник должен расписаться в личной карточке при получении трудовой книжки при увольнении ([cplink params=”req=doc&base=RZR&n=144282&dst=10

[stextbox]Выполнить эту обязанность работодатель не сможет, если заполняет и хранит личные карточки сотрудников в электронном виде. Такую позицию высказали специалисты Роструда на портале «Онлайнинспекция.рф» (ответ на вопрос № 143718 от 03. 02.2021).[/stextbox]

02.2021).[/stextbox]

Наказание работодателя за отсутствие личных карточек

Если контролеры обнаружат, что работодатель не позаботился о надлежащем хранении личных карточек работника, и они отсутствуют в компании, его могут привлечь к административной ответственности за нарушение трудового законодательства по [cplink params=”req=doc&base=RZR&n=377844&dst=74

Подводим итоги

- Пока работник трудится у работодателя, его личная карточка хранится в кадровой службе — в специально оборудованном помещении, несгораемом шкафу или сейфе.

- После увольнения личная карточка закрывается и передается в архив компании, где хранится 50 лет или 75 лет (если увольнение произошло до 01.01.2003).

- При ликвидации компании личные карточки уволенных работников передаются в государственный архив для дальнейшего хранения.

Личная карточка Т-2

Изменения в правилах ведения первичных документов о труде (личной карточке формы Т-2)Постановлением Министерства статистики и анализа Республики Беларусь от 26 октября 2007 г. № 359 признано утратившим силу постановление Государственного комитета СССР по статистике от 28 декабря 1989 г. № 241 «Об утверждении форм первичной учетной документации для предприятий и организаций». Среди отмененных указанным постановлением форм документов – форма личной карточки Т-2.

№ 359 признано утратившим силу постановление Государственного комитета СССР по статистике от 28 декабря 1989 г. № 241 «Об утверждении форм первичной учетной документации для предприятий и организаций». Среди отмененных указанным постановлением форм документов – форма личной карточки Т-2.

Личная карточка формы Т-2 является одним из основных документов по учету личного состава организации. Согласно Кратким указаниям по заполнению форм, содержащимся в приложении к отмененному постановлению Госкомстата СССР, она должна заполняться «на работников всех категорий, в том числе на специалистов с высшим и средним специальным образованием и молодых рабочих, окончивших училища, школы профессиональнотехнического образования и т.д.».

Безусловно, отмена официальной формы карточки Т-2, а также указаний по ее заполнению, вызывает у кадровых работников целый ряд вопросов, главные из которых следующие:

необходимо ли, как и ранее, заполнять указанную карточку на всех работников?

если да, то какова должна быть форма этой карточки, чем руководствоваться при ее заполнении?

Для ответа на поставленные вопросы необходимо определиться, прежде всего, с самим понятием «первичная учетная документация».

Статьей 52 Трудового кодекса Республики Беларусь определено, что правила ведения нанимателем первичных документов о труде устанавливаются в порядке, определяемом Правительством Республики Беларусь или уполномоченным им органом. Под первичной документацией понимается совокупность учетных документов о какихлибо явлениях (фактах), составляемых в период их свершения (впервые). Первичные документы о труде – это документы по личному составу, создаваемые при приеме на работу, увольнении, переводе работника, предоставлении отпуска, командировании, поощрении, выплате заработной платы и др. К ним наряду с личной карточкой относятся приказы (распоряжения) по соответствующим вопросам, табель использования рабочего времени и др.

В 2004 г. был утвержден Государственный стандарт Республики Беларусь 6.38-2004 «Унифицированные системы документации Республики Беларусь. Система организационно-распорядительной документации. Требования к оформлению документов». Была проведена большая работа по уточнению состава и содержания включенных в УСОРД подсистем документации, а также отдельных унифицированных форм. В результате приказом директора Департамента по архивам и делопроизводству Министерства юстиции Республики Беларусь от 14 мая 2007 г. № 25 была утверждена новая редакция УСОРД.

В результате приказом директора Департамента по архивам и делопроизводству Министерства юстиции Республики Беларусь от 14 мая 2007 г. № 25 была утверждена новая редакция УСОРД.

УСОРД имеет сложную структуру, в нее входит ряд подсистем документации, в том числе и по кадрам:

документация по приему на работу;

документация по оформлению изменений трудовых отношений;

документация по увольнению с работы;

документация по предоставлению отпусков и отзыву из отпуска;

документация по оформлению поощрений;

документация по оформлению дисциплинарных взысканий;

документация по оформлению командировок.

Всего в указанные подсистемы включено 49 унифицированных форм документов по личному составу, с которыми читатели имеют возможность ознакомиться, в том числе и на страницах журнала «Отдел кадров».

В свою очередь, Унифицированная система первичной учетной документации в ее последней редакции включала в себя раздел «По учету труда и заработной платы», состоявший из четырех подсистем: «По учету личного состава», «По учету использования рабочего времени», «По учету расчетов с рабочими и служащими», «По учету трудоустройства населения». Каждая из форм в разделе «Труд и заработная плата» получила индекс «Т» с добавлением порядкового номера. Например, документы подсистемы «По учету личного состава» получили следующие индексы:

Каждая из форм в разделе «Труд и заработная плата» получила индекс «Т» с добавлением порядкового номера. Например, документы подсистемы «По учету личного состава» получили следующие индексы:

Т-1 – Приказ (распоряжение) о приеме на работу;

Т-2 – Личная карточка;

Т-4 – Учетная карточка научного работника;

Т-5 – Приказ (распоряжение) о переводе на другую работу;

Т-6 – Приказ (распоряжение) о предоставлении отпуска;

Т-8 – Приказ (распоряжение) о прекращении трудового договора.

Характерное отличие форм, включенных в систему первичной учетной документации, – трафаретная форма представления текста. Это позволяло при подготовке конкретных документов заполнять установленные формы, в отличие от форм УСОРД, определяющих лишь состав реквизитов и структуру текста, который при подготовке конкретного документа должен печататься полностью на общем бланке организации.

Нормативно не было определено, в каких организациях при оформлении первичных документов о труде следует пользоваться УСОРД, а в каких – формами с индексом «Т». Тем не менее в практике сложилось, что унифицированные формы документов по личному составу, установленные УСОРД, применялись в органах управления, учреждениях и организациях (научно-исследовательских, вузах и т.д.) при оформлении всех работников, а также на промышленных предприятиях при оформлении администрации предприятия и других служащих. Таким образом, они распространялись, главным образом, на категорию работников, относимых к числу служащих.

Тем не менее в практике сложилось, что унифицированные формы документов по личному составу, установленные УСОРД, применялись в органах управления, учреждениях и организациях (научно-исследовательских, вузах и т.д.) при оформлении всех работников, а также на промышленных предприятиях при оформлении администрации предприятия и других служащих. Таким образом, они распространялись, главным образом, на категорию работников, относимых к числу служащих.

Формы, включенные в систему первичной учетной документации (с индексом «Т»), применялись, главным образом, на промышленных предприятиях и распространялись на рабочих, т.к. при большом количестве работников этой категории и высокой текучести кадров использование трафаретных текстов значительно ускоряло процесс составления и оформления документов.

Принятие постановления Министерства статистики и анализа Республики Беларусь от 26 октября 2007 г. № 359, отменившего применение на территории страны форм первичной учетной документации, утвержденных еще Госкомстатом СССР, следует признать правильным шагом. Хотя отмена постановления Госкомстата СССР делает невозможным применение в Республике Беларусь почти всех форм, включенных в систему первичной учетной документации (отметим, что за исключением карточки Т-2 они в начале столетия уже нигде практически и не применялись), она предоставляет организациям и их кадровым службам возможность самостоятельно разрабатывать форму карточки Т-2 исходя из требований действующего законодательства, удобства в работе и т.д. Кроме того, организации теперь вправе самостоятельно решать и вопросы, связанные с правилами заполнения и ведения карточки, которые часто возникали у кадровиков, например, при отсутствии места в графах «Назначения и перемещения» и «Отпуска».

Хотя отмена постановления Госкомстата СССР делает невозможным применение в Республике Беларусь почти всех форм, включенных в систему первичной учетной документации (отметим, что за исключением карточки Т-2 они в начале столетия уже нигде практически и не применялись), она предоставляет организациям и их кадровым службам возможность самостоятельно разрабатывать форму карточки Т-2 исходя из требований действующего законодательства, удобства в работе и т.д. Кроме того, организации теперь вправе самостоятельно решать и вопросы, связанные с правилами заполнения и ведения карточки, которые часто возникали у кадровиков, например, при отсутствии места в графах «Назначения и перемещения» и «Отпуска».

Что касается необходимости ведения карточки Т-2, то она определяется рядом нормативных правовых актов. В частности, п. 16 Инструкции о порядке ведения трудовых книжек работников, утвержденной постановлением Министерства труда Республики Беларусь от 9 марта 1998 г. № 30 (в редакции постановления Министерства труда от 11 мая 2000 г. № 72), установлено, что наниматель обязан знакомить владельца трудовой книжки с каждой вносимой в нее записью под расписку в личной карточке формы Т-2. Таким образом, карточку вести необходимо, сомнению может быть подвергнута лишь правомерность использования индекса «Т-2».

№ 72), установлено, что наниматель обязан знакомить владельца трудовой книжки с каждой вносимой в нее записью под расписку в личной карточке формы Т-2. Таким образом, карточку вести необходимо, сомнению может быть подвергнута лишь правомерность использования индекса «Т-2».

В то же время сложившаяся ситуация с неурегулированностью вопросов об официальной форме карточки и требованиях к ее заполнению и ведению будет иметь и ряд негативных последствий, особенно для вновь создаваемых организаций, впервые сталкивающихся с необходимостью оформления первичных учетных документов о труде. Будем надеяться, что переработка личной карточки Т-2, а возможно и иных унифицированных форм соответствующей системы документации станет следующим шагом, направленным на совершенствование работы кадровых служб организаций с первичной документацией о труде.

А.Е. Рыбаков, директор учреждения «Белорусский научно-исследовательский институт документоведения и архивного дела», кандидат исторических наук

PCI Compliance Guide Часто задаваемые вопросы

Нажмите на ссылки ниже, чтобы найти ответы на часто задаваемые вопросы.

Q1: Что такое PCI?

A: Стандарт безопасности данных индустрии платежных карт (PCI DSS) представляет собой набор стандартов безопасности, разработанных для обеспечения того, чтобы ВСЕ компании, которые принимают, обрабатывают, хранят или передают информацию о кредитных картах, поддерживали безопасную среду.

Совет по стандартам безопасности индустрии платежных карт (PCI SSC) был создан 7 сентября 2006 г. для управления продолжающейся эволюцией стандартов безопасности индустрии платежных карт (PCI) с акцентом на повышение безопасности платежных счетов на протяжении всего процесса транзакции.PCI DSS администрируется и управляется PCI SSC (www.pcisecuritystandards.org), независимым органом, созданным основными брендами платежных карт (Visa, MasterCard, American Express, Discover и JCB). Важно отметить, что платежные бренды и эквайеры несут ответственность за соблюдение требований, а не совет PCI. Копия стандарта PCI DSS доступна здесь.

Наверх

Q2: К кому применяется стандарт PCI DSS?

A: PCI DSS применяется к ЛЮБОЙ организации, независимо от размера или количества транзакций, которая принимает, передает или хранит любые данные о держателях карт.

Наверх

Q3: Где я могу найти стандарт безопасности данных PCI (PCI DSS)?

A: Текущие документы PCI DSS можно найти на веб-сайте Совета по стандартам безопасности PCI.

Наверх

Q4: Каковы «уровни» соответствия PCI и как они определяются?

A: Все продавцы попадут в один из четырех уровней продавцов в зависимости от объема транзакций Visa за 12-месячный период.Объем транзакций основан на совокупном количестве транзакций Visa (включая кредитные, дебетовые и предоплаченные) от продавца, ведущего бизнес как («DBA»). В случаях, когда торговая корпорация имеет более одного DBA, эквайеры Visa должны учитывать совокупный объем транзакций, хранимых, обрабатываемых или передаваемых юридическим лицом, чтобы определить уровень проверки. Если данные не агрегированы, то есть юридическое лицо не хранит, не обрабатывает и не передает данные о держателях карт от имени нескольких администраторов баз данных, эквайеры будут продолжать учитывать объем транзакций отдельного администратора баз данных для определения уровня проверки.

Если данные не агрегированы, то есть юридическое лицо не хранит, не обрабатывает и не передает данные о держателях карт от имени нескольких администраторов баз данных, эквайеры будут продолжать учитывать объем транзакций отдельного администратора баз данных для определения уровня проверки.

Уровни продавца согласно Visa:

| Уровень продавца | Описание |

| 1 | Любой продавец — независимо от канала приема — обрабатывает более 6 миллионов транзакций Visa в год. Любой продавец, которого Visa по своему усмотрению определяет, должен соответствовать требованиям продавца Уровня 1, чтобы свести к минимуму риск для системы Visa. |

| 2 | Любой продавец — независимо от канала приема — обрабатывает от 1 до 6 миллионов транзакций Visa в год. |

| 3 | Любой продавец, обрабатывающий от 20 000 до 1 млн транзакций электронной коммерции Visa в год. |

| 4 | Любой продавец, обрабатывающий менее 20 000 транзакций электронной коммерции Visa в год, и все остальные продавцы, независимо от канала приема, обрабатывающие до 1 млн транзакций Visa в год. |

* Любой продавец, пострадавший от взлома, который привел к компрометации данных учетной записи, может быть переведен на более высокий уровень проверки.

Наверх

В5: Что должен сделать малый и средний бизнес (торговец уровня 4), чтобы соответствовать требованиям PCI DSS?

A: Чтобы выполнить требования PCI, продавец должен выполнить следующие шаги:

- Определите, какой опросный лист для самооценки (SAQ) должен использовать ваш бизнес для подтверждения соответствия требованиям. См. таблицу ниже, чтобы помочь вам выбрать. (Нажмите на таблицу, чтобы увеличить.)

- Заполните Анкету самооценки в соответствии с содержащимися в ней инструкциями.

- Завершите и получите подтверждение прохождения сканирования уязвимостей с помощью утвержденного PCI SSC поставщика сканирования (ASV). Примечание. Сканирование распространяется не на всех продавцов. Он требуется для SAQ A-EP, SAQ B-IP, SAQ C, SAQ D-Merchant и SAQ D-Service Provider.

- Полностью заполните соответствующую аттестацию соответствия (находится в инструменте SAQ).

- Отправьте SAQ, подтверждение прохождения сканирования (если применимо) и Аттестацию соответствия вместе с любой другой запрошенной документацией вашему эквайеру.

Прочтите нашу запись в блоге «Основы PCI/Краткое руководство — что нужно делать мелким торговцам для достижения соответствия требованиям PCI?»

Наверх

Q6: Как прием кредитных карт по телефону работает с PCI?

A: Следующий пост «Как работает прием кредитных карт по телефону с PCI?» объясняет ваши обязанности по соблюдению требований PCI при получении информации о кредитной карте по телефону (например, в колл-центре). Обратите внимание, что хотя этот пост был опубликован в 2014 году, он по-прежнему актуален для текущей версии PCI DSS .

Обратите внимание, что хотя этот пост был опубликован в 2014 году, он по-прежнему актуален для текущей версии PCI DSS .

Наверх

В7. Если я принимаю кредитные карты только по телефону, распространяется ли на меня стандарт PCI DSS?

А: Да. Все предприятия, которые хранят, обрабатывают или передают данные о держателях платежных карт, должны соответствовать стандарту PCI.

Наверх

В8. Должны ли организации, использующие сторонние процессоры, соответствовать стандарту PCI DSS?

А: Да. Простое использование сторонней компании не исключает компанию из-под действия стандарта PCI DSS.Это может снизить их подверженность риску и, следовательно, уменьшить усилия по проверке соблюдения требований. Однако это не означает, что они могут игнорировать PCI DSS.

Наверх

В9. У моей компании несколько офисов.

Нужно ли в каждом из них подтверждать соответствие стандарту PCI?

Нужно ли в каждом из них подтверждать соответствие стандарту PCI? A: Если ваши офисы работают с одним и тем же ИНН, то, как правило, вам требуется подтверждать только один раз в год для всех офисов. Кроме того, ежеквартально отправляйте сканирование сети утвержденным поставщиком сканирования (ASV) PCI SSC для каждого местоположения, если это применимо.

Наверх

Q10: Мы занимаемся только электронной коммерцией. Какой SAQ мы должны использовать?

A: Это зависит от того, как настроена ваша корзина. См. PCI SAQ 3.1: Объяснение вариантов электронной коммерции.

Наверх

В11. Моя компания не хранит данные кредитных карт, поэтому соответствие PCI на нас не распространяется, верно?

A: Если вы принимаете кредитные или дебетовые карты в качестве формы оплаты, к вам применяется соответствие требованиям PCI. Хранение данных карты сопряжено с риском, поэтому, если вы не храните данные карты, может быть проще обеспечить безопасность и соответствие требованиям.

Хранение данных карты сопряжено с риском, поэтому, если вы не храните данные карты, может быть проще обеспечить безопасность и соответствие требованиям.

Наверх

В12. Подпадают ли операции с дебетовыми картами под действие PCI?

A: Карты, входящие в сферу охвата, включают любые дебетовые, кредитные и предоплаченные карты с одним из пяти логотипов ассоциаций/брендов карт, которые участвуют в PCI SSC — American Express, Discover, JCB, MasterCard и Visa International. .

Наверх

Q13: Соответствую ли я стандарту PCI, если у меня есть SSL-сертификат?

А: №SSL-сертификаты не защищают веб-сервер от вредоносных атак или вторжений. SSL-сертификаты высокой надежности обеспечивают первый уровень безопасности и уверенности клиентов, как показано ниже, но есть и другие шаги для достижения соответствия PCI. См. вопрос «Что должен сделать малый и средний бизнес (торговец уровня 4), чтобы соответствовать требованиям PCI?»

- Безопасное соединение между браузером клиента и веб-сервером

- Подтверждение того, что операторы веб-сайта являются законной, юридически подотчетной организацией

См. соответствующую запись в блоге «PCI DSS v3.1 и SSL: что вам следует делать СЕЙЧАС».

соответствующую запись в блоге «PCI DSS v3.1 и SSL: что вам следует делать СЕЙЧАС».

Наверх

Q14: Моя компания хочет сохранить данные кредитной карты. Какие методы мы можем использовать?

A: Большинство продавцов, которым необходимо хранить данные кредитной карты, делают это для регулярного выставления счетов. Лучший способ сохранить данные кредитной карты для регулярного выставления счетов — использовать стороннее хранилище кредитных карт и поставщика токенизации. При использовании хранилища данные карты удаляются из вашего владения, и вам возвращается «токен», который можно использовать для периодического выставления счетов.Используя третью сторону, вы перекладываете риск хранения данных карты на того, кто специализируется на этом и имеет все средства контроля безопасности для обеспечения безопасности данных карты.

Если вам нужно хранить данные карты самостоятельно, ваша планка для самооценки очень высока, и вам может потребоваться пригласить QSA (квалифицированный оценщик безопасности) на место и провести аудит, чтобы убедиться, что у вас есть все средства контроля. необходимо для соответствия спецификациям PCI DSS.

необходимо для соответствия спецификациям PCI DSS.

См. соответствующую публикацию в блоге «Можем ли мы безопасно хранить данные карты для регулярного выставления счетов?»

Наверх

В15: Какие санкции предусмотрены за несоблюдение требований?

A: Платежные бренды могут по своему усмотрению оштрафовать банк-эквайер на сумму от 5 000 до 100 000 долларов США в месяц за нарушение требований PCI.Банки, скорее всего, пропустят этот штраф, пока он в конечном итоге не попадет на продавца. Кроме того, банк также, скорее всего, либо разорвет ваши отношения, либо повысит комиссию за транзакцию. Штрафы не обсуждаются открыто и не афишируются, но они могут иметь катастрофические последствия для малого бизнеса. Важно ознакомиться с соглашением об учетной записи продавца, в котором должны быть изложены ваши риски.

Узнайте больше о штрафах за несоблюдение требований в нашем блоге «Как ваши усилия по соблюдению требований PCI могут в конечном итоге сэкономить деньги вашего бизнеса?»

Наверх

Q16: Что определяется как «данные держателя карты»?

A: Совет по стандартам безопасности PCI (SSC) определяет «данные держателя карты» как полный основной номер счета (PAN) или полный PAN вместе с любым из следующих элементов:

.

- Имя держателя карты

- Срок годности

- Сервисный код

Конфиденциальные данные аутентификации, которые также должны быть защищены, включают полные данные магнитной полосы, CAV2, CVC2, CVV2, CID, PIN-коды, блоки PIN-кодов и многое другое.

Наверх

В17: Что означает термин «торговец»?

A: Для целей PCI DSS продавцом считается любое лицо, которое принимает в качестве оплаты платежные карты с логотипами любого из пяти членов PCI SSC (American Express, Discover, JCB, MasterCard или Visa). на товары и/или услуги. Обратите внимание, что торговец, принимающий платежные карты в качестве оплаты товаров и/или услуг, также может быть поставщиком услуг, если проданные услуги приводят к хранению, обработке или передаче данных держателя карты от имени других торговцев или поставщиков услуг.Например, интернет-провайдер является продавцом, который принимает платежные карты для ежемесячного выставления счетов, но также является поставщиком услуг, если он принимает продавцов в качестве клиентов. Источник: PCI SSC

Источник: PCI SSC

Наверх

Q18: Кто представляет собой поставщика услуг?

A: PCI SSC определяет поставщика услуг следующим образом:

«Коммерческая организация, не являющаяся платежным брендом, непосредственно участвующая в обработке, хранении или передаче данных держателей карт. Сюда также входят компании, предоставляющие услуги, которые контролируют или могут повлиять на безопасность данных держателей карт.(Источник: www.pcisecuritystandards.org)

Роль «продавца как поставщика услуг» далее определяется PCI SSC как «продавец, который принимает платежные карты в качестве оплаты за товары и/или услуги… если проданные услуги приводят к хранению, обработке или передаче данных держателей карт от имени других продавцов или поставщиков услуг». Узнайте больше о том, как обеспечить соответствие требованиям в качестве поставщика услуг. См. запись в нашем блоге «Соответствие требованиям PCI и поставщик услуг».

Наверх

Q19: Что такое платежное приложение?

A: Что представляет собой платежное приложение с точки зрения соответствия PCI? Термин «платежное приложение» имеет очень широкое значение в PCI.Платежное приложение — это все, что хранит, обрабатывает или передает данные карты в электронном виде. Это означает, что все, от системы точек продаж (например, считывающих терминалов Verifone, терминалов ALOHA и т. д.) в ресторане до корзины для покупок на веб-сайте (например, CreLoaded, osCommerce и т. д.), классифицируется как платежные приложения. Поэтому любое программное обеспечение, предназначенное для работы с данными кредитных карт, считается платежным приложением.

Наверх

Q20: Что такое платежный шлюз?

A: Платежные шлюзы соединяют продавца с банком или процессором, который выступает в качестве интерфейсного соединения с брендами карт. Их называют шлюзами, потому что они принимают множество входных данных от различных приложений и направляют эти входные данные в соответствующий банк или процессор. Шлюзы обмениваются данными с банком или процессором, используя коммутируемые соединения, веб-соединения или частные выделенные линии.

Их называют шлюзами, потому что они принимают множество входных данных от различных приложений и направляют эти входные данные в соответствующий банк или процессор. Шлюзы обмениваются данными с банком или процессором, используя коммутируемые соединения, веб-соединения или частные выделенные линии.

Наверх

Q21: Что такое PA-DSS?

A: PA-DSS — это стандарт безопасности данных платежных приложений, поддерживаемый Советом по стандартам безопасности PCI (SSC) для решения критической проблемы безопасности платежных приложений.Требования стандарта PA-DSS предназначены для обеспечения того, чтобы поставщики предоставляли продукты, поддерживающие усилия продавцов по соблюдению требований PCI DSS и отказу от хранения конфиденциальных данных держателей карт.

PCI SSC администрирует программу проверки платежных приложений на соответствие требованиям PA-DSS, а также публикует и ведет список проверенных приложений PA-DSS. Дополнительную информацию см. в Стандартах безопасности PCI. Также см. статью в нашем блоге о критической разнице между PCI DSS и PA-DSS здесь.

Дополнительную информацию см. в Стандартах безопасности PCI. Также см. статью в нашем блоге о критической разнице между PCI DSS и PA-DSS здесь.

Наверх

В22: Можно ли указать полный номер кредитной карты на копии квитанции для покупателя?

A: Требование 3.3 стандарта PCI DSS гласит: «Маскировать PAN при отображении (первые шесть и последние четыре цифры — максимальное количество отображаемых цифр)». Хотя это требование не запрещает печатать полный номер карты или дату истечения срока действия на квитанциях (как на копии для продавца, так и на копии для потребителя), обратите внимание, что PCI DSS не имеет приоритета над любыми другими законами, определяющими, что может быть напечатано на квитанциях (например, У.S. Закон о честных и точных кредитных сделках (FACTA) или любые другие применимые законы).

См. примечание, выделенное курсивом, к требованию 3.3 PCI DSS «Примечание. Это требование не отменяет более строгих требований к отображению данных о держателях карт — например, юридических требований или требований к бренду платежной карты для чеков в точках продаж (POS). Любые бумажные квитанции, хранящиеся у продавцов, должны соответствовать PCI DSS, особенно требованию 9, касающемуся физической безопасности». Источник: PCI SSC

Любые бумажные квитанции, хранящиеся у продавцов, должны соответствовать PCI DSS, особенно требованию 9, касающемуся физической безопасности». Источник: PCI SSC

Наверх

Q23: Нужно ли мне сканирование уязвимостей для подтверждения соответствия?

A: Если вы имеете право на участие в определенных опросниках для самооценки (SAQ) или вы храните данные о держателях карт в электронном виде после авторизации, то для соблюдения требований требуется ежеквартальное сканирование, проводимое уполномоченным поставщиком услуг сканирования PCI SSC (ASV).Если вы отвечаете требованиям для любого из следующих SAQ версии 3.x стандарта PCI DSS, вам необходимо пройти успешное сканирование ASV:

.- SAQ A-EP

- SAQ B-IP

- SAQ С

- SAQ D-Продавец

- SAQ D-Service Provider

Наверх

Q24: Что такое поиск уязвимостей?

A: Сканирование уязвимостей включает автоматизированный инструмент, который проверяет системы продавца или поставщика услуг на наличие уязвимостей. Инструмент будет проводить ненавязчивое сканирование для удаленного просмотра сетей и веб-приложений на основе адресов внешнего интернет-протокола (IP), предоставленных продавцом или поставщиком услуг. Сканирование выявляет уязвимости в операционных системах, службах и устройствах, которые хакеры могут использовать для атаки на частную сеть компании. Согласно утвержденным поставщикам сканирования (ASV), таким как ControlScan, сканирование не требует от продавца или поставщика услуг установки какого-либо программного обеспечения на свои системы, и атаки типа “отказ в обслуживании” выполняться не будут.Узнайте больше о сканировании уязвимостей здесь.

Инструмент будет проводить ненавязчивое сканирование для удаленного просмотра сетей и веб-приложений на основе адресов внешнего интернет-протокола (IP), предоставленных продавцом или поставщиком услуг. Сканирование выявляет уязвимости в операционных системах, службах и устройствах, которые хакеры могут использовать для атаки на частную сеть компании. Согласно утвержденным поставщикам сканирования (ASV), таким как ControlScan, сканирование не требует от продавца или поставщика услуг установки какого-либо программного обеспечения на свои системы, и атаки типа “отказ в обслуживании” выполняться не будут.Узнайте больше о сканировании уязвимостей здесь.

Наверх

Q25: Как часто мне нужно проходить сканирование уязвимостей?

A: Каждые 90 дней/один раз в квартал те, кто соответствует вышеперечисленным критериям, должны пройти проходное сканирование. Продавцы и поставщики услуг должны представить документацию о соответствии (отчеты об успешном сканировании) в соответствии с графиком, установленным их эквайером. Сканирование должно проводиться одобренным PCI SSC поставщиком услуг сканирования (ASV), таким как ControlScan.

Сканирование должно проводиться одобренным PCI SSC поставщиком услуг сканирования (ASV), таким как ControlScan.

См. соответствующую публикацию в блоге «Внутреннее и внешнее сканирование уязвимостей: почему вам нужны оба».

Наверх

Q26: Что делать, если мой бизнес отказывается сотрудничать?

A: PCI сам по себе не является законом. Стандарт был создан основными карточными брендами Visa, MasterCard, Discover, AMEX и JCB. По усмотрению своих эквайеров/поставщиков услуг, продавцы, которые не соблюдают PCI DSS, могут быть оштрафованы, расходы на замену карты, дорогостоящие судебные проверки, ущерб бренду и т. д., если произойдет событие нарушения.

За небольшие первоначальные усилия и затраты, необходимые для обеспечения соответствия требованиям PCI DSS, вы значительно снижаете риск столкнуться с этими чрезвычайно неприятными и дорогостоящими последствиями. Узнайте, как ControlScan помогает упростить стандарт PCI DSS.

Наверх

В27. Если я веду бизнес из дома, могу ли я стать серьезной мишенью для хакеров?

А: Да. Домашние пользователи, возможно, наиболее уязвимы просто потому, что они обычно плохо защищены.Применяя модель «пути наименьшего сопротивления», злоумышленники часто сосредотачиваются на домашних пользователях, часто используя их постоянно активные широкополосные соединения и типичные домашние программы, такие как чат, интернет-игры и приложения для обмена файлами P2P. Служба сканирования ControlScan позволяет домашним пользователям и сетевым администраторам выявлять и устранять любые уязвимости в системе безопасности на своих настольных или портативных компьютерах.

См. соответствующую публикацию в блоге «5 передовых методов обеспечения безопасности малого бизнеса».

Наверх

Q28: Что делать, если меня взломали?

A: Несмотря на то, что многие утечки данных платежных карт легко предотвратить, они все еще могут происходить и происходят в компаниях любого размера.

Если ваш малый или средний бизнес обнаружил взлом, есть много хороших ресурсов, которые помогут вам сделать следующие шаги. Мы рекомендуем следующее:

Наверх

Вопрос 29. Есть ли в штатах законы, требующие уведомления пострадавших сторон об утечке данных?

О: Абсолютно. Калифорния является катализатором для сообщения об утечках данных затронутым сторонам. Штат ввел свой закон об уведомлении о нарушениях в 2003 году, и теперь почти в каждом штате действует аналогичный закон.

По состоянию на 12 апреля 2017 г., NCSL.org сообщает: Сорок восемь штатов, округ Колумбия, Гуам, Пуэрто-Рико и Виргинские острова приняли законы, требующие от частных, государственных или образовательных организаций уведомлять людей о нарушениях безопасности информации, связанных с личную информацию.

Наверх

Amazon.com Кредит

↓ Пролистайте до полных условий

Условия

ВАЖНАЯ ИНФОРМАЦИЯ О ПРЕДЛОЖЕНИЯХ И ПРЕИМУЩЕСТВАХ КРЕДИТНЫХ КАРТ AMAZON, ВЫПУЩЕННЫХ SYNCHRONY BANK:

- АМАЗОНКА.

КАРТА МАГАЗИНА COM И КАРТА AMAZON PRIME STORE (КАЖДАЯ, «КАРТА AMAZON STORE»)

КАРТА МАГАЗИНА COM И КАРТА AMAZON PRIME STORE (КАЖДАЯ, «КАРТА AMAZON STORE») - КАРТА AMAZON SECURED CARD И AMAZON PRIME SECURED CARD (КАЖДАЯ, «ЗАЩИЩЕННАЯ КАРТА AMAZON» ИЛИ «ЗАЩИЩЕННАЯ КАРТА»)

Карты Amazon Store и защищенные карты выпускаются Synchrony Bank. Если у вас есть вопросы о какой-либо из этих карт, звоните по телефону 1-866-634-8379, доступному круглосуточно. Учетные записи Amazon Store Card и Secured Card могут использоваться для большинства покупок на Amazon.com и в некоторых физических магазинах Amazon, которые принимают такие карточные счета в качестве способов оплаты (см. Об Амазонке.com Ограничения карты магазина полный список исключений). Кроме того, учетные записи Amazon Store Card и учетные записи Amazon Secured Card, открытые до 1 января 2021 г., могут использоваться для покупок у других продавцов, которые включили такие карточные учетные записи в качестве способов оплаты с помощью Amazon Pay.

1. Детали предложения с ограниченным сроком действия.

После одобрения заявки на карту Amazon Store Card подарочная карта Amazon с указанным выше значением будет загружена в ваш Amazon.ком аккаунт. Подарочные карты Amazon выпускаются компанией ACI Gift Cards, Inc., штат Вашингтон. Видеть

Условия подарочной карты Amazon

для полных условий.

Детали предложения с ограниченным сроком действия.

После одобрения заявки на карту Amazon Store Card подарочная карта Amazon с указанным выше значением будет загружена в ваш Amazon.ком аккаунт. Подарочные карты Amazon выпускаются компанией ACI Gift Cards, Inc., штат Вашингтон. Видеть

Условия подарочной карты Amazon

для полных условий.

2. Учетные записи карт магазина Amazon.

Карта магазина Amazon.com доступна для клиентов с учетной записью Amazon.com при условии одобрения кредита. Карта Amazon Prime Store Card, улучшенная версия карты магазина Amazon.com, доступна только для клиентов с правом на участие Prime при условии одобрения кредита.Специальные предложения по финансированию и равным ежемесячным платежам могут применяться к покупкам, совершенным с использованием карты магазина Amazon. Возврат в размере 5% может применяться к покупкам (за вычетом возвратов и других кредитов), сделанным с использованием карты Amazon Store Card (i) при входе в учетную запись Amazon. com с правомочным Prime-членством, или (ii) в случае Amazon. Карта Prime Store при входе в любую учетную запись Amazon.com при условии, что владелец карты сохраняет свое Соответствующее критериям Prime членство в учетной записи Amazon.com, с которой он первоначально подал заявку на получение карты магазина Amazon, в каждом случае, включая заказы и покупки, сделанные в 1 клик. в физических точках Amazon (во всех случаях, когда в качестве опции по умолчанию выбран возврат 5% или когда в качестве опции по умолчанию выбрано специальное финансирование или равные ежемесячные платежи, но они недоступны для конкретной покупки).

com с правомочным Prime-членством, или (ii) в случае Amazon. Карта Prime Store при входе в любую учетную запись Amazon.com при условии, что владелец карты сохраняет свое Соответствующее критериям Prime членство в учетной записи Amazon.com, с которой он первоначально подал заявку на получение карты магазина Amazon, в каждом случае, включая заказы и покупки, сделанные в 1 клик. в физических точках Amazon (во всех случаях, когда в качестве опции по умолчанию выбран возврат 5% или когда в качестве опции по умолчанию выбрано специальное финансирование или равные ежемесячные платежи, но они недоступны для конкретной покупки).

3. Защищенные карточные счета Amazon.

Защищенная карта Amazon доступна для клиентов с учетной записью Amazon.com при условии одобрения кредита. Карта Amazon Prime Secured Card, улучшенная версия карты Amazon Secured Card, доступна только для клиентов с правом на участие Prime при условии одобрения кредита. Предложения о равных ежемесячных платежах могут применяться к покупкам, сделанным с использованием карты Amazon Secured Card. Кроме того, специальные предложения по финансированию могут применяться к покупкам, совершенным с использованием учетной записи Amazon Secured Card, открытой до 1 января 2021 года.Для учетных записей защищенных карт, открытых после 1 января 2021 г., скидка в размере 2% может применяться к покупкам (за вычетом возвратов и других кредитов), совершенным с использованием защищенной карты Amazon (i) при входе в учетную запись Amazon.com с правомочным основным членством, или (ii) в случае карты Amazon Prime Secured Card, при входе в любую учетную запись Amazon.com при условии, что владелец карты сохраняет свое Соответствующее требованиям Prime членство в учетной записи Amazon.com, с которой он первоначально подал заявку на получение карты Amazon Secured Card, в каждом случае, включая заказы в один клик и покупки, сделанные в физических точках Amazon (во всех случаях, когда возврат 2% выбран в качестве варианта по умолчанию или когда равные ежемесячные платежи выбраны в качестве параметра по умолчанию, но недоступны для конкретной покупки ).

Кроме того, специальные предложения по финансированию могут применяться к покупкам, совершенным с использованием учетной записи Amazon Secured Card, открытой до 1 января 2021 года.Для учетных записей защищенных карт, открытых после 1 января 2021 г., скидка в размере 2% может применяться к покупкам (за вычетом возвратов и других кредитов), совершенным с использованием защищенной карты Amazon (i) при входе в учетную запись Amazon.com с правомочным основным членством, или (ii) в случае карты Amazon Prime Secured Card, при входе в любую учетную запись Amazon.com при условии, что владелец карты сохраняет свое Соответствующее требованиям Prime членство в учетной записи Amazon.com, с которой он первоначально подал заявку на получение карты Amazon Secured Card, в каждом случае, включая заказы в один клик и покупки, сделанные в физических точках Amazon (во всех случаях, когда возврат 2% выбран в качестве варианта по умолчанию или когда равные ежемесячные платежи выбраны в качестве параметра по умолчанию, но недоступны для конкретной покупки ). Для учетных записей Secured Card, открытых до 1 января 2021 г., скидка в размере 5% может применяться к покупкам (за вычетом возвратов и других кредитов), совершенным с использованием карты Amazon Secured Card (i) при входе в учетную запись Amazon.com с правомочным основным членством, или (ii) в случае карты Amazon Prime Secured Card, при входе в любую учетную запись Amazon.com при условии, что владелец карты сохраняет свое Соответствующее требованиям Prime членство в учетной записи Amazon.com, с которой он первоначально подал заявку на получение карты Amazon Secured Card, в каждом случае, включая заказы в один клик и покупки, совершенные в физических точках Amazon (во всех случаях, когда возврат 5% выбран в качестве параметра по умолчанию или когда специальное финансирование или равные ежемесячные платежи выбраны в качестве параметра по умолчанию, но недоступны для конкретная покупка).

Для учетных записей Secured Card, открытых до 1 января 2021 г., скидка в размере 5% может применяться к покупкам (за вычетом возвратов и других кредитов), совершенным с использованием карты Amazon Secured Card (i) при входе в учетную запись Amazon.com с правомочным основным членством, или (ii) в случае карты Amazon Prime Secured Card, при входе в любую учетную запись Amazon.com при условии, что владелец карты сохраняет свое Соответствующее требованиям Prime членство в учетной записи Amazon.com, с которой он первоначально подал заявку на получение карты Amazon Secured Card, в каждом случае, включая заказы в один клик и покупки, совершенные в физических точках Amazon (во всех случаях, когда возврат 5% выбран в качестве параметра по умолчанию или когда специальное финансирование или равные ежемесячные платежи выбраны в качестве параметра по умолчанию, но недоступны для конкретная покупка).

4. Как работают два набора функций защищенной карты.

Учетные записи Secured Card имеют два набора функций: функции Secured Card и функции Store Card. Каждый набор функций имеет разную годовую процентную ставку за покупку и комиссию за просрочку платежа, как показано ниже, и может иметь разные доступные вознаграждения.

Каждый набор функций имеет разную годовую процентную ставку за покупку и комиссию за просрочку платежа, как показано ниже, и может иметь разные доступные вознаграждения.

- Функции защищенной карты включают стандартную годовую процентную ставку в размере 10% и комиссию за просрочку платежа в размере 5 долларов США. Функции карты магазина включают стандартную переменную покупку в размере 25 годовых.99% и штраф за просрочку платежа до 38 долларов США. Эти годовые процентные ставки и сборы действительны по состоянию на 15 января 2021 года. Годовая стоимость покупки в соответствии с функциями карты магазина будет варьироваться в зависимости от рынка в зависимости от основной ставки (как определено в соглашении о кредитной карте).

- После утверждения вы сможете получить доступ только к функциям защищенной карты. Чтобы получить доступ к функциям Защищенной карты, вам необходимо будет предоставить Synchrony Bank гарантийный депозит, сумма которого будет равна кредитному лимиту на вашем счете.

- После того, как вы являетесь владельцем счета в течение 12 месяцев, Synchrony Bank рассмотрит, имеете ли вы право на доступ к функциям Store Card учетной записи на основе определенных критериев приемлемости и вашего кредитного профиля.Если вы соответствуете требованиям, Amazon уведомит вас и предоставит важную информацию, которая поможет вам решить, следует ли сохранить функции защищенной карты или перейти на функции карты магазина. Функции карты магазина не требуют залога, но имеют более высокую годовую процентную ставку за покупку и комиссию за просрочку платежа, а также могут иметь различные вознаграждения.

- Если вы решите перейти на функции Store Card:

- ✓ Ваш доступ к функциям защищенной карты будет отключен навсегда.

- ✓ Ваш гарантийный депозит будет возвращен за вычетом суммы, необходимой для погашения любого: (а) существующего нерекламного остатка, (б) истекающего (в течение 2 месяцев) отсроченного процентного акционного баланса и необходимого платежа, причитающегося с равным ежемесячным платежным балансом , и (c) остаток минимального платежа по счету, если он не подпадает под пункты (a) и (b) выше

- ✓ Synchrony Bank предоставит вам запасную карту и номер карты для доступа к функциям Store Card.

Ваша новая карта будет автоматически добавлена в ваш кошелек Amazon.

Ваша новая карта будет автоматически добавлена в ваш кошелек Amazon.

5. Обновление с карты магазина Amazon.com на карту магазина Amazon Prime или с карты Amazon Secured Card на карту Amazon Prime Secured.

Когда вы станете одновременно (i) держателем карты Amazon.com Store Card или Amazon Secured Card и (ii) клиентом с правомочным членством Prime, ваша карта будет автоматически обновлена до Amazon Prime Store Card или Amazon Prime. Защищенная карта соответственно.«Соответствующее членство Prime» применяется только к учетным записям Amazon.com (а не к учетным записям на любых других аффилированных веб-сайтах за пределами США) и может включать, по собственному усмотрению Amazon: годовые и ежемесячные подписки Amazon Prime и членов их семьи Amazon (за исключением Amazon Prime Видео и приглашенные гости учетной записи Amazon Prime), Amazon Prime Fresh, Amazon Family, Amazon Prime Student и пробное членство в Amazon Prime. Карты Amazon Prime Store и Amazon Prime Secured Card регулируются теми же условиями и политикой конфиденциальности Synchrony Bank, что и Amazon.com Store Card и Amazon Secured Card соответственно. Если вы перестанете быть клиентом с правомочным членством Prime, ваша карта Amazon Prime Store Card или Amazon Prime Secured Card, в зависимости от обстоятельств, будет заменена обратно на Amazon.com Store Card или Amazon Secured Card, соответственно, без любое изменение набора функций, применимых к вашей учетной записи.

Карты Amazon Prime Store и Amazon Prime Secured Card регулируются теми же условиями и политикой конфиденциальности Synchrony Bank, что и Amazon.com Store Card и Amazon Secured Card соответственно. Если вы перестанете быть клиентом с правомочным членством Prime, ваша карта Amazon Prime Store Card или Amazon Prime Secured Card, в зависимости от обстоятельств, будет заменена обратно на Amazon.com Store Card или Amazon Secured Card, соответственно, без любое изменение набора функций, применимых к вашей учетной записи.

6. Важная информация о ваших преимуществах и предложениях.

Чтобы просмотреть или изменить вариант по умолчанию между возвратом % (если доступно), специальным финансированием (если доступно) или равными ежемесячными платежами, посетите веб-сайт www.amazon.com/storecard (для учетных записей Amazon Store Card или Secured Card, которые были преобразованы в функции Store Card) или www.amazon.com/securedcard (для защищенных карт, которые не были преобразованы в функции Store Card), войдите в систему. на «Ваша учетная запись» (если вы еще не вошли в систему) и выберите переключатель для нужного варианта. Ваш вариант по умолчанию также будет применяться к вашим заказам в один клик и покупкам, сделанным в физических точках Amazon. Если вашим вариантом по умолчанию является специальное финансирование или равные ежемесячные платежи, и ни один из них не доступен для конкретной покупки, тогда (если доступно) будет применяться применимая скидка %, если таковая имеется.Возврат в размере % не может сочетаться с каким-либо специальным предложением по финансированию или равномерным ежемесячным платежам. У вас будет возможность применить к своей покупке применимую скидку % (если она доступна) или самые длинные доступные равные ежемесячные платежи или специальные предложения по финансированию, отображаемые во время оформления заказа. Если вашим преимуществом по умолчанию являются равные ежемесячные платежи или специальное финансирование, и для конкретной покупки доступно несколько равных ежемесячных платежей или специальных предложений финансирования, будут применяться равные ежемесячные платежи или специальное предложение финансирования, в зависимости от обстоятельств, с максимально возможной продолжительностью рекламной акции.

на «Ваша учетная запись» (если вы еще не вошли в систему) и выберите переключатель для нужного варианта. Ваш вариант по умолчанию также будет применяться к вашим заказам в один клик и покупкам, сделанным в физических точках Amazon. Если вашим вариантом по умолчанию является специальное финансирование или равные ежемесячные платежи, и ни один из них не доступен для конкретной покупки, тогда (если доступно) будет применяться применимая скидка %, если таковая имеется.Возврат в размере % не может сочетаться с каким-либо специальным предложением по финансированию или равномерным ежемесячным платежам. У вас будет возможность применить к своей покупке применимую скидку % (если она доступна) или самые длинные доступные равные ежемесячные платежи или специальные предложения по финансированию, отображаемые во время оформления заказа. Если вашим преимуществом по умолчанию являются равные ежемесячные платежи или специальное финансирование, и для конкретной покупки доступно несколько равных ежемесячных платежей или специальных предложений финансирования, будут применяться равные ежемесячные платежи или специальное предложение финансирования, в зависимости от обстоятельств, с максимально возможной продолжительностью рекламной акции. Если специальное финансирование было вашим пособием по умолчанию до 26 июня 2019 г., то с этой даты и после этой даты равные ежемесячные платежи автоматически станут вашим пособием по умолчанию; чтобы изменить льготу по умолчанию, посетите www.amazon.com/storecard, войдите в «Ваш аккаунт» (если еще не вошли) и выберите переключатель для нужного варианта. Если в процессе оформления заказа не было внесено никаких изменений, и для вашей покупки доступно преимущество по умолчанию, к вашей покупке будет применено преимущество по умолчанию.

Если специальное финансирование было вашим пособием по умолчанию до 26 июня 2019 г., то с этой даты и после этой даты равные ежемесячные платежи автоматически станут вашим пособием по умолчанию; чтобы изменить льготу по умолчанию, посетите www.amazon.com/storecard, войдите в «Ваш аккаунт» (если еще не вошли) и выберите переключатель для нужного варианта. Если в процессе оформления заказа не было внесено никаких изменений, и для вашей покупки доступно преимущество по умолчанию, к вашей покупке будет применено преимущество по умолчанию.

7. % возврата выгоды.

Все покупки (за вычетом возвратов и других кредитов), к которым применяется % возврата, приведут к тому, что вы получите бонусные баллы, равные применимому % таких покупок на вашей карте Amazon Store Card или Secured Card, в зависимости от обстоятельств, за исключением случаев, указанных ниже. . Мы можем время от времени по своему усмотрению дополнять % возврата, предлагая бонусные баллы за определенные покупки. В таких случаях общее количество бонусных баллов, предлагаемых за такие покупки, будет указано на соответствующей странице продукта или во время оформления заказа, и этот раздел будет применяться к % возврата, включая любые бонусные баллы.Возврат в размере % не может сочетаться с каким-либо специальным предложением по финансированию или равным ежемесячным платежам; у вас будет возможность применить к своей покупке либо (а) любое доступное специальное финансирование или предложение равных ежемесячных платежей, либо (б) компенсацию в размере %, но не то и другое одновременно. Если в процессе оформления заказа не будет сделан выбор, к вашей покупке будет применен вариант по умолчанию, при условии, что такой вариант по умолчанию доступен. Выгода % возврата является опцией по умолчанию для всех покупок на сумму менее 150 долларов США. Мы оставляем за собой право удалить любое лицо из % возврата в случае любого мошенничества или злоупотребления в связи с преимуществом.Мы оставляем за собой право в любое время прекратить или изменить условия % обратной выгоды.

В таких случаях общее количество бонусных баллов, предлагаемых за такие покупки, будет указано на соответствующей странице продукта или во время оформления заказа, и этот раздел будет применяться к % возврата, включая любые бонусные баллы.Возврат в размере % не может сочетаться с каким-либо специальным предложением по финансированию или равным ежемесячным платежам; у вас будет возможность применить к своей покупке либо (а) любое доступное специальное финансирование или предложение равных ежемесячных платежей, либо (б) компенсацию в размере %, но не то и другое одновременно. Если в процессе оформления заказа не будет сделан выбор, к вашей покупке будет применен вариант по умолчанию, при условии, что такой вариант по умолчанию доступен. Выгода % возврата является опцией по умолчанию для всех покупок на сумму менее 150 долларов США. Мы оставляем за собой право удалить любое лицо из % возврата в случае любого мошенничества или злоупотребления в связи с преимуществом.Мы оставляем за собой право в любое время прекратить или изменить условия % обратной выгоды.

8. Бонусные баллы и погашение.

Вы можете видеть, что баллы вознаграждения называются просто вознаграждениями и отображаются как баланс в долларах (по сравнению с балансом баллов), где 1 доллар вознаграждения эквивалентен 1 баллу вознаграждения. Вы можете обменять свои бонусные баллы на соответствующие покупки на Amazon.com. В качестве альтернативы вы также можете выбрать либо (а) погашение ваших бонусных баллов в качестве единовременного кредита на выписку, либо (б) автоматическое погашение имеющегося баланса бонусных баллов в виде кредита на выписку в конце каждого последующего платежного цикла, в каждом случае путем посетив страницу управления онлайн-счетом Synchrony Bank (www.syncbank.com/amazon) или напрямую связавшись с Synchrony Bank. Ваша учетная запись Amazon Store Card или Secured Card должна быть открыта и иметь хорошую репутацию, чтобы можно было использовать бонусные баллы, и в то время, когда любая выписка о кредите публикуется на этой учетной записи. Если ваша учетная запись Amazon Store Card или Secured Card закрыта, вы лишитесь всех неиспользованных бонусных баллов. Разрешите до двух циклов выставления счетов (а) для зачисления заработанных вами бонусных баллов на вашу карту Amazon Store Card или учетную запись Secured Card и (б) если вы решите использовать свои бонусные баллы в качестве кредита выписки, для такого кредита выписки будет применяется к вашей учетной записи Amazon Store Card или Secured Card.Если какой-либо из продуктов, связанных с вашим первоначальным заказом, будет возвращен, в соответствии с политикой возврата и возмещения Amazon, вы получите любое возмещение, причитающееся вам, сначала вернув сумму, списанную с вашей карты, и, если какое-либо возмещение все еще подлежит, затем возврат бонусных баллов. Если возврат ваших бонусных баллов не может быть обработан Synchrony Bank по причинам, включая, помимо прочего, закрытие вашей карты Amazon Store Card или учетной записи Secured Card, Amazon выдаст вам подарочную карту Amazon на сумму, равную стоимости бонусных баллов, использованных для возврата покупки.

Если ваша учетная запись Amazon Store Card или Secured Card закрыта, вы лишитесь всех неиспользованных бонусных баллов. Разрешите до двух циклов выставления счетов (а) для зачисления заработанных вами бонусных баллов на вашу карту Amazon Store Card или учетную запись Secured Card и (б) если вы решите использовать свои бонусные баллы в качестве кредита выписки, для такого кредита выписки будет применяется к вашей учетной записи Amazon Store Card или Secured Card.Если какой-либо из продуктов, связанных с вашим первоначальным заказом, будет возвращен, в соответствии с политикой возврата и возмещения Amazon, вы получите любое возмещение, причитающееся вам, сначала вернув сумму, списанную с вашей карты, и, если какое-либо возмещение все еще подлежит, затем возврат бонусных баллов. Если возврат ваших бонусных баллов не может быть обработан Synchrony Bank по причинам, включая, помимо прочего, закрытие вашей карты Amazon Store Card или учетной записи Secured Card, Amazon выдаст вам подарочную карту Amazon на сумму, равную стоимости бонусных баллов, использованных для возврата покупки. Если вы возвращаете покупку, сделанную с помощью бонусных баллов, подождите до 5 дней, пока сумма использованных бонусных баллов будет возвращена на ваш счет.

Если вы возвращаете покупку, сделанную с помощью бонусных баллов, подождите до 5 дней, пока сумма использованных бонусных баллов будет возвращена на ваш счет.

9. СПЕЦИАЛЬНОЕ ФИНАНСИРОВАНИЕ И РАВНЫЕ ЕЖЕМЕСЯЧНЫЕ ПЛАТЕЖИ: Эти предложения подлежат одобрению кредита.

- Для учетных записей Amazon Store Card и Secured Card, преобразованных в функции Store Card: стандартная переменная годовая процентная ставка составляет 25,99% и является точной по состоянию на 15 января 2021 г. и будет варьироваться в зависимости от рынка в зависимости от основной ставки. (как определено в вашем договоре кредитной карты).Минимальная процентная ставка составляет 1,50 доллара США.

- Для учетных записей Secured Card, которые не преобразованы в функции Store Card: стандартная годовая процентная ставка при покупке составляет 10%. Минимальная процентная ставка составляет 1,50 доллара США.

Существующие держатели карт должны ознакомиться с применимыми условиями соглашения о кредитной карте. Мы оставляем за собой право сделать специальное финансирование и/или равные ежемесячные платежи недоступными для любой покупки в любое время по нашему собственному усмотрению; в таких случаях, и если бы в противном случае было бы доступно специальное финансирование и/или равные ежемесячные платежи, мы уведомим вас о такой недоступности до или во время оформления заказа.Мы оставляем за собой право прекратить действие специальных предложений по финансированию и равным ежемесячным платежам или изменить применимые к ним условия в любое время.

Мы оставляем за собой право сделать специальное финансирование и/или равные ежемесячные платежи недоступными для любой покупки в любое время по нашему собственному усмотрению; в таких случаях, и если бы в противном случае было бы доступно специальное финансирование и/или равные ежемесячные платежи, мы уведомим вас о такой недоступности до или во время оформления заказа.Мы оставляем за собой право прекратить действие специальных предложений по финансированию и равным ежемесячным платежам или изменить применимые к ним условия в любое время.

Специальные предложения по финансированию: без процентов при полной оплате в течение 6, 12 или 24 месяцев.

Доступно с использованием учетных записей Amazon Store Card, учетных записей защищенных карт, открытых до 1 января 2021 г., и учетных записей защищенных карт, которые были преобразованы в функции карты магазина (каждая из них называется «Специальная учетная запись карты с поддержкой финансирования»). Проценты будут начисляться на ваш счет карты с поддержкой специального финансирования с даты покупки, если рекламный баланс не будет выплачен полностью в течение 6, 12 или 24 месяцев соответственно. Требуются минимальные ежемесячные платежи. Если продукты имеют право на специальное предложение финансирования, такое право вместе с применимой продолжительностью рекламной акции будет указано во время оформления заказа. Специальное предложение по финансированию будет применяться к соответствующему продукту и всем другим товарам в том же заказе, если оплата производится с использованием счета карты с поддержкой специального финансирования. Никакие проценты не будут начисляться на рекламный баланс, если вы оплатите рекламный баланс полностью в течение соответствующего рекламного периода.Если вы этого не сделаете, проценты будут начисляться на акционный баланс с даты покупки. Рекламный баланс включает сумму покупки, налоги, стоимость доставки и любые необязательные сборы за аннулирование долга, связанные с соответствующей покупкой. Промежуточная сумма, которая исключает доставку, обработку и налоги, используется для определения того, были ли соблюдены применимые минимальные суммы покупки, указанные выше.