Защита персональных данных в организации: Как организации защитить персональные данные?

Создание системы защиты персональных данных – ИСПДн.инфо

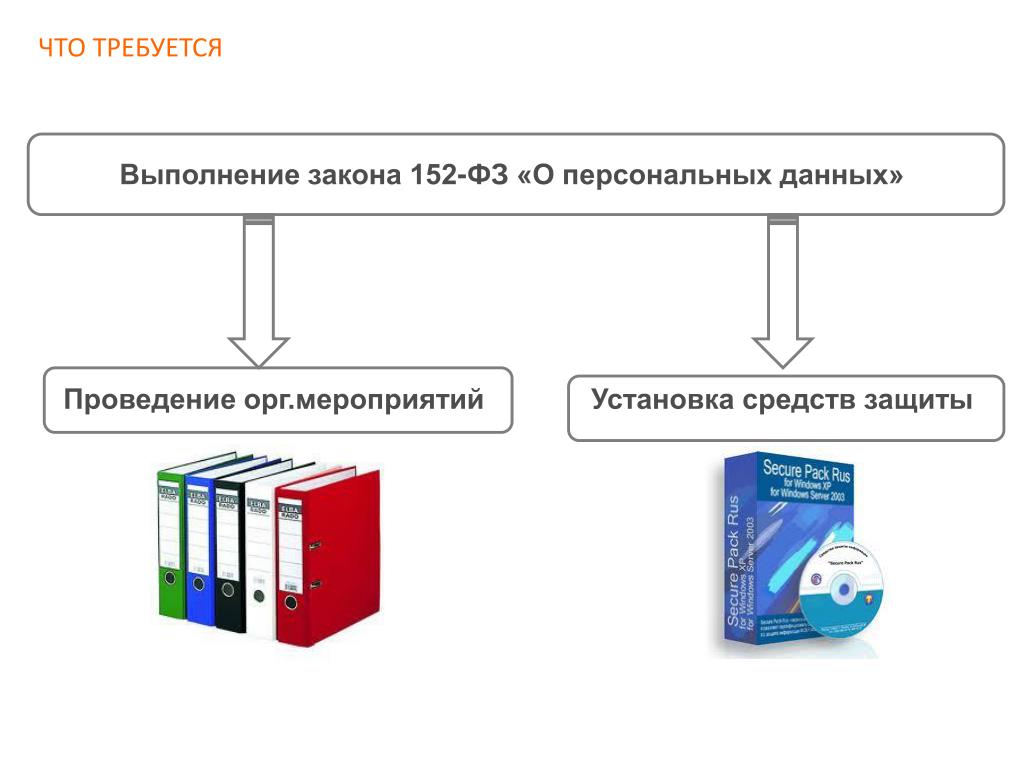

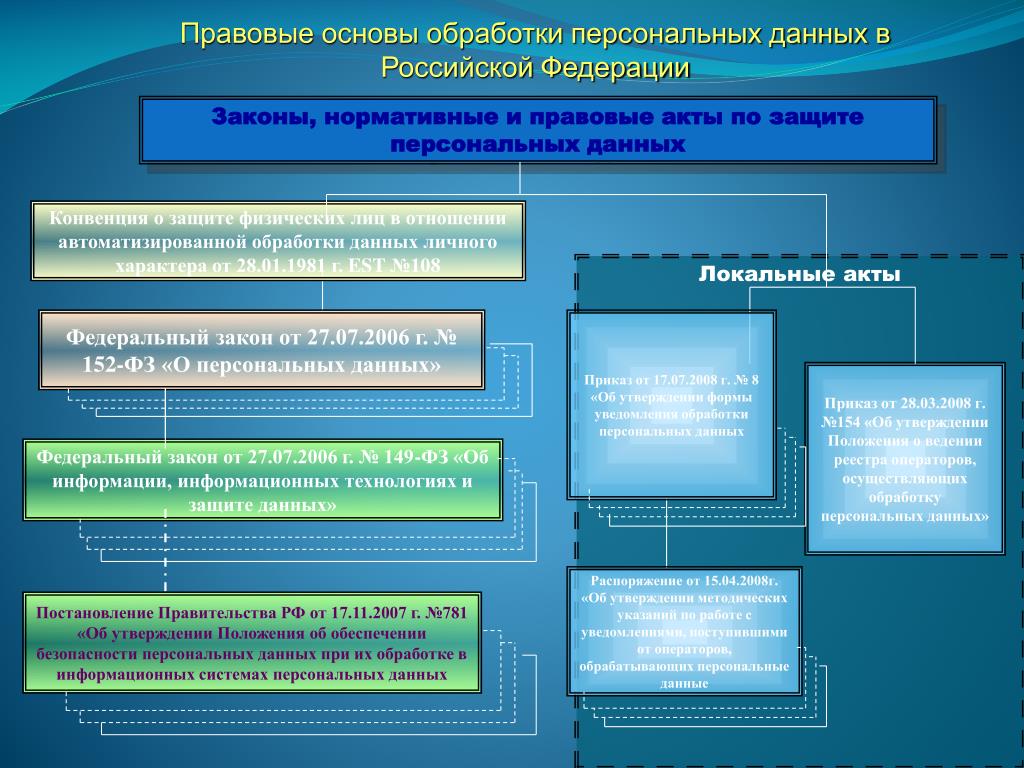

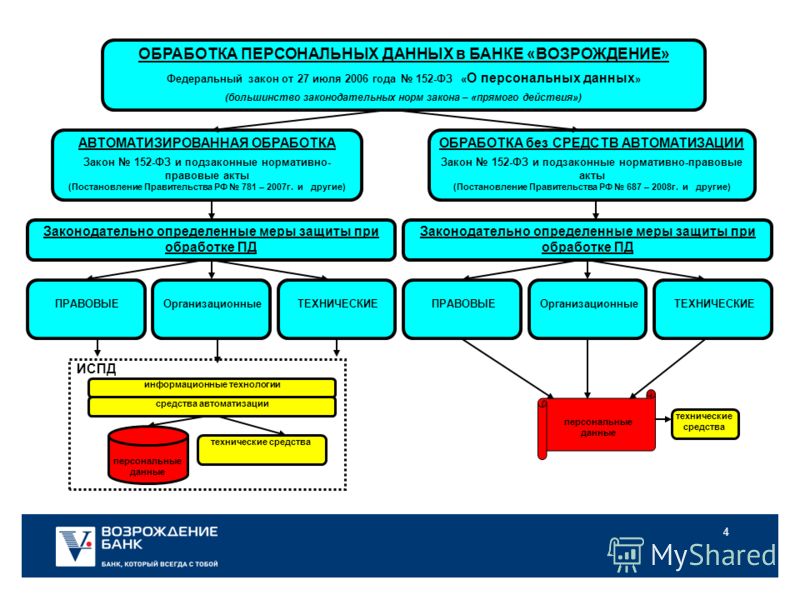

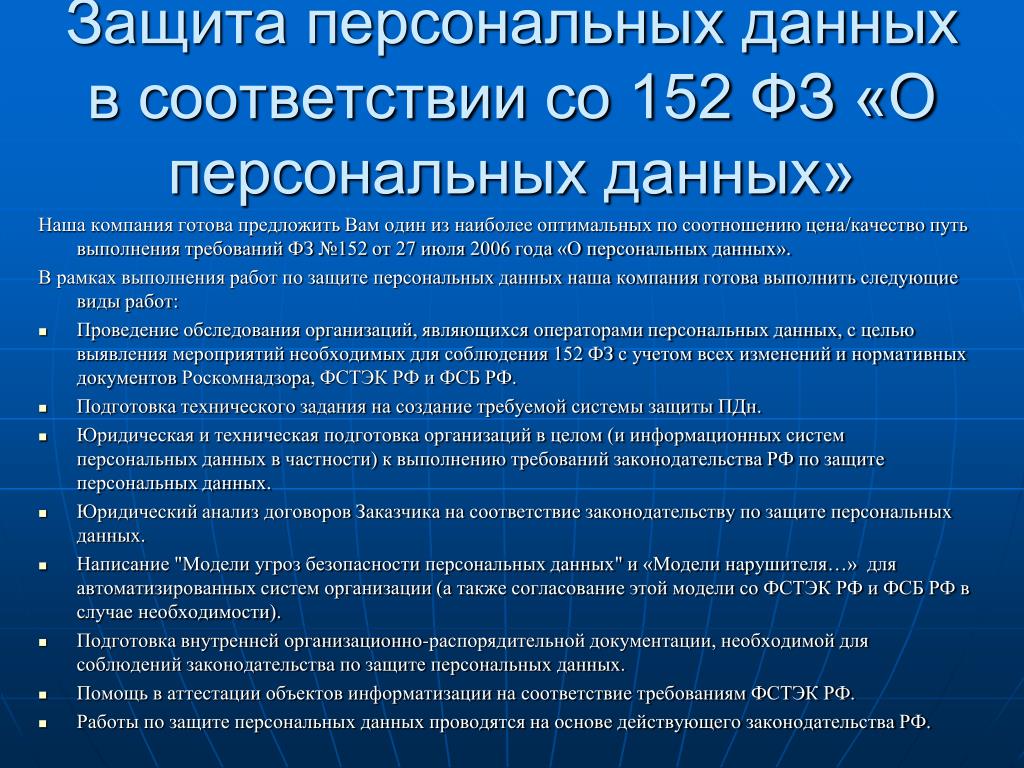

Создание системы защиты персональных данных (СЗПДн) — это комплекс мер технического и организационного характера, направленных на защиту сведений, отнесенных в соответствии с Федеральным Законом от 27 июля 2006 г. N 152-ФЗ к персональным данным.

Каждая компания, обрабатывающая персональные данные, заинтересована в обеспечении безопасности их обработки. Необходимость построения систем защиты признают в равной степени и коммерческие организации, и государственные структуры.

На основании уже реализованных проектов по внедрению СЗПДн, можно выделить следующие преимущества:

Во-первых, это минимизация правовых и репутационных рисков, связанных с несоблюдением существующего законодательства в области персональных данных.

Во-вторых, грамотно построенная система защиты обеспечивает сохранность при обработке персональных данных клиентов и работников, что особенно важно при работе с частными лицами и информацией для служебного пользования.

В-третьих, обеспечение конфиденциальности персональных данных в компании положительно сказывается на ее имидже, повышая доверие у клиентов и партнеров.

Многие компании при заключении партнерских отношений придают высокое значение мерам защиты информации, принятым в компаниях-контрагентах. Нередко одним из условий договора или тендера является документированное соответствие системы защиты персональных данных требованиям нормативных актов.

Система защиты персональных данных является средством поддержания непрерывности бизнеса, позволяющее компаниям продолжать свою деятельность, не опасаясь претензий со стороны клиентов, сотрудников и регулирующих органов.

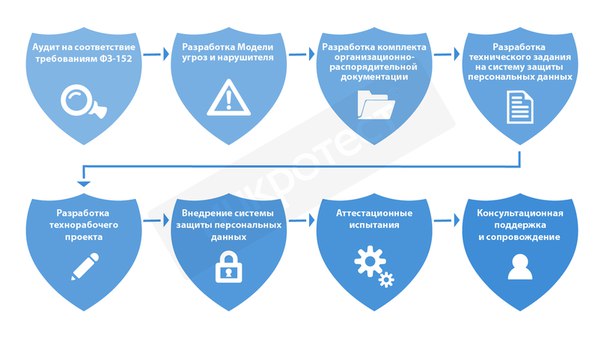

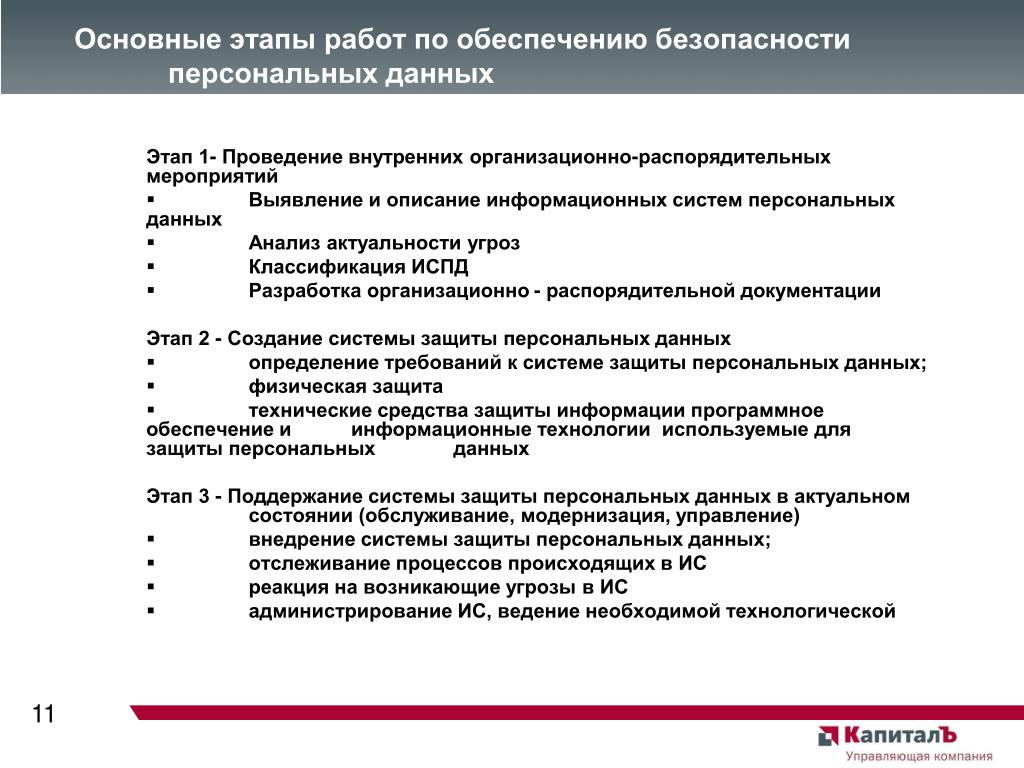

Создание системы защиты персональных данных состоит из трех стадий, которые выполняются в несколько этапов:

| С Т А Д И Я 1 | ||

Предпроектное обследование позволяет получить актуальную информацию процессах обработки и защиты персональных данных в компании, а также провести анализ соответствия имеющихся документов и мероприятий, проводимых в компании, нормативной базе в области защиты персональных данных. | ||

| Данный документ позволяет оценить варианты реализации проекта, установить отправные точки и ограничения внедрения проекта, проблемные вопросы и описания предлагаемых решений, а также перечень и стоимость предполагаемых к использованию технических и программных средств защиты информации. | ||

| Определяется тип угроз безопасности персональных данных, актуальных для информационной системы, а также состав персональных данных и количество субъектов персональных данных. На основании этой информации определяется уровень защищенности персональных данных. | ||

Документ содержит систематизированный перечень угроз безопасности персональных данных при их обработке в информационных системах персональных данных. Эти угрозы могут быть обусловлены преднамеренными или непреднамеренными действиями физических лиц, действиями зарубежных спецслужб или организаций, а также криминальных группировок, создающих условия (предпосылки) для нарушения безопасности персональных данных, которое ведет к ущербу жизненно важным интересам Общества, субъектов ПДн и государства. | ||

| Частное техническое задание на создание системы защиты персональных данных для информационной системы, обрабатывающей персональные данные, определяет назначение, цели создания системы, требования к основным видам технического и организационного обеспечения, порядок разработки и внедрения СЗПДн. | ||

| Целью работы является разработка технического проекта на систему защиты информационных систем, обрабатывающих персональные данные, с учетом требований нормативных документов по защите персональных данных. | ||

| Комплект организационно-распорядительных документов, регламентирующих процессы обработки и защиты ПДн состоит из нескольких десятков документов, наличие которых требуется для приведения процессов организации обработки и защиты персональных данных в соответствие с действующим законодательством. | ||

| С Т А Д И Я 2 | ||

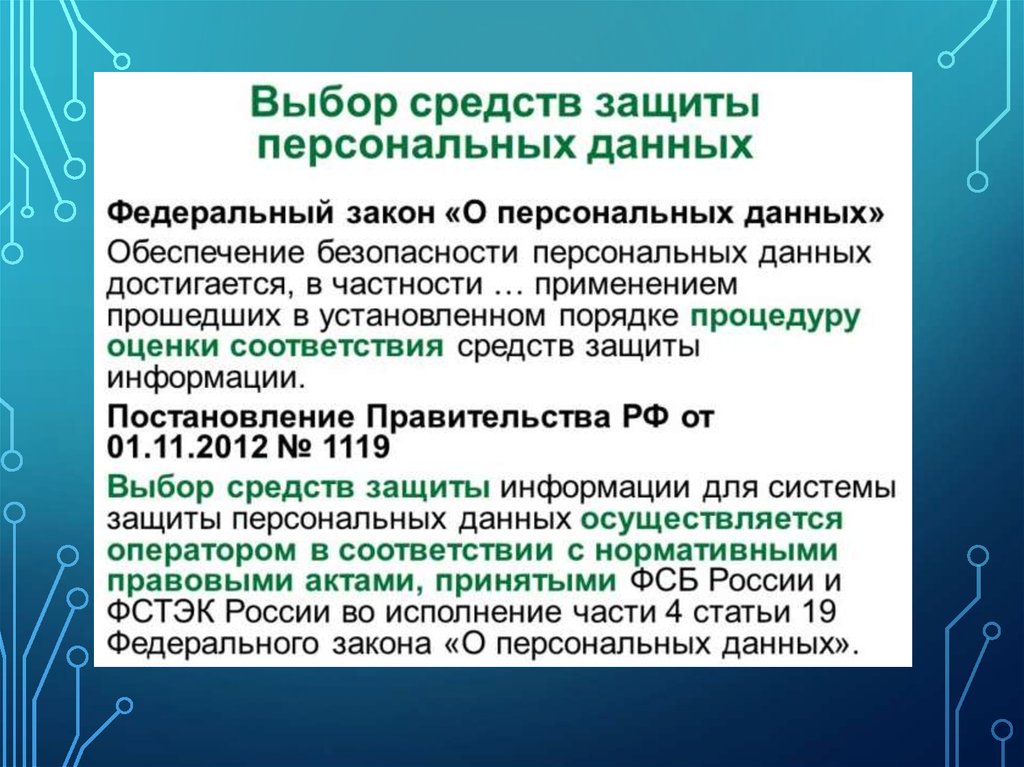

Поставка средств защиты информации, прошедших в установленном порядке процедуру оценки соответствия требованиям законодательства Российской Федерации в области обеспечения безопасности информации. | ||

| Установка и настройка средств защиты информации с условием обеспечения корректности функционирования информационной системы персональных данных и совместимостью выбранных средств защиты информации с программным обеспечением и техническими средствами информационной системы персональных данных. | ||

| С Т А Д И Я 3 | ||

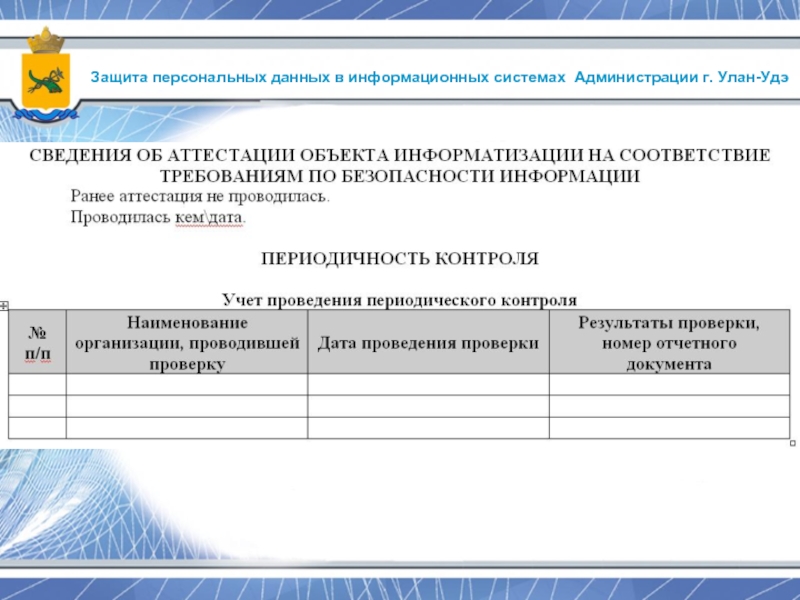

| Оценка эффективности реализованных в рамках системы защиты персональных данных мер по обеспечению безопасности персональных данных производится до ввода в эксплуатацию информационной системы персональных данных. Указанная оценка проводится не реже одного раза в 3 года. Проводится для коммерческих организаций | ||

Аттестация информационной системы включает проведение комплекса организационных и технических мероприятий (аттестационных испытаний), в результате которых подтверждается соответствие системы защиты информации информационной системы требованиям безопасности информации. Проводится для государственных организаций. Проводится для государственных организаций. | ||

Защита персональных данных | Защита ПНд

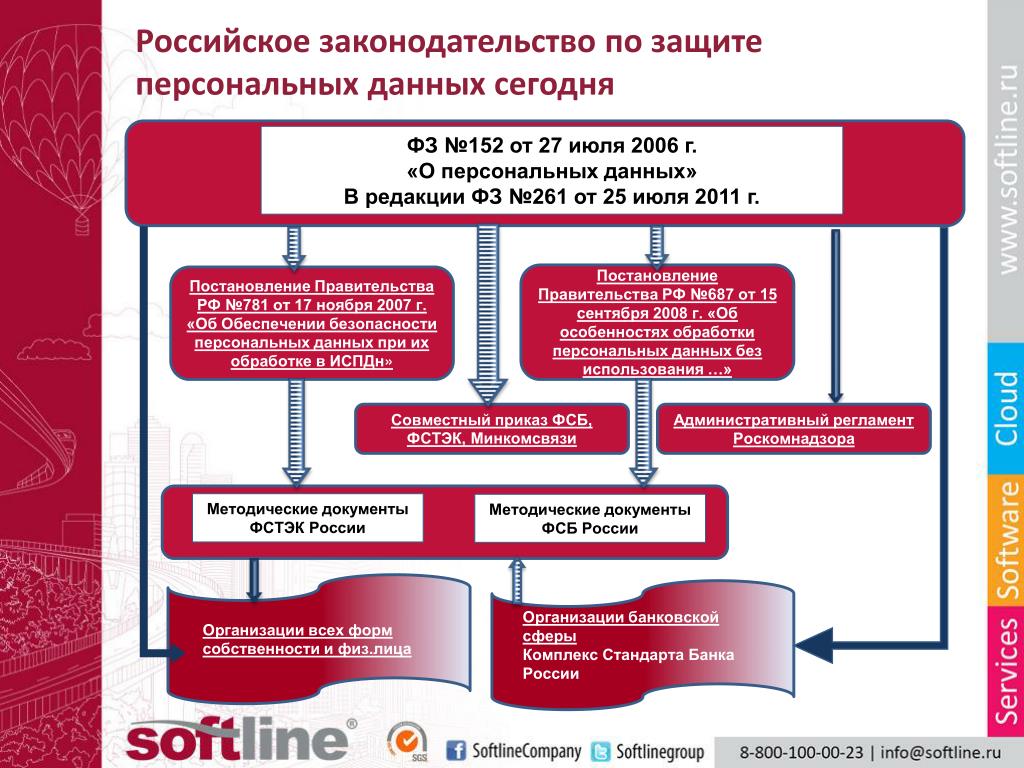

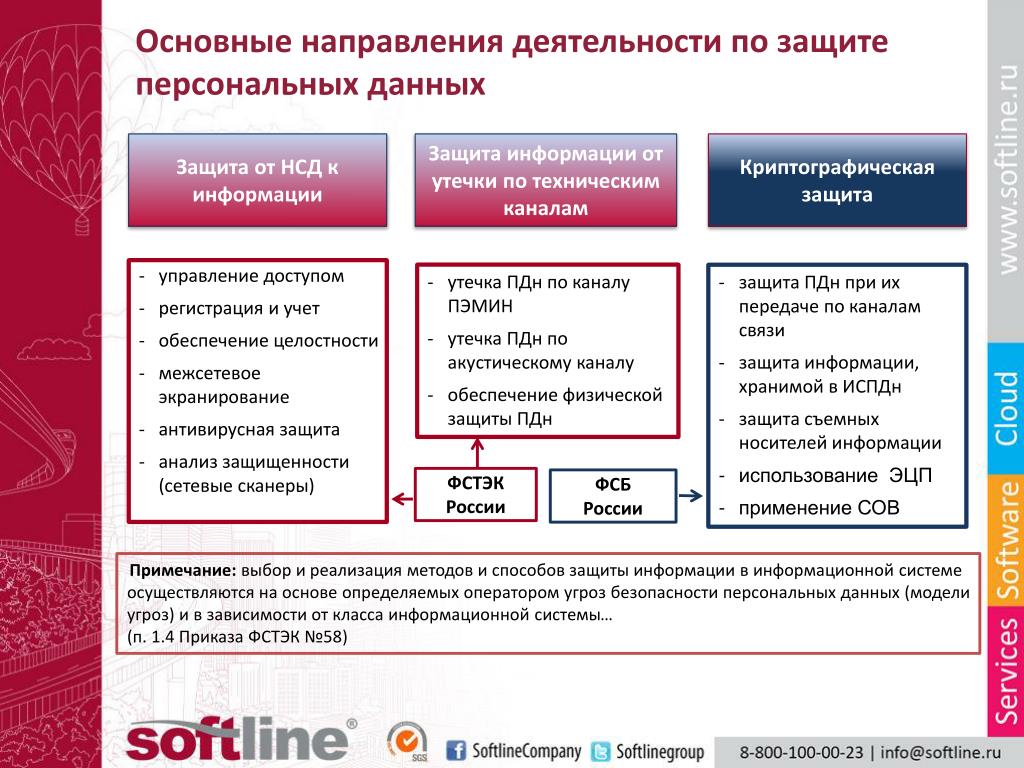

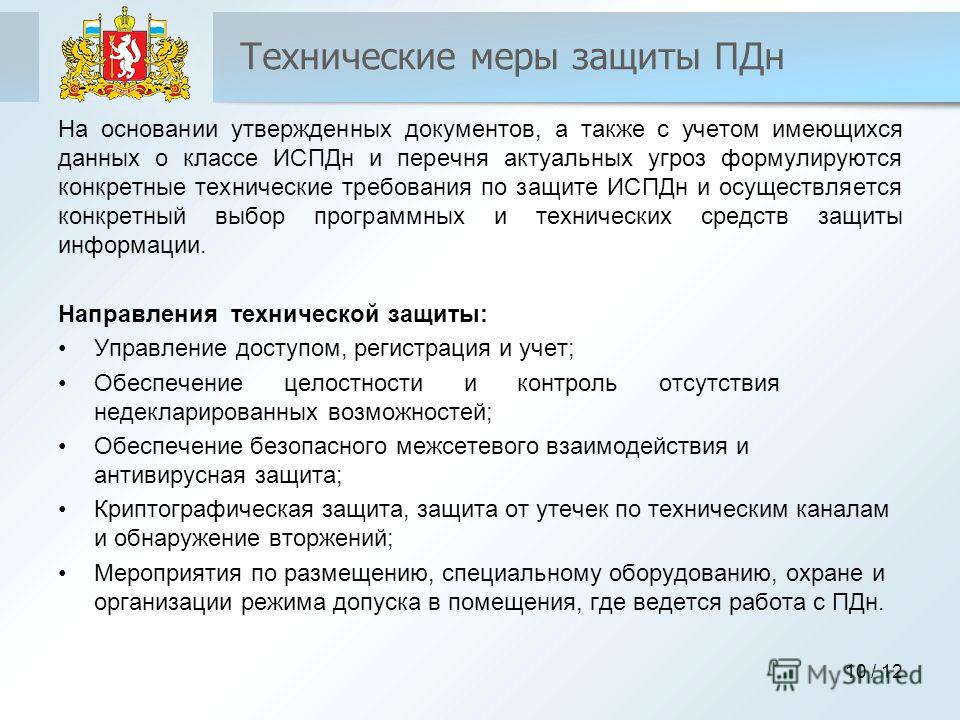

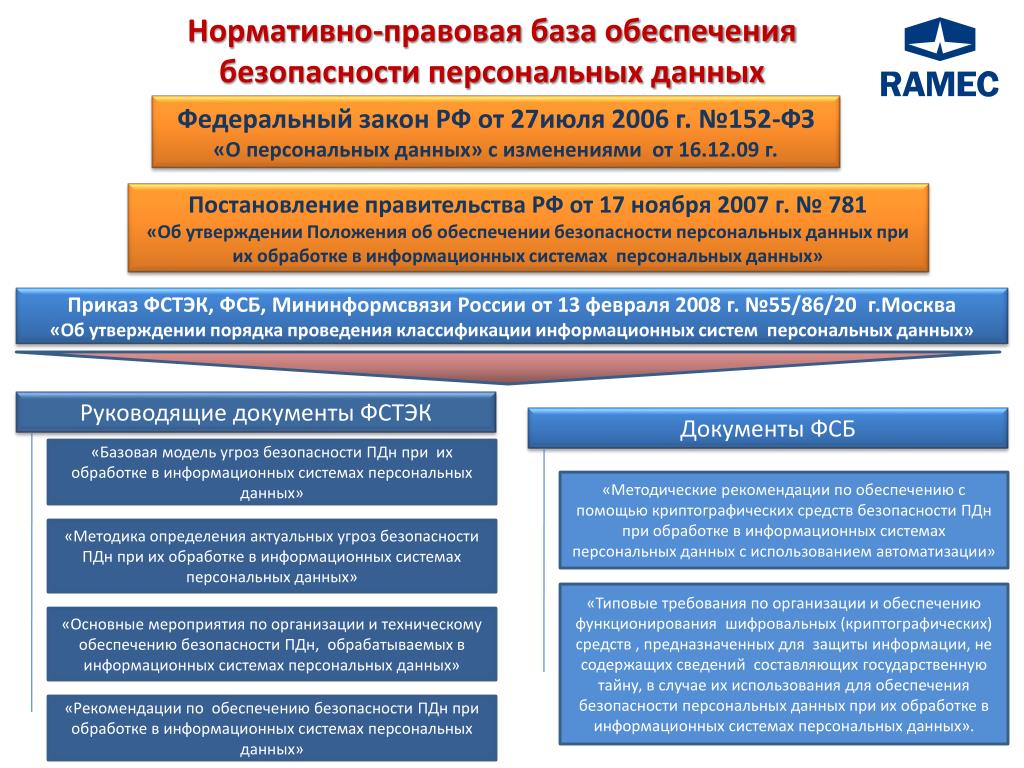

Решения для защиты персональных данных в российских компаниях и учреждениях формируются на базе мер организационно-технического характера. Они должны соответствовать нормам правовых актов: Конституции Российской Федерации (статья 24), Федерального закона №152-ФЗ «О персональных данных» и специальным требованиям регуляторов. Функции регуляторов выполняют:

- Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций – Роскомнадзор;

- Федеральная служба по техническому и экспортному контролю – ФСТЭК;

- Федеральная служба безопасности – ФСБ.

Роскомнадзор следит за исполнением законодательства, касающегося персональных данных в целом, ФСТЭК и ФСБ формируют требования к методологическим, техническим и организационным условиям защищенности информационных систем обработки персональных данных.

Что входит в понятие «персональные данные»?

Определение персональных данных (ПДн) содержится в законе 152-ФЗ.

Ключевой особенностью трактовки является словосочетание «любая информация», то есть закон позволяет буквально все организации записать в «операторы персональных данных». Логика понятна. Устраиваясь, например, на работу человек передает работодателю всю информацию о себе, а заключая, скажем, договор с физическим лицом – получает и обрабатывает ПДн. Госструктуры, банки, интернет-магазины, социальные сети – это всего лишь несколько примеров из обширного списка операторов ПДн.

Санкции за нарушение норм закона в области обработки и защиты персональных данных варьируются от штрафов (с 1 июля 2017 года размеры штрафов выросли) до административной ответственности, не исключено и уголовное преследование.

Нарушение процедуры обращения с персональными данными угрожает также потерей деловой репутации. Выявление подобных фактов в компания нередко становится поводом для оттока клиентов. Значит, исполнять требования 152-ФЗ и соблюдать предписания регулирующих и контролирующих сферу ПДн структур – жизненная необходимость для каждой компании, которая прямо или опосредованно оперирует персональными данными.

Выявление подобных фактов в компания нередко становится поводом для оттока клиентов. Значит, исполнять требования 152-ФЗ и соблюдать предписания регулирующих и контролирующих сферу ПДн структур – жизненная необходимость для каждой компании, которая прямо или опосредованно оперирует персональными данными.

Универсального подхода к исполнению требований всеми организациями, которые подпадают под контроль регуляторов, нет. Согласно законодательству, персональные данные разбиты на четыре категории. Компании формируют систему защиты ПДн в зависимости от категории, соответственно, различаются и требования к оператору.

Наиболее сложный и затратный процесс – внедрение полноценного комплекса обеспечения защищенности информационной системы персональных данных (ИСПДн), в которой обрабатываются сведения о расе и нации субъекта, вере, здоровье, интимной жизни, политических и философских взглядах. Все перечисленные данные входят в группу специальных ПДн. Защищу сведений из этой категории закон требует обеспечивать особенно тщательно.

Защищу сведений из этой категории закон требует обеспечивать особенно тщательно.

Высоки требования закона к обеспечению защищенности и биометрических ПДн: биологических и физиологических характеристик, которые позволяют идентифицировать субъекта данных.

Компания, которая получила письменное согласие клиента на обработку ФИО, даты и места рождения, домашнего адреса, данных о профессии, контактных сведений, становится оператором общедоступных ПДн. Подобные сведения используют, например, для составления телефонных справочников. К защите общедоступных персональных данных законодательство предъявляет минимальные в сравнении с другими категориями требования.

К четвертой категории – иных ПДн – причисляют все сведения, которые нельзя отнести к специальным, биометрическими или специальным, но по которым возможно идентифицировать субъекта данных. Защищать иные ПДн проще, чем биометрические или специальные. Однако требования к безопасности выше, чем в случае систем обработки данных из общедоступной категории.

Однако требования к безопасности выше, чем в случае систем обработки данных из общедоступной категории.

Согласно постановлению правительства от 01.11.2012 № 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных», операторы при создании механизмов защиты должны учитывать численность субъектов ПДн. Законодательство делит ИСПДн на такие, в которых обрабатывают данные менее 100 тыс. и более 100 тыс. субъектов.

Обеспечение сохранности персональных данных, обрабатываемых в системе, начинается с определения наиболее вероятных угроз. Независимо от категории, целей обработки и численности субъектов ПДн, система должна гарантировать защиту от неправомерных операций, включая:

| копирование и распространение | уничтожение и блокировку | несанкционированное изменение |

В инфраструктуре комплексной защиты ИСПДн необходимо учитывать возможность присутствия внутреннего нарушителя. Ущерб персональным данным способен причинить любой сотрудник, намеренно или по неосторожности.

Ущерб персональным данным способен причинить любой сотрудник, намеренно или по неосторожности.

Модули «СёрчИнформ КИБ» перехватывают информацию, переданную на внешние устройства, по почте и через облачные сервисы, а также следят за операциями с файлами – копированием, удалением, изменением имени и содержания.

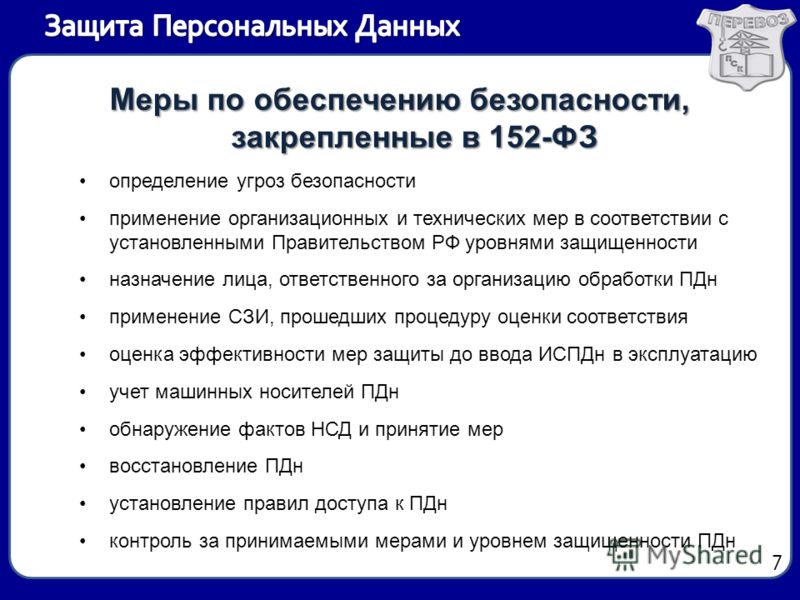

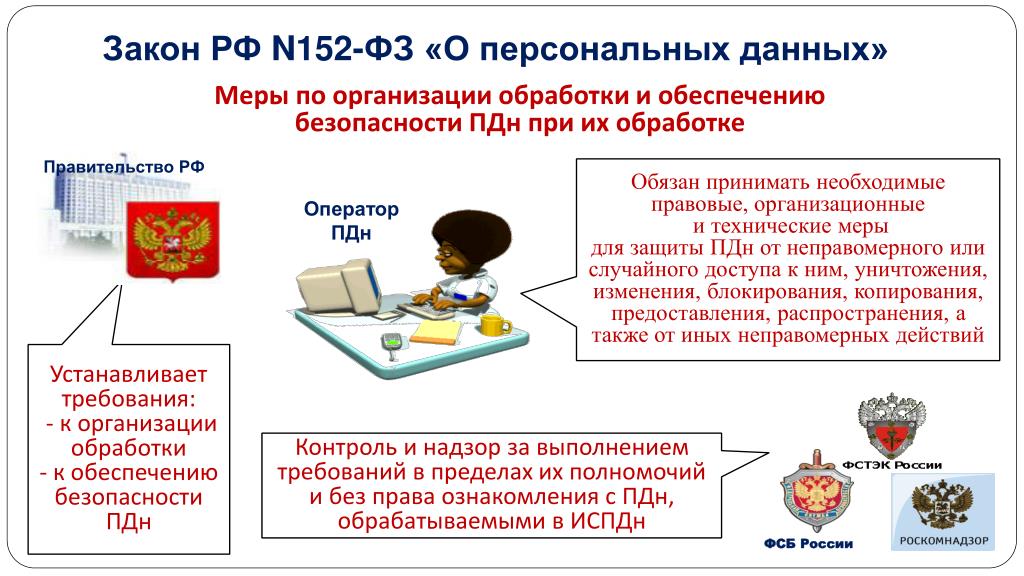

Меры, которые помогают предотвратить несанкционированный доступ, усилить надежность и отказоустойчивость ИСПДн, сохранить целостность и доступность информации внутри системы, перечислены в 152-ФЗ. Закон предписывает:

1. Определить масштаб информационной системы и категорию ПДн, смоделировать угрозы безопасности.

2. Внедрить организационно-технические механизмы безопасности в соответствии с четырьмя уровнями защищенности. Определение уровней содержится в постановлении правительства №1119.

3. Использовать средства информационной защиты, возможности которых подтверждены сертификатами соответствия ФСТЭК и/или ФСБ.

4. Провести до начала обработки ПДн комплексный аудит безопасности, включая аудит информационной системы, компонентов защиты, исполнения требований внутренних организационных и методических распоряжений.

5. Внедрить систему учета всех видов носителей информации ограниченного использования, в том числе ПДн.

6. Заложить в информационной системе функции резервирования и восстановления ПДн в случае несанкционированных изменений или уничтожения.

7. Установить регламент доступа сотрудников оператора к персональным данным в ИС. Уровни доступа должны сегментироваться в зависимости от должностных обязанностей.

8. Внедрить инструменты аудита и журналирования действий сотрудников с персональными данными.

9. Контролировать исполнение правил безопасности эксплуатации персональных данных и непрерывность работы защитных аппаратно-программных сервисов ИСПДн.

Федеральный закон обозначает общее «защитное поле» персональных данных. Конкретные нормы содержатся в приказе ФСТЭК от 18.02.2013 № 21. Например:

1. В системе обработки ПДн должна применяться идентификация и аутентификация пользователей, компонентов системы и персональной информации – объектов доступа, защиту которых нужно обеспечивать. Реализация требования предполагает сопоставление уникальных идентификаторов, которые присваиваются объектам и субъектам в ИСПДн. Это значит, необходимо задействовать механизмы авторизации и разграничения прав.

2. Программная среда должна быть ограниченной, что подразумевает наличие фиксированного перечня системного и прикладного ПО. У пользователя должны быть заблокированы полномочия изменять набор системных компонентов и разрешенного ПО. Пользователь вправе запускать и использовать ПО в рамках своей роли. Это обеспечит защиту от случайных действий сотрудников, способных нанести ущерб ИСПДн.

3. Хранение и обработка ПДн на съемных носителях возможна только при отлаженном учете устройстве.

4. Оператор должен обеспечить непрерывный мониторинг безопасности: вести журнал аудита событий, чтобы отследить, что произошло и какие меры были предприняты. Одновременно следует надежно защитить сам журнал аудита от модификации и удаления.

5. Система защиты ПДн должна включать антивирусные программные комплексы. Вредоносное ПО нередко становится причиной утечек конфиденциальной информации и частичного (реже – полного) выхода из строя информационной инфраструктуры.

6. Наряду с антивирусом рекомендуется применять системы обнаружения и предотвращения вторжений. Это позволяет анализировать и выявлять факты неавторизованного доступа на уровне сети или компьютерной системы, попытки превышения полномочий или внедрения вредоносного ПО и предпринимать меры по устранению угроз: информирование офицера безопасности, сброс соединения, блокирование трафика и т. д.

д.

7. Несанкционированное изменение, повреждение информационной системы и ПДн фиксируют также системы обеспечения целостности, которые при использовании в ИСПДн должны иметь функции восстановления поврежденных компонентов и информации.

8. Уровень защищенности ИСПДн подлежит регулярному контролю. Развернутые программные компоненты, аппаратный инструментарий и установленные настройки должны обеспечивать непрерывную и полную защиту процедур обработки и хранения информации, исходя из экспертного класса информационной системы.

Перечень мер, устанавливаемых ФСТЭК для реализации системы безопасности ИСПДн, не исчерпывается несколькими пунктами. В приказе № 21 приводятся требования к инструментам виртуализации, каналам связи, конфигурации ИСПДн, классы средств вычислительной техники, антивирусных систем и другие параметры защиты. Кроме приказа ФСТЭК, при внедрении комплекса защиты ПДн организация – обработчик данных должна руководствоваться приказом ФСБ России от 10. 07.2014 № 378.

07.2014 № 378.

«СёрчИнформ КИБ» сертифицирована ФСТЭК России. Система соответствует четвертому уровня контроля недекларированных возможностей, которые могут навредить обрабатываемой информации. Это значит, что данные в системе защищены не только от утечек, но и от нарушения целостности, доступности и конфиденциальности.

Разработать и внедрить полный комплекс мероприятий по защите ПДн невозможно без освоения нормативной базы, навыков настройки технических средств и знаний принципов ПО, обеспечивающего информационную безопасность. Это значит, защищать персональные данным силами одного сотрудника, по меньшей мере недальновидно. Единственная ошибка на любом уровне рискует обернуться штрафами от регуляторов и потерей лояльности клиентов.

Сотруднику без ИБ-компетенций под силу разобраться в законодательстве и определить категорию ПДн. Пошаговые инструкции, доступные в Сети, помогут разработать регламент информирования субъектов ПДн о сборе информации и составить уведомление в Роскомнадзор о деятельности компании в качестве оператора ПДн – это стандартные документы. Определить роли, разграничить доступ и зафиксировать, какие сотрудники имеют доступ и какие операции вправе совершать с ПДн – несложная задача для специализированного ПО.

Определить роли, разграничить доступ и зафиксировать, какие сотрудники имеют доступ и какие операции вправе совершать с ПДн – несложная задача для специализированного ПО.

Без привлечения специалиста с профильными знаниями не обойтись на этапе при составлении политики безопасности и определении актуальных угроз. Цикл внедрения программно-технических комплексов от подбора до «боевого» использования ПО и оборудования требует понимания документации ФСТЭК и ФСБ. Специалист должен не только ориентироваться в классах СВТ, антивирусах и межсетевых экранах, но и знать, как гарантировать конфиденциальность и обеспечить безотказность связи для сегментов ИСПДн.

Проблема заключается в том, что даже обладающий нужной квалификацией ИТ- или ИБ-специалист не сможет внедрить и поддерживать в ИСПДн подсистему информационной безопасности без соблюдения ряда условий. Работа со средствами технической защиты – деятельность, лицензируемая ФСТЭК. Значит, перед оператором ПДн встанет задача получить лицензию регулятора.

Крупным организациям целесообразно нанять штат специалистов по информационной безопасности, выполнить условия, чтобы получить лицензию ФСТЭК, а затем самостоятельно создать и поддерживать систему обеспечения защиты персональных данных.

Небольшим организациям – обработчикам ПДн содержать ИБ-штат экономически невыгодно. Менее затратным, более разумным и быстрым будет вариант привлечь лицензиатов ФСТЭК. Это организации, которые профессионально занимаются защитой информации. Специалисты лицензиатов уже обладают всеми знаниями нормативной и технической базы, имеют опыт создания комплексных систем безопасности, в том числе информационной.

Еще одна возможность защитить ПДн для небольших компаний – отдать ИБ-задачи на аутсорсинг внештатным специалистам по безопасности «СёрчИнформ».

ПОПРОБУЙТЕ «СЁРЧИНФОРМ КИБ»!

Полнофункциональное ПО без ограничений по пользователям и функциональности.

Защита персональных данных

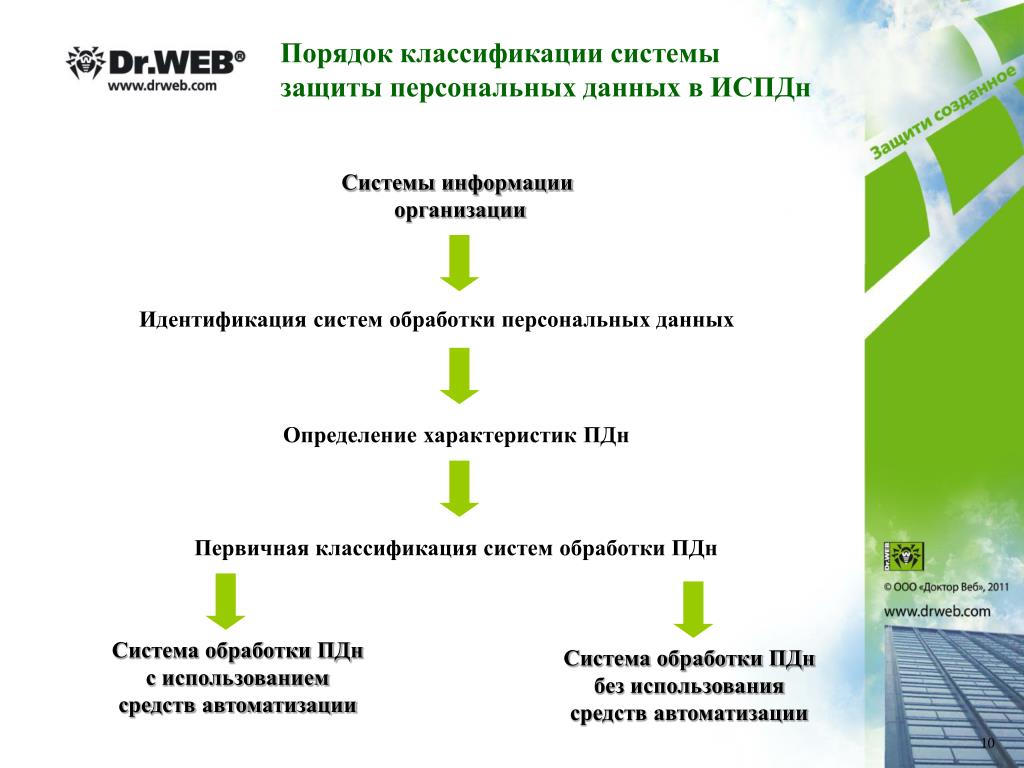

Внедрение системы защиты персональных данных включает в себя следующие этапы:

-

Аудит. Обследование информационных систем.

- Определение количества Информационных систем обработки Персональных Данных (ИСПД).

- Описание технологического процесса обработки Персональных данных в информационных системах.

- Выявление лиц, обрабатывающих Персональные данные в информационных системах.

- Определение класса Информационных систем обработки Персональных Данных (ИСПД) с указание уровней угроз в соответствии с Постановлением Правительства РФ 01.11.2012 N 1119.

- Выявление возможности доступа к информационных системам с других компьютеров сети ЗАКАЗЧИКА либо из сети Интернет.

-

Подготовка рекомендаций по соответствию информационных систем Заказчика требованиям Федерального закона РФ от 27.

07.2006г. №152-ФЗ «О персональных данных».

07.2006г. №152-ФЗ «О персональных данных».

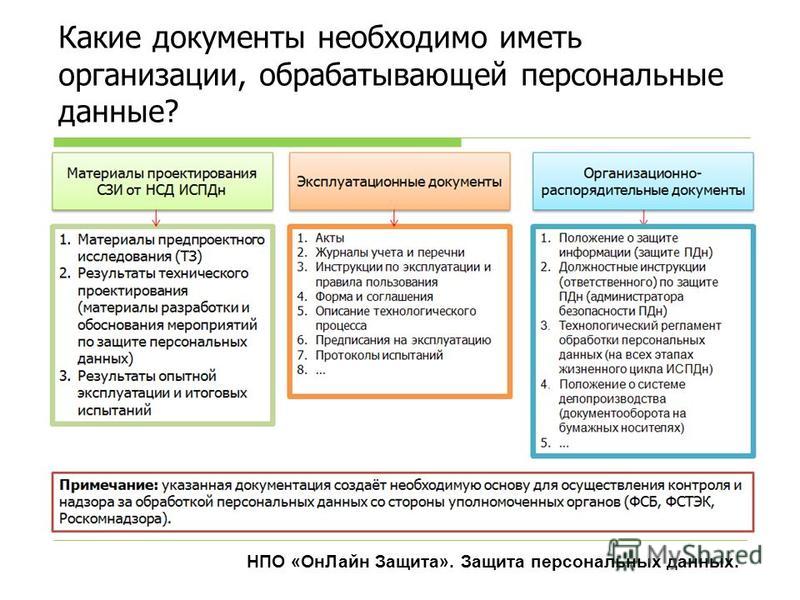

Результатом проведения аудита существующих информационных систем, обрабатывающих персональные данные, является отчет, содержащий результаты проведенного аудита обрабатываемых в организации персональных данных. Отчет содержит выводы по каждому из пунктов, ссылки на нормативно-правовые акты и методические документы, которые использовались в процессе оказания услуг, перечень документов, которые должны быть разработаны или приняты Заказчиком в соответствии с Федеральным законом от 27.07.2006г. № 152-ФЗ «О персональных данных» и иными нормативно-правовыми актами, устанавливающими требования к организациям, осуществляющим обработку персональных данных. -

Проектирование системы защиты персональных данных в соответствии с требованиями законодательства РФ.

-

Обязательный пакет нормативно распорядительной документации для организации

-

Положение об обработке персональных данных организации

Общий документ на основе Положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных, утвержденного постановлением Правительства Российской Федерации от 17 ноября 2007 года № 781

-

Приказы о назначении ответственных лиц

Разрабатывается для каждой ИСПДн

-

Приказы о допущенных к работе в ИСПДн (перечень пользователей)

Разрабатывается для каждой ИСПДн

-

Приказы о перечне ПДн для каждой ИСПДн

Перечень должен соответствовать данным в Уведомлении организации

-

Типовые формы журналов

- поэкземплярного учета криптосредств, эксплуатационной и технической документации к ним, ключевых документов

- поэкземплярного учета средств защиты информации, эксплуатационной и технической документации к ним

- учета машинных носителей информации

- учета хранилищ

- периодического тестирования средств защиты информации

- учета нештатных ситуаций ИСПДн, выполнения профилактических работ, установки и модификации программных средств на компьютерах ИСПДн

- учета пользователей, допущенных к информационным системам персональных данных

- журнала проверок электронных журналов

В соответствии с типовыми требованиями ФСБ РФ по организации и обеспечению функционирования шифровальных (криптографических) средств, предназначенных для защиты информации, не содержащей сведений, составляющих государственную тайну в случае их использования для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных

-

-

Документы на проектирование ИСПДн

-

Частная модель угроз

Документ, формулирующий и перечисляющий угрозы ИСПДн.

Подготовлен в соответствии с базовой моделью угроз безопасности персональных данных при их обработке в информационных системах персональных данных (ФСТЭК России)

Подготовлен в соответствии с базовой моделью угроз безопасности персональных данных при их обработке в информационных системах персональных данных (ФСТЭК России) -

Модель нарушителя

Документ, формулирующий и перечисляющий возможных нарушителей безопасности ИСПДн

-

Описание комплекса технических средств

Документ, описывающий рекомендованные сертифицированные СЗИ

-

Техническое задание

Документ, определяющий, то как выбранные СЗИ будут «закрывать» выявленные угрозы

-

Пояснительная записка к ТЗ

Документ, содержащие схемы работы СЗИ в ИСПДн в различных ситуациях при различных угрозах

-

-

Документы, определяющие политику безопасности организации в отношении каждой ИСПДн

-

Политика безопасности обработки персональных данных

Документ общего плана, в котором описано, то как конкретно Организация выстраивает системы защиты ПДн

-

Правила разграничения доступа

Документ, описывающий перечень субъектов, которым в той или иной мере разрешен доступ к ПДн организации и какие конкретно права им даются

-

Технический план ИСПДн

Документ, описывающий все компоненты (программные и аппаратные), а также средства защиты информации ИСПДн, включая соответствующие серийные и инвентарные номера, и схемы физического, логического и функционального взаимодействия этих компонентов.

Предполагается составить данный документ совместно с сотрудниками Заказчика (последний заполняет штатное оборудование и ПО)

Предполагается составить данный документ совместно с сотрудниками Заказчика (последний заполняет штатное оборудование и ПО) -

Должностные инструкции

- Инструкции администраторов безопасности персональных данных;

- Инструкции пользователей по работе с персональными данными;

- Инструкции администраторов СКЗИ

- Инструкции пользователей СКЗИ

- Инструкции администраторов антивирусных средств

- Инструкции пользователей антивирусных средств

- Инструкции администраторов межсетевых экранов

- Инструкции пользователей межсетевых экранов

- Инструкции администраторов защищенных VPN сетей

- Инструкции пользователей защищенных VPN сетей

- Инструкции по работе с ключами защиты ИСПДн

- Инструкции персоналу по работе с персональными данными

-

Приказ о контролируемых зонах ИСПДн

Включая схемы помещений, сигнализаций, средств подавления электромагнитных или акустических атак (или обстоятельств и особенностей, препятствующих этим атакам)

-

Приказ о организации доступа в помещения, где осуществляется обработка ПДн

-

Приказ о установлении перечня мероприятий по защите персональных данных

-

Приказ о определении продолжительности хранения ПДн

-

Приказ о установлении персональной ответственности за нарушения правил обработки ПДн

-

Регламент взаимодействия с субъектом ПДн

Включая образцы согласия субъекта на обработку ПДн, заявления субъекта ПДн на прекращение обработки ПДн, актов передачи Пдн, соглашения о совместной защите ПДн, типовые договоры с физическими и юридическими лицами на совместную обработку ПДн

-

Регламент обмена ПДн с другими ЮЛ

-

Регламент работы с контролирующими органами

-

Документы (электронные и бумажные копии законов, приказов, распоряжений и пр.

), определяющих правила работы с ПДн

), определяющих правила работы с ПДн

-

-

Обязательный пакет нормативно распорядительной документации для организации

- Развертывание и ввод в эксплуатацию ИСПДн (СЗПДн).

- Аттестация объектов информатизации (ИСПДн) по требованиям безопасности информации ФСТЭК России и сертификация средств защиты ПДн Подробнее об аттестации объектов информатизации можно прочитать в специальном разделе сайта.

Защита персональных данных

Почему необходимо защищать персональные данные?

Необходимость обеспечения безопасности персональных данных в наше время объективная реальность. Информация о человеке всегда имела большую ценность, но сегодня она превратилась в самый дорогой товар. Информация в руках мошенника превращается в орудие преступления, в руках уволенного сотрудника – в средство мщения, в руках инсайдера – товар для продажи конкуренту… Именно поэтому персональные данные нуждаются в самой серьезной защите.

Информация о человеке всегда имела большую ценность, но сегодня она превратилась в самый дорогой товар. Информация в руках мошенника превращается в орудие преступления, в руках уволенного сотрудника – в средство мщения, в руках инсайдера – товар для продажи конкуренту… Именно поэтому персональные данные нуждаются в самой серьезной защите.

Необходимость принятия мер по защите персональных данных вызвана также возросшими техническими возможностями по копированию и распространению информации. Уровень информационных технологий достиг того предела, когда самозащита информационных прав уже не является эффективным средством против посягательств на частную жизнь. Современный человек уже физически не способен скрыться от всего многообразия явно или неявно применяемых в отношении него технических устройств сбора и технологий обработки данных о людях.

С развитием средств электронной коммерции и доступных средств массовых коммуникаций возросли также и возможности злоупотреблений, связанных с использованием собранной и накопленной информации о человеке. Появились и эффективно используются злоумышленниками средства интеграции и быстрой обработки персональных данных, создающие угрозу правам и законным интересам человека.

Появились и эффективно используются злоумышленниками средства интеграции и быстрой обработки персональных данных, создающие угрозу правам и законным интересам человека.

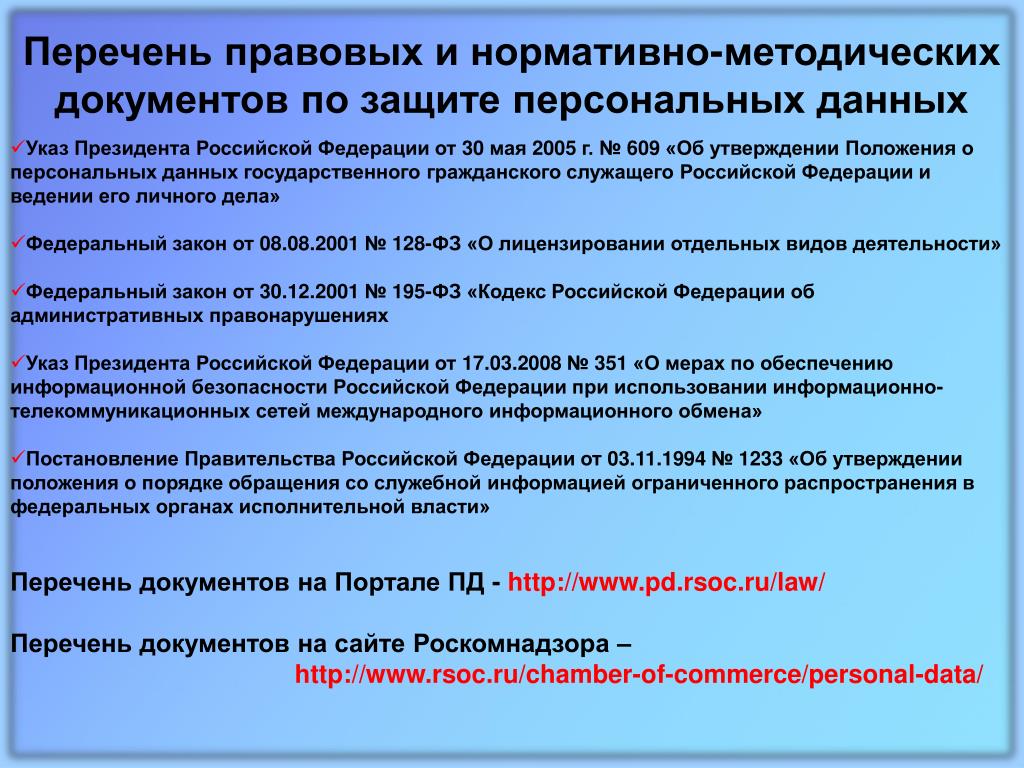

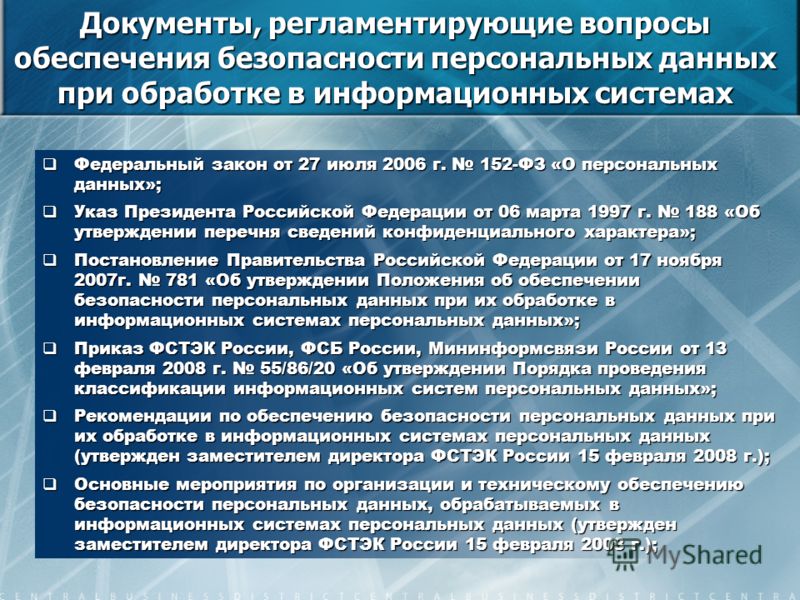

Понимая важность и ценность информации о человеке, а также заботясь о соблюдении прав своих граждан, государство требует от организаций и физических лиц обеспечить надежную защиту персональных данных. Законодательство Российской Федерации в области защиты персональных данных основывается на Конституции РФ и международных договорах Российской Федерации и состоит из Федерального закона РФ от 27 июля 2006 г. №152-ФЗ «О персональных данных», других федеральных законов, определяющих случаи и особенности обработки персональных данных, отраслевых нормативных актов, инструкций и требований регуляторов.

Документы и нормативные акты:

- Конвенция о защите физических лиц при автоматизированной обработке персональных данных

(Заключена в г. Страсбурге 28. 01.1981) (pdf, 347Kb)

01.1981) (pdf, 347Kb) - Конституция Рoссийской Фeдерации, глава 1, статьи 23-24 (pdf, 135Kb)

- Федеральный закон от 27.07.2006 №149-ФЗ (ред. от 19.12.2016)

“Об информации, информационных технологиях и о защите информации” (с изм. и доп., вступ. в силу с 01.01.2017) (pdf, 530Kb) - Федеральный закон от 27.07.2006 №152-ФЗ (ред. от 03.07.2016) “О персональных данных” (pdf, 450Kb)

- Трудовой кодекс Российской Федерации от 30.12.2001 №197-ФЗ (ред. от 03.07.2016) (с изм. и доп., вступ. в силу с 01.01.2017) Глава 14. «Защита персональных данных работника» (pdf, 2Mb)

- Указ Президента РФ от 06 марта 1997 №188 (ред. от 13.07.2015)

“Об утверждении Перечня сведений конфиденциального характера” (pdf, 247Kb) - Указ Президента РФ от 17.03.2008 №351 (ред. от 22.05.2015)

“О мерах по обеспечению информационной безопасности Российской Федерации при использовании информационно-телекоммуникационных сетей международного информационного обмена” (pdf, 228Kb) - Постановление Правительства РФ от 15 сентября 2008 №687

“Об утверждении положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации” (pdf, 261Kb) - Постановление Правительства РФ от 01 ноября 2012 №1119

“Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных” (pdf, 265Kb)

- Положение о защите персональных данных работников (pdf, 126Kb)

Защита персональных данных

ПОЛИТИКА в области обработки и защиты персональных данных в ООО «ТОЙО ТАЯ РУС»

1.

Общие положения

Общие положения1.1. Настоящая политика в области обработки и защиты персональных данных в ООО «ТОЙО ТАЯ РУС» (далее по тексту – Политика):

- разработана в целях обеспечения реализации требований законодательства РФ в области обработки персональных данных субъектов персональных данных;

- раскрывает основные категории персональных данных, обрабатываемых в ООО «ТОЙО ТАЯ РУС» (далее по тексту – Оператор), цели, способы и принципы обработки Оператором персональных данных, права и обязанности Оператора при обработке персональных данных, права субъектов персональных данных, а также перечень мер, применяемых Оператором в целях обеспечения безопасности персональных данных при их обработке;

- является общедоступным документом, декларирующим концептуальные основы деятельности Оператора при обработке персональных данных.

2. Правовые основания и цели обработки персональных данных

2.1. Политика Оператора в области обработки персональных данных определяется в соответствии со следующими нормативными правовыми актами РФ:

– Конституция Российской Федерации;

– Трудовой кодекс Российской Федерации;

– Гражданский кодекс Российской Федерации;

– Постановление Правительства Российской Федерации от 01. 11.2012 № 1119 «Об утверждении требований к защите персональных данных при обработке в информационных системах персональных данных»;

11.2012 № 1119 «Об утверждении требований к защите персональных данных при обработке в информационных системах персональных данных»;

– Положение об обработке персональных данных, осуществляемых без использования средств автоматизации, утверждённое постановлением Правительства Российской Федерации от 15.09.2008 № 687;

– Приказ Федеральной службы по техническому и экспортному контролю от 18.02.2013 №21 «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке и информационных системах персональных данных»;

– Федеральный закон РФ от 27.07.2006 № 152-ФЗ «О персональных данных».

2.2. В целях реализации положений Политики Оператором разрабатываются соответствующие локальные нормативные акты и иные документы, в том числе:

– приказ об организации работ по обеспечению безопасности персональных данных;

– положение об обработке и защите персональных данных в ООО «ТОЙО ТАЯ РУС»;

– перечень обрабатываемых персональных данных;

– перечень должностей, замещение которых предусматривает осуществление обработки персональных данных;

– инструкция работников Оператора, допущенных к обработке конфиденциальной информации и персональных данных;

– должностная инструкция ответственного за обеспечение безопасности персональных данных;

– иные локальные нормативные акты и документы, регламентирующие в ООО «ТОЙО ТАЯ РУС» вопросы обработки персональных данных;

2. 3. Цели обработки персональных данных:

3. Цели обработки персональных данных:

– исполнение положений нормативных правовых актов, указанных в п.2.1 настоящей Политики;

– ведение кадрового учета работников Оператора и начисления им заработной платы;

– осуществление функций, полномочий и обязанностей Оператора по предоставлению персональных данных в органы государственной власти, Федеральную налоговую службу РФ, Пенсионный фонд РФ, Фонд социального страхования, а также в иные государственные органы;

– обеспечение личной безопасности работников Оператора, содействие в трудоустройстве, обучении и продвижении по службе, контроль количества и качества выполняемой работы и обеспечения сохранности имущества;

– обеспечение соблюдения пропускного и объектового режима в помещениях Оператора;

– подготовка, заключение, исполнение и прекращение договоров с контрагентами;

– осуществление прав и законных интересов Оператора в рамках осуществления видов деятельности, предусмотренных Уставом и иными локальными нормативными актами Оператора или третьих лиц, либо достижения общественно значимых целей;

– иные законные цели.

3. Термины и определения, используемые в локальных нормативных актах, регламентирующих вопросы обработки персональных данных

Персональные данные – любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных).

Информация – сведения (сообщения, данные) независимо от формы их представления.

Оператор – государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели обработки персональных данных, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с персональными данными.

Обработка персональных данных – любое действие (операция) или совокупность действий (операций), совершаемые с использованием средств автоматизации или без использования таких средств с персональными данными, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных.

Автоматизированная обработка персональных данных – обработка персональных данных с помощью средств вычислительной техники.

Предоставление персональных данных – действия, направленные на раскрытие персональных данных определенному лицу или определенному кругу лиц.

Распространение персональных данных – действия, направленные на раскрытие персональных данных неопределенному кругу лиц.

Трансграничная передача персональных данных – передача персональных данных на территорию иностранного государства органу власти иностранного государства, иностранному физическому лицу или иностранному юридическому лицу.

Блокирование персональных данных – временное прекращение обработки персональных данных (за исключением случаев, когда обработка необходима для уточнения персональных данных).

Уничтожение персональных данных – действия, в результате которых становится невозможным восстановить содержание персональных данных в информационной системе персональных данных и (или) в результате которых уничтожаются материальные носители персональных данных.

Обезличивание персональных данных – действия, в результате которых становится невозможным без использования дополнительной информации определить принадлежность персональных данных конкретному субъекту персональных данных.

Информационная система персональных данных – совокупность содержащихся в базах данных персональных данных и обеспечивающих их обработку информационных технологий и технических средств.

4. Перечень обрабатываемых персональных данных и источники их получения

4.1 Перечень персональных данных, обрабатываемых Оператором, определяется в соответствии с законодательством Российской Федерации и локальными нормативными актами Оператора с учетом целей обработки персональных данных, указанных в п.2.3 Политики.

4.2 Получение сведений о персональных данных осуществляется на основании документов и информации, представленных лично работниками Оператора в процессе трудовых отношений, а также предоставленных субъектами персональных данных, обратившихся к Оператору в рамках подготовки, заключения, исполнения и прекращения договоров с контрагентами.

5. Основные принципы обработки и передачи персональных данных

5.1 Оператор в своей деятельности обеспечивает соблюдение принципов обработки персональных данных, указанных в статье 5 Федерального закона от 27.07.2006 № 152-ФЗ «О персональных данных»:

– обработка персональных данных должна осуществляться на законной и справедливой основе;

– обработка персональных данных должна ограничиваться достижением конкретных, заранее определенных и законных целей. Не допускается обработка персональных данных, несовместимая с целями сбора персональных данных;

– не допускается объединение баз данных, содержащих персональные данные, обработка которых осуществляется в целях, несовместимых между собой;

– обработке подлежат только персональные данные, которые отвечают целям их обработки;

– содержание и объем обрабатываемых персональных данных должны соответствовать заявленным целям обработки. Обрабатываемые персональные данные не должны быть избыточными по отношению к заявленным целям их обработки;

– при обработке персональных данных должны быть обеспечены точность персональных данных, их достаточность, а в необходимых случаях и актуальность по отношению к целям обработки персональных данных. Оператор должен принимать необходимые меры либо обеспечивать их принятие по удалению или уточнению неполных или неточных данных;

Оператор должен принимать необходимые меры либо обеспечивать их принятие по удалению или уточнению неполных или неточных данных;

– хранение персональных данных должно осуществляться в форме, позволяющей определить субъекта персональных данных, не дольше, чем этого требуют цели обработки персональных данных, если срок хранения персональных данных не установлен федеральным законом, договором, стороной которого, выгодоприобретателем или поручителем по которому является субъект персональных данных;

– обрабатываемые персональные данные подлежат уничтожению либо обезличиванию по достижении целей обработки или в случае утраты необходимости в достижении этих целей, если иное не предусмотрено федеральным законом.

5.2 Оператором в целях внутреннего информационного обеспечения используются общедоступные источники персональных данных (справочник, официальный информационный сайт). Персональные данные, сообщаемые субъектом (фамилия, имя, отчество, дата рождения, абонентский номер, сведения о замещаемой должности) включаются в такие источники только с письменного согласия субъекта персональных данных.

5.3 Оператор вправе поручить обработку персональных данных другому лицу с согласия субъекта персональных данных, если иное не предусмотрено федеральным законом, на основании заключаемого с этим лицом договора. Договор должен содержать перечень действий (операций) с персональными данными, которые будут совершаться лицом, осуществляющим обработку персональных данных, цели обработки, обязанность такого лица соблюдать конфиденциальность персональных данных и обеспечивать безопасность персональных данных при их обработке, а также требования к защите обрабатываемых персональных данных в соответствии со статьей 19 Федерального закона «О персональных данных».

6. Меры по обеспечению безопасности персональных данных при их обработке

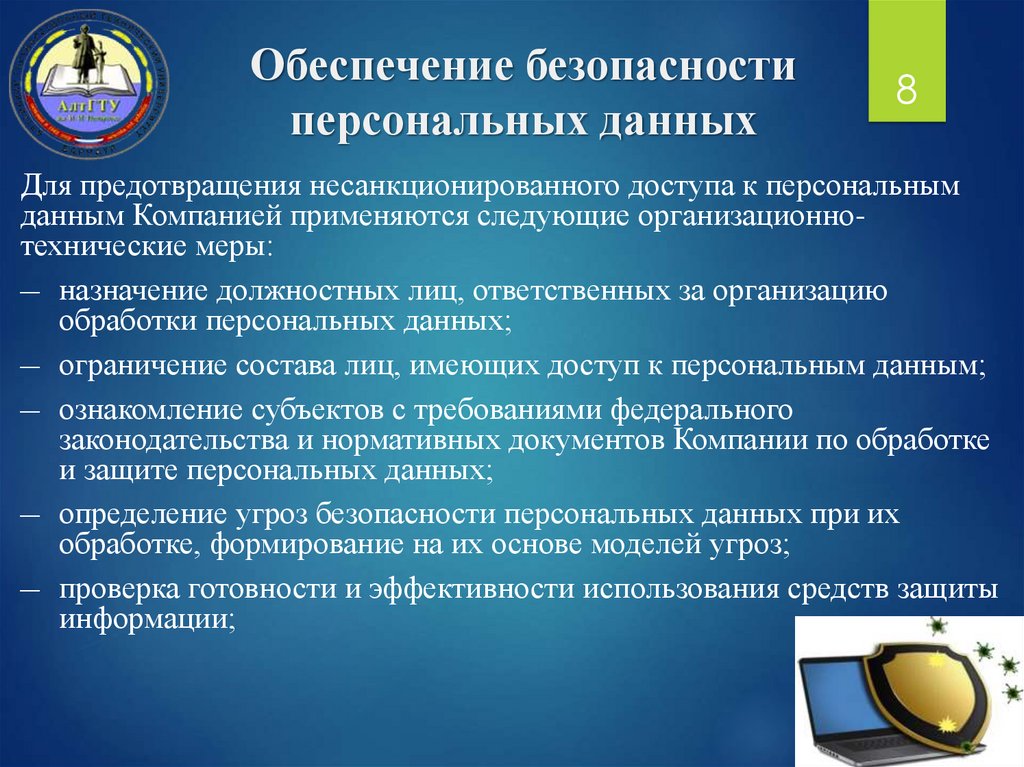

6.1 Оператор при обработке персональных данных принимает все необходимые правовые, организационные и технические меры для защиты персональных данных от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, предоставления, распространения персональных данных, а также от иных неправомерных действий в отношении персональных данных.

6.2 Обеспечение безопасности персональных данных достигается, в частности:

– назначением ответственного за обеспечение безопасности персональных данных;

– осуществлением внутреннего контроля соответствия обработки персональных данных Федеральному закону от 27.07.2006 № 152-ФЗ «О персональных данных» и принятым в соответствии с ним нормативным правовым актам, требованиям к защите персональных данных, локальным актам;

– ознакомлением работников Оператора, непосредственно осуществляющих обработку персональных данных, с положениями законодательства Российской Федерации о персональных данных, в том числе требованиями к защите персональных данных, локальными актами в отношении обработки персональных данных, и (или) обучением указанных работников;

– применением организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных, необходимых для выполнения требований к защите персональных данных;

– учетом машинных носителей персональных данных;

– обнаружением фактов несанкционированного доступа к персональным данным и принятием мер;

– обособление персональных данных, обрабатываемых без использования средств автоматизации, от иной информации, в частности путем их фиксации на отдельных материальных носителях персональных данных, в специальных разделах;

– обеспечение раздельного хранения персональных данных и их материальных носителей, обработка которых осуществляется в разных целях и которые содержат разные категории персональных данных;

– организацией режима обеспечения безопасности помещений, в которых размещены информационные системы, препятствующего возможности неконтролируемого проникновения или пребывания в этих помещениях лиц, не имеющих права доступа в эти помещения;

– обеспечением сохранности носителей персональных данных;

– контролем за принимаемыми мерами по обеспечению безопасности персональных данных.

8. Права субъектов персональных данных

8.1 Субъект персональных данных имеет право на получение сведений об обработке его персональных данных Оператором.

8.2 Субъект персональных данных вправе требовать от Оператора уточнения обрабатываемых Оператором персональных данных субъекта персональных данных, их блокирования или уничтожения в случае, если персональные данные являются неполными, устаревшими, неточными, незаконно полученными или не являются необходимыми для заявленной цели обработки, а также принимать предусмотренные законом меры по защите своих прав.

8.3 Право субъекта персональных данных на доступ к его персональным данным может быть ограничено в соответствии с федеральными законами.

8.4 Для реализации своих прав и защиты законных интересов субъект персональных данных имеет право обратиться к Оператору. Оператор рассматривает любые обращения и жалобы со стороны субъектов персональных данных, тщательно расследует факты нарушений и принимает все необходимые меры для их немедленного устранения, наказания виновных лиц и урегулирования спорных и конфликтных ситуаций в досудебном порядке.

8.5 Субъект персональных данных вправе обжаловать действия или бездействие Оператора путем обращения в уполномоченный орган по защите прав субъектов персональных данных.

8.6 Субъект персональных данных имеет право на защиту своих прав и законных интересов, в том числе на возмещение убытков и (или) компенсацию морального вреда в судебном порядке.

9. Сроки обработки (хранения) персональных данных

Течение срока обработки персональных данных начинается с момента их получения Оператором.

Оператор осуществляет хранение персональных данных в форме, позволяющей определить субъект персональных данных, не дольше, чем того требуют цели их обработки.

Персональные данные работников Оператора, в том числе родственников работника, используются в течение трудовой деятельности в соответствии с трудовым договором, а также на протяжении установленного законодательством срока хранения личного дела в архиве (75 лет).

Персональные данные граждан, обратившихся к Оператору в установленном порядке, хранятся в делах структурных подразделений Оператора в течение срока, определённого законодательством и номенклатурой дел Оператора (3 года).

10. Уточнение, блокирование и уничтожение персональных данных

10.1 Целью уточнения персональных данных, в том числе обновления и изменения, является обеспечение достоверности, полноты и актуальности персональных данных, обрабатываемых Оператором.

10.2 Уточнение персональных данных осуществляется Оператором по собственной инициативе, по требованию субъекта персональных данных или его представителя, по требованию уполномоченного органа по защите прав субъектов персональных данных в случаях, когда установлено, что персональные данные являются неполными, устаревшими, недостоверными.

10.3 Целью блокирования персональных данных является временное прекращение обработки персональных данных до момента устранения обстоятельств, послуживших основанием для блокирования персональных данных.

10.4 Блокирование персональных данных осуществляется Оператором по требованию субъекта персональных данных или его представителя, а также по требованию уполномоченного органа по защите прав субъектов персональных данных в случае выявления недостоверных персональных данных или неправомерных действий с ними.

10.5 Уничтожение персональных данных осуществляется Оператором:

– по достижении цели обработки персональных данных;

– в случае утраты необходимости в достижении целей обработки персональных данных;

– в случае отзыва субъектом персональных данных согласия на обработку своих персональных данных.

10.6 При уничтожении материальных носителей персональных данных составляется акт об уничтожении носителей, содержащих персональные данные.

11. Заключительные положения

11.1 Настоящая Политика является внутренним документом Оператора, общедоступной и подлежит размещению на официальном сайте Оператора.

11.2 Настоящая Политика подлежит изменению, дополнению в случае появления новых законодательных актов и специальных нормативных документов по обработке и защите персональных данных, но не чаще одного раза в три года.

11.3 Контроль исполнения требований настоящей Политики осуществляется ответственным за обеспечение безопасности персональных данных.

11.4 Ответственность должностных лиц Оператора, имеющих доступ к персональным данным, за невыполнение требований норм, регулирующих обработку и защиту персональных данных, определяется в соответствии с законодательством Российской Федерации и внутренними документами Оператора.

Защита персональных данных

Центр «Эксперт» располагает всеми необходимыми лицензиями и разрешениями на оказание перечисленных услуг.

Защита персональных данных – одно из приоритетных направлений деятельности Центра «Эксперт».

Вы можете быть уверены, что мы уже имели опыт выполнения требований законодательства о персональных данных в вашей сфере деятельности. Качеством наших услуг в области выполнения требований законодательства о персональных данных остались довольны сотни организаций и учреждений самых разных типов: банки, транспортные компании, крупные производственные предприятия и холдинги, учреждения здравоохранения, образования, агентства недвижимости, государственные и муниципальные учреждения, коллекторские агентства, энергетические компании, жилищные коммунальные хозяйства, сельскохозяйственные предприятия, розничные рынки, органы государственной власти и местного самоуправления.

Почему Вы должны выбрать именно нас:

- мы уже более двадцати лет специализируемся на защите информации, поэтому за свою работу мы отвечаем не только своими лицензиями, но и деловой репутацией;

- мы располагаем всеми необходимыми лицензиями и разрешениями на оказываемые нами услуги;

- мы являемся единственной организацией Ростовской области, аккредитованной как организация, привлекаемая Роскомнадзором в качестве экспертной, при проведении проверочных мероприятий;

- мы не просто даем пакет документов, а проводим тщательный аудит на соответствие требованиям законодательства, в процессе которого анализируем цели и правовую основу обработки персональных данных и даем рекомендации по устранению обнаруженных несоответствий и нарушений. И это выгодно отличает нашу компанию на фоне конкурентов, поскольку без этого – любая техническая защита и любой комплект документов ничего не стоят;

- мы не даем лишних документов, чтобы раздуть смету. Только то, что требуется законодательством;

- мы работаем в Ваших интересах.

Мы всегда предлагаем варианты по оптимизации расходов на построение системы защиты. Мы не софтверная компания, поэтому мы не заинтересованы в продажах софта и не предлагаем ничего лишнего;

Мы всегда предлагаем варианты по оптимизации расходов на построение системы защиты. Мы не софтверная компания, поэтому мы не заинтересованы в продажах софта и не предлагаем ничего лишнего; - мы оказываем услуги в строгом соответствии с действующим законодательством и требованиями контролирующих органов;

- мы внимательно следим за тем, чтобы соотношение цены и качества предлагаемых нами услуг оставалось лучшим на рынке!

За минувшие десятилетия Центр «Эксперт» сплотил под своими знаменами команду профессионалов, способную решить самые сложные и нетривиальные задачи, затрагивающие вопросы защиты персональных данных. Нам удалось заслужить репутацию надежного партнера, проводящего работу, значимую не только для отдельных предприятий, но и для всей страны.

Мы всегда готовы к партнерским отношениям с любой заинтересованной организацией и от всей души приглашаем Вас к сотрудничеству.

Мы уверены, что работа по защите персональных данных с нашей организацией станет Вашим удачным выбором.

Для получения консультации воспользуйтесь контактной информацией.

Защита персональных данных в организации

Общие сведения о защите персональных данных

В настоящее время информация играет огромную роль в функционировании любой организации. Утечка персональных данных не только наносит огромный финансовый ущерб организации и в некоторых случаях приводит к ее полной ликвидации, но и влечет за собой гражданскую, уголовную, административную, дисциплинарную ответственность для человека, допустившего разглашение персональных данных. Поэтому эффективная защита персональных данных является актуальным вопросом информационной безопасности.

В соответствии с Федеральным Законом от 27 июля 2006 г. № 152-ФЗ “О персональных данных”, персональные данные – это любая информация, при помощи которой можно однозначно идентифицировать физическое лицо.

В первую очередь, защита персональных данных- это требование законодательства. Защита персональных данных регулируется Федеральным Законом №152-ФЗ “О персональных данных”, обязательного к исполнению всеми организациями, обрабатывающими персональные данные.

Во-вторых, защита персональных данных – это требование организации. В любой организации имеется информационная система персональных данных, утечка информации из которой влечет за собой огромную финансовую потерю или полную остановку работы организации.

Наша компания разрабатывает и внедряет комплекс мероприятий технического и организационного характера, направленных на защиту персональных данных как в соответствии с законодательно установленными и ведомственными требованиями, так и в соответствии с внутренними политиками организации.

Услуги по защите персональных данных

Специалисты нашей компании осуществляют полный спектр услуг по защите персональных данных:

- Проведение аудита информационной безопасности, а также разбирательств по фактам инцидентов информационной безопасности.

- Обследование информационных систем, выявление и анализ уязвимостей и технических каналов утечки информации.

- Разработка модели угроз безопасности персональных данных.

- Разработка организационно-распорядительных и методических документов Заказчика в области информационной безопасности.

- Проектирование комплексных систем защиты информации.

- Защита информации при её обработке в информационных системах, средствах и системах связи и управления, в том числе с использованием шифровальных (криптографических) средств.

- Монтаж, установка, настройка и сдача в эксплуатацию технических, программных и программно-аппаратных средств защиты информации, средств мониторинга (контроля) информационных потоков.

- Аттестация объектов информатизации по требованиям безопасности информации.

- Консультации по вопросам информационной безопасности, оказание помощи Заказчику в подготовке к лицензированию отдельных видов деятельности.

Решения организуются на базе продуктов ведущих производителей в области информационной безопасности: “Код безопасности”, “Лаборатория Касперского”, “Алладин РД”, “ИнфоТеКС” и др.

Результат работ наших специалистов

Результатом работ компании “РАЦ” по защите персональных данных является эффективная система защиты персональных данных, повышающая общий уровень информационной безопасности организации, а также соответствующая требованиям законодательства в области защиты персональных данных.

Нужна ли вашей организации политика конфиденциальности?

Возможно, вам сказали, что вашей организации нужна политика конфиденциальности, если вы обрабатываете личные данные людей.

Однако знаете ли вы, что это возможно только в том случае, если вы подчиняетесь определенным законам?

В этом блоге мы объясняем обстоятельства, при которых вам необходимо создать политику конфиденциальности, и почему вы можете получить от нее пользу.

Политика конфиденциальности и GDPR Любое обсуждение защиты данных и конфиденциальности неизменно начинается с GDPR (General Data Protection Regulation) – даже когда речь идет о U. С. предприятий.

С. предприятий.

Это связано с тем, что многие организации обрабатывают личные данные жителей ЕС и, следовательно, подчиняются его требованиям.

Помните, что сфера действия GDPR определяется местонахождением отдельных лиц, а не организации.

Итак, что GDPR говорит о политике конфиденциальности?

Статья 12 требует от организаций «предоставлять любую информацию… относящуюся к обработке [] субъекта данных».

Recital 60 добавляет, что эта информация должна «давать в легко видимой, понятной и четко разборчивой форме содержательный обзор предполагаемой обработки.”

По сути, это означает, что вы должны создать политику предоставления, чтобы информировать своих клиентов о типах данных, которые вы собираете, и о том, что вы с ними делаете.

Политика, соответствующая GDPR, также должна содержать информацию о том, как вы собираете данные – например, через форму, файлы cookie или лично.

А как насчет других законов? GDPR – это лишь одно из многих законодательных актов, которые включают требования к политике конфиденциальности.

Действительно, U.Сфера защиты данных состоит из лоскутного одеяла отраслевых и отраслевых законов, в том числе законов, касающихся телекоммуникаций, медицинской информации, кредитной информации, финансовых учреждений и маркетинга.

Некоторые штаты усилили свои законы о конфиденциальности, чтобы требовать, чтобы предприятия, работающие под их юрисдикцией, соблюдали определенные стандарты конфиденциальности и кибербезопасности.

Если вы ведете бизнес или ориентируетесь на граждан Калифорнии, Коннектикута, Делавэра, Мичигана или Невады, вы можете подпадать под действие определенных законов, требующих от вас описания деталей обработки данных.

Аналогичным образом, если вы имеете дело с конфиденциальной информацией или особыми категориями личных данных, определенные законы могут потребовать от вас указать детали обработки, связанной с этими конфиденциальными данными.

Даже если нет закона, требующего от вас создания политики конфиденциальности, у вас может быть договорное обязательство по ее разработке. Например, многие сторонние продавцы данных и другие «обработчики данных» имеют в своих контрактах с поставщиками нисходящую формулировку, требующую от партнеров публиковать информацию о конфиденциальности.

Например, многие сторонние продавцы данных и другие «обработчики данных» имеют в своих контрактах с поставщиками нисходящую формулировку, требующую от партнеров публиковать информацию о конфиденциальности.

Хотя создание политики конфиденциальности может показаться обременительным, вы обнаружите, что это полезно для бизнеса.

Целью политики конфиденциальности является защита отдельных лиц и организаций от защиты данных и нарушений конфиденциальности.

Четко описав процесс обработки данных, ваши клиенты и заинтересованные стороны могут получить уверенность в том, что вы используете данные ответственно, что дает вам конкурентное преимущество.

Политика конфиденциальности также предоставляет основу, которая поможет вам понять, что вы можете и чего не можете делать с личными данными. Благодаря четко определенным правилам вы избежите практики обработки данных, которая может поставить под угрозу конфиденциальную информацию, тем самым снизив вероятность утечки данных или нарушения конфиденциальности.

Когда вы пишете политику конфиденциальности, вы ограничиваете то, что вы будете и не будете делать с личными данными. Неважно, предусмотрены ли они такими законодательными актами, как GDPR, или просто вашими внутренними правилами, вы должны убедиться, что не отклоняетесь от них.

Если да, то вы подпадаете под действие закона UDAP (Недобросовестные и вводящие в заблуждение действия и методы). Они соблюдаются генеральными прокурорами штата, и некоторые из них имеют право налагать большие штрафы.

Чтобы снизить этот риск, вам следует подумать о том, чтобы обратиться за советом к специалисту при создании политики конфиденциальности.

Наше решение «Конфиденциальность как услуга» – идеальный вариант для тех, кто хочет получить исчерпывающий совет по своей стратегии защиты данных.

С помощью этой услуги по подписке наши эксперты проверят ваши политики и процессы, чтобы убедиться, что они соответствуют действующим законам, включая GDPR, CPRA (Закон о правах конфиденциальности Калифорнии) и Закон штата Нью-Йорк SHIELD.

Версия этого блога была первоначально опубликована 13 марта 2019 года.

Защита персональных данных – обзор

Рисунок 2.2. Составление нормативной базы ЕС по защите персональных данных в интеллектуальных сетях.

a Статья 29 Рабочая группа, Мнение 12/2011 по интеллектуальным счетам , Брюссель, 4 апреля 2011 г., 00671/11 / EN, WP 183.

b Европейский надзорный орган по защите данных, Мнение о Рекомендации Комиссии по подготовке к развертыванию систем интеллектуального учета , Брюссель, 8 июня 2012 г.

c Европейское агентство по сетевой и информационной безопасности (ENISA), Smart Grid Security. Рекомендации для Европы и государств-членов , 1 июля 2012 г .; idem, Соответствующие меры безопасности для интеллектуальных сетей. Руководство по оценке сложности реализации мер безопасности , 6 декабря 2012 г.

d Статья 29 Рабочая группа, Мнение 04/2013 о шаблоне оценки воздействия на защиту данных для интеллектуальных сетей и интеллектуальных систем учета («Шаблон DPIA» ) подготовлено группой экспертов 2 Целевой группы Комиссии по интеллектуальным сетям, Брюссель, 22 апреля 2013 г. , 00678/13 / EN, WP205.

, 00678/13 / EN, WP205.

e Статья 29 Рабочая группа, Заключение 07/2013 о шаблоне оценки воздействия на защиту данных для интеллектуальных сетей и интеллектуальных систем учета («Шаблон DPIA»), подготовленного группой экспертов 2 Целевой группы Комиссии по интеллектуальным сетям , Брюссель, 4 декабря 2013 г., 2064/13 / EN, WP209.

f Европейская комиссия, Рекомендация от 10 октября 2014 г. о шаблоне оценки воздействия на защиту данных для интеллектуальных сетей и интеллектуальных систем учета , 2014/724 / EU, OJ L 300, 18.10.2014, стр. 63–68 (, далее : Рекомендация 2014 г.).

g Европейская комиссия, Совместный вклад DG ENER и DG INFSO в цифровую повестку дня, действие 73: Набор общих функциональных требований интеллектуального счетчика , Брюссель, октябрь 2011 г. http: // ec. europa.eu/energy/gas_electricity/smartgrids/doc/2011_10_smart_meter_funtionalities_report_full. pdf

pdf

h Европейская комиссия, Объединенный исследовательский центр, Институт энергетики и транспорта, Руководство по проведению анализа рентабельности проектов Smart Grid , Отчет 25246 евро EN, Петтен 2012.http://ses.jrc.ec.europa.eu/sites/ses.jrc.ec.europa.eu/files/publications/guidelines_for_conducting_a_cost-benefit_analysis_of_smart_grid_projects.pdf; idem, Руководство по анализу рентабельности развертывания интеллектуального измерения , отчет 25103 евро EN, Petten 2012. http://ses.jrc.ec.europa.eu/sites/ses/files/documents/guidelines_for_cost_benefit_analysis_of_smart_metering_deployment.pdf

3 9003 900 Что такое GDPR, его требования и факты?

Компании, которые собирают данные о гражданах в странах Европейского союза (ЕС), должны соблюдать новые строгие правила защиты данных клиентов.Общий регламент по защите данных (GDPR) устанавливает новый стандарт для прав потребителей в отношении их данных, но компании столкнутся с трудностями, поскольку они внедряют системы и процессы для обеспечения соответствия.

Соответствие вызовет некоторые опасения и новые ожидания групп безопасности. Например, GDPR широко рассматривает, что составляет личную идентификационную информацию. Компаниям потребуется такой же уровень защиты для таких вещей, как IP-адрес человека или данные cookie, что и для имени, адреса и номера социального страхования.

GDPR оставляет многое для интерпретации. В нем говорится, что компании должны обеспечивать «разумный» уровень защиты личных данных, например, но не определяется, что считается «разумным». Это дает руководящему органу GDPR большую свободу действий при оценке штрафов за утечку данных и несоблюдение требований.

Время на исходе, чтобы уложиться в срок, поэтому CSO собрал все, что нужно знать любому бизнесу о GDPR, а также рекомендации по соблюдению его требований. Многие из требований не относятся напрямую к информационной безопасности, но процессы и системные изменения, необходимые для выполнения, могут повлиять на существующие системы и протоколы безопасности.

Что такое GDPR?

Европейский парламент принял GDPR в апреле 2016 года, заменив устаревшую директиву о защите данных с 1995 года. В ней содержатся положения, требующие от предприятий защиты личных данных и конфиденциальности граждан ЕС при транзакциях, которые происходят в государствах-членах ЕС. GDPR также регулирует экспорт личных данных за пределы ЕС.

[ Связано: -> Как подготовиться к приближающемуся Общему регламенту защиты данных ]

Положения одинаковы во всех 28 странах-членах ЕС, что означает, что компании должны соблюдать только один стандарт в ЕС.Однако этот стандарт довольно высок, и для его соблюдения и управления большинством компаний потребуется вложить значительные средства.

Почему существует GDPR?

Краткий ответ на этот вопрос – общественное беспокойство по поводу конфиденциальности. В Европе в целом уже давно действуют более строгие правила использования компаниями личных данных своих граждан. GDPR заменяет Директиву ЕС о защите данных, которая вступила в силу в 1995 году. Это было задолго до того, как Интернет стал центром онлайн-бизнеса, которым он является сегодня.Следовательно, директива устарела и не затрагивает многие способы хранения, сбора и передачи данных сегодня.

GDPR заменяет Директиву ЕС о защите данных, которая вступила в силу в 1995 году. Это было задолго до того, как Интернет стал центром онлайн-бизнеса, которым он является сегодня.Следовательно, директива устарела и не затрагивает многие способы хранения, сбора и передачи данных сегодня.

Насколько реальна обеспокоенность общественности по поводу конфиденциальности? Это значительный показатель, и он растет с каждой новой серьезной утечкой данных. Согласно отчету RSA о конфиденциальности и безопасности данных, для которого RSA опросила 7500 потребителей во Франции, Германии, Италии, Великобритании и США, 80% потребителей заявили, что потеря банковских и финансовых данных является главной проблемой. Утерянная информация о безопасности (например,ж., пароли) и идентификационная информация (например, паспорта или водительские права) вызвали озабоченность 76% респондентов.

Тревожной статистикой для компаний, занимающихся данными о потребителях, является то, что 62% респондентов отчета RSA заявили, что в случае взлома они обвинят компанию в потере данных, а не хакера. Авторы отчета пришли к выводу, что «по мере того, как потребители становятся более информированными, они ожидают большей прозрачности и оперативности от управляющих их данными.”

Авторы отчета пришли к выводу, что «по мере того, как потребители становятся более информированными, они ожидают большей прозрачности и оперативности от управляющих их данными.”

Недоверие к тому, как компании обращаются со своей личной информацией, побудило некоторых потребителей принять собственные меры противодействия. Согласно отчету, 41% респондентов заявили, что намеренно фальсифицируют данные при подписке на услуги онлайн. Проблемы безопасности, желание избежать нежелательного маркетинга или риск перепродажи данных были среди их главных забот.

Отчет также показывает, что потребители не легко простят компанию, если произойдет нарушение, раскрывающее их личные данные.72% респондентов в США заявили, что они бойкотируют компанию, которая, по всей видимости, игнорирует защиту их данных. Пятьдесят процентов всех респондентов заявили, что они с большей вероятностью будут делать покупки в компании, которая может доказать, что серьезно относится к защите данных.

«По мере того, как компании продолжают свои цифровые преобразования, более широко используя цифровые активы, услуги и большие данные, они также должны нести ответственность за ежедневный мониторинг и защиту этих данных», – заключил отчет.

Какие типы данных конфиденциальности защищает GDPR?

- Основная идентификационная информация, такая как имя, адрес и идентификационные номера

- Интернет-данные, такие как местоположение, IP-адрес, данные файлов cookie и RFID-метки

- Медицинские и генетические данные

- Биометрические данные

- Расовые или этнические данные

- Политические взгляды

- Сексуальная ориентация

На какие компании влияет GDPR?

Любая компания, которая хранит или обрабатывает личную информацию о гражданах ЕС в странах ЕС, должна соблюдать GDPR, даже если у них нет бизнес-присутствия в ЕС.Конкретные критерии для компаний, которые должны соответствовать:

- Присутствие в стране ЕС.

- Нет присутствия в ЕС, но обрабатывает личные данные жителей Европы.

- Более 250 сотрудников.

- Менее 250 сотрудников, но его обработка данных влияет на права и свободы субъектов данных, не является случайной или включает определенные типы конфиденциальных личных данных.

Фактически это означает почти все компании. Опрос PwC показал, что 92% компаний U.Компании S. считают GDPR главным приоритетом защиты данных.

Фактически это означает почти все компании. Опрос PwC показал, что 92% компаний U.Компании S. считают GDPR главным приоритетом защиты данных.

В новом опросе, проведенном Propeller Insights при спонсорской поддержке Netsparker Ltd., руководители спрашивали, какие отрасли больше всего пострадают от GDPR. В большинстве случаев (53%) сектор технологий пострадал больше всего, за ним следовали интернет-магазины (45%), компании-разработчики программного обеспечения (44%), финансовые услуги (37%), онлайн-услуги / SaaS (34%) и розничные / потребительские товары. (33%).

Кто в моей компании будет отвечать за соблюдение нормативных требований?

GDPR определяет несколько ролей, которые несут ответственность за обеспечение соответствия: контроллер данных, обработчик данных и сотрудник по защите данных (DPO).Контроллер данных определяет, как обрабатываются личные данные и для каких целей. Контроллер также несет ответственность за соблюдение требований внешних подрядчиков.

[ Связано: -> Требования GDPR повышают глобальные ставки защиты данных ]

Обработчиками данных могут быть внутренние группы, которые ведут и обрабатывают записи личных данных, или любая аутсорсинговая фирма, которая выполняет все или часть этих действий. GDPR возлагает на обработчиков данных ответственность за нарушения или несоблюдение.Тогда возможно, что и ваша компания, и партнер по обработке, например поставщик облачных услуг, будут нести ответственность за штрафные санкции, даже если вина полностью ложится на партнера по обработке.

GDPR требует, чтобы контроллер и процессор назначили DPO для наблюдения за стратегией безопасности данных и соответствием GDPR. Компании должны иметь DPO, если они обрабатывают или хранят большие объемы данных граждан ЕС, обрабатывают или хранят специальные личные данные, регулярно контролируют субъектов данных или являются государственным органом.Некоторые государственные организации, такие как правоохранительные органы, могут быть освобождены от требования DPO.

Согласно исследованию Propeller Insights, 82% компаний-респондентов заявили, что у них уже есть штатные сотрудники, хотя 77% планируют нанять нового или заменяющего DPO до крайнего срока 25 мая. Этот наем не заканчивается на DPO. Около 55% респондентов сообщили, что наняли не менее шести новых сотрудников для обеспечения соответствия GDPR.

Как GDPR влияет на контракты с третьими сторонами и клиентами?

GDPR возлагает равную ответственность на контроллеры данных (организацию, владеющую данными) и обработчики данных (внешние организации, которые помогают управлять этими данными).Сторонний процессор, не соответствующий требованиям, означает, что ваша организация не соответствует требованиям. Новое постановление также содержит строгие правила сообщения о нарушениях, которые должен соблюдать каждый в цепочке. Организации также должны информировать клиентов об их правах в соответствии с GDPR.

Это означает, что все существующие контракты с обработчиками (например, поставщиками облачных услуг, поставщиками SaaS или поставщиками услуг по расчету заработной платы) и клиентами должны четко определять обязанности. В пересмотренных контрактах также необходимо определить последовательные процессы управления и защиты данных и сообщения о нарушениях.

В пересмотренных контрактах также необходимо определить последовательные процессы управления и защиты данных и сообщения о нарушениях.

«Самая большая работа связана с закупками внутри компании – вашими сторонними поставщиками, вашими поставщиками, которые обрабатывают данные от вашего имени», – говорит Мэтью Льюис, руководитель международной практики банковского дела и регулирования в компании Axiom, предоставляющей юридические услуги. «Существует целая группа поставщиков, которые имеют доступ к этим личным данным, и GDPR очень четко определяет, что вам необходимо убедиться, что все эти третьи стороны соблюдают GDPR и обрабатывают данные соответствующим образом».

Клиентские контракты также должны отражать нормативные изменения, – говорит Льюис.«Клиентские контракты принимают различные формы, будь то интерактивные переходы по ссылкам или официальные соглашения, в которых вы берете на себя обязательства в отношении того, как вы просматриваете, получаете доступ и обрабатываете данные».

Прежде чем эти контракты могут быть пересмотрены, руководители предприятий, ИТ-отделы и группы безопасности должны понять, как данные хранятся и обрабатываются, и согласовать соответствующий процесс отчетности. «Технологическим группам, директорам по информационным технологиям и группе управления данными требуется довольно масштабное упражнение, чтобы понять, какие данные подходят для компании, где они хранятся или обрабатываются и куда экспортируются за пределы компании.Как только вы поймете эти потоки данных и их влияние на бизнес, вы сможете начать определять поставщиков, на которых вам нужно больше всего сосредоточиться как с точки зрения информационной безопасности, так и с точки зрения управления этими отношениями в будущем и того, как вы запомните это в контракте. сам », – говорит Льюис.

GDPR может также изменить отношение бизнес-групп и специалистов по безопасности к данным. Большинство компаний рассматривают свои данные и процессы, которые они используют для добычи полезных ископаемых, как актив, но это восприятие изменится, говорит Льюис. «Учитывая явное согласие GDPR и компании, которым необходимо более детально разбираться в данных и потоках данных, теперь существует целый ряд обязательств, связанных с накоплением данных», – говорит Льюис. «Это совершенно другое мировоззрение как с точки зрения законодательства, так и с точки зрения соблюдения нормативных требований, но, возможно, более важно для того, как бизнес думает о накоплении и использовании этих данных, а также для групп информационной безопасности и того, как они думают об управлении этими данными».

«Учитывая явное согласие GDPR и компании, которым необходимо более детально разбираться в данных и потоках данных, теперь существует целый ряд обязательств, связанных с накоплением данных», – говорит Льюис. «Это совершенно другое мировоззрение как с точки зрения законодательства, так и с точки зрения соблюдения нормативных требований, но, возможно, более важно для того, как бизнес думает о накоплении и использовании этих данных, а также для групп информационной безопасности и того, как они думают об управлении этими данными».

«Данные уходят из фирмы разными способами, – говорит Льюис.«Хотя директора по информационным технологиям и технологические группы должны иметь возможность отслеживать все это, вам также необходимо установить защиту». Эти меры защиты должны быть прописаны в контракте, чтобы сторонние фирмы понимали, что они могут и не могут делать с данными.

Льюис отмечает, что, пройдя через процесс определения обязательств и ответственности, он подготавливает компанию к оперативному соблюдению GDPR. «Если один из ваших поставщиков скажет:« Вы были взломаны вчера вечером », знают ли они, кому звонить и как реагировать в рамках соблюдения нормативных требований», – говорит он.

«Если один из ваших поставщиков скажет:« Вы были взломаны вчера вечером », знают ли они, кому звонить и как реагировать в рамках соблюдения нормативных требований», – говорит он.

72-часовое окно отчетности, которое требует GDPR, делает особенно важным, чтобы поставщики знали, как правильно сообщать о нарушении. «Если поставщик был взломан, а вы являетесь одним из тысяч клиентов, уведомляют ли они ваш отдел закупок, сотрудника по счетам или кого-то из счетов к получению? Это могло произойти разными способами », – говорит Льюис.

Вы хотите, чтобы в контракте был четко определен путь, по которому информация будет поступать к лицу в вашей организации, ответственному за сообщение о нарушении.«Регулирующий орган не собирается говорить, что у вас не должно было быть нарушения. Они скажут, что у вас должна быть политика, процедуры и структура реагирования, чтобы быстро решить эту проблему », – говорит Льюис.

Более крупным компаниям, возможно, придется обновить тысячи контрактов. Эта проблема усложняется тем, что это нужно делать на поздних этапах процесса соответствия. Прежде чем вы сможете определить обязанности и ответственность, вы должны точно знать, какие данные у вас есть, где и как они обрабатываются, а также потоки данных.«Это привело к тому, что многие учреждения стремятся к сроку, пытаясь решить технические и операционные проблемы, и вынуждены наверстывать упущенное, заключая правильный контракт, чтобы обеспечить выполнение этого. Многие фирмы не пересматривали условия контрактов ».

Эта проблема усложняется тем, что это нужно делать на поздних этапах процесса соответствия. Прежде чем вы сможете определить обязанности и ответственность, вы должны точно знать, какие данные у вас есть, где и как они обрабатываются, а также потоки данных.«Это привело к тому, что многие учреждения стремятся к сроку, пытаясь решить технические и операционные проблемы, и вынуждены наверстывать упущенное, заключая правильный контракт, чтобы обеспечить выполнение этого. Многие фирмы не пересматривали условия контрактов ».

Возникает вопрос: что произойдет, если все контракты не будут заключены к майскому крайнему сроку? Льюис видит несколько рисков, связанных с невыполнением контрактов:

- Оперативный: Если вы не договорились с поставщиком о ваших процессах, неясно, как вы будете действовать в соответствии с GDPR.

- Управление поставщиками: согласно GDPR вам необходимо знать, как работают ваши поставщики, включая их структуру безопасности, и как они управляют данными. Без этого знания вы не знаете, какой риск они представляют.

- Нормативные штрафы: Льюис отмечает, что ЕС известен своей готовностью взимать высокие штрафы за несоблюдение нормативных требований. Если происходит нарушение, отсутствие контрактов вполне может сработать против компании. «Отсутствие контракта – признак того, что вы не знаете, что делают ваши поставщики, и это более серьезная проблема управления, связанная с тем, какую инфраструктуру вы используете и как обрабатываете данные», – говорит Льюис.«Это дает регулирующему органу представление о том, насколько вы организованы и насколько хорошо вы понимаете свои потоки данных».

12 причин, почему защита конфиденциальности данных приносит пользу для бизнеса