Сроки хранения документов по номенклатуре дел в образовательном учреждении: Тольяттинский медицинский колледж » Страница не найдена

Рекомендации по составлению номенклатуры дел

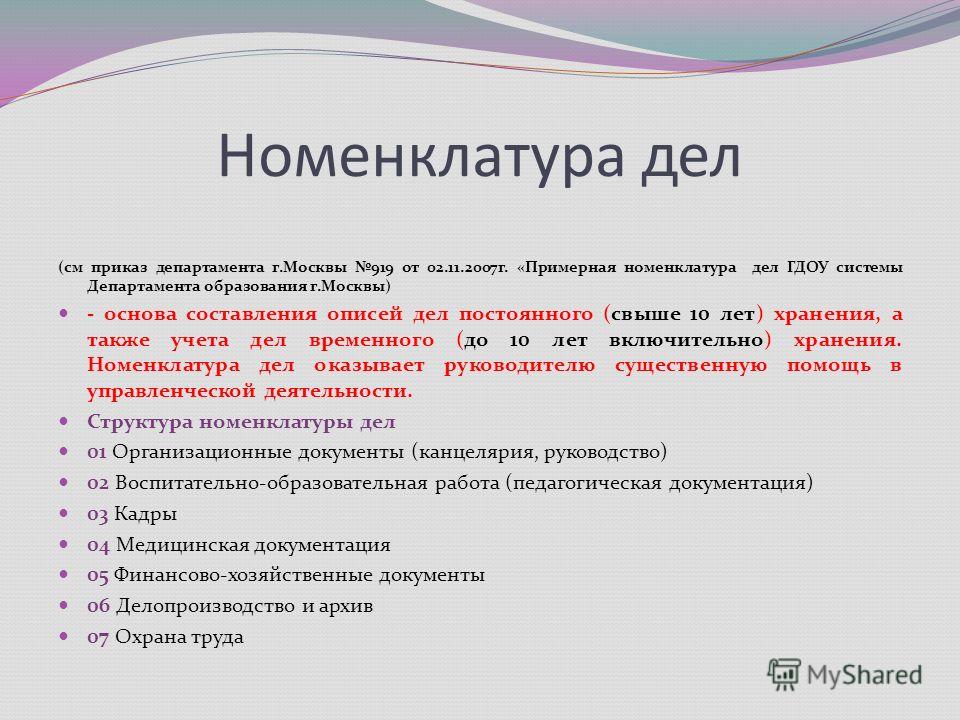

Понятие номенклатуры дел

В деятельности любой организации образуется множество всевозможных документов. Если их не упорядочивать даже в течение небольшого промежутка времени (например, неделя или месяц), часть просто можно не найти. Чтобы знать о том, какие бумаги и в каком подразделении следует вести, кто с ними должен работать, где и в течение какого времени они должны храниться составляют номенклатуру дел. Поэтому каждая организация обязана иметь номенклатуру дел.

Современная жизнь диктует четкую систему учета и архивирования документов. А ведь именно номенклатура дел отражает такую систему. Надо сказать, что большинство специалистов отдают себе отчет в важности такого документа. В 70 процентов организаций оформляется номенклатура дел.

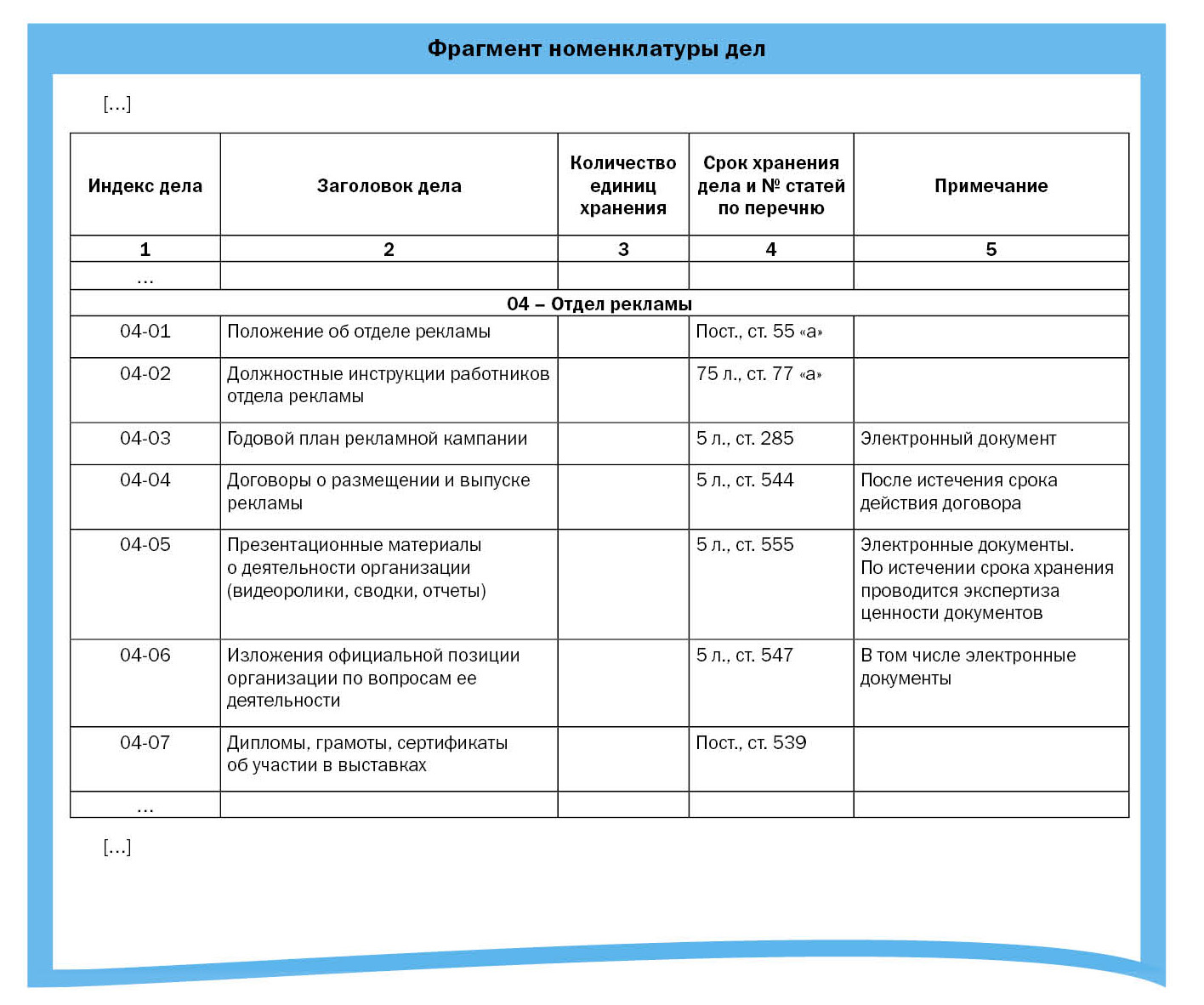

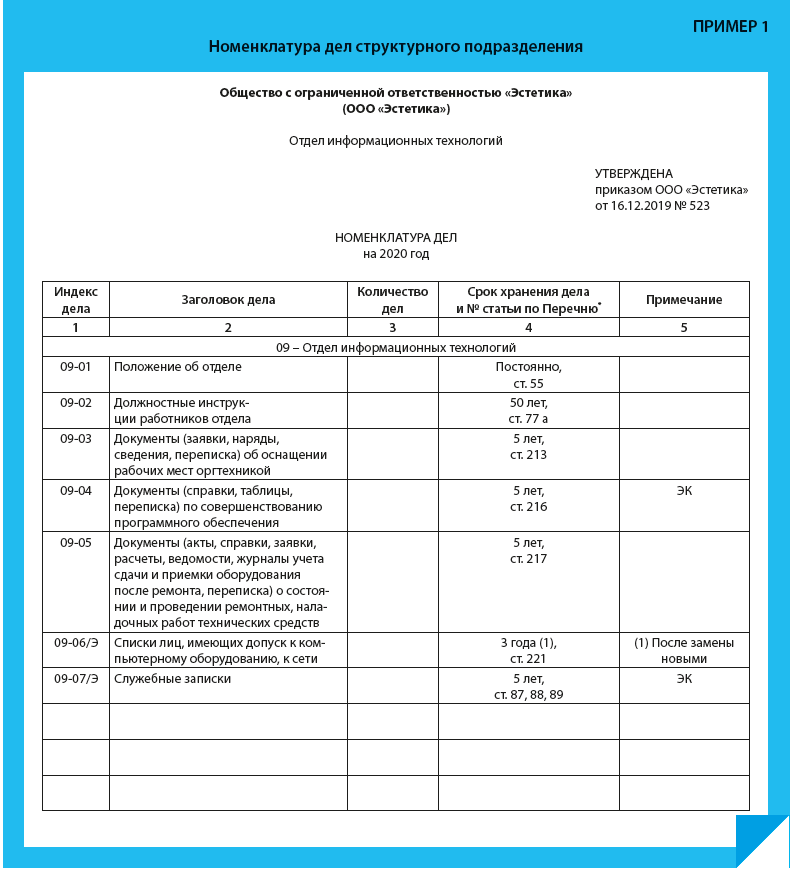

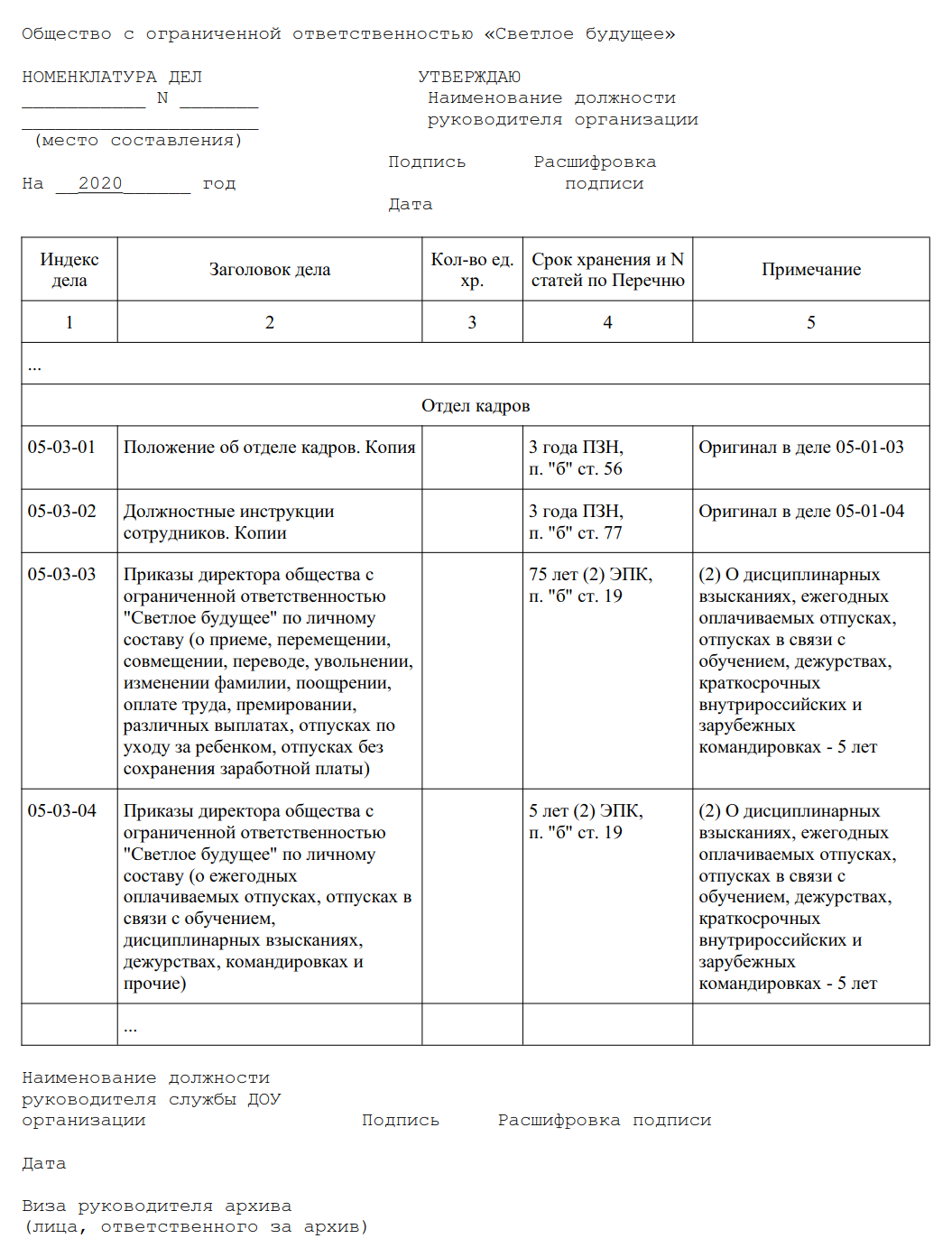

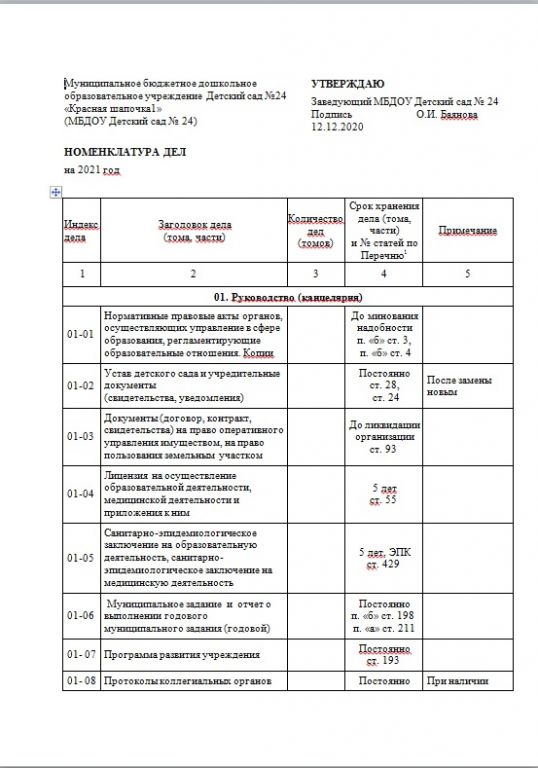

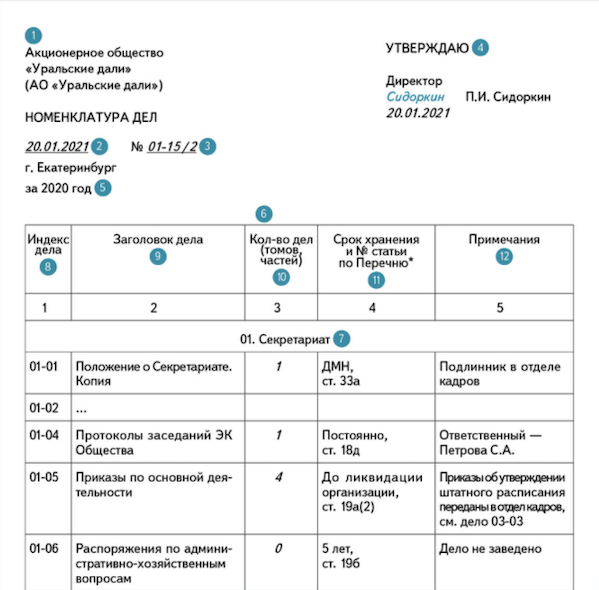

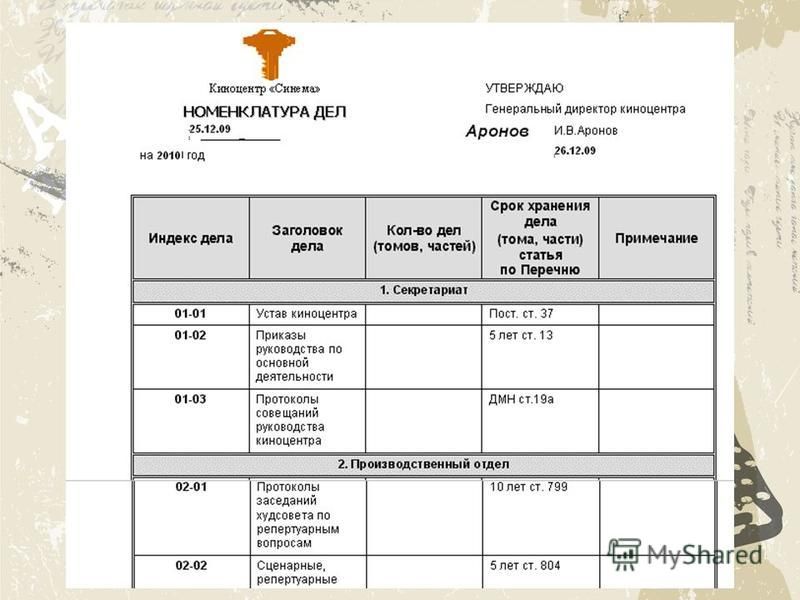

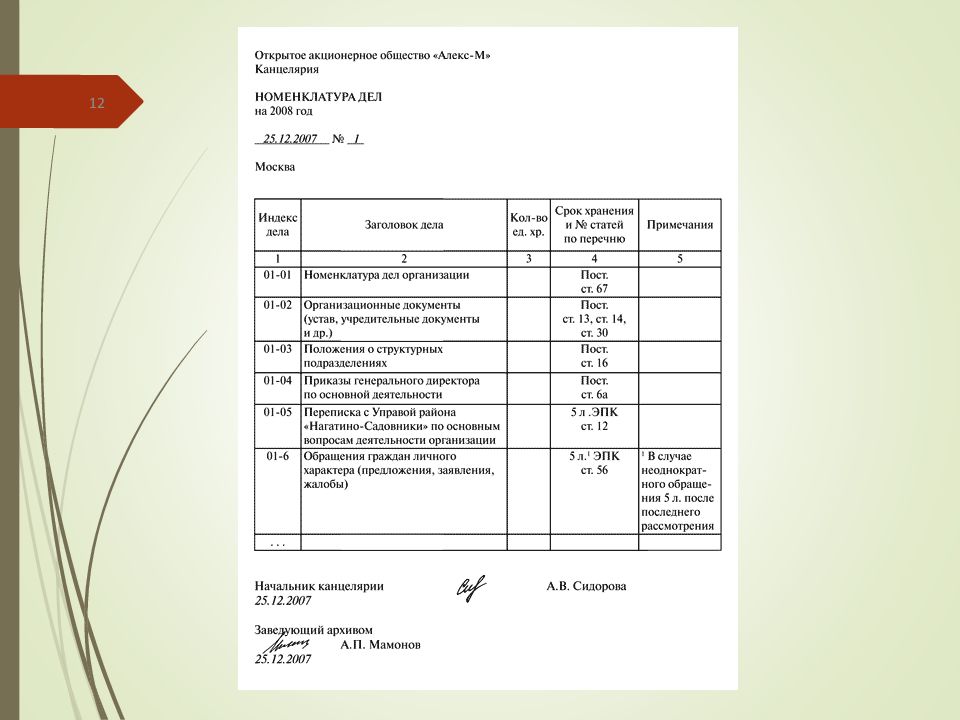

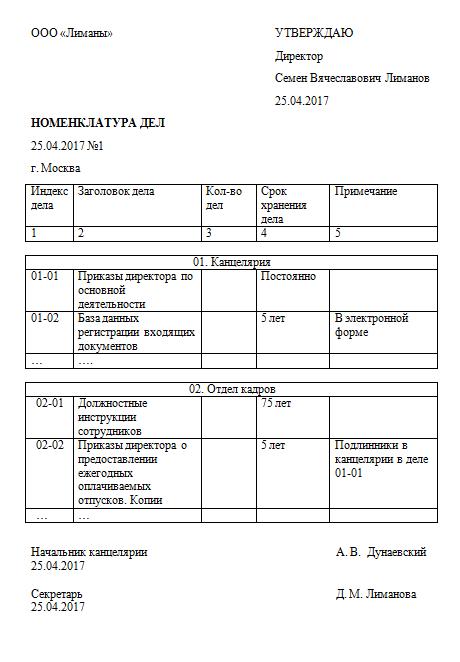

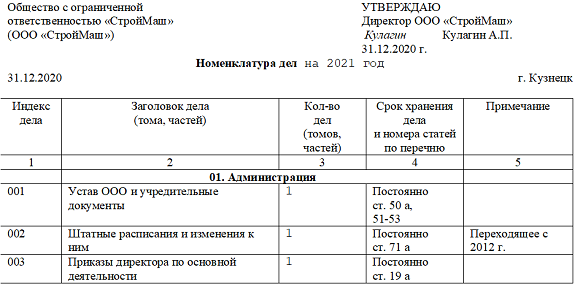

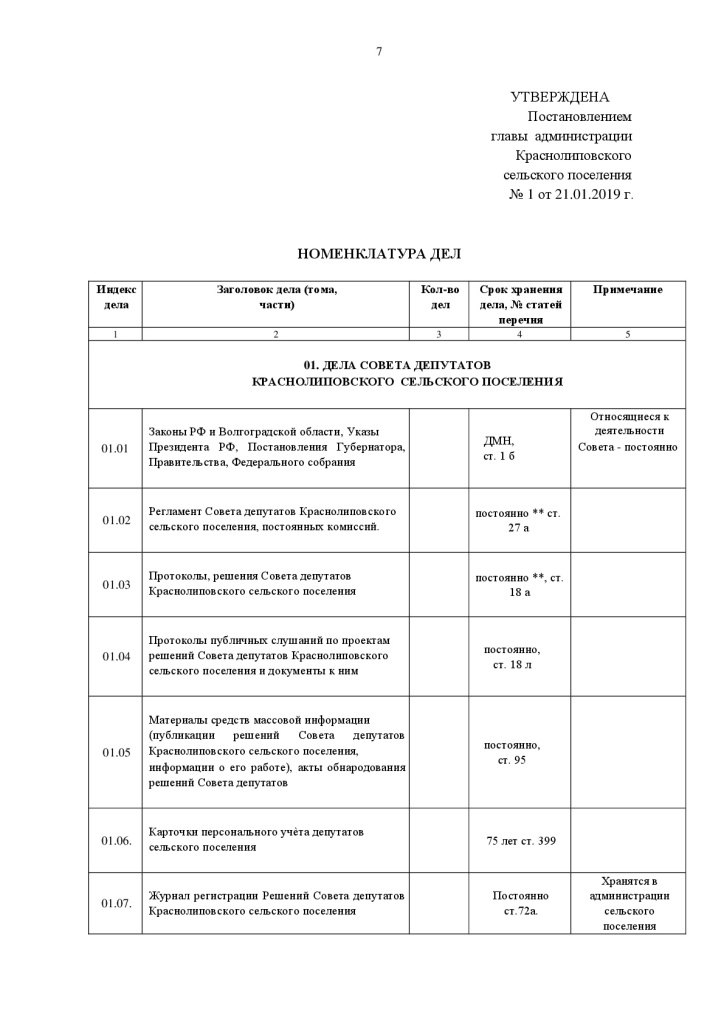

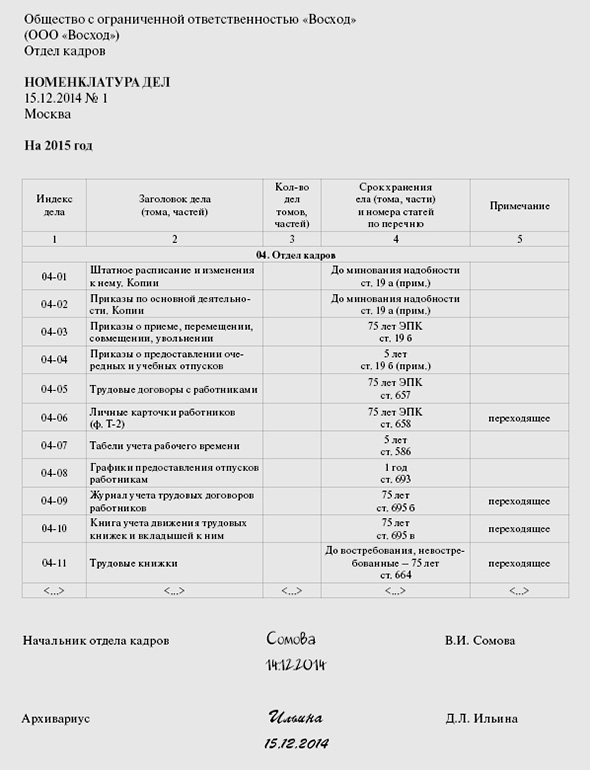

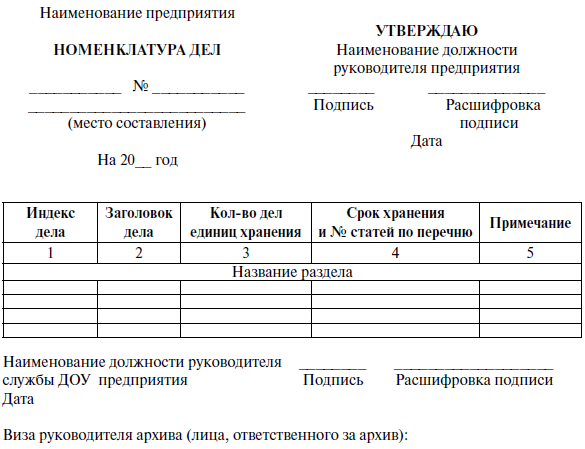

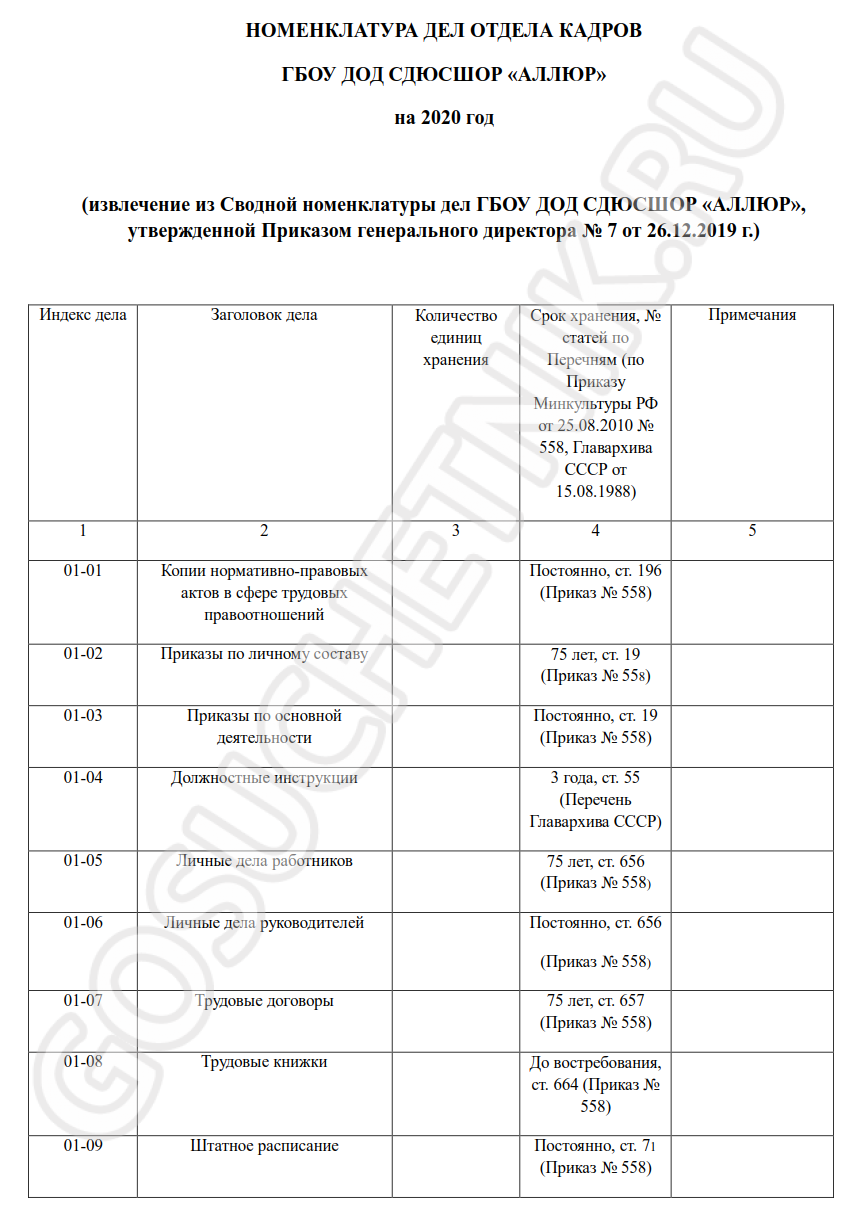

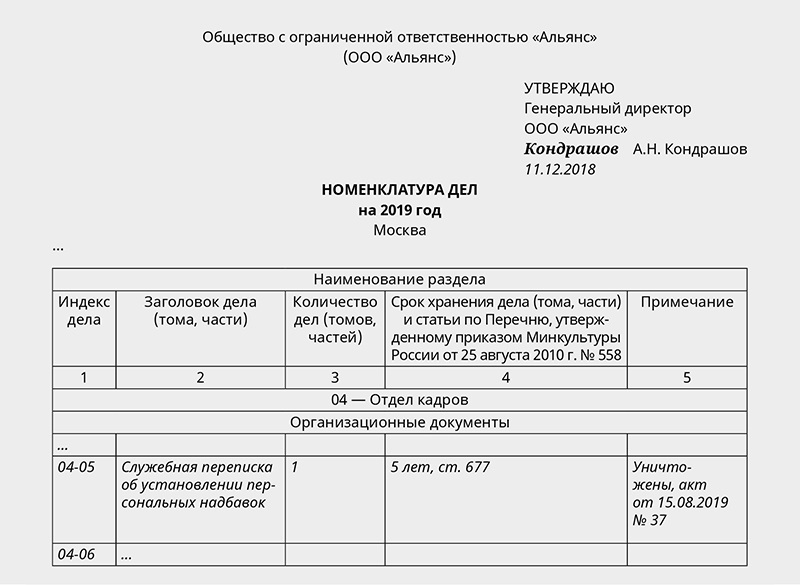

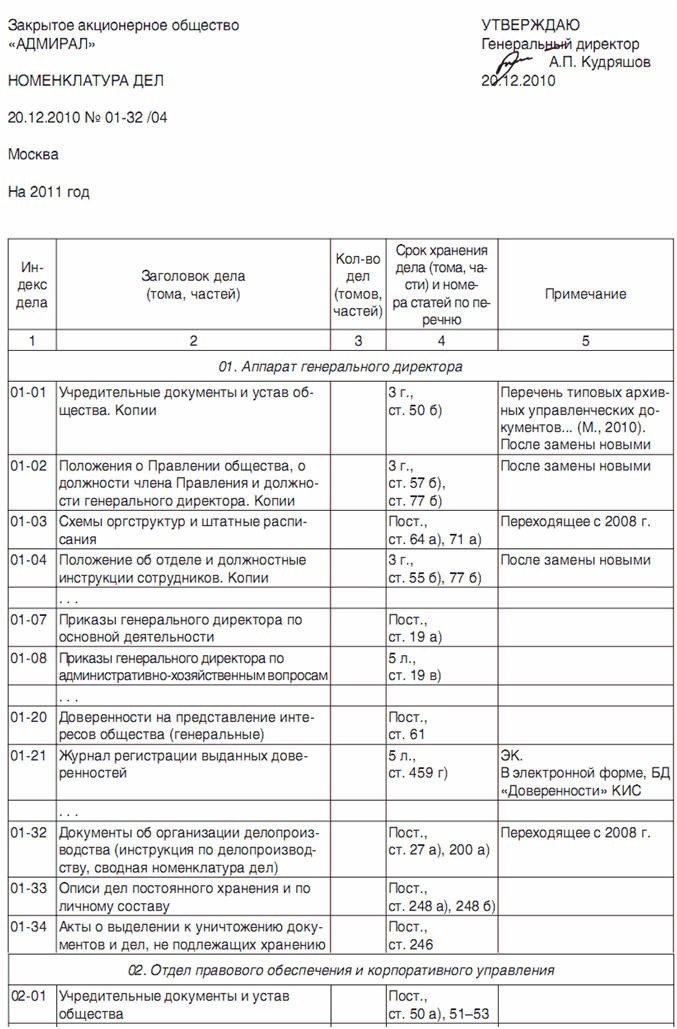

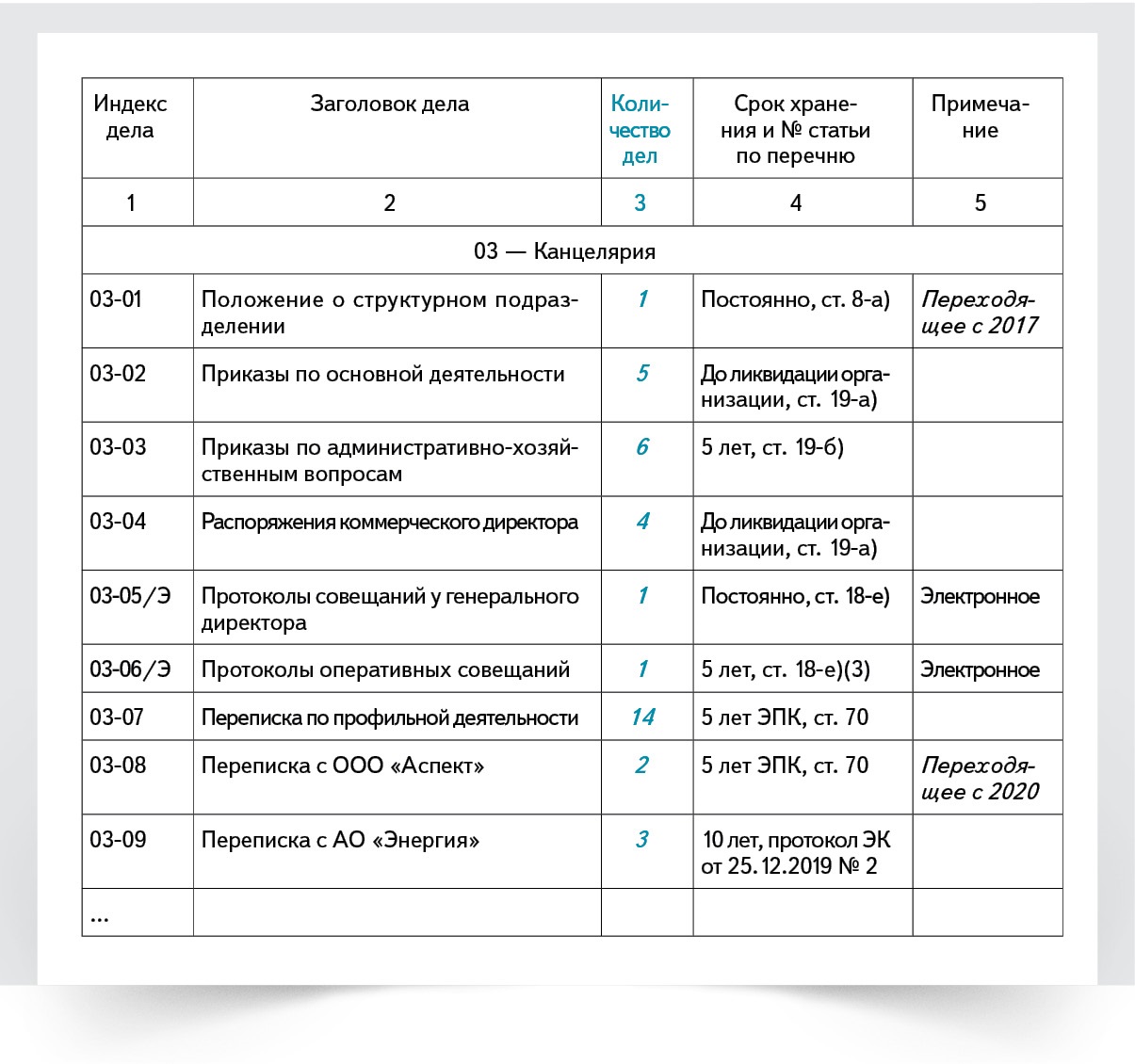

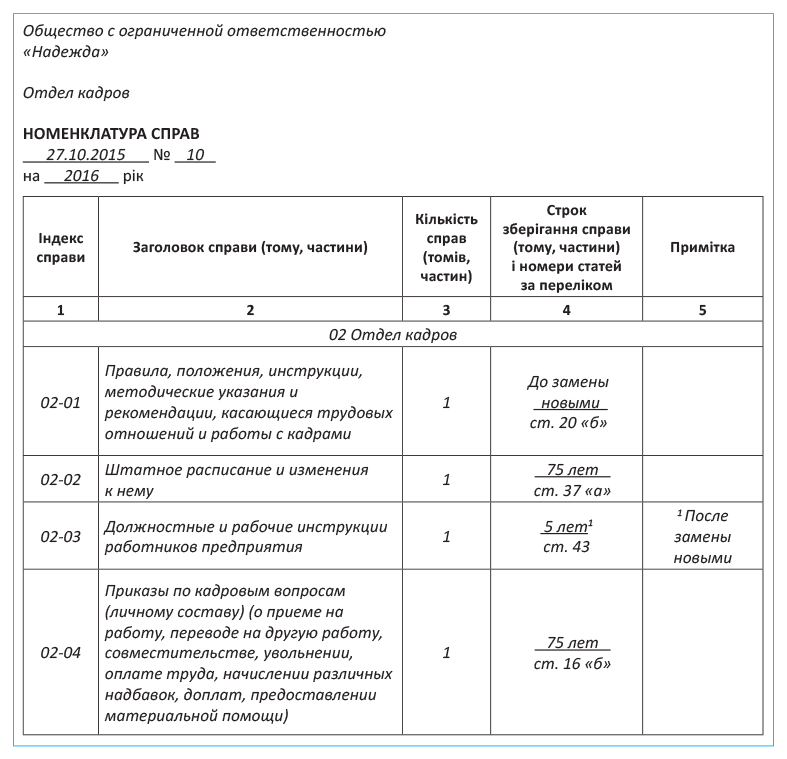

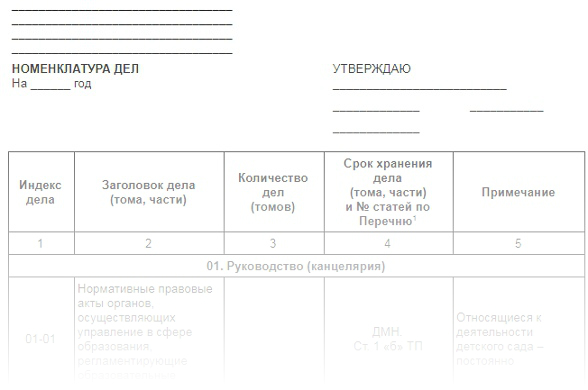

Номенклатура дел представляет собой систематизированный перечень заголовков дел, заводимых в делопроизводстве организации, с указанием сроков их хранения, оформленный в установленном порядке (приложение № 1).

Номенклатура дел составляется для обеспечения порядка формирования и учета дел в делопроизводстве организации.

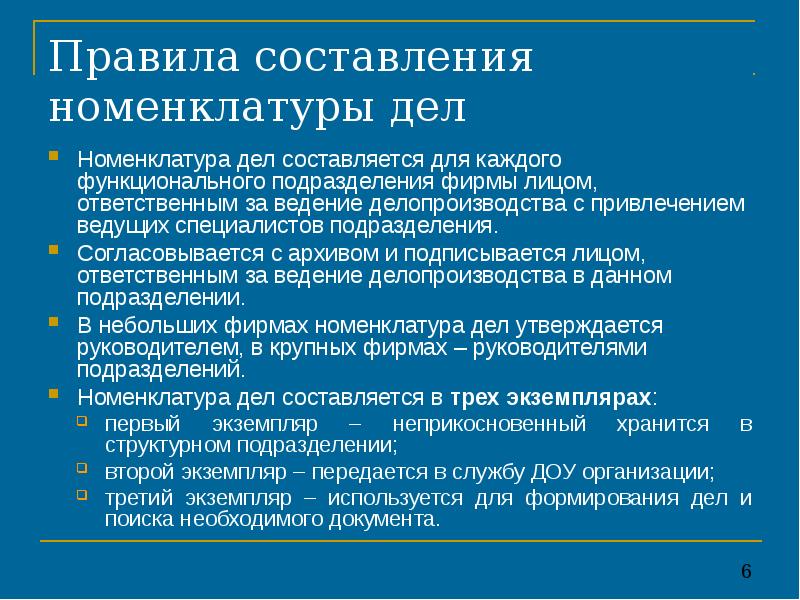

Основные требования к составлению номенклатур дел организации

1. Каждая организация, независимо от наличия типовой или примерной номенклатуры дел должна иметь конкретную номенклатуру дел.

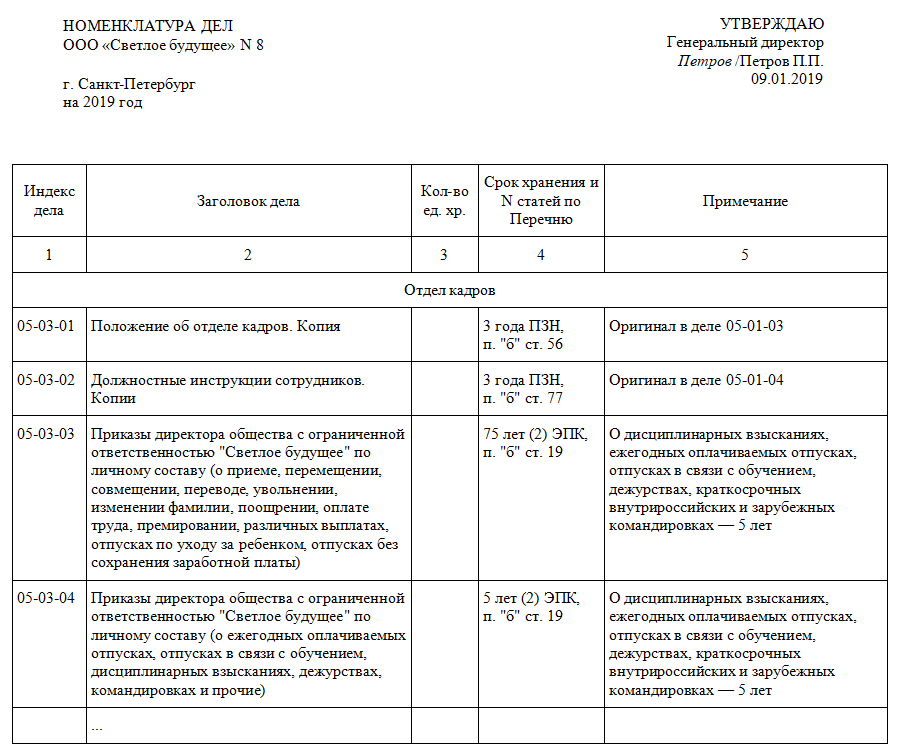

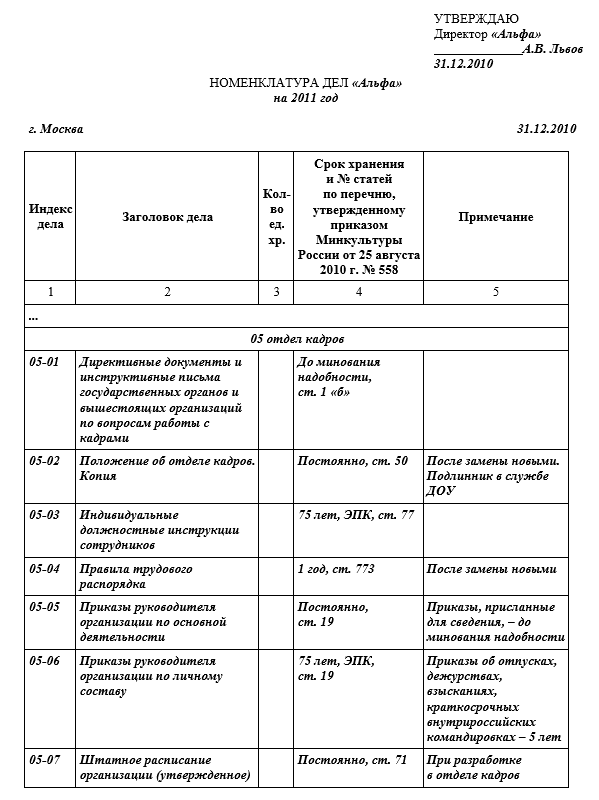

2. Номенклатура дел организации на предстоящий календарный год составляется в последнем квартале предшествующего года по установленной форме.

3. Номенклатура дел организации составляется на основе изучения состава, содержания и количества документов, образующихся в процессе деятельности организации.

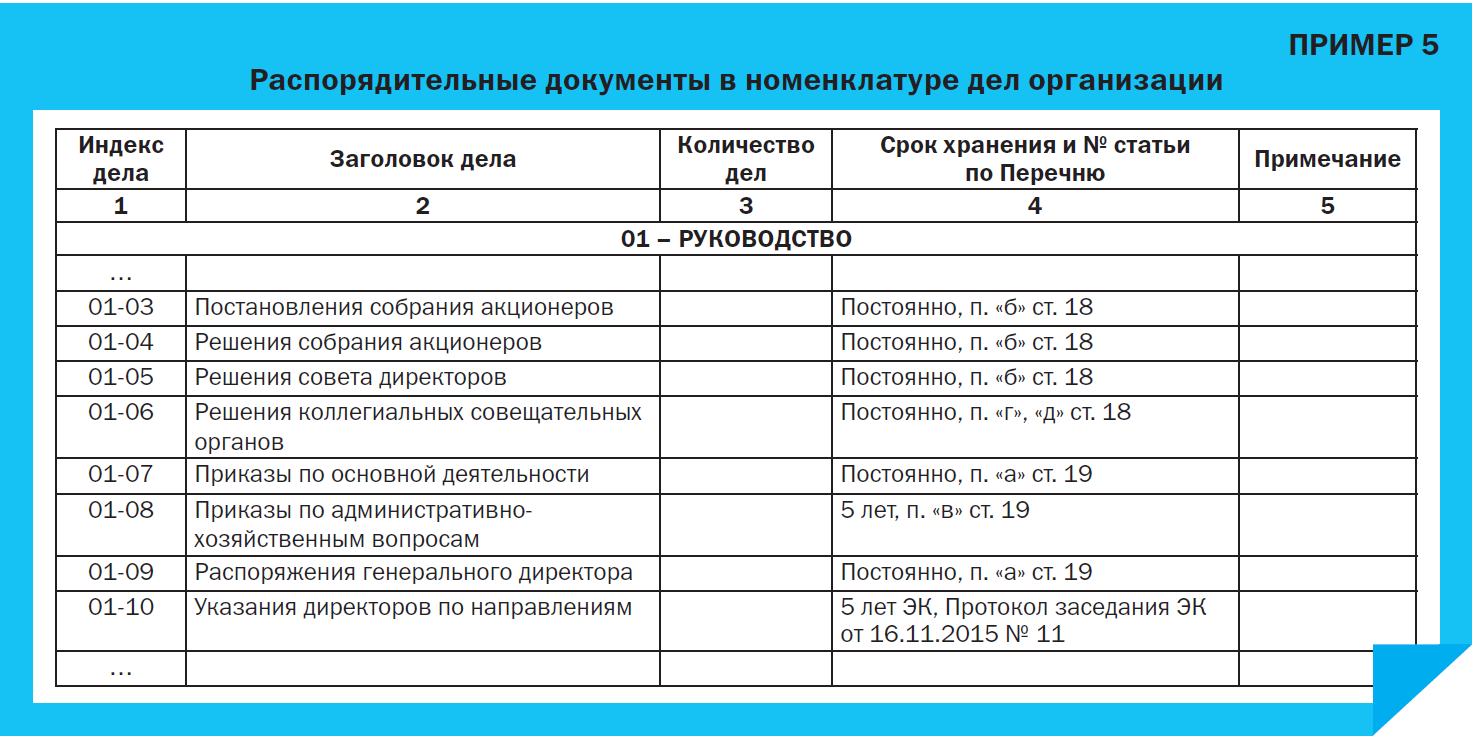

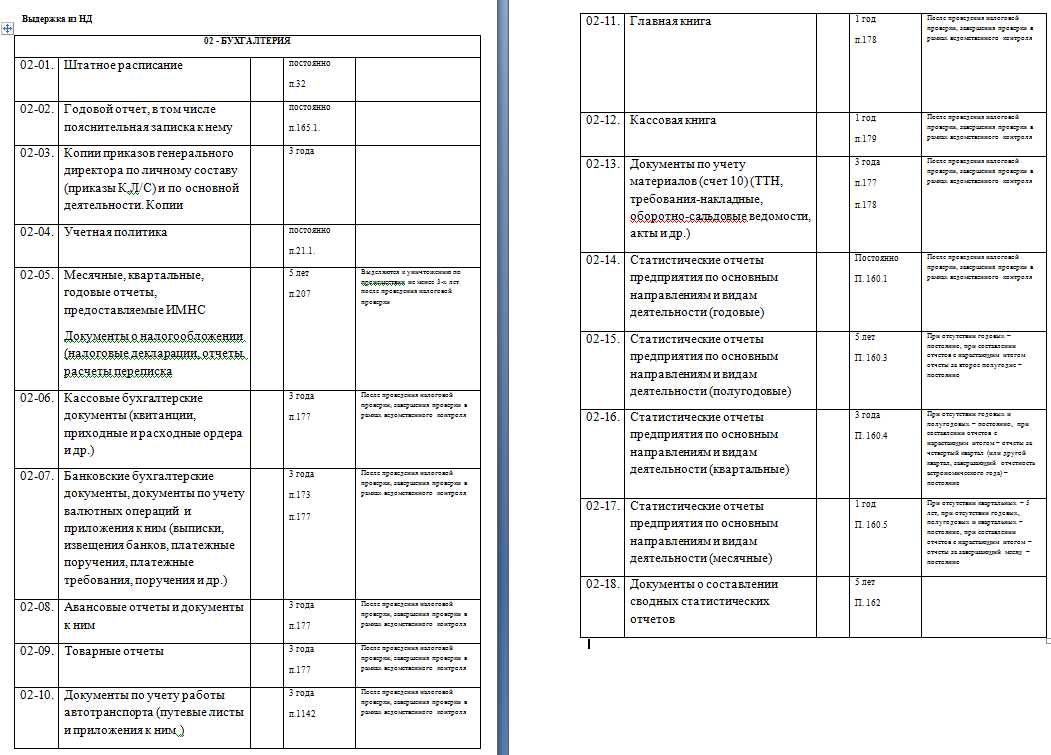

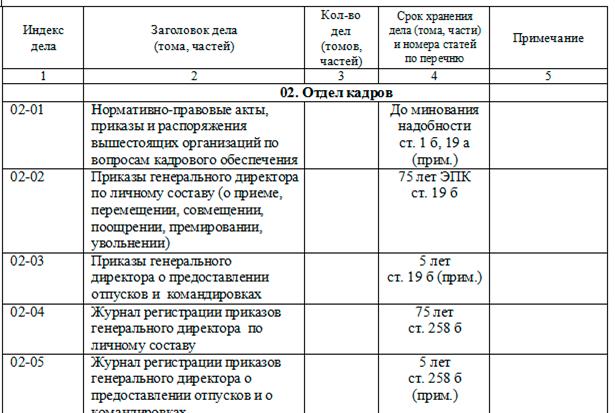

4. Основой для определения структуры номенклатуры дел является структура (штатное расписание) организации. Названиями разделов номенклатуры дел организации являются названия структурных подразделений, расположенные в номенклатуре в соответствии с утвержденной структурой. Первый раздел номенклатуры включает заголовки дел, содержащие организационно-распорядительную документацию организации.

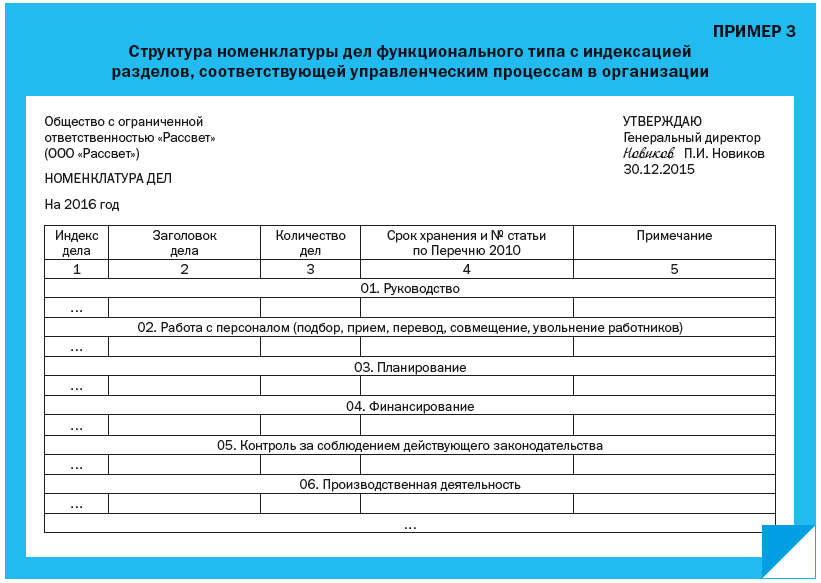

Если организация не имеет структурного деления, номенклатура дел строится по производственно-отраслевой или функциональной схемам; названия ее разделов определяются содержанием управленческих функций и направлений деятельности организации.

5. В номенклатуру дел не включают печатные издания: справочники, сборники и т.д.

Кто должен составить номенклатуру дел?

За разработку документа отвечает, как правило, служба делопроизводства организации. Эта служба может именоваться по-разному, например общий отдел, канцелярия или секретариат. Если такая служба отсутствует, номенклатуру должен составлять секретарь руководителя или работник, на которого приказом руководителя организации возложена ответственность за ведение делопроизводства. Их главная задача – собрать со всех отделов “фрагменты” будущего единого документа, обобщить их, внести необходимые изменения и корректировки, придать документу установленную форму.

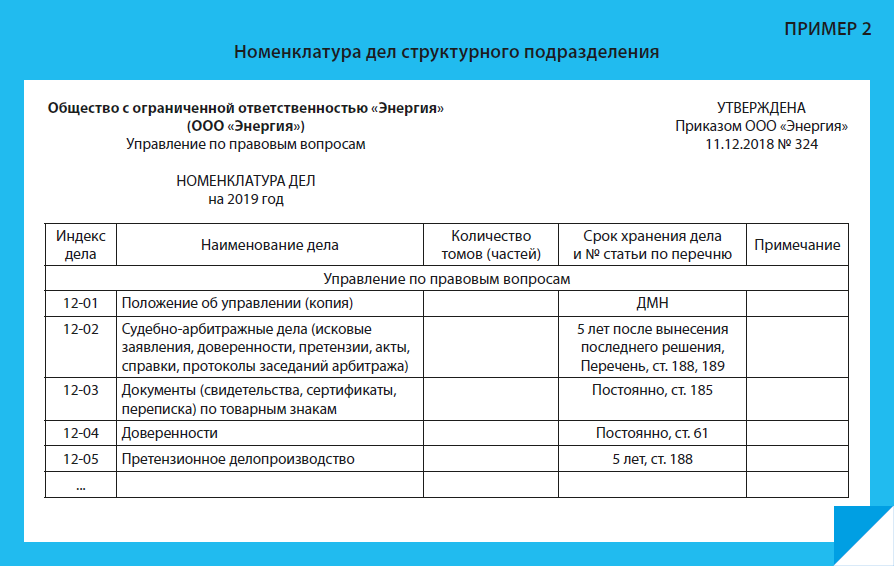

Если организация имеет структурные подразделения, то каждое структурное подразделение организации ежегодно составляет номенклатуру дел своего структурного подразделения, т.к. никто лучше работников и руководителя структурного подразделения не знает о составе документов своего отдела. Затем на их основе составляется сводная номенклатура дел организации ответственным за сводную номенклатуру.

Если организация небольшая и не имеет структурных подразделений, в номенклатуру дел включаются дела, в которых систематизируются документы, отражающие функции и задачи организации. В таком случае разделами номенклатуры дел могут быть направления деятельности организации. Например, в номенклатуре дел редакции газеты можно установить следующие разделы: руководство и контроль, работа с кадрами, бухгалтерский учет и отчетность и др.

Порядок составления и утверждения номенклатуры дел организации

1. Перед тем как составить номенклатуру дел следует тщательно изучить состав и содержание документов, образующихся в деятельности организации. При этом учитываются устав или положение об организации, положения о ее структурных подразделениях, штатное расписание, номенклатура дел организации за прошлый год, описи дел постоянного и временного хранения, регистрационные формы, ведомственные и типовые перечни документов с указанием сроков их хранения, типовые и примерные номенклатуры дел.

При этом учитываются устав или положение об организации, положения о ее структурных подразделениях, штатное расписание, номенклатура дел организации за прошлый год, описи дел постоянного и временного хранения, регистрационные формы, ведомственные и типовые перечни документов с указанием сроков их хранения, типовые и примерные номенклатуры дел.

2. Чтобы руководители структурных подразделений не тянули с разработкой номенклатуры дел, стоит издать приказ по организации, в котором установить четкие сроки сдачи документа и кому (ответственному исполнителю) (приложение № 2). Либо в должностных инструкциях руководящих работников, либо в трудовом договоре нужно прописать условие о том, что они обязаны это делать. Если такое условие не содержится в документах работника, составляющего номенклатуру дел, привлечь его к дисциплинарной ответственности за несоблюдение сроков для сдачи разработанной номенклатуры, установленных приказом, не получится.

3. После того как изучили состав документов, руководители структурных подразделений составляют список документов, образующихся в деятельности организации, т. е. индивидуальную номенклатуру дел структурного подразделения. Если в организации нет структурных подразделений, то разделами номенклатуры дел могут быть направления деятельности организации. Индивидуальная номенклатура дел структурного подразделения подписывается руководителем структурного подразделения и передается ответственному исполнителю в электронном варианте и на бумажном носителе.

е. индивидуальную номенклатуру дел структурного подразделения. Если в организации нет структурных подразделений, то разделами номенклатуры дел могут быть направления деятельности организации. Индивидуальная номенклатура дел структурного подразделения подписывается руководителем структурного подразделения и передается ответственному исполнителю в электронном варианте и на бумажном носителе.

4. Составление сводной номенклатуры лучше всего поручить отделу документационного обеспечения. При его отсутствии это может сделать секретарь или же кадровый работник.

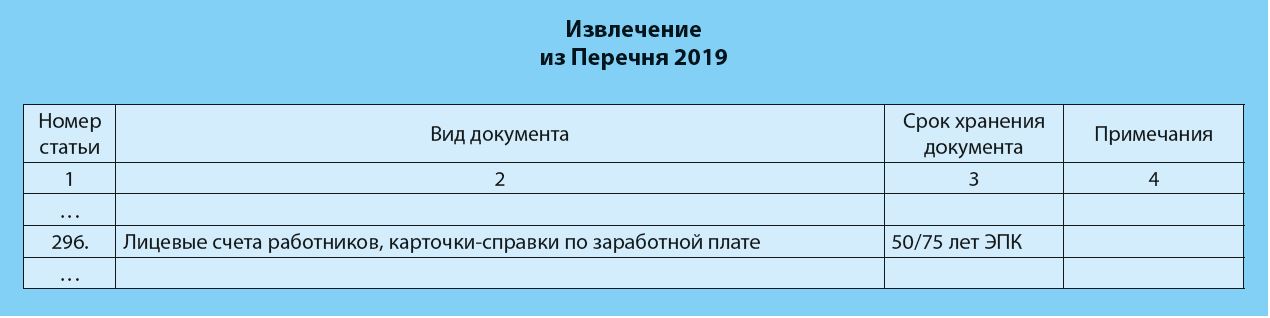

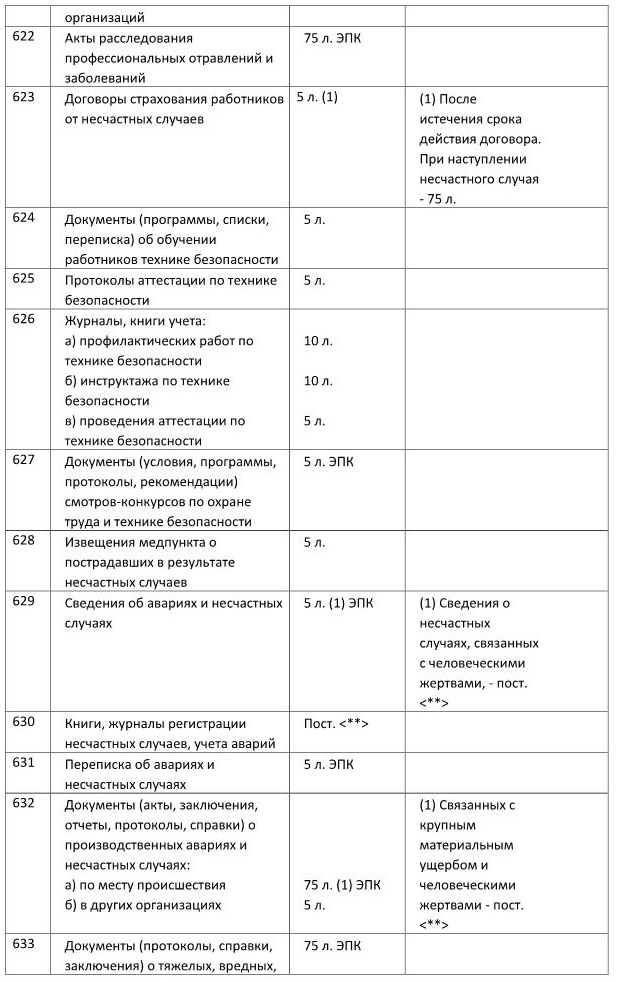

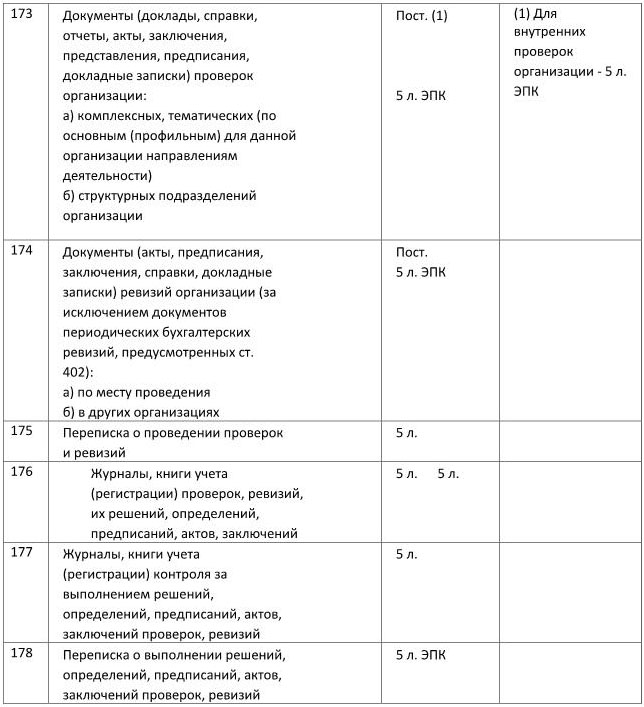

5. Установить срок хранения дела помогут:

– Перечень типовых управленческих архивных документов, образующихся в процессе деятельности государственных органов, органов местного самоуправления и организаций, с указанием сроков хранения (утвержден приказом Министерства культуры РФ от 25.08.2010 №558).

Можно назвать его основным. В первую очередь сроки хранения ищем в нем.

– Перечень типовых архивных документов, образующихся в научно-технической и производственной деятельности организаций, с указанием сроков хранения (утвержден приказом Министерства культуры и массовых коммуникаций РФ от 31.

Название говорит за себя. Здесь указаны сроки хранения технической документации.

Если же нужной информации нет ни в одном из двух предоставленных источников, организация может назначить срок хранения сама. Но будьте очень внимательны и осторожны: во-первых, данные перечни очень обширны, и пропустить нужный пункт ничего не стоит. Во-вторых, срок хранения документов может также быть в отраслевом законодательстве.

Рекомендуем вам устанавливать сроки хранения документов совместно с начальниками отделов. Все перечни поделены на разделы и пункты по функционалу, так что необязательно просматривать сотни позиций в поисках одного документа. Например, можно отдельно распечатать и принести руководителю фрагмент перечня, посвященный документам по имуществу, по закупкам, по АХО и т.д.

В случае, если вы берете сроки хранения не только из указанных перечней, но и из законодательства, графу «Срок хранения» можно назвать «Срок хранения дела и ссылка на НПА».

zapolnyaem_ND2

Точно так же устанавливаем сроки хранения для всех документов каждого структурного подразделения.

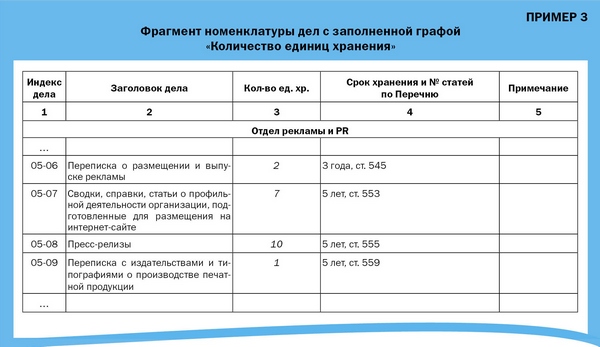

Третью графу пока оставляем нетронутой, она заполняется в конце года по факту.

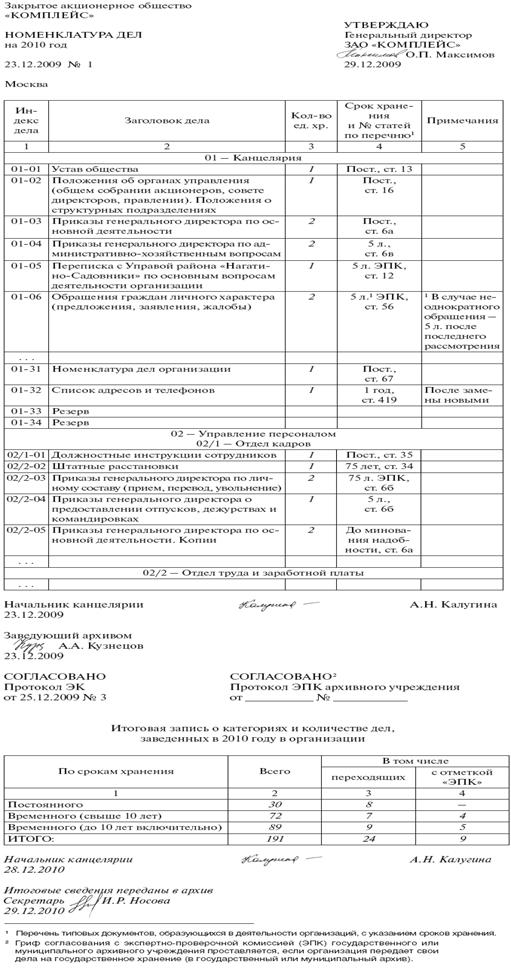

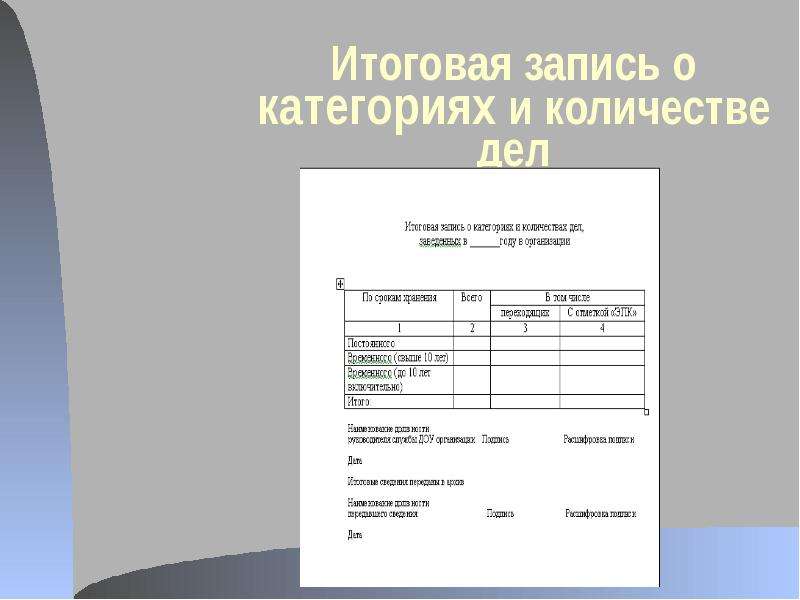

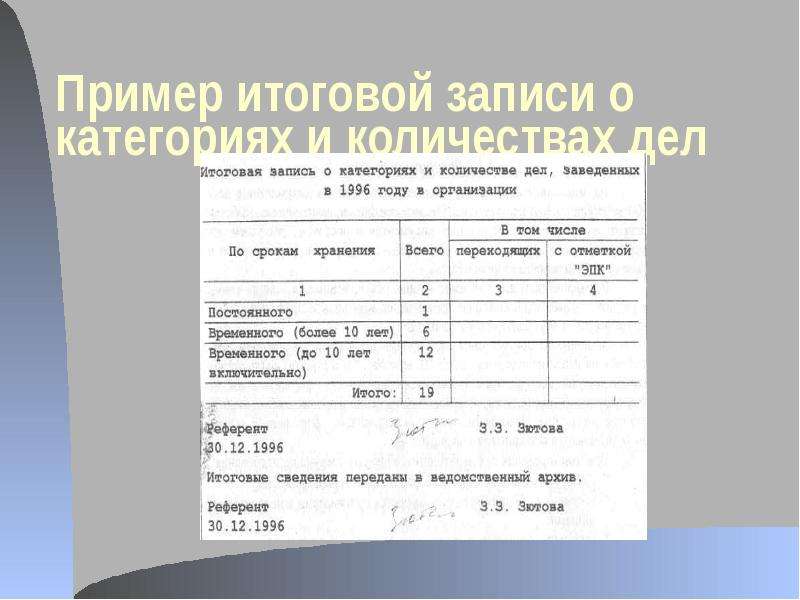

Каждая номенклатура дел должна иметь в конце Итоговую запись о количестве дел, заведенных в году. Для нее также есть специальная готовая форма, взять ее можно из Основных правил работы архивов организаций. Заполняется такая форма, также как и количество единиц хранения, после завершения года. Достаточно просто посчитать количество томов каждой категории дел и внести их в запись.

После того как проект номенклатуры дел согласован, подписан, он обязательно должен быть утвержден руководителем организации. Только в этом случае номенклатура дел обретет юридическую силу.

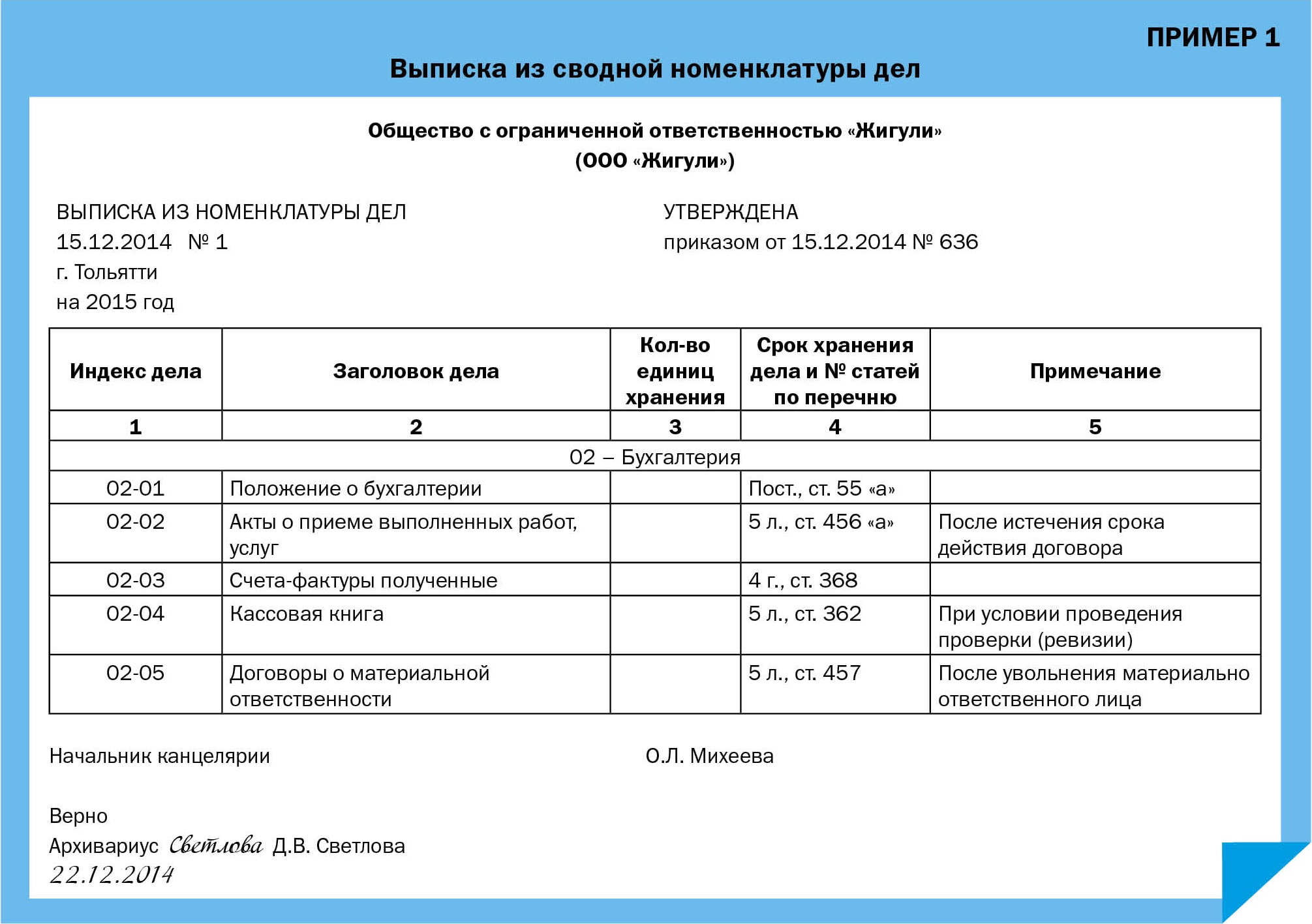

6. После утверждения номенклатуры дел необходимо сделать выписки по соответствующим разделам для руководителей структурных подразделений и раздать им для использования. Ее прикрепляют на внутреннюю сторону шкафа, где хранятся дела, и активно используют для формирования дел и поиска документов для справок.

Помните, что номенклатура дел согласовывается с архивным учреждением не реже одного раза в 3 года.

В случае коренного изменения функций и структуры организации она подлежит пересогласованию и утверждению независимо от срока ее согласования.

Утвержденный экземпляр номенклатуры дел является документом постоянного хранения и включается в раздел номенклатуры службы делопроизводства.

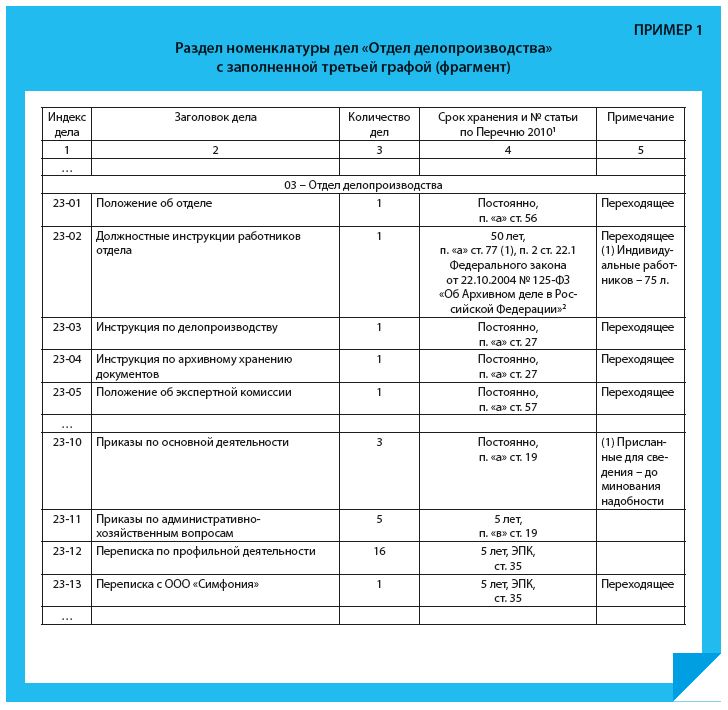

Приложение 1

Приложение 2

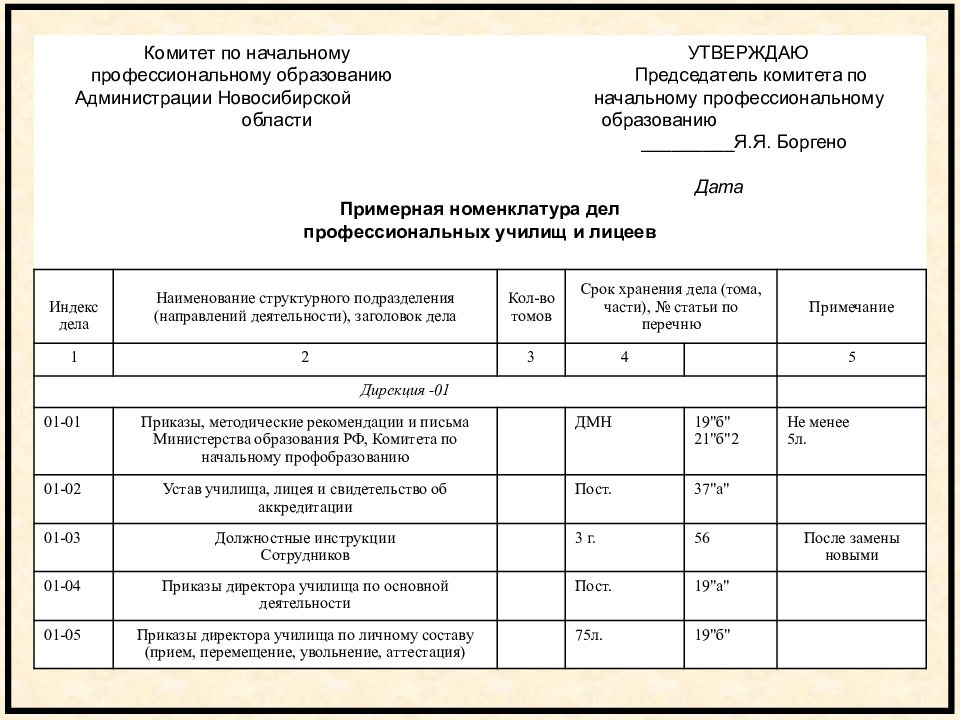

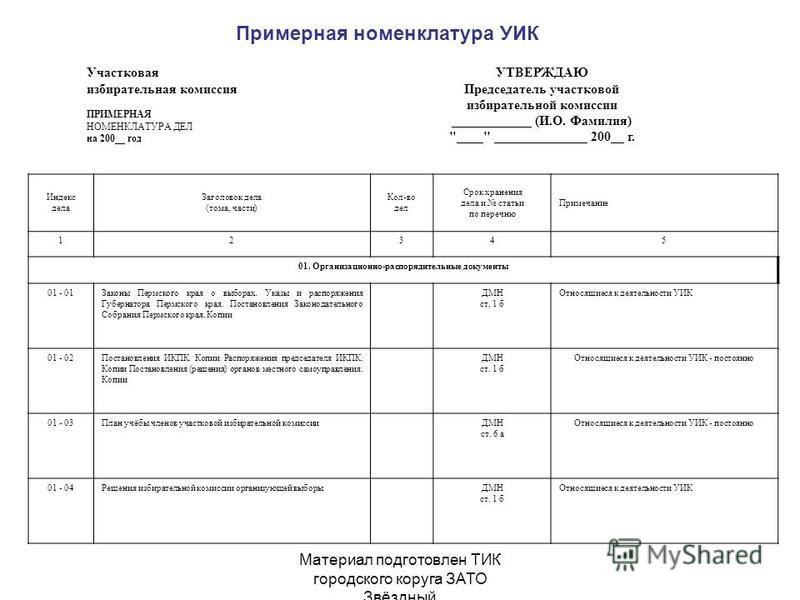

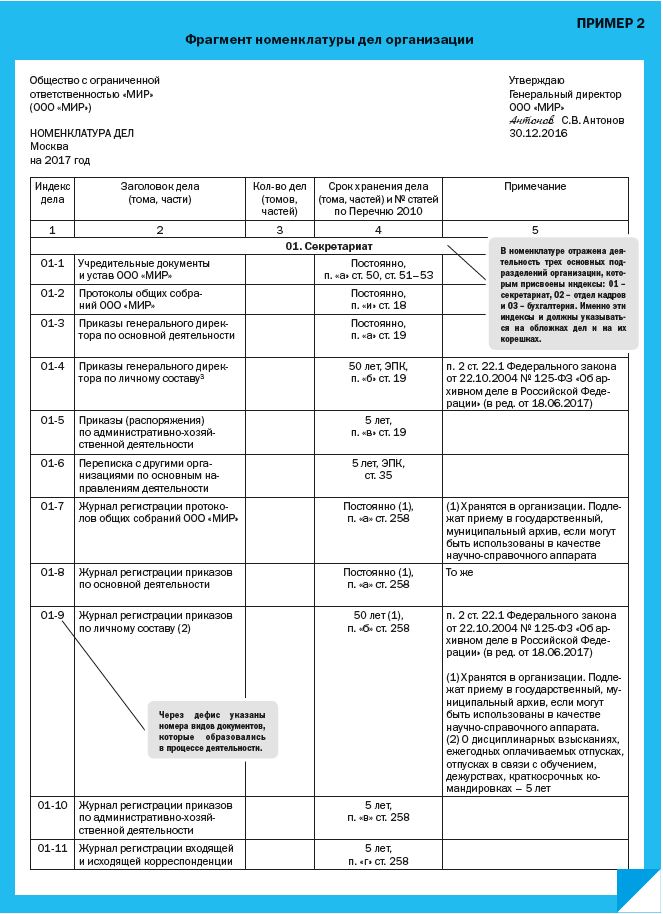

Примерная номенклатура дел образовательного учреждения

Типовая номенклатура дел образовательного учреждения играет роль документа, который включает в себя список бумаг, образующихся в ходе деятельности организации. О том, какие требования предъявляются к содержанию номенклатуры и как ее правильно составить, расскажем в статье.

Что представляет собой номенклатура дел образовательного учреждения?

Деятельность любого предприятия предполагает документальную составляющую, в которую включаются как внешние документы (например, письма от партнеров), так и внутренние, непосредственно касающиеся существования самой организации (приказы, переписка, локальные акты и т. д.). На сотрудников, которые составляют бумаги, возлагается обязанность по сохранению их в надлежащем состоянии и последующей сдаче в архив для хранения.

д.). На сотрудников, которые составляют бумаги, возлагается обязанность по сохранению их в надлежащем состоянии и последующей сдаче в архив для хранения.

Для упорядочивания документального фонда образовательной организации разрабатывается соответствующая номенклатура, которая представляется собой систематизированный перечень дел, которые имеются в производстве.

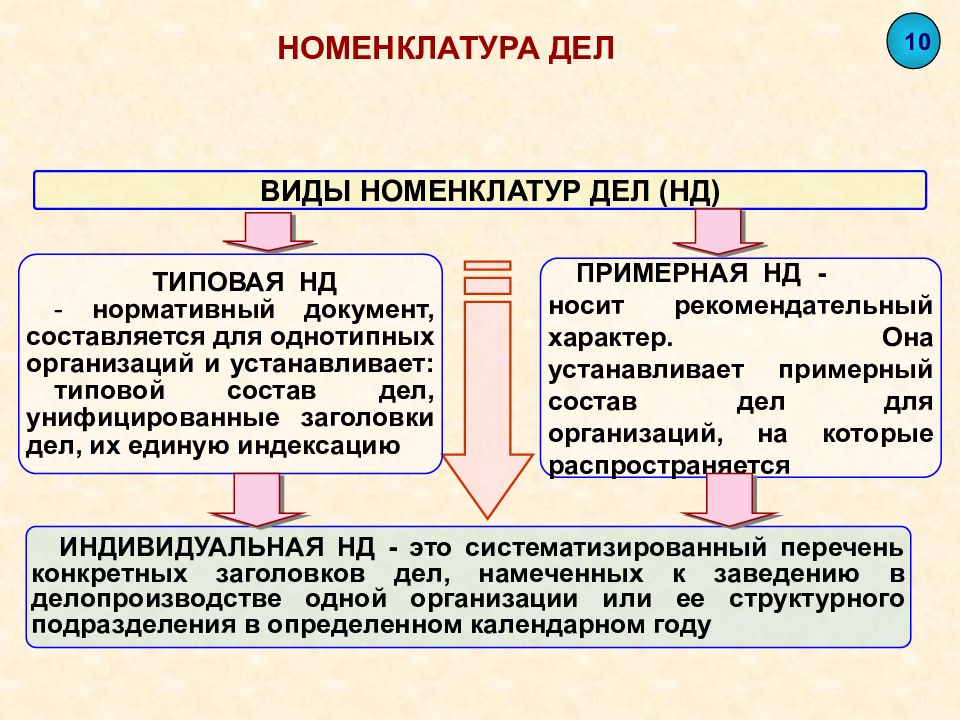

Согласно п. 3.4.4 Основных правил работы архивов организаций, одобренных решением Коллегии Росархива от 06.02.2002, выделяется 3 вида номенклатуры:

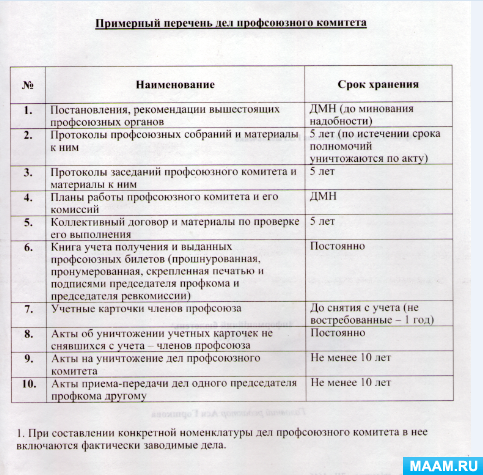

- Типовая. Этот вид утверждается на уровне нормативного акта и обязателен для применения в однотипных организациях (например, дошкольных образовательных учреждениях). Как правило, отхождение от утвержденного текста при составлении номенклатуры в конкретном учреждении образования нежелательно, но допустимо с учетом имеющихся особенностей деятельности.

- Примерная. Указывает на приблизительный список дел, который может быть включен в номенклатуру предприятия.

Положения документа носят рекомендательный характер и необязательны к применению.

Положения документа носят рекомендательный характер и необязательны к применению. - Индивидуальная. Это номенклатура, которая утверждается в организации. При ее составлении могут быть использованы положения типовой и примерной номенклатур.

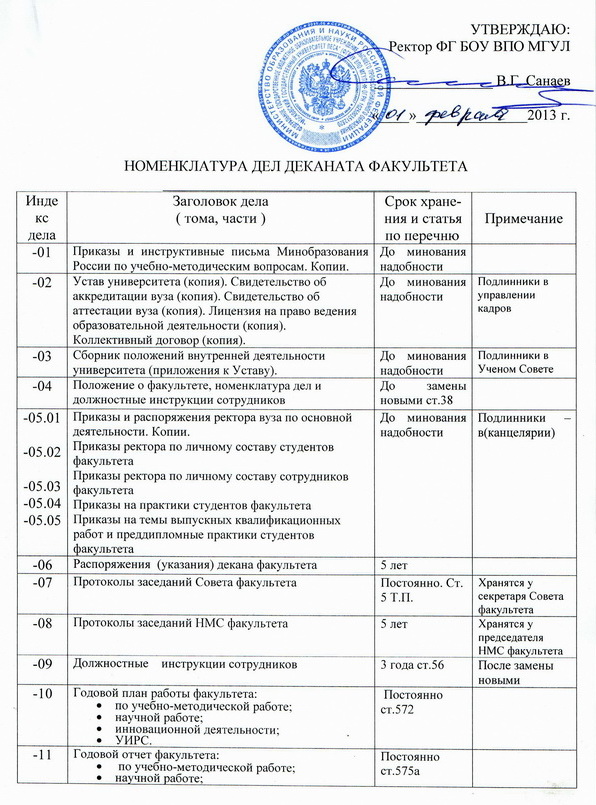

В образовательной организации может быть разработана сводная номенклатура всех дел, в состав которой включаются списки дел по структурным подразделениям (должны быть разработаны на едином бланке в аналогичной форме).

Законодателем не утверждено типовой номенклатуры для всех образовательных организаций. Если при этом не имеется и примерной формы документа, работодатель вправе ее разработать и принять соответствующим локальным актом.

Номенклатура дел образовательной организации является основным учетным документом в производстве, обеспечивая:

- закрепление индексации дел, которая может применяться при проведении регистрационных действий с документами;

- систематизацию бумаг;

- включение сведений о сроках хранения документов;

- учет дел временного (до 10 лет) и постоянного (свыше 10 лет) хранения.

Как правило, разработкой номенклатуры документального фонда занимается сотрудник отдела делопроизводства, хотя эта обязанность может быть возложена и на кого-нибудь другого. Руководитель должен лишь издать соответствующий приказ, определяющий сферу ответственности, или прописать данную обязанность в должностной инструкции служащего.

При рассмотрении вопроса формирования номенклатуры в образовательном учреждении мы будет опираться на 2 нормативных акта:

- «Основные правила работы архивов организаций» (одобрены решением Коллегии Росархива от 06.02.2002).

- Письмо Минобразования РФ от 20.12.2000 № 03-51/64 «О Методических рекомендациях по работе с документами в общеобразовательных учреждениях».

Как составляется номенклатура дел образовательного учреждения?

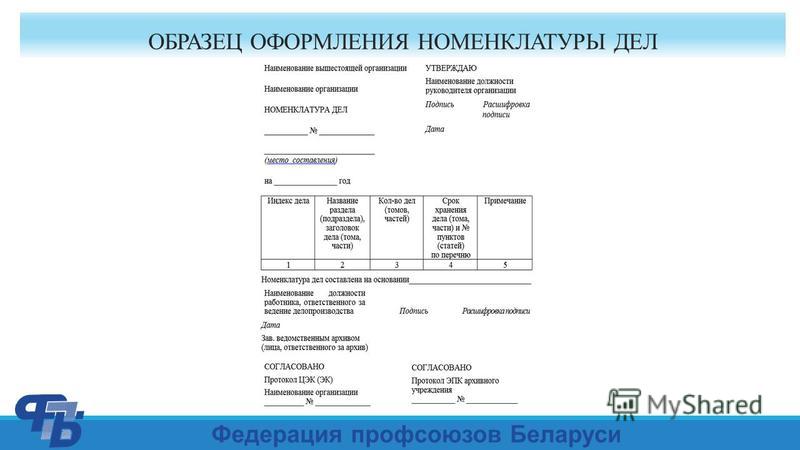

Номенклатура представляет собой документ, оформленный в письменном виде или с использованием технических средств. Она составляется на фирменном бланке организации и визируется руководителем архива (либо иным должностным лицом, в чьи обязанность входит ведение архива), после чего утверждается руководителем образовательной организации.

После того как документ будет принят, все начальники структурных подразделений должны получить выписки из документа о том, как они должны использовать в работе его разделы. При необходимости работодатель может утвердить локальным актом методические рекомендации по работе с номенклатурой и довести их до сведения всех работников предприятия.

ПРИМЕЧАНИЕ: номенклатура утверждается на каждый календарный год, поэтому разработкой документа необходимо заняться не позднее 4 квартала текущего года.

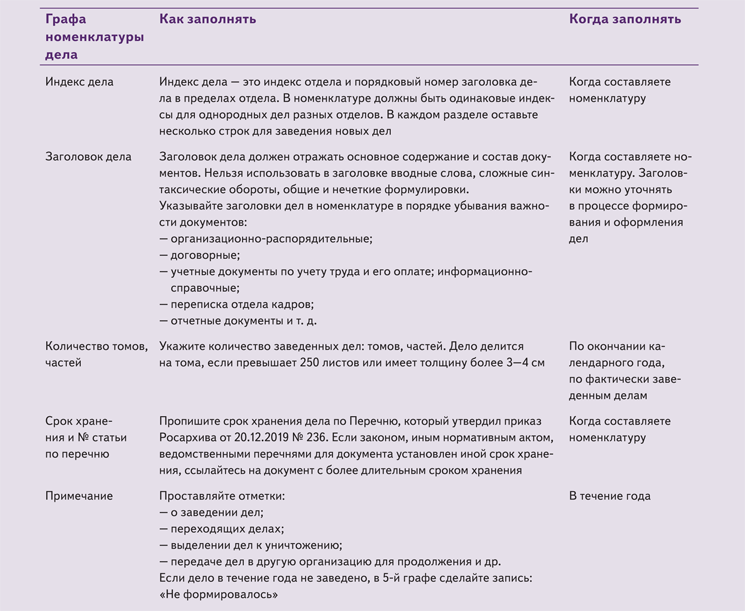

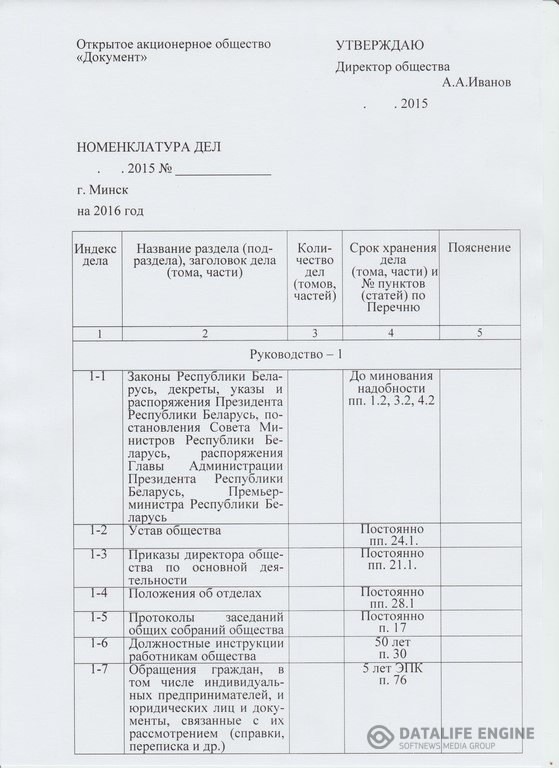

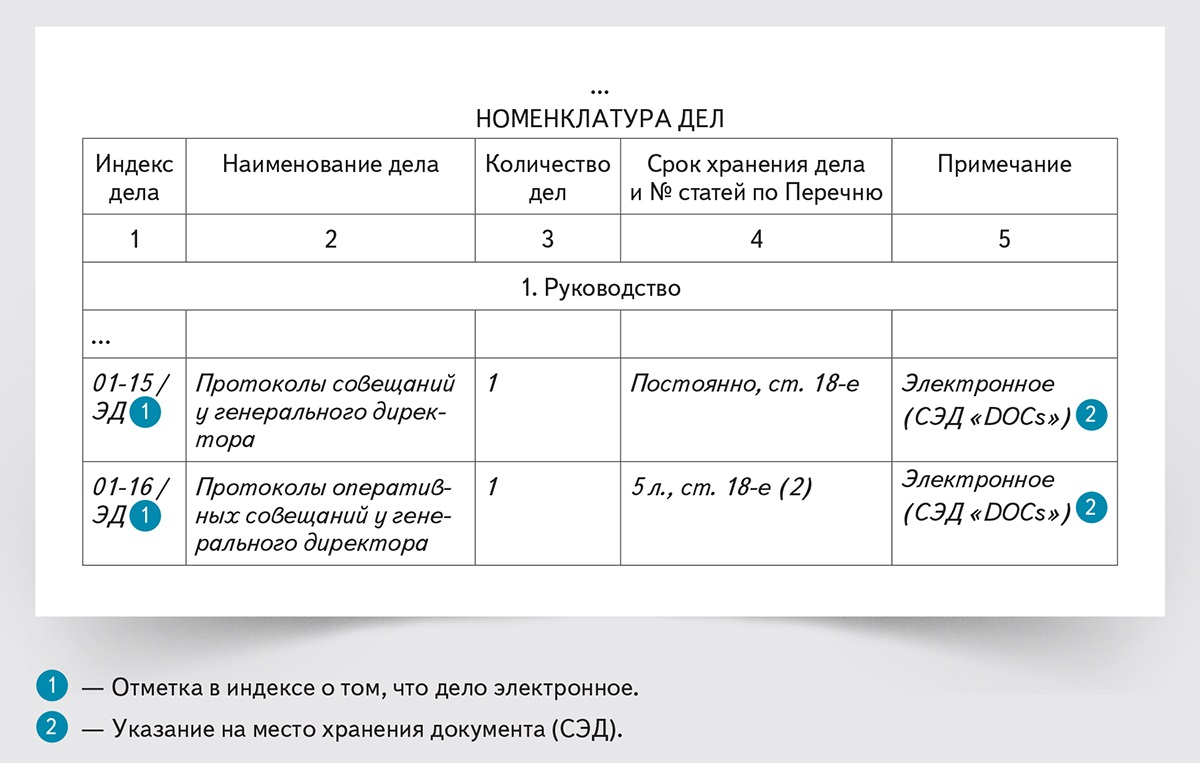

Структура номенклатуры дел

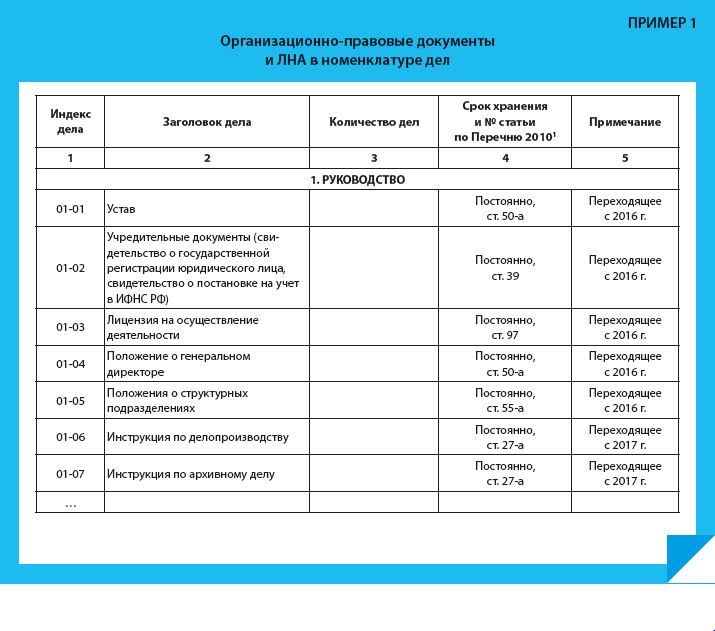

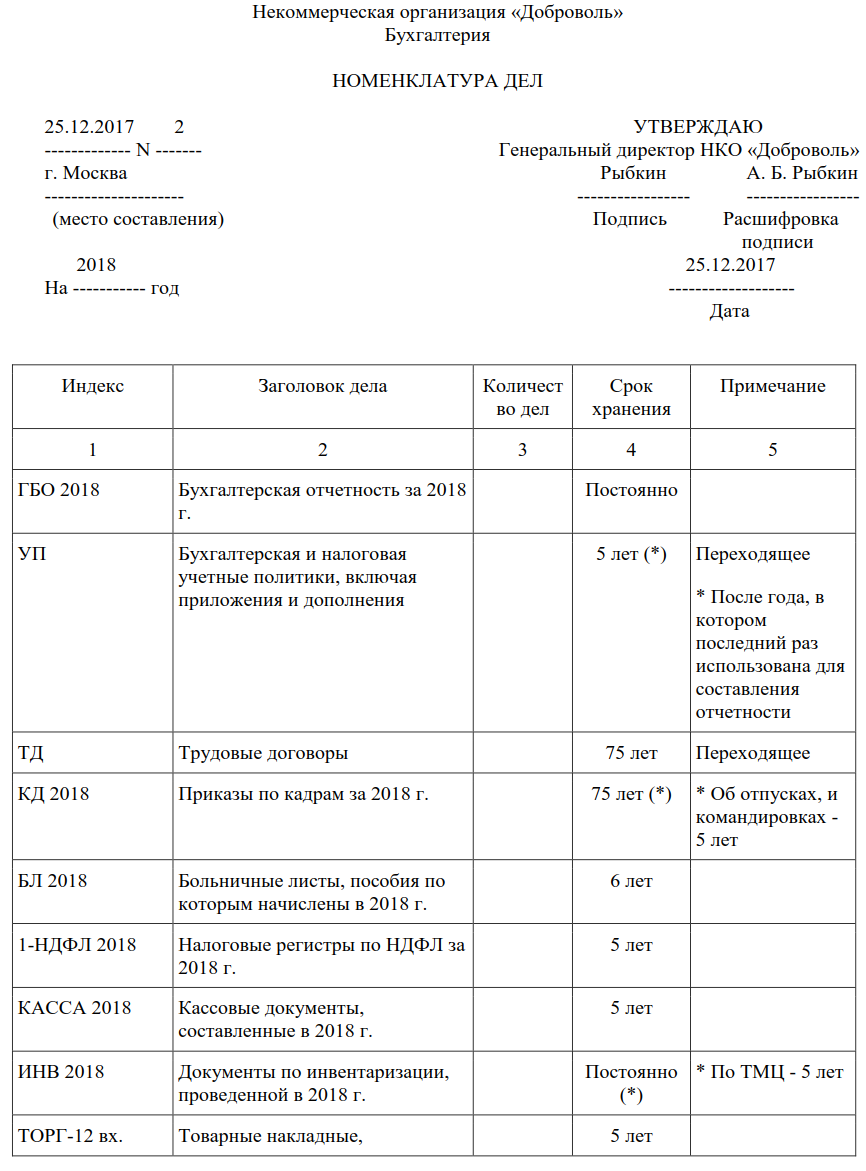

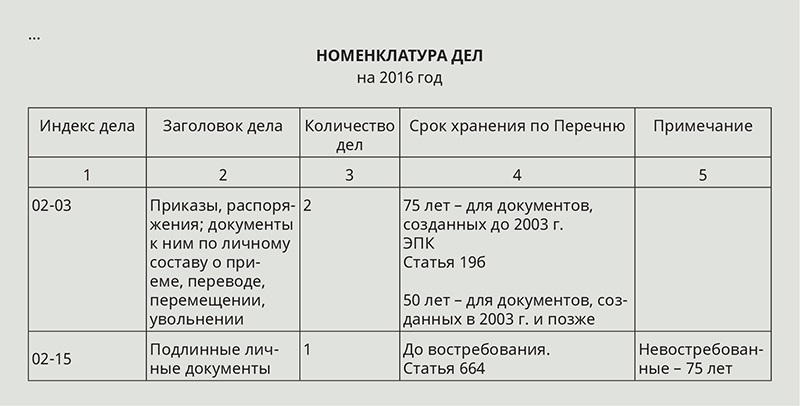

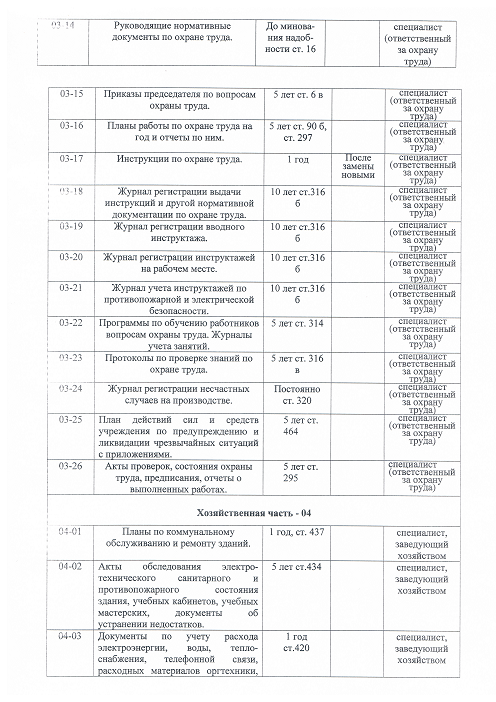

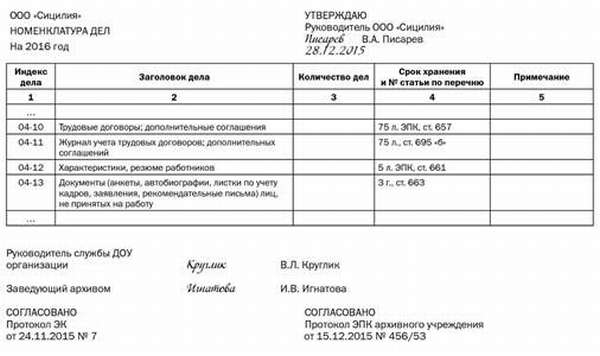

Номенклатура включает графы, отражающие следующую информацию:

- Индекс дела. Здесь указывается цифровой код, который получается путем присоединения кода структурного подразделения и порядкового номера заголовка дела. Обозначение производится через дефис арабскими цифрами (например, 04-03). Желательно иметь одинаковые индексы для однотипных документов. Например, индекс 03 для приказов по основной деятельности, 04 — для кадровых и т.

п. Меняться в цифровом коде в таком случае будет только порядковый номер: 03-01, 03-02, 03-04 и т. д.

п. Меняться в цифровом коде в таком случае будет только порядковый номер: 03-01, 03-02, 03-04 и т. д. - Заголовки дел. Структура данного раздела зависит от важности документа. В частности, если речь идет о нормативных актах, то они должны быть на первом месте. Далее идут приказы/распоряжения руководителя учреждения и плановые и отчетные бумаги.

Все заголовки, используемые в данной графе, должны иметь четкую направленность, а не содержать общих фраз. Например, неправильным будет указание вида «разные материалы», правильно — «материалы по строительству моста». В процессе оформления дела все подзаголовки могут быть откорректированы применительно к конкретной категории документов.

- Количество дел (томов или частей, если номенклатура объемная). Данная графа должна быть заполнена в конце года. Ограничений по количеству томов нет, т. к. оно зависит от объема имеющейся документации.

- Срок хранения дел. Если нормативным актом не установлено срока для конкретного документа, то решение об этом принимает соответствующее архивное учреждение.

- Примечания. В этой графе указываются все движения дел, в том числе дела, которые были уничтожены или переданы в другую организацию.

В конце номенклатуры по окончании года должна быть прописана информация о том, сколько дел было заведено. При необходимости или по требованию эти сведения сообщаются в архив.

Как происходит формирование дел в номенклатуре?

Как правило, группировкой дел занимается канцелярия образовательного учреждения. Документы в одном деле должны быть между собой связаны. При этом речь идет только о документах: включение черновиков, копий, вырезок из печатных изданий в состав дела недопустимо.

Все документы должны быть расположены в хронологическом порядке. В деле содержатся только бумаги, которые были сформированы за календарный год. Исключение составляют лишь переходящие дела, связанные с вопросами, решающимися в течение нескольких лет (например, речь может идти о судебных делах).

В п. 3.5.3 Основных правил работы архивов организаций законодатель выделяет ряд условий, которые должны соблюдаться при формировании дел:

- Документы, которые относятся к постоянному и временному хранению, должны быть собраны в отдельные тома.

- В деле может содержаться только 1 экземпляр каждого документа.

- Дело может включать не более 250 листов, его общая толщина должна быть не более 4 см.

- Приложения должны находиться рядом с документами, к которым они относятся, вне зависимости от даты их издания (например, речь может идти о внесении изменений в приказ по общей деятельности).

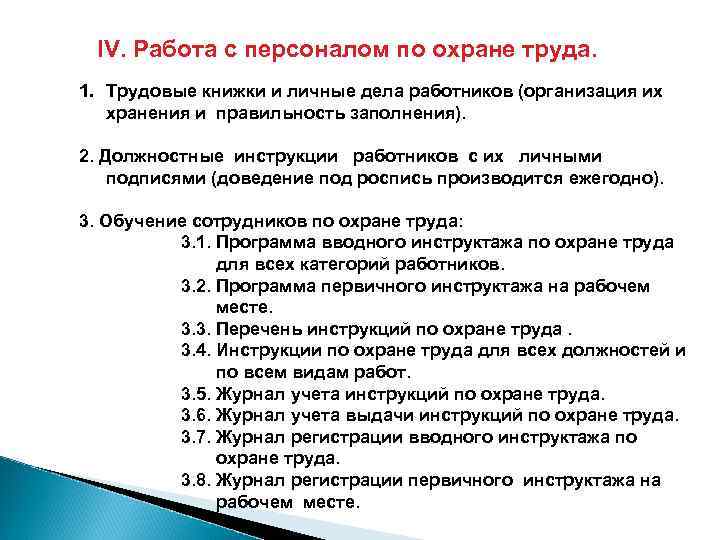

Законодатель выделяет несколько групп документов, которые встречаются в деятельности образовательной организации:

- распорядительные документы;

- приказы по основной деятельности;

- приказы по личному составу;

- протоколы;

- планы, отчеты, сметы.

Если речь идет о личных делах служащих, то бумаги в каждом из них должны располагаться в следующем порядке:

- Заявление о трудоустройстве.

- Направление (если оно имеется).

- Анкета.

- Лист учета кадров.

- Биография, написанная сотрудником.

- Документы, касающиеся полученного образования.

- Аттестационный лист.

- Выписки из приказов, согласно которым работник назначается на должность, перемещается внутри организации или увольняется.

- Иные документы.

ДЛЯ СПРАВКИ: если в деле для номенклатуры имеется переписка, то собирать ее надо в формате «запрос — ответ».

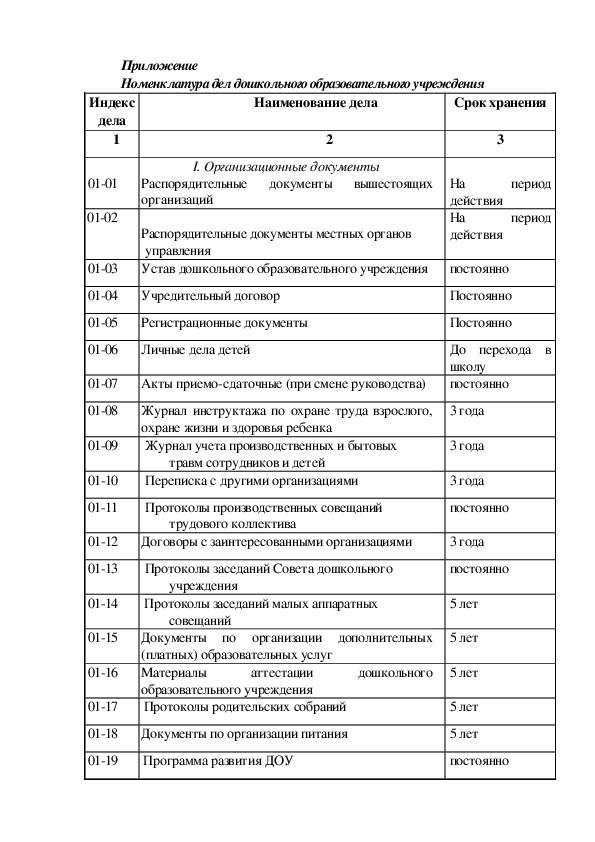

Образец примерной номенклатуры дел

Приложение № 17 к письму Минобразования РФ от 20.12.2000 № 03-51/64 «О Методических рекомендациях по работе с документами в общеобразовательных учреждениях» содержит образец номенклатуры дел.

ДЛЯ СПРАВКИ: в связи с тем, что данным письмом утвержден образец примерной номенклатуры для образовательных учреждений, организация вправе вносить корректировки в предлагаемый вариант и утверждать свой образец. Сделать это (обязательно согласование с архивным учреждением!) можно соответствующим локальным актом.

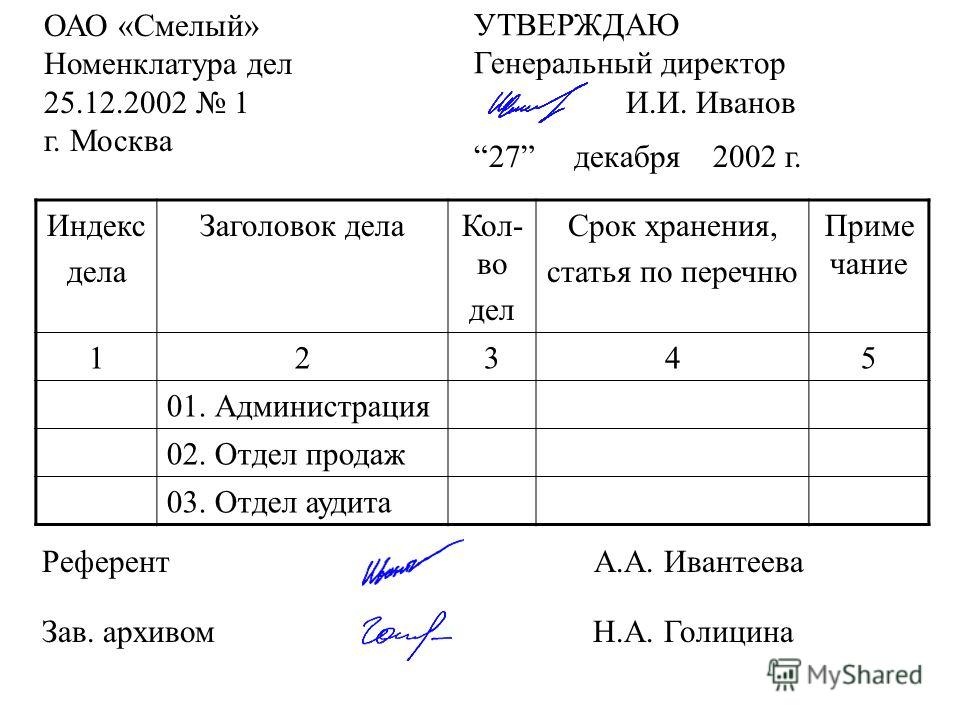

Составлять номенклатуру необходимо на бланке учреждения. В верхнем левом углу ставится штамп (или печатается таблица) с надписью «Утверждаю» и ставится дата с подписью уполномоченного лица (как правило, директора). Далее посередине листа прописывается большими буквами слово «НОМЕНКЛАТУРА», указывается место составления и ее номер. Ниже поясняется, на какой год принят документ.

Далее посередине листа прописывается большими буквами слово «НОМЕНКЛАТУРА», указывается место составления и ее номер. Ниже поясняется, на какой год принят документ.

Сама номенклатура составляется в форме таблицы, которая начинается с графы «Название раздела», после чего идут столбцы (по порядку, начиная с левого края):

- Индекс дела.

- Заголовок дела.

- Количество дел.

- Срок хранения дела.

- Примечания.

Ниже указывается должность сотрудника, который составил номенклатуру, и ставится его подпись с указанием расшифровки. На следующей строке ставится подпись ответственного за ведение архива.

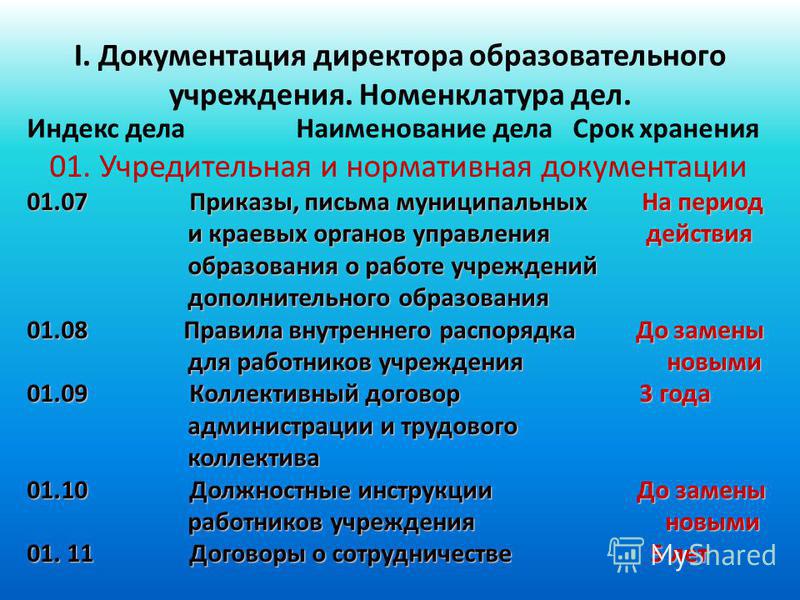

Номенклатура дел учреждения дополнительного образования

Министерством образования РФ письмом от 29.09.2000 № 711/28-16 была утверждена примерная номенклатура дел, которая используется в учреждениях дополнительного образования детей.

Документ состоит из таблицы, в которой всего 3 графы:

- Порядковый номер.

- Название дела.

- Срок хранения.

Сроки хранения документов в этом случае следующие:

- устав учреждения — постоянно;

- лицензия на осуществление образовательной деятельности — 5 лет;

- личные дела сотрудников — 75 лет;

- штатное расписание — постоянно;

- журнал регистрации больничных листов — 3 года;

- трудовые книжки — до востребования;

- переписка — 3 года и т. д.

Примерная номенклатура в данном случае определяет в большинстве своем сроки хранения документов, которые обязательны для исполнения в указанных образовательных организациях.

Когда должна обновляться номенклатура дел?

Номенклатура дел составляется на 1 календарный год и вступает в действие с 1 января следующего года. Но помимо этого дела могут обновляться и в течение периода. Речь идет о ситуациях, когда коррективы вносятся в структуру организации или штатное расписание. При этом все изменения должны быть согласованы с архивным учреждением.

ВАЖНО! Если образец номенклатуры был утвержден локальным актом и в номенклатуру вносились изменения, они должны быть задокументированы.

Каждое образовательное учреждение обязано иметь свою номенклатуру дел, которая разрабатывается с учетом специфики документооборота в организации. В документе должны быть отражены все бумаги, которые касаются деятельности учреждения за календарный год. Сведения в номенклатуре отражаются в хронологическом порядке путем указания заголовков дел и сроков их хранения.

Главная

Организация профессионального обучения и дополнительного профессионального образования лиц. пострадавших от последствий распространения новой корона вирусной инфекциип

Областное бюджетное профессиональное образовательное учреждение

“Суджанский сельскохозяйственный техникум”

Дорогие родители, студенты и будущие абитуриенты, вы открыли страницу сайта техникума, и мы с удовольствием хотим познакомить вас с нашим учебным заведением.

Миссия ОБПОУ «ССХТ» – формирование благородной личности, способной достичь социального и профессионального успеха в условия конкурентоспособного образовательного учреждения.

Техникум – это многопрофильное учебное заведение. с устоявшимися традициями, которые берут свое начало в далеком военном 1943 г. В то нелегкое время и было принято решение о создании одногодичной сельскохозяйственной школы для подготовки младших ветеринарных фельдшеров.

В 2013 г. в процессе реорганизации средне–профессиональных учебных заведений к Суджанскому сельскохозяйственному присоединены Большесолдатский и Кучеровский филиалы.

В соответствии с высокой потребностью в специалистах среднего звена государственная политика предусматривает опережающее развитие системы среднего профессионального образования. Сегодня это направление является приоритетным в развитии экономики государства. Под опережающим развитием понимают набор знаний, умений, навыков в профессиональной области, наличие сформированных

Под опережающим развитием понимают набор знаний, умений, навыков в профессиональной области, наличие сформированных

компетенций, которые определены нормативными образовательными документами, а также требованиями работодателей, которые хотят получить не просто рабочую силу, а личность, обладающую определенным набором качеств.

Обучение в ОБПОУ «ССХТ» предполагают ориентацию образования на изменяющиеся потребности личности и общества. К таким качествам относятся: уважительное и доброжелательное отношение, определение системы моральных ценностей и оценочно эмоционального отношения к миру; развитие взаимопонимания и толерантности; осознание понятия «справедливость»; нравственное воспитание и способность ориентироваться в существующей социальной среде. Все эти составляющие являются направляющими факторами, учебной и воспитательной работы нашего техникума.

Специальности, реализуемые в техникуме вошли в справочник востребованных на рынке труда новых и перспективных профессий.

Большие перспективы открывают перед обучающимися такие специальности и профессии: «Экономика и бухгалтерский учет» (по отраслям), «Пекарь», «Ветеринария», «Информационные системы» (по отраслям), «Агрономия», «Тракторист-машинист сельскохозяйственного производства», «Сварщик» (ручной и частично механизированной сварки наплавки))

Данные специальности и профессии дают уверенность в завтрашнем дне, перспективы для личного бизнеса.

По статистике около 80% выпускников оказываются трудоустроены сразу после получения диплома и имеют гарантированное продолжение обучения в учреждениях высшего образования области. в ФГБОУ ВО “Курская ГСХА” им. профессора И.И. Иванова, и других вузах Р.Ф.

Мы вам гарантируем незабываемую, полную ярких впечатлений студенческую жизнь: победы в спортивных соревнованиях, участие в различных проектах, участие в областном фестивале студенческого творчества, участие и победы в региональных и Всероссийских олимпиадах и, конечно, специальная для вас, дорогие первокурсники программа «Волонтерского движения». Экскурсии по городам героям и памятным местам России и ближнего зарубежья.

Экскурсии по городам героям и памятным местам России и ближнего зарубежья.

Мы научим Вас работать в одной команде, решать возникающие проблемы, избегать конфликтных ситуаций или находить выход из них.

Дорогие наши друзья! ОБПОУ ССХТ в 2020 г исполняется 77 лет, и мы надеемся, что вместе с нами для вас откроется новая и замечательная страница вашей жизни – обучение в нашем техникуме, которое сделает Вашу студенческую жизнь яркой, незабываемой.

С уважением, Е.В. Харламов

Гимн техникума

Номенклатура дел организации | Делопроизводство

Из данной статьи вы сможете узнать о порядке разработки и утверждения сводной номенклатуры дел организации, в следующей статье посмотрите образец номенклатуры дел. Грамотное составление данного документа играет важную роль в ведении делопроизводства.

Зачем нужна номенклатура дел каждой организации

Номенклатура дел представляет собой составленный по установленной форме перечень заводимых дел в организации с определением сроков их хранения. Это очень полезный документ в делопроизводстве, ибо позволяет рационально организовать работу с документами:

Это очень полезный документ в делопроизводстве, ибо позволяет рационально организовать работу с документами:

- группировать документы в дела по определенной системе – обеспечивает в случае необходимости оперативность их поиска и сохранность,

- используют в процессе регистрации документов – присваивают регистрационный номер согласно разработанной классификации и индексам дел,

- используют как основной документ в процессе отбора дел для сдачи их в архив, отбора дел с истекшими сроками для дальнейшего их уничтожения,

- применяют как учетный документ дел временных сроков хранения (можно дополнительно никакие описи не составлять),

- в архивном деле служит основой для составления описей дел постоянного и долговременного хранения, в том числе по личному составу, актов на уничтожение документов.

Как видим номенклатура дел это многофункциональный документ и с практической точки зрения нужен каждой организации для упорядочения текущего делопроизводства. Для государственных органов и муниципальных учреждений, которые передают документы в государственные или муниципальные архивы, а также для акционерных обществ, нотариусов и др. составление номенклатуры дел является нормативным требованием.

Для государственных органов и муниципальных учреждений, которые передают документы в государственные или муниципальные архивы, а также для акционерных обществ, нотариусов и др. составление номенклатуры дел является нормативным требованием.

Даже если вы работаете в небольшой фирме, я советую все равно разработать для себя номенклатуру дел, чтобы рационально вести делопроизводство и тем самым облегчить себе работу по вопросам основной деятельности. И рост объема документальной массы не станет в один прекрасный день проблемой.

Составление номенклатуры дел

Номенклатура дел может быть

- разработана самостоятельно организаций, положительное – максимальная возможность организовать все «под себя», т.к. никто лучше вас не знает специфику деятельности и соответственно образующихся документов, принятой организации работы с ними, отрицательное – большая трудоемкость, при отсутствии достаточного опыта в номенклатуру дел могут быть заложены ошибки,

- поручено ее составление специализированной компании с заключением соответствующего договора по оказанию услуг, положительное – не тратите свое время и полученный документ, как правило, составлен грамотно, отрицательное – не всегда заложена самая рациональная система работы с документами.

Со своей стороны я могу дать совет – предпочтительнее первый вариант. Постарайтесь номенклатуру дел составлять своими силами, даже если в итоге могут быть какие-то недостатки. Правила разработки понять не трудно, основная сложность приходится на аналитическую работу по составлению, систематизации названий заголовков дел и определению сроков хранения по перечню документов.

По роду своей деятельности мне приходится бывать в различных организациях, документы которых я хорошо знаю. И когда изучаешь составленную сторонним специалистом (пусть даже и высококвалифицированным) номенклатуру дел, то понимаешь с точки зрения нормативных требований это безупречный документ. Но с практической точки зрения там могут присутствовать разные несуразности – срок хранения не тот из-за неправильного подбора статьи по перечню документов, странные формулировки заголовков дел, иногда бывает лучше их разделить на несколько дел, иногда наоборот объединить.

Почему такое происходит, я поясню на отвлеченном примере. Человек со стороны сразу может понять, что речь идет, например, о бумаге. Но то, что имеется в виду наждачная, а вовсе не туалетная бумага требуется более глубокое изучение вопроса, хотя для вас это элементарно. Отсюда неудобства в использовании такой номенклатуры дел в текущем делопроизводстве и при подготовке документов к сдаче в архив.

Человек со стороны сразу может понять, что речь идет, например, о бумаге. Но то, что имеется в виду наждачная, а вовсе не туалетная бумага требуется более глубокое изучение вопроса, хотя для вас это элементарно. Отсюда неудобства в использовании такой номенклатуры дел в текущем делопроизводстве и при подготовке документов к сдаче в архив.

Порядок составления и утверждения номенклатуры дел

Работа ведется на основании нормативно-методических документов. Ответственность за составление номенклатуры дел возлагается на службу делопроизводства (секретариат, канцелярия, общий отдел и т.д.).

Прежде всего, необходимо определить состав образующихся документов. Изучают устав или положение об организации, ее структуру, положения о структурных подразделениях, другие имеющиеся документы, определяющие деятельность организации (положения, регламенты, правила и т.д.), плановые и отчетные документы организации, полезно просмотреть номенклатуру дел за предыдущий год.

Считается, что сводная номенклатура дел организации составляется на основании согласованных с ведомственным архивом номенклатур дел структурных подразделений. Исходя из моего опыта, я могу сделать вывод, что сотрудники отделов просто не способны разработать требуемый документ (отсутствие квалификации, времени). Поэтому основная работа ложится на ответственного специалиста за составление сводного документа. Будет лучше для всех, если структурные подразделения просто представят в службу делопроизводства список названий всех заводимых дел.

При этом все документируемые участки должны быть отражены. Часто сотрудники отделов говорят «да у меня тут в столе», «чтобы под рукой». Вместе с тем правила требуют, чтобы все заголовки заводимых дел были включены в номенклатуру дел. И затем исполненные документы формировались в дела в соответствии с заложенной системой.

Как уже отмечалось выше самая сложная работа в разработке номенклатуры дел – правильно сформулировать заголовки дел, систематизировать их и проставить сроки хранения дел со ссылкой на соответствующую статью по перечню документов. Это мы рассмотрим позднее на конкретном примере номенклатуры дел организации в следующей статье.

Это мы рассмотрим позднее на конкретном примере номенклатуры дел организации в следующей статье.

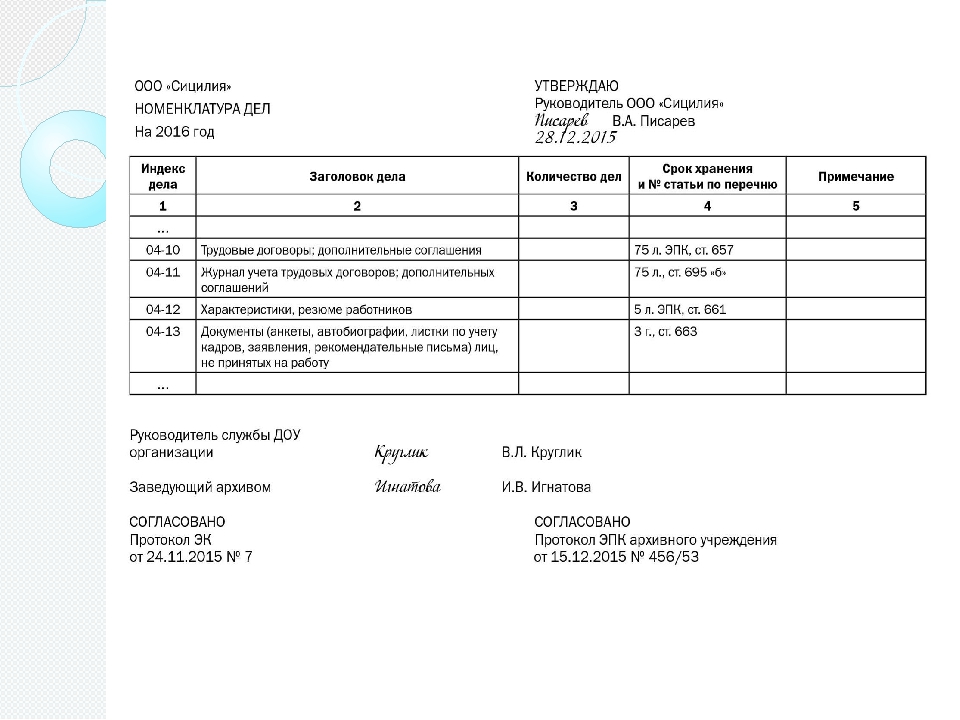

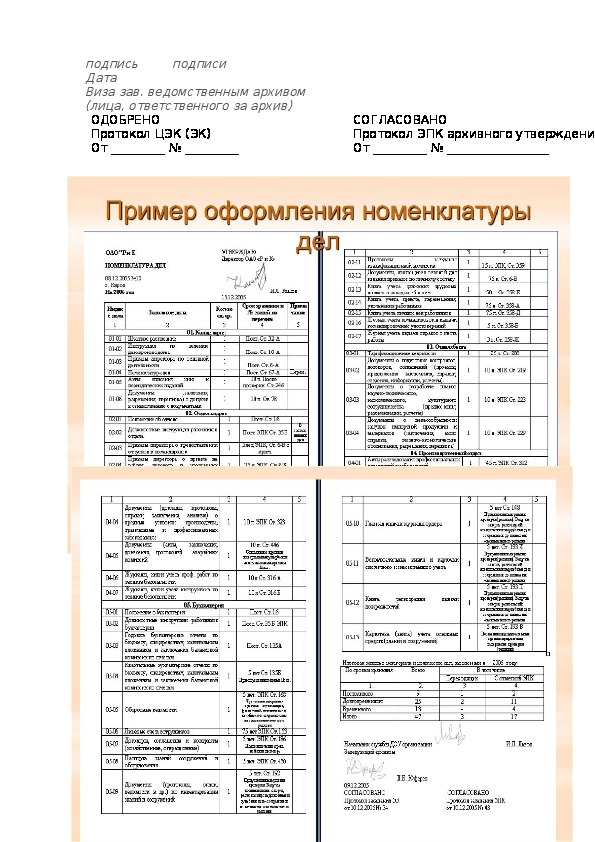

Оформление сводной номенклатуры дел производится на общем бланке организации, где основная часть представлена в табличной форме с регламентируемыми названиями граф.

И затем в соответствии с нормативными требованиями необходимо утвердить данный документ. Основные этапы утверждения номенклатуры дел:

- визируется ответственным за архив организации,

- подписывается руководителем службы делопроизводства,

- согласовывается с экспертной комиссией организации с составлением протокола заседания экспертной комиссии,

- направляется на рассмотрение экспертно-проверочной комиссией соответствующего архивного учреждения – не реже 1 раза в 5 лет (данный этап пропустить, если организация не передает документы на государственное хранение, не является источником комплектования госархива),

- утверждается руководителем организации (гриф утверждения на самом документе или приказ об утверждении номенклатуры дел).

Обратите внимание, чтобы избежать типичной ошибки – нельзя менять местами два последних этапа. Считается, что госархив имеет право потребовать внести изменения в номенклатуру дел. Если документ утвержден, то его поздно с кем-либо согласовывать.

По правилам должно быть четыре/три экземпляра номенклатуры дел организации, которые хранятся:

- в службе делопроизводства – документ постоянного хранения,

- в государственном архиве (экземпляр отсутствует, если нет согласования с экспертно-проверочной комиссией соответствующего архивного учреждения),

- в архиве организации,

- рабочий экземпляр (удобнее пользоваться в электронном виде и разместить в свободном доступе для всех сотрудников организации).

Порядок текущей работы с номенклатурой дел

После утверждения структурные подразделения получают выписки из номенклатуры дел или информируются, где в общем доступе в электронной форме находится документ для практического использования в работе.

На предстоящий год сводная номенклатура дел организации разрабатывается в четвертом квартале каждого года.

Если происходят значительные изменения функций и структуры организации, составляется новая номенклатура дел (характерно для государственных органов). Это значит, что требуется снова в установленном порядке ее утвердить, включая согласование с экспертно-проверочной комиссией архивного учреждения.

В случае отсутствия глобальных изменений номенклатура дел в конце каждого года уточняется (если необходимо добавляются вновь заведенные дела или удаляются уже ненужные, редактируются названия заголовков дел и т.д.) и вводится в действие с 1 января предстоящего года.

После завершения делопроизводственного года по установленной форме составляется итоговая запись о категориях и количестве заведенных дел в организации.

Сейчас это все. Я советую вам ознакомиться с продолжением данной темы в следующей статье, где представлен образец номенклатуры дел организации. Приведенный пример будет иллюстрировать изложенную здесь информацию по составлению номенклатуры дел. На сайте в правой колонке есть отдельная рубрика, в которой уже есть несколько публикаций по рассматриваемой теме.

Приведенный пример будет иллюстрировать изложенную здесь информацию по составлению номенклатуры дел. На сайте в правой колонке есть отдельная рубрика, в которой уже есть несколько публикаций по рассматриваемой теме.

Евгения Полоса

Спасибо Вам за добавление этой статьи в:

Еще интересное по теме:

К записи 687 комментариев

Защита конфиденциальности учебных записей учащихся

Март 1997 г.

(NCES 97-859) Информация для заказа

Документы об образовании учащихся являются официальными и конфиденциальными документами, охраняемыми один из самых строгих в стране законов о защите конфиденциальности, Семейный образовательный Закон о правах и конфиденциальности (FERPA). FERPA, также известная как поправка Бакли, определяет записи об образовании как все записи, которые школы или образовательные учреждения поддерживать о студентах.

FERPA дает родителям (а также учащимся высших учебных заведений) право на

проверять и подтверждать точность записей об образовании. Этот и другие объединенные

Законы штатов о «конфиденциальности» гарантируют, что информация о гражданах, собранная

школы и государственные учреждения могут быть освобождены только для конкретных и законных

определенные цели. С момента принятия FERPA в 1974 году Конгресс усилил

гарантии конфиденциальности образовательных записей с помощью этого закона, уточняя и

уточнение семейных прав и обязанностей агентств по защите этих прав.

Этот и другие объединенные

Законы штатов о «конфиденциальности» гарантируют, что информация о гражданах, собранная

школы и государственные учреждения могут быть освобождены только для конкретных и законных

определенные цели. С момента принятия FERPA в 1974 году Конгресс усилил

гарантии конфиденциальности образовательных записей с помощью этого закона, уточняя и

уточнение семейных прав и обязанностей агентств по защите этих прав.

Ссылку на юридический статус FERPA можно найти в Кодексе США (20 USC 1232g), который включает в себя все поправки к FERPA. Правила FERPA находятся в Федеральный реестр (34 CFR, часть 99). Поправки FERPA 1994 года можно найти в открытом доступе. Закон (PL) 103-382.

FERPA защищает конфиденциальность

FERPA распространяется на государственные школы и государственные или местные образовательные учреждения, которые

получают федеральные средства на образование и защищают как бумажные, так и компьютеризированные

записи.В дополнение к федеральным законам, ограничивающим раскрытие

информация из студенческих карточек, в большинстве штатов также действуют законы о защите конфиденциальности

которые укрепляют FERPA. Законы штатов могут дополнять FERPA, но соблюдение

FERPA необходим для того, чтобы школы по-прежнему имели право на получение федеральных

средства на образование.

Законы штатов могут дополнять FERPA, но соблюдение

FERPA необходим для того, чтобы школы по-прежнему имели право на получение федеральных

средства на образование.

FERPA требует, чтобы школы и местные образовательные учреждения ежегодно уведомляли родителей своих прав по FERPA. Уведомление должно эффективно информировать родителей о с ограниченными возможностями или у которых основной родной язык не английский.То ежегодное уведомление, касающееся прав FERPA, должно объяснять, что родители могут проверять и просматривать записи, и, если они считают записи неточными, они могут стремиться их изменить. Родители также имеют право давать согласие на раскрытие идентифицирующая личность информация в записи, за исключением разрешенных обстоятельства.

FERPA предоставляет обоим родителям, опекунам и не опекунам, равный доступ к учащимся.

информация, если у школы нет доказательств судебного приказа или закона штата

отзыв этих прав.Когда учащиеся достигают возраста 18 лет или когда они становятся

учащиеся высших учебных заведений, они становятся «имеющими право

студенты» и права по FERPA переходят к ним. Однако родители сохраняют

доступ к студенческим записям детей, которые являются их иждивенцами для налогообложения

целей.

Однако родители сохраняют

доступ к студенческим записям детей, которые являются их иждивенцами для налогообложения

целей.

FERPA определяет запись об образовании

Записи об образовании включают ряд сведений о студент то есть храниться в школах любым зарегистрированным способом, например, рукописным, печатным, компьютерным средства массовой информации, видео- или аудиокассеты, пленки, микрофильмы и микрофиши.Примеры:

- Дата и место рождения, адрес родителей и/или опекунов и где с родителями можно связаться в экстренных случаях;

- Оценки, результаты тестов, пройденные курсы, академические специализации и мероприятия и официальные письма о статусе учащегося в школе;

- Записи о специальном образовании;

- Дисциплинарные записи;

- Медицинские и медицинские записи, которые школа создает или собирает и поддерживает;

- Документы о посещаемости, посещаемых школах, пройденных курсах, наградах присвоенные и полученные степени;

- Личная информация, такая как идентификационный код учащегося, социальные

номер безопасности, изображение или другую информацию, которая облегчит

идентифицировать или найти ученика.

Личные заметки, сделанные учителями и другими должностными лицами школы, которые не разглашаются с другими не считаются записями об образовании. Кроме того, закон записи об исполнении, созданные и поддерживаемые законом школы или округа подразделение правоприменения не являются записями об образовании.

Часть записи об образовании, известная как справочная информация , включает личную информацию об учащемся, которая может быть обнародована в соответствии с к политике студенческой документации школьной системы.Информация каталога может включать имя учащегося, адрес и номер телефона, а также другую информацию обычно встречается в школьных ежегодниках или спортивных программах. Другие примеры имена и фотографии участников различных внеклассных мероприятий или награжденные, фотографии студентов, рост и вес спортсменов.

Каждый год школы должны публично уведомлять родителей о типах информации.

обозначается как справочная информация.К определенному времени после того, как родители

уведомлены о своих правах на пересмотр, родители могут попросить удалить все или часть

информация о своем ребенке, которую они не желают публиковать

без их согласия.

FERPA гарантирует родительский контроль и апелляцию

Если при проверке родители обнаруживают, что запись об образовании неверна или вводит в заблуждение, они могут запросить изменения или исправления, а школы и образовательные учреждения должны оперативно реагировать на эти запросы.

Запросы должны быть сделаны в письменной форме в соответствии с ежегодным уведомлением агентства о порядок осуществления прав на внесение изменений в записи. В разумные сроки период, школа или агентство должны решить, является ли запрос на изменение записи в соответствии с его собственной оценкой точности записи. Если просьба родителя отклонена, ему или ей должна быть предложена возможность слух. Если несогласие с протоколом сохраняется после слушания, родитель может внести объяснение возражения в протокол.ФЕРПА положения не применяются к оценкам и образовательным решениям о детях, которые школьный персонал делает.

В то время как родители имеют право просматривать записи, школы не обязаны

Федеральный закон о предоставлении копий информации, за исключением случаев, когда предоставление копий

единственный способ дать доступ родителям. Школы могут взимать разумную плату за

получение записей, и они не могут уничтожать записи, если запрос на доступ

в ожидании.

Школы могут взимать разумную плату за

получение записей, и они не могут уничтожать записи, если запрос на доступ

в ожидании.

FERPA ограничивает раскрытие личных данных учащихся

Местные образовательные учреждения и школы могут публиковать информацию от учащихся. документы об образовании с предварительного письменного согласия родителей, в ограниченных условия, указанные в законе или как указано в студенческих записях местных агентств политики.Те же правила, ограничивающие раскрытие информации, применяются к записям, которые ведутся третьими лицами, действующими от имени школ, например, государственными и местными образовательными учреждениями. агентства, промежуточные административные единицы, исследователи, психологи или практикующие врачи, работающие в школах или работающие по контракту со школами.

Если образовательное агентство или школьный округ придерживаются политики раскрытия записей,

в нем должны быть указаны критерии для определения должностных лиц школы в агентстве,

включая учителей, которые имеют законный образовательный интерес. В целом,

должностные лица школы имеют законный образовательный интерес, если им необходимо пересмотреть

образование для выполнения своих профессиональных обязанностей.

В целом,

должностные лица школы имеют законный образовательный интерес, если им необходимо пересмотреть

образование для выполнения своих профессиональных обязанностей.

Учителя и должностные лица школ, которые работают с учащимися и школами, в которые

учащиеся, подающие заявление о приеме, также могут иметь доступ к документам об образовании без

предварительное согласие родителя. Кроме того, сведения из личных дел учащихся

могут быть переданы государственным и местным чиновникам образования для проведения аудитов или

проверять записи в соответствии с федеральными законами.Школы также могут раскрывать

сведения из документов об образовании без согласия родителей в ответ

к повесткам или постановлениям суда. Школьный чиновник должен приложить разумные усилия

уведомить родителя, прежде чем подчиниться повестке в суд, если только повестка не

выдается для обеспечения соблюдения закона и указывает не уведомлять родителя. В

в чрезвычайных ситуациях администрация школы может предоставить информацию из документов об образовании

защитить здоровье или безопасность учащегося или других лиц.

Бывают случаи, когда школы или школьные системы решают, что это публично. интерес к участию в оценках политики или научных исследованиях.Если студент записи должны быть опубликованы для этих целей, школа или школьная система должны получить предварительное согласие родителей. Подписанное и датированное письменное согласие должно:

- Укажите записи, которые будут освобождены;

- Укажите причину публикации записей;

- Определите группы или отдельных лиц, которые получат записи.

В общем, информация о каждом запросе на доступ к записям и каждом раскрытие информации из учетной записи об образовании должно поддерживаться как часть записи до тех пор, пока школа или агентство не уничтожит запись об образовании.Внешние стороны, получающие записи, должны получить письменное объяснение ограничения на повторную публикацию информации.

Дополнительные положения FERPA

В 1994 году Закон об улучшении школ Америки внес поправки в несколько компонентов

FERPA ужесточает гарантии конфиденциальности для студентов и их семей. Поправки

относятся к следующим ключевым областям:

Поправки

относятся к следующим ключевым областям:

- Родители имеют право ознакомиться с документами об образовании своих дети, находящиеся на содержании государственных органов образования;

- Любая третья сторона, которая ненадлежащим образом повторно выпускает личную информацию информация из записи об образовании не может иметь доступ к записям об образовании в течении пяти лет;

- Информация о дисциплинарных взысканиях, примененных к учащимся, может быть совместно, без предварительного согласия родителя, с должностными лицами в других образовательных учреждениях учреждения;

- Школы могут публиковать записи в соответствии с некоторыми требованиями правоохранительных органов. судебные приказы и повестки в суд без уведомления родителей.

Вопросы? Позвоните в местную школьную систему, агентство штата по образованию или Федеральное управление по соблюдению семейной политики.

Школьные округа, государственные образовательные учреждения и Министерство образования США

Образование все предлагают помощь о FERPA. Прежде чем обращаться в Федеральную

должностных лиц, однако, вы часто можете получить прямой и немедленный ответ от вашего

местные или государственные чиновники образования.

Прежде чем обращаться в Федеральную

должностных лиц, однако, вы часто можете получить прямой и немедленный ответ от вашего

местные или государственные чиновники образования.

С офисом по соблюдению семейной политики по номеру можно связаться по адресу следующий адрес:

У.С. Департамент образования

600 Индепендент Авеню, SW

Вашингтон, округ Колумбия 20202-4605

202-260-3887

Для получения дополнительной информации о содержании этой брошюры свяжитесь с Ли Хоффманом по адресу [email protected].

Документирование юридических работ в стиле MLA

Знакомство с практикой юридического цитирования, используемой для документирования юридических работ, может быть нецелесообразным для студентов-писателей, а иногда даже для ученых, работающих в неюридических областях. Неспециалисты могут использовать стиль MLA для цитирования юридических источников одним из двух способов: строгое соблюдение шаблона формата MLA или гибридный метод, включающий стандартную юридическую ссылку в запись списка цитируемых работ. В любом случае названия юридических работ должны быть стандартизированы в вашей прозе и списке цитируемых работ в соответствии с приведенными ниже рекомендациями.

Неспециалисты могут использовать стиль MLA для цитирования юридических источников одним из двух способов: строгое соблюдение шаблона формата MLA или гибридный метод, включающий стандартную юридическую ссылку в запись списка цитируемых работ. В любом случае названия юридических работ должны быть стандартизированы в вашей прозе и списке цитируемых работ в соответствии с приведенными ниже рекомендациями.

Юридический стиль

Юридические публикации традиционно следовали стилю, изложенному в Синей книге Гарвардской ассоциации юридических обзоров: Единая система цитирования , хотя некоторые юридические обзоры, такие как Юридический обзор Чикагского университета , опубликовали свои собственные руководства по стилю.Более упрощенная версия метода Bluebook , ALWD Guide to Legal Citation , была представлена в 2000 году. ориентирован на практиков и неспециалистов, а не на ученых.

Те, кто работает в сфере права, знакомятся с конвенциями юридического цитирования во время их профессиональной подготовки. Юридический стиль представляет собой очень сложный сокращенный код со специальной терминологией, который помогает ученым-правоведам и юристам лаконично цитировать юридические источники.Он указывает специалистам на авторитетное издание, содержащее юридическое заключение или закон, независимо от версии, к которой обращался автор.

Юридический стиль представляет собой очень сложный сокращенный код со специальной терминологией, который помогает ученым-правоведам и юристам лаконично цитировать юридические источники.Он указывает специалистам на авторитетное издание, содержащее юридическое заключение или закон, независимо от версии, к которой обращался автор.

Стиль MLA

Студенты и ученые, работающие вне юридической профессии и использующие стиль MLA, должны следовать шаблону формата MLA, чтобы цитировать законы, общедоступные документы, судебные дела и другие связанные материалы. Ознакомьтесь с рекомендациями в Справочнике MLA , раздел 2.1.3, для корпоративных авторов и авторов из правительства.

Следуя одному из фундаментальных принципов стиля MLA, авторы, цитирующие юридические работы, должны документировать версию работы, к которой они обращаются, а не каноническую версию закона, как в юридическом стиле. Как и в случае любого источника в стиле MLA, то, как вы его документируете, обычно зависит от информации, предоставленной версией источника, к которому вы обращались.

Заголовки представляют собой самую большую проблему для цитирования юридических работ в стиле MLA. Поскольку стиль MLA включает ссылки в тексте на список цитируемых работ (в отличие от судебных исков, в которых работы цитируются в тексте краткого изложения, или академических юридических работ, в которых работы цитируются в сносках), авторы должны, за некоторыми исключениями (упомянутыми ниже), стандартизировать названия юридических источников в их прозе и перечень цитируемых работ.Следуя Справочнику MLA , выделить курсивом названия судебных дел (70):

Когда вы цитируете законы, акты и политические документы, пишите их имена, как и заголовки, с большой буквы и набирайте их латинским шрифтом (69):

Если юридический источник содержится в другом произведении, например, когда Кодекс США появляется на веб-сайте с отдельным заголовком, следуйте Руководству MLA Handbook и рассматривайте источник как независимую публикацию (27). То есть оформляйте заголовок так же, как в прозе — курсивом, если это название судебного дела, или латиницей, если это закон или аналогичный документ; даже если юридический источник указан в более крупном произведении, не заключайте заголовок в кавычки:

Дополнительные сведения о заголовках в юридических цитатах в стиле MLA см. в разделе «Советы по заголовкам» ниже.

в разделе «Советы по заголовкам» ниже.

Часто цитируемые источники

Ниже приведены несколько примеров использования стиля MLA для часто цитируемых юридических источников.

Решения Верховного суда США

То, как вы прочитаете заключение о решении Верховного суда США, будет определять, как вы будете его цитировать в стиле MLA. Юридический стиль цитирования, напротив, указывает на мнение, опубликованное в Отчетах США , авторитетном юридическом источнике решений Верховного суда США, и цитирует элементы этой публикации.

Например, дело Браун против Совета по образованию обычно обозначается аббревиатурой «347 U.S. 483» в юридических ссылках: 347 — номер тома United States Reports ; “НАС.” указывает, что заключение содержится в United States Reports , который является официальным репортером Верховного суда, и указывает происхождение заключения; и номер первой страницы решения — 483. (Американская ассоциация юристов опубликовала полезный и краткий обзор компонентов решения Верховного суда. )

)

Независимо от версии, к которой вы обращаетесь, вы должны понимать несколько основных вещей об источнике: что он был написан членом Верховного суда Соединенных Штатов от имени большинства и что, когда вы цитируете мнение, дата, когда дело было решено, это единственная дата, которую необходимо предоставить.

Ниже приведены примеры записей списка цитируемых работ в стиле MLA для дела Браун против Совета по образованию . Записи различаются в зависимости от того, была ли информация найдена на веб-сайте Института правовой информации, опубликованном Юридической школой Корнельского университета, или на веб-сайте Библиотеки Конгресса.

Институт правовой информации

Запись списка цитируемых работ включает

- государственное учреждение как автор

- название дела (элемент «Название источника»)

- год принятия решения; также не будет неверным указать день и месяц, если они появляются в вашем источнике

- название сайта, содержащего кейс (элемент «Название контейнера»)

- издатель сайта

- URL-адрес веб-сайта (элемент «Местоположение»)

Библиотека Конгресса

Сайт Библиотеки Конгресса позволяет исследователям ссылаться или загружать заключение в формате PDF из отчета United States Reports . Чтобы найти дело, исследователь должен знать номер тома United States Reports , в котором было опубликовано дело Brown v. Board of Education . Запись списка цитируемых работ в стиле MLA будет включать автора (государственное учреждение) и название дела, а также следующую информацию для контейнера 1:

Чтобы найти дело, исследователь должен знать номер тома United States Reports , в котором было опубликовано дело Brown v. Board of Education . Запись списка цитируемых работ в стиле MLA будет включать автора (государственное учреждение) и название дела, а также следующую информацию для контейнера 1:

- Отчеты США (элемент «Название контейнера»)

- том. 347 (элемент «Число»)

- дата принятия решения (элемент «Дата публикации»)

- диапазон страниц (элемент «Местоположение»)

Контейнер 2 содержит название веб-сайта, на котором публикуется дело, его местоположение и URL-адрес.Издатель сайта опущен, так как его имя такое же, как и у сайта.

Особые мнения Верховного суда США

Иногда судьи Верховного суда пишут особые мнения, сопровождающие опубликованное мнение большинства. Они являются частью юридических документов, но не частью холдинга, то есть решения суда. Если вы цитируете только несогласие, вы можете рассматривать его как работу, которую вы цитируете:

Федеральные законы (Кодекс США)

В стиле MLA, как правило, будет проще создать запись для Кодекса Соединенных Штатов целиком и указать в тексте заголовок и номер раздела, особенно если вы ссылаетесь на более чем один раздел Кодекса.

Если онлайн-поиск направляет вас на веб-страницу определенного раздела Кодекса Соединенных Штатов, было бы неправильно указать страницу только для этого раздела. Например, если вы хотите использовать стиль MLA для документа, заголовок 17, раздел 304, Свода законов США — обычно сокращенно 17 U.S.C. § 304 в юридических цитатах — заголовок 17 можно рассматривать как произведение и, таким образом, помещать в слот «Название источника» в шаблоне MLA, или, если вы цитируете Кодекс США полностью, заголовок 17 можно поместить в « Слот «Число».

Ваша запись снова будет зависеть от версии, к которой вы обращаетесь. Ниже приведены примеры с разных сайтов.

веб-сайт для США Код

На веб-сайте Кодекса Соединенных Штатов вы, скорее всего, определите, что Палата представителей Соединенных Штатов является автором кодекса. Код Соединенных Штатов — это название источника, и, поскольку источник представляет собой весь веб-сайт, нет необходимости указывать контейнер: источник является самодостаточным, как книга (см. 34 справочника MLA ). На сайте Управление советника по пересмотру законодательства указано в качестве издателя, поэтому вы должны указать это имя в ячейке «Издатель», а затем указать дату последнего обновления кода и URL-адрес в качестве местоположения:

34 справочника MLA ). На сайте Управление советника по пересмотру законодательства указано в качестве издателя, поэтому вы должны указать это имя в ячейке «Издатель», а затем указать дату последнего обновления кода и URL-адрес в качестве местоположения:

В основной части вашего текста или внутритекстовой ссылки должны быть упомянуты заголовок 17 и раздел 304, чтобы читатель мог найти информацию, которую вы цитируете. Не будет ошибкой включить и главу 3 (название 17, гл. 3, разд. 304), хотя проницательный исследователь заметит, что номера разделов (304) включают номера глав (3), что делает «главу 3» ненужной для изучения. включают.

Если вы не включаете заголовок 17 и раздел 304 в текст, вы должны включить эту информацию в запись списка цитируемых работ:

Институт правовой информации

Неспециалист не смог бы определить по сайту Института правовой информации, что Палата представителей Соединенных Штатов является автором Кодекса Соединенных Штатов. Базовая ссылка будет включать заголовок кода, отображаемый на сайте, заголовок веб-сайта в качестве заголовка контейнера, издателя веб-сайта и местоположение:

Базовая ссылка будет включать заголовок кода, отображаемый на сайте, заголовок веб-сайта в качестве заголовка контейнера, издателя веб-сайта и местоположение:

Веб-сайт правительственного издательства

На веб-сайте Правительственного издательства (также называемого Правительственной типографией) каждый заголовок закона (или «название») отображается в виде веб-страницы:

Вы можете трактовать заголовок 17 как произведение, а Кодекс США как заголовок контейнера следующим образом:

Или вы можете рассматривать Кодекс США как название источника, а заголовок 17 как пронумерованный раздел в коде, поместив заголовок 17 в слот «Номер» в шаблоне MLA:

Ниже приведены примеры того, как цитировать другие распространенные юридические источники в стиле MLA.

Публичные законы

Решения Федерального апелляционного суда

Обычно судебные дела называют по фамилии первой стороны с каждой стороны дела против . Вы также можете сократить длинный URL-адрес, как мы сделали здесь.

Вы также можете сократить длинный URL-адрес, как мы сделали здесь.

Федеральные счета

Слушания

Исполнительные указы

После того, как президент подписывает указ, Управление Федерального реестра присваивает ему номер. Затем он печатается в Федеральном реестре и составляется в Своде федеральных правил.Исполнительные указы обычно также публикуются в виде пресс-релизов на веб-сайте Белого дома после подписания.

Государственный апелляционный суд, неопубликованные решения

Законопроекты Сената штата

Конституции

Если конституция опубликована в названном издании, относитесь к ней как к названию книги:

Ссылки на Конституцию Соединенных Штатов в вашей прозе должны следовать обычному стилю названий законов:

Но ваша ссылка в тексте должна наводить читателей на соответствующую запись:

Если в названии не указана страна происхождения, указать ее в записи:

Договоры

Международные руководящие органы

Написание для специалистов: гибридный метод

Автор, использующий стиль MLA для документирования юридической работы для специализированной аудитории, которая, вероятно, знакома с правилами юридической документации, может пожелать принять гибридный метод: вместо элементов автора и заголовка в шаблоне формата MLA укажите работа с использованием цитаты Bluebook . Затем следуйте шаблону формата MLA, чтобы перечислить информацию о публикации для версии источника, к которому вы обращались.

Затем следуйте шаблону формата MLA, чтобы перечислить информацию о публикации для версии источника, к которому вы обращались.

Например, чтобы цитировать Кодекс США с использованием гибридного метода, рассматривайте цитируемый раздел как произведение. Как и выше, вы можете опустить название веб-сайта, Код США , поскольку код представляет собой весь веб-сайт и, таким образом, является самостоятельным произведением.

Если вы цитируете судебное дело, начните запись с названия дела, прежде чем перечислять ссылку Bluebook .В гибридном стиле процитируйте Браун против Совета по образованию , как можно найти на веб-сайте Института правовой информации, например:

Другие источники (публичные законы, решения федеральных апелляционных судов и т. д.) могут быть обработаны аналогичным образом.

При использовании гибридного метода не следуйте рекомендациям справочника располагать в алфавитном порядке произведения, начинающиеся с цифры, как если бы цифра была написана по буквам. Вместо этого список работает, начиная с цифр перед первой буквенной записью, а нумерация по порядку работает с цифрами.

Вместо этого список работает, начиная с цифр перед первой буквенной записью, а нумерация по порядку работает с цифрами.

СОВЕТЫ ПО НАЗВАНИЯМ

Оформление заголовков при документировании юридических источников в стиле MLA может оказаться сложной задачей. Ниже приведены некоторые рекомендации.

- Стандартизируйте заголовки юридических источников в своей прозе, если вы не ссылаетесь на опубликованную версию: как указано в Справочнике MLA , выделяйте названия судебных дел курсивом, но названия законов, актов и политических документов, таких как заголовки, пишите с большой буквы и устанавливайте их римским шрифтом.

- Когда юридический источник содержится в другом произведении — например, когда Кодекс США появляется на веб-сайте с другим названием — следуйте Справочнику MLA , стр. 27, и рассматривайте произведение как независимую публикацию.То есть оформляйте заголовок так же, как в прозе — курсивом, если это название судебного дела, или латиницей, если это закон или аналогичный документ; даже если юридический источник указан в более крупном произведении, не заключайте заголовок в кавычки.

- В названиях судебных дел аббревиатуру v. использовать последовательно, независимо от того, какая аббревиатура используется в цитируемом вами варианте работы.

- Чтобы определить название судебного дела, используйте только имя первой стороны, которая появляется по обе стороны от «v.” или “против” в вашем источнике; если имя является личным именем, используйте только фамилию.

Для сокращения названия судебного дела в своей прозе после введения его полностью или в скобках используйте название первой в списке общественной организации. Таким образом, дело NLRB против университета ешивы становится ешива . Если ваш список цитируемых работ включает более одного случая, начинающегося с одной и той же правительственной партии, перечислите записи под правительственной партией, но расположите их в алфавитном порядке по первой неправительственной партии:

Ссылайтесь на неправительственную партию в прозе и в скобках, предупреждая читателей об этой системе заказа в примечании.

ПРИМЕЧАНИЕ

Особая благодарность Ною Купфербергу из Бруклинской школы права за помощь в подготовке этих рекомендаций.

Руководство по деидентификации или анонимизации данных

Последняя проверка: июль 2015 г.

ПРИМЕЧАНИЕ. Для целей данного документа, несмотря на незначительные различия в определениях, термины «деидентификация» и «анонимизация» считаются синонимами.Эти термины относятся к ситуациям, когда информация, позволяющая установить личность, удаляется из наборов данных в целях защиты частной жизни человека. «Очистка» считается термином утилизации носителя и относится к удалению данных с устройств хранения носителей. Дополнительную информацию о санитарной обработке можно найти в Руководстве по санитарной обработке информационных носителей .

Содержание

Цель

Определения

Обзор

Проблемы

Рекомендации

Первые шаги

Ресурсы

Цель

и использование деидентифицированных или анонимных данных. Он не содержит конкретных технических методов деидентификации конкретных наборов данных. Документ написан специально для высших учебных заведений; однако эти проблемы высокого уровня, вероятно, являются общими для большинства организаций, пытающихся деидентифицировать данные.

Он не содержит конкретных технических методов деидентификации конкретных наборов данных. Документ написан специально для высших учебных заведений; однако эти проблемы высокого уровня, вероятно, являются общими для большинства организаций, пытающихся деидентифицировать данные.

Определения

Определения в отношении таких понятий, как «деидентификация», «анонимизация» и «санитизация», содержат множество нюансов и зависят от контекста. Высшим учебным заведениям рекомендуется определять эти понятия в том виде, в каком они применимы к местной институциональной политике, процессам и процедурам, чтобы избежать путаницы в отношении схожих терминов.Приведенные ниже определения предоставляют информацию о том, как термины могут использоваться в различных контекстах.

Эти определения частично основаны на Глоссарии условий конфиденциальности IAPP.

- Анонимизация : действие по постоянному и полному удалению личных идентификаторов из данных, например преобразование информации, позволяющей установить личность, в агрегированные данные.

Анонимизированные данные — это данные, которые никоим образом больше не могут быть связаны с физическим лицом. После того, как эти данные лишены элементов, идентифицирующих личность, эти элементы уже нельзя будет повторно связать с данными или лежащим в их основе человеком.

Анонимизированные данные — это данные, которые никоим образом больше не могут быть связаны с физическим лицом. После того, как эти данные лишены элементов, идентифицирующих личность, эти элементы уже нельзя будет повторно связать с данными или лежащим в их основе человеком. - Обработчик данных : Иногда также называется «обработчик данных». Это физическое лицо, которое обрабатывает, обрабатывает или иным образом использует данные в учреждении. Что касается деидентификации данных, это лицо, которое берет исходные данные и выполняет работу по их деидентификации.

- Субъект данных : Термин, используемый для описания лица, являющегося субъектом записи данных.

- Деидентификация : Без ссылки на информацию о здоровье, деидентификация включает в себя удаление личной информации для защиты личной жизни.В некоторых определениях деидентифицированные данные не обязательно могут быть анонимными данными (как мы определили этот термин в этом документе).

Это может означать, что личная информация может быть повторно связана с данными в более позднее время. В таких случаях анонимизированные данные представляют собой конкретизированное подмножество обезличенных данных. В этом документе термины «обезличенный» и «анонимный» будут считаться синонимами.

Это может означать, что личная информация может быть повторно связана с данными в более позднее время. В таких случаях анонимизированные данные представляют собой конкретизированное подмножество обезличенных данных. В этом документе термины «обезличенный» и «анонимный» будут считаться синонимами.

Этот термин также понимается как понятие медицинской информации, поскольку он связан с правилом конфиденциальности Закона о переносимости и подотчетности медицинского страхования (HIPAA).Данные считаются обезличенными в соответствии с Правилом конфиденциальности, когда удаляется ряд указанных элементов данных. (45 CFR §§ 164.502(d)(2), 164.514(a) и (b).) Обезличенные данные не регулируются HIPAA и могут передаваться без ограничений. Эта концепция отличается от концепции «ограниченного набора данных» HIPAA. «Ограниченный набор данных», напротив, лишен многих категорий идентифицирующей информации, но сохраняет информацию, часто необходимую для общественного здравоохранения и научных исследований (например, даты рождения, даты лечения и некоторые географические данные). Субъекты, подпадающие под действие HIPAA, могут обмениваться ограниченным набором данных для целей исследований, общественного здравоохранения и операций здравоохранения, разрешенных Правилом конфиденциальности, при условии, что все получатели связаны соглашением об использовании данных с создателем данных. (45 CFR § 164.514(e).)

Субъекты, подпадающие под действие HIPAA, могут обмениваться ограниченным набором данных для целей исследований, общественного здравоохранения и операций здравоохранения, разрешенных Правилом конфиденциальности, при условии, что все получатели связаны соглашением об использовании данных с создателем данных. (45 CFR § 164.514(e).) - Дезинфекция : Обычно относится к процессу удаления информации с носителя таким образом, что восстановление данных невозможно. См. Руководство по санитарной обработке информационных носителей. «Очистка данных» также может относиться к процессу маскировки конфиденциальной информации в ресурсах информационных технологий путем перезаписи ее реалистично выглядящими, но ложными данными. Для целей настоящего документа термин «очистка» считается термином утилизации носителя.

К началу страницы

Обзор

Возможность собирать и хранить информацию о людях, их действиях и привычках стала проще, чем когда-либо прежде. Достижения в области информационных технологий делают хранение, каталогизацию и использование такой информации тривиальными. Многие образовательные учреждения хранят как бумажные, так и электронные данные о физических лицах либо посредством прямого сбора таких данных для организационных целей, либо данных, сохраняемых в результате оказания услуг физическим лицам.Из-за соображений конфиденциальности такие данные часто должны быть деидентифицированы или анонимизированы перед их использованием или изучением.

Достижения в области информационных технологий делают хранение, каталогизацию и использование такой информации тривиальными. Многие образовательные учреждения хранят как бумажные, так и электронные данные о физических лицах либо посредством прямого сбора таких данных для организационных целей, либо данных, сохраняемых в результате оказания услуг физическим лицам.Из-за соображений конфиденциальности такие данные часто должны быть деидентифицированы или анонимизированы перед их использованием или изучением.

У образовательных учреждений может быть ряд причин для использования обезличенных данных для деловых, академических или операционных функций. Например, данные могут быть доступны для институционального использования без указания основных субъектов данных, для исследовательских целей, исследований институциональной эффективности, исследований эффективности и эксплуатации, безопасности информационных технологий и операционных обзоров, а также для целей общественного здравоохранения.

Другие виды использования деидентифицированных данных могут потребовать возможности сохранять уникальные идентификаторы отдельных лиц в наборе данных без определения их фактической личности. Например, исследователю может потребоваться знать, что все определенные действия были предприняты одним и тем же человеком, чтобы сделать выводы о том, как люди используют данные или услугу. Разработчик веб-сайта может захотеть определить, как долго люди остаются на сайте или как люди перемещаются по сайту, чтобы найти искомую информацию.Среды разработки, тестирования и обучения систем могут потребовать использования данных, имитирующих реальные производственные данные, но не состоящих на самом деле из реальных элементов данных, таких как номера социального страхования. В таких случаях процессы деидентификации усложняются необходимостью замены уникальных идентификаторов, таких как номера социального страхования или IP-адреса, альтернативными уникальными идентификаторами, которые нельзя использовать для идентификации фактического лица.

Хотя деидентификация данных является полезным шагом на пути к защите конфиденциальности, обезличенные данные все еще могут нести ряд рисков для конфиденциальности.Например, в некоторых ситуациях учреждениям может потребоваться обеспечить, чтобы деидентифицированные или анонимные данные не могли быть переработаны для идентификации лежащих в их основе субъектов данных. Эта озабоченность не является незначительной, и существует ряд примеров предполагаемых обезличенных отраслевых данных, публикуемых для исследовательских целей, которые впоследствии оказывались плохо обезличенными или допускающими повторную идентификацию отдельных субъектов данных. Например, в 2006 году AOL опубликовала данные журнала поиска по подписчикам, которые предназначались для использования на недавно запущенном исследовательском сайте компании.Хотя данные, позволяющие установить личность, не были включены, защитники конфиденциальности обнаружили, что людей можно идентифицировать на основе проведенных ими подробных поисков. Netflix также опубликовал данные о рейтингах фильмов, которые были обезличены за счет удаления личных данных; тем не менее, исследователи смогли деанонимизировать данные, сравнив их с общедоступными рейтингами в базе данных фильмов в Интернете. Таким образом, в рамках оценки риска при раскрытии обезличенных данных необходимо учитывать вероятную возможность получения получателями данных доступа к другим наборам данных или методам, которые позволили бы повторно идентифицировать данные.Очевидно, что раскрытие обезличенных наборов данных для общественности, как в случае инцидентов с AOL и Netflix, требует более тщательного рассмотрения этого риска, чем раскрытие обезличенных данных исследователю в вашей организации или другой отдельной организации, особенно если соглашение может быть заключено. задокументировано, что исследователь или организация может и не может делать с деидентифицированными данными.

Netflix также опубликовал данные о рейтингах фильмов, которые были обезличены за счет удаления личных данных; тем не менее, исследователи смогли деанонимизировать данные, сравнив их с общедоступными рейтингами в базе данных фильмов в Интернете. Таким образом, в рамках оценки риска при раскрытии обезличенных данных необходимо учитывать вероятную возможность получения получателями данных доступа к другим наборам данных или методам, которые позволили бы повторно идентифицировать данные.Очевидно, что раскрытие обезличенных наборов данных для общественности, как в случае инцидентов с AOL и Netflix, требует более тщательного рассмотрения этого риска, чем раскрытие обезличенных данных исследователю в вашей организации или другой отдельной организации, особенно если соглашение может быть заключено. задокументировано, что исследователь или организация может и не может делать с деидентифицированными данными.

Учреждениям, которые хотят решить проблему деидентификации или анонимизации данных, настоятельно рекомендуется не действовать без партнерства со своими институциональными контрольными советами. Основная функция IRB заключается в защите конфиденциальности отдельных лиц и строгости протоколов исследований, связанных с людьми. Как таковые, они привносят не только значительный опыт в эту проблему, но и глубокое понимание институциональных процессов, поскольку они влияют на исследования.

Основная функция IRB заключается в защите конфиденциальности отдельных лиц и строгости протоколов исследований, связанных с людьми. Как таковые, они привносят не только значительный опыт в эту проблему, но и глубокое понимание институциональных процессов, поскольку они влияют на исследования.

К началу страницы

Основные проблемы и риски

Прежде чем приступить к проекту деидентификации данных, необходимо определить проблемы и риски высокого уровня, чтобы определить, как надлежащим образом снизить риски в контексте предлагаемого использования данных.Приведенный ниже список проблем призван помочь учреждениям определить свои собственные уникальные проблемы, связанные с деидентифицированными или анонимными наборами данных. Этот список не претендует на полноту, и не все проблемы связаны с риском, который перевешивает преимущества использования данных. Важно проанализировать проблемы и риски, связанные с этими преимуществами, и определить стратегии снижения рисков, прежде чем принимать решения о деидентификации и последующем раскрытии данных.

Отсутствие регулирования обезличенных данных

Хотя в Соединенных Штатах нет единого общего закона о конфиденциальности данных, идентифицированных или обезличенных, существует ряд различных требований и определений для данных, используемых в различных регулирующих секторах. .Например, федеральный Закон о переносимости и подотчетности медицинского страхования от 1996 г. (HIPAA) (Pub. L. No. 104-191, § 264 (1996), кодифицированный в 42 USC § 1320d) в первую очередь защищает использование защищенной медицинской информации. Закон Грэмма-Лича-Блайли (GLBA) (Pub. L. No. 106-102 (1999) защищает некоторые типы финансовых данных потребителей. Однако в обоих этих законах обезличенные данные не регулируются по-настоящему. , обезличенные, общедоступные данные не являются исследованиями на людях, как это определено в 45 C.Ф.Р. 46.102.